この記事では、有線または無線ネットワークでAppleデバイスのMiTMを実装する方法について説明します。 この記事を読む前に、 第1部 、 第2部、および第3部に精通することを強くお勧めします。

唯一の制限があります。ブロードキャストDHCP要求を傍受するには、ネットワーク上のブロードキャストトラフィックをリッスンできる必要があります。

ワイヤレスネットワークの場合は、接続する必要があります。

ローカルネットワークでIPv4アドレスの衝突を特定することについて、私はすでに一度以上言いました 。 このために、ARPが使用され、これはホストがIPアドレスを受信した直後に発生します。

IPアドレスの競合を検出するために、ホストはIPアドレスを受信した直後にいくつかのブロードキャストARP要求を送信します。

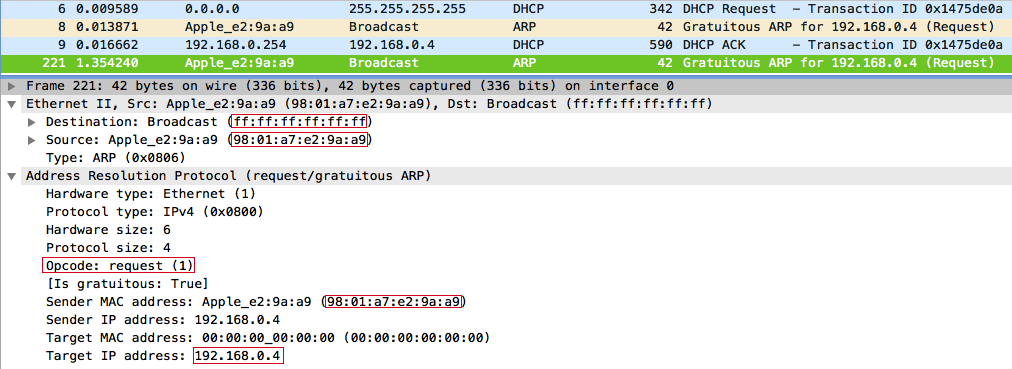

1. MACアドレスが98:01:a7:e2:9a:a9 のホストは、 DHCP経由でIPアドレス192.168.0.4を受信します 。

2.ホストはブロードキャストARP要求を送信してIPアドレスの競合を検出しますが、 送信側MACアドレスでは、MACアドレスを公開します: 98:01:a7:e2:9a:a9 .0.4 :

ネットワークにIPアドレス192.168.0.4のホストが存在しない場合、答えは返されませんが、存在する場合、答えは次のようになります。

この応答の後に見ることができるように、ホストはDHCPブロードキャストエラーメッセージ-DHCPDECLINEを送信します。その後、IPアドレスを取得する手順が最初から繰り返されます。

ほとんどのオペレーティングシステムは、IPアドレスを受け取った後、そのようなARP応答に応答しませんが、 MacOSおよびiOSには応答しません!

そのため、 MacOSおよびiOSオペレーティングシステムでIPアドレスの受信を開始するには、このようなARP回答をいくつか送信するだけで十分です。 そして、IPアドレスを受信しながら、このプロセスに介入して、ゲートウェイとDNSサーバーのIPアドレスをIPに置き換えることができます!

攻撃のMacOSビデオ: