9月7〜8日に、Equifaxの最大の信用履歴機関の1つがハッキングされたという報告がメディアとブログに掲載され始めました。 アメリカの会社の代表者は、データが1億4300万人を「漏らした」と言った:名前、住所、社会保障番号、そして場合によってはクレジットカード番号。 これらの識別子を扱う米国のサービスの数を知っている人は、将来の個人情報盗難の潜在的な規模を示唆できます。

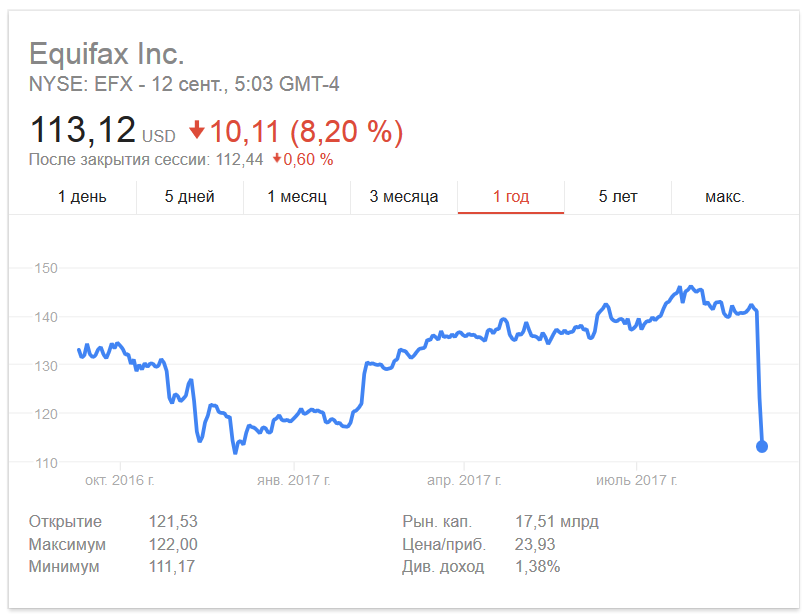

リーク自体は2017年5月に発生し、6月末になって初めてそのことを知った。 そして、一ヶ月以上の間、リークの事実は公表されませんでした。 このため、またトップマネジメントの奇妙な振る舞い (問題が発表される数日前に彼らは会社の株式を漏らしたかもしれません)Equifaxシェアはこれをしました:

9月5日、Semmle Inc.がスポンサーのブログlgtm.comは、 Apache Strutsのリモートコード実行の脆弱性を見つけるためのエントリUsing QLを紹介しました。 この脆弱性は、識別子CVE-2017-9805と7.5から10のCVSSスコアを受け取りました。つまり、すべてが非常に深刻であり、多くが問題を抱えている可能性があります。

したがって、前回のWannaCryの場合と同様に、Snortシグネチャを投稿して、この脆弱性を悪用する試みを検出します。

alert tcp $EXTERNAL_NET any -> $HOME_NET $HTTP_PORTS (msg:"AM Exploit Apache Struts 2.5 - REST Plugin XStream Possible Remote Code Execution"; flow:to_server,established; content:"POST"; http_method; nocase; content:"/bin/sh"; nocase; content:"java.lang"; nocase; content:"<command>"; nocase; content:"<opmode>0"; content:"InputStream"; nocase; content:"jdk.nashorn.internal.objects.NativeString"; nocase; content:"ProcessBuilder"; nocase; content:"javax.imageio.ImageIO"; nocase; content:"/struts2-rest-showcase/"; http_uri; reference:cve,2017-9805; reference:url,lgtm.com/blog/apache_struts_CVE-2017-9805; reference:url,exploit-db.com/exploits/42627/; classtype:client-side-exploit; sid:5300590; rev:1)

状況を分析するために読むべき他のもの: