Goプログラミング言語はかなり新しいプログラミング言語です-2007年にGoogleによって開発され、2009年に正式に導入されました。 プログラマーはこの言語が本当に好きでした:コンパイル済み、マルチスレッド、構造化、命令型。 Microsoft、GitHub、Cloudflare、Heroku、Vkontakte、Mail.Ruなどの企業で使用されています。 言語のリリース直後に、Goでの開発を支援するライブラリとツールが登場し、引き続き作成されました。 Webアプリケーションを保護するためのライブラリもこれらのツールに含まれています。 個々の開発者によって書かれた多くのライブラリも、ライブラリの標準セットに組み込まれています。

以下は、サイトに対する最も一般的な攻撃方法と、それらを回避するか、少なくともこれらの脅威を最小限に抑える主な方法です。

- セッションIDの予測値(資格情報/セッション予測)。

- クロスサイトリクエストフォージェリ(CSRF)。

- クロスサイトスクリプティング(XSS)。

- クリックジャッキング。

- SQLステートメントの注入(SQLインジェクション)。

これらの種類の攻撃から保護するためのツールの概要。

セッションとCookieを正しく保護する

セッションは、認証を必要とせずにWebサーバーにアクセスするために使用できるため、ハッカーにとって明確なターゲットです。 そして、セッションの適切な実装がサービス全体を危険にさらす可能性があることが判明しました。 Webサービスでセッションを使用する場合は、 ゴリラライブラリが役立ちます。 Gorillaのセッションは、サーバーへのCookieの保存に対処するのに役立つだけでなく、単に一意のトークンを転送します。 さらに、 SecureCookieライブラリが役立つ場合があります。 そのようなセキュアCookieは、HMACを使用して値が検証されるため、偽造できません。

最近、 JSON WebTokensテクノロジーも非常に頻繁に使用されています。 jwt-goライブラリはこれを支援します。 GoのJWTの詳細については、 こちらをご覧ください 。

CSRF

次に、サイトに対するクロスサイトリクエストフォージェリまたはCSRF攻撃との戦いを検討します。 CSRF攻撃は、このアプリケーションの脆弱性を使用して、Webアプリケーションの許可されたユーザーに対して実行されます。 たとえば、攻撃者は(リンク付きの手紙を送信することで)悪意のある操作(攻撃者のアカウントへの送金やパスワードの変更など)を実行する特別に準備されたサイトにユーザーを強制的に移動できます。 この攻撃を実行するには、リクエストが送信されたサーバーで被害者を認証する必要があります。 CSRF攻撃を防ぐには、特別な秘密鍵を生成してユーザーのセッションに保存し、この秘密鍵に基づいて、特定のルールに従ってトークンを生成します。 トークンは、一方ではキーとは異なるように(特に、一方のキーには多くのトークンが存在する可能性がある)、他方ではこのキーに基づいて生成されたかどうかをトークンで簡単に確認できるように作成されます。 2015年、研究者のMikhail FirstovはYotaのWebサイトで同様の脆弱性に遭遇しました。 最近、多くのマイクロソフトサービスでcsrfの脆弱性を発見したことで、1人の英国の研究者に 13,000ドルがもたらされました。 これは、開発者がこの問題をまだ十分に解決しておらず、常に能力があるとは限らないことを示唆しています。

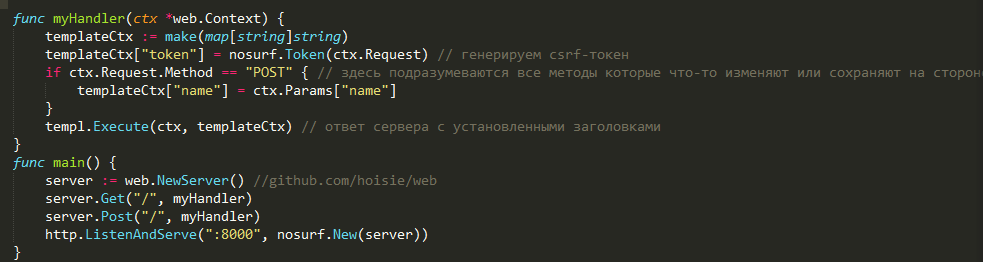

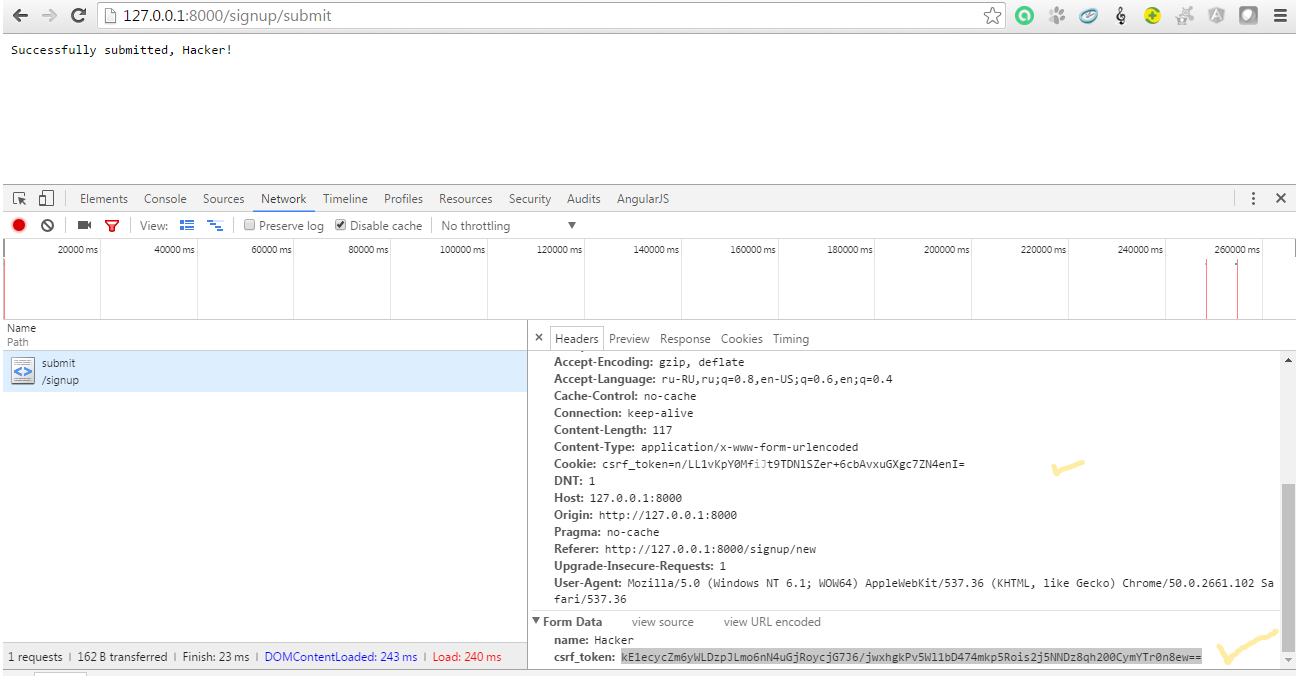

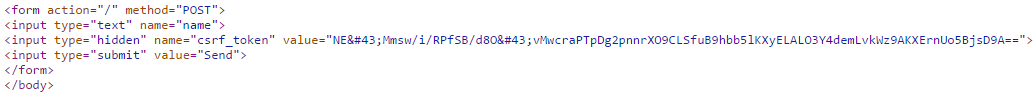

NoSurfライブラリはGoで非常に良い仕事をしています。 ライブラリの例として、プログラムコードを示します。

ご覧のとおり、リクエストのコンテキストに基づいて、トークンが形成され、その後、必要なフィールドとヘッダーに挿入されます。

ソースパッケージhtmlをダウンロードします。

要求フォームでトークンを変更しようとすると、サーバーはエラー番号400 BadRequestを返します。

同様のGojiCSRFライブラリも見つけました。 SecureCookieを使用してすぐに動作し、32バイト長のトークンを生成します。 データを変更できるリクエストでのみ機能し、安全なhttpメソッド(GET、HEAD、OPTIONS、TRACE)では機能しません。

ほぼ同じですが、簡易モードでのみ、標準のGo XSRFtokenライブラリを生成できます。 funcGenerateとfuncValidの2つの機能だけでなく、トークンの有効期間を設定する機能もあります。

Xss

XSS攻撃またはクロスサイトスクリプティングは、Webシステムが発行するページに悪意のあるコードを導入することで構成される、Webシステムに対する攻撃の一種です。 最も有名な例は、攻撃者によるユーザーCookieのハイジャックです。

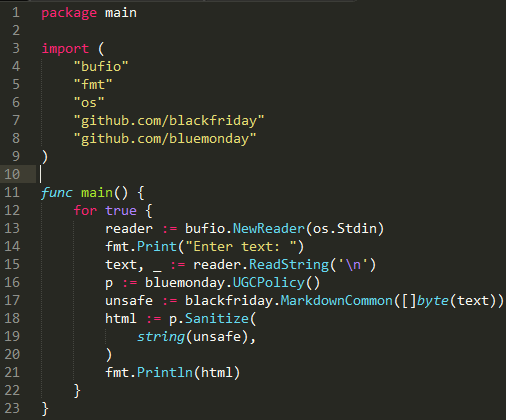

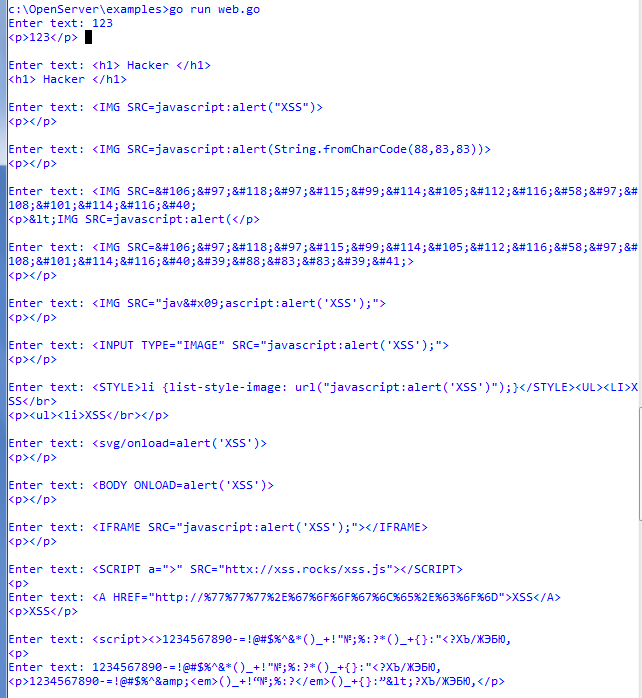

私の意見では、子音の名前を持つ非常に優れたライブラリがこのケースのために書かれました。 これはブラック フライデーとブルーモンデーです。 ライブラリはすぐにセットアップでき、便利に実行できます。 彼らは一緒にそして別々に働くことができます。 彼は、コンソールから行を受け取り、特定の文字をエスケープし、単純にそれをワイプする単純なプログラムのコード例を示しました。 攻撃の実装に使用できるJSスクリプトの例をいくつか取り上げました。 プログラムの例を以下のスクリーンショットに示します。フィルターされたシーケンスがタグの間に表示されます

<p></p>

プログラムコード:

2つのライブラリを一緒に使用した結果の結論:

そして、何らかの理由で突然サードパーティのライブラリを使用したくない場合は、「すぐに使える」には、html /テンプレートパッケージに含まれる便利な機能がいくつかあります。

•funcHTMLEscape(w io.Writer、b []バイト)は、潜在的に危険な文字をエスケープシーケンスで置き換えて、バージョンbをwに送信します。

•funcHTMLEscapeString(s string)stringは、潜在的に危険な文字をエスケープシーケンスに置き換えてバージョンsを返します。

•funcHTMLEscaper(args ... interface {})文字列は、潜在的に危険な文字をエスケープシーケンスに置き換えて、多くの引数の文字列を形成します。

また、入力パラメーターはSanitizingを簡単に「クリア」できます。 このライブラリのgithubには、同じOWASPからの入力を使用したかなり完全なテストがあります。

クリックジャッキング

Clickjackingとして知られる攻撃もあります。 クリックジャッキング攻撃により、ハッカーは「訪問者に代わって」被害者のサイトをクリックすることができます。これは、ユーザーインターフェイスのなりすましとも呼ばれます。 したがって、ハッカーはさまざまなシナリオを考え出し、たとえば、数回クリックするだけで、モバイルバンクからアカウントに送金できます。 奇妙なことに、 DBOリモートバンキングシステムでも同様の脆弱性が見つかっていますが 、バンキングシステムは通常のWebアプリケーションよりもはるかに優れた保護が必要と思われます。

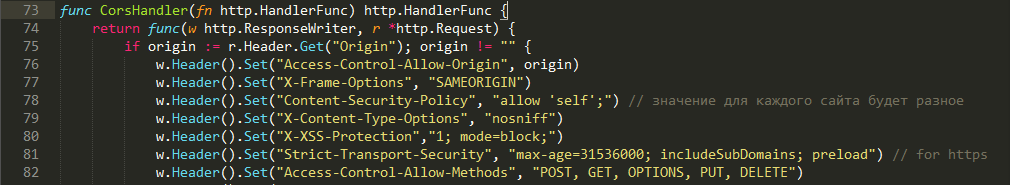

また、保護のために、サーバーからの各応答にX-Frame-Optionsヘッダーを添付することをお勧めします。 現在、最新のブラウザはすべてX-Frame-Optionsヘッダーをサポートしています。 ページがフレームで開かれている場合、ページの表示を有効または無効にします。 ヘッダーには3つの意味があります。

•SAMEORIGIN-フレームで開かれたドキュメントのレンダリングは、最上位のドキュメントが同じドメインからのものである場合にのみ実行されます。

•拒否-フレーム内のドキュメントのレンダリングは禁止されています。

•ALLOW-FROMドメイン-このドメインからの外部ドキュメントの場合、レンダリングを許可します(Safari、Firefoxではサポートされていません)。

Goでの応答ヘッダーの追加の実装例。

Secureは、サービスの安全なパラメーターを便利に設定するための小さなレイヤーです。 Secureは、標準パッケージnet / httpだけでなく、多数のフレームワークでも機能します。

SQLインジェクション

SQlインジェクションは、クエリへの任意のSQLコードの導入に基づいて、データベースを操作するサイトおよびプログラムをハッキングする最も一般的な方法の1つです。

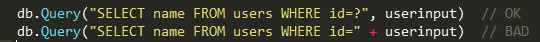

Goでは、パラメーター化されたクエリ、または他に準備された式と呼ばれるものを使用できます。 SQLインジェクションに関するいくつかの問題を回避するのに役立ちます。

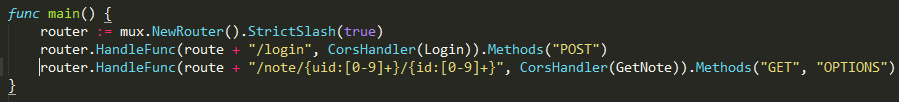

正規表現フィルタリングを使用することもできます。 この場合、idとuidの数字のみを含む作業リンクを使用します。 Goでこれをどのように美しく行うかの例です。

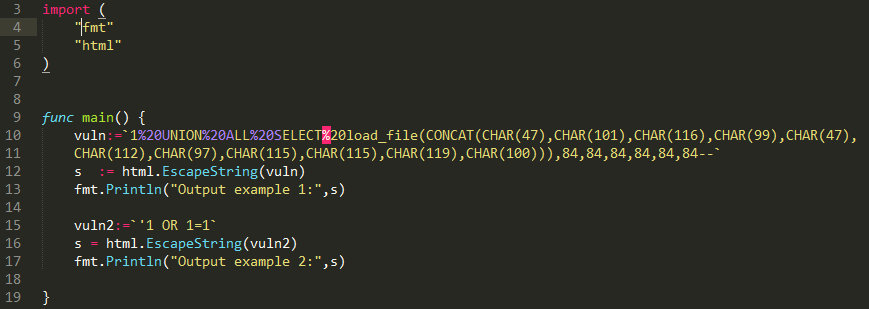

特定の文字のエスケープを使用します。 たとえば、一重引用符。

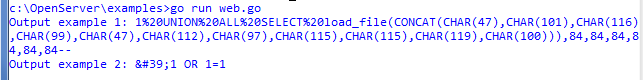

プログラムの出力。 文字「»」が文字列「»」に置き換えられていることがわかります。

ただし、sql-injectionを実装するときは、引用符を付ける必要がないことも忘れないでください。 変数vuln1にはこの行が含まれているだけで、EscapeString関数を通過してもまったく変化しません。

SafeSQL

SafeSQLはGo用の静的コードアナライザーであり、SQLインジェクションを見つけることができます。

おわりに

Goはかなり新しいプログラミング言語であるという事実にもかかわらず、コミュニティは急速に成長しており、ほぼすべてのプロジェクトに見られる基本的なソリューションを実装しています。 Webアプリケーションセキュリティに基づくソリューションを含みます。 この記事では、SQLインジェクション、CSRF、XSS、クリックジャッキングを回避する方法を検討しました。 上記の方法は、Webアプリケーションの完全なセキュリティの万能薬ではありません。 しかし、情報セキュリティに関連する基本的な問題のほとんどを解決するのに役立ちます。

中古文学

https://learn.javascript.ru/csrf

https://nvisium.com/blog/2014/11/26/developing-secure-applications-with/

https://astaxie.gitbooks.io/build-web-application-with-golang/content/en/09.1.html

https://learn.javascript.ru/clickjacking

http://0xdabbad00.com/2015/04/18/go_code_auditing/

http://dghubble.com/blog/posts/json-web-tokens-and-go/