情報セキュリティの問題に興味がある人は誰でも、「 標的型(標的型)攻撃 」、「 ゼロデイ脆弱性 」、「 0デイ 」、または高度な持続的脅威(ATP)という表現に精通していると確信しています。 これらのトピックは、情報セキュリティの分野の主なトレンドと安全に呼ぶことができます。 同じランサムウェアは、これらの脅威の亜種の1つです。 これまでのところ、 サンドボックス(SandBox)は、上記の脅威に対処できる唯一のツールです。 情報セキュリティの分野のほとんどのリーダー( CheckPoint 、 Fortinet 、PaloAlto、FireEye 、 TrendMicroなど)は、「ネットワークサンドボックス」のクラスのソリューションをすでに獲得しています。 数年前に多くの人がこれらのソリューションをエキゾチックなものとして扱っていたとしても、今ではほとんどの人が、Sandboxがあらゆる安全なネットワークにほぼ必須になっていることを認識しています。 ただし、RuNetには、類似の製品とその動作原理に関するかなりの情報があります。 この点で、私たちは主要なポイントを簡単に検討する独自のビデオコースを共有することにしました。 例として、 CheckPoint SandBlastソリューションの機能、その機能、および他のソリューションとの違いを実際に示します。

コースは3つの部分で構成されています。 最初の部分は、情報セキュリティの世界における現在の状況のレビューに専念し、その後、従来の救済策の有効性に関する結論を導き出します。 また、根拠がないように、実際には、被害者のコンピューターに感染するプロセスの例を見ていきます( Kali Linuxを使用)。 テキストには、プレゼンテーションからのかなりの数の写真が含まれます。読みにくい場合は、記事の最後でビデオを見ることができます。 猫の下で歓迎された誰もが歓迎します...

はじめに

最初にしたいことは、情報セキュリティに関する小さな統計です。

多くの人々はいまだにISを神話的なものと考えています。 しかし、これは間違った意見です。 CheckPoint、Cisco、Garnterから親切に提供された統計を見ると、2016年の次の数字を選択できます。

そして最も興味深いことに、情報セキュリティの状況は毎年悪化しています。 これは主にハッカーの動機によるものです。 それらがもっとあります。 問題はなぜですか? この質問に答えるには、最近のサイバー犯罪市場を分析するだけで十分です。

同時に、たとえこれが普通の学生であっても、ハッカーを計算することはますます難しくなっています。

- ビットコインを使用すると、被害者からの支払いを安全に受け入れることができます。

- 匿名のTORネットワークにより、マルウェア市場に安全に参入できます。 既製のウイルスを購入して、すぐに悪意のある活動を開始できます。

- そして、現代の攻撃(たとえば、ランサムウェア)の成功を考えると、ハッカーはほとんどすぐに稼ぎ始めます。 情報の平均買い戻し価格は300〜500ドルです。

つまり サイバー犯罪は実際のお金を稼ぐことができる現実の市場であることを理解する必要があります 。 同時に、ハッカーの職業はより簡単になり、したがってより人気があります。 したがって、情報セキュリティに関しては、「 もしハッキングされたら、... 」という質問でこのトピックにアプローチするべきではありません。 より正確な質問は、「 彼らが私に侵入したら、... 」です。絶えず増大する脅威に適切に対応しないと、彼らは間違いなくあなたをクラックします。 この事実を受け入れ、結果のコストを計算してみてください。

救済策

今日、どのような救済策がありますか?

多くの場合、従来のファイアウォールを使用しています。 これは、ステートフルインスペクション、またはポートベースです。 このファイアウォールは、ネットワークの境界にはまったく適用できません。 最近の攻撃のほとんどは、許可されたネットワーク接続(tcp、http、smtpなど)のフレームワーク内で実行されます。 古典的なMEは、これらすべての脅威を単に見ているわけではありません。

最新のネットワークでは、包括的な保護が必要です。 たとえば、NGFWまたはUTMデバイスは、本質的に現代のニーズへの答えです。 実際、ここには膨大な選択肢があります。 UTMソリューション、スパム対策、アプリケーションファイアウォール、DDoSプロテクター、SIEMなどの特殊な専門ソリューションを選択できます。

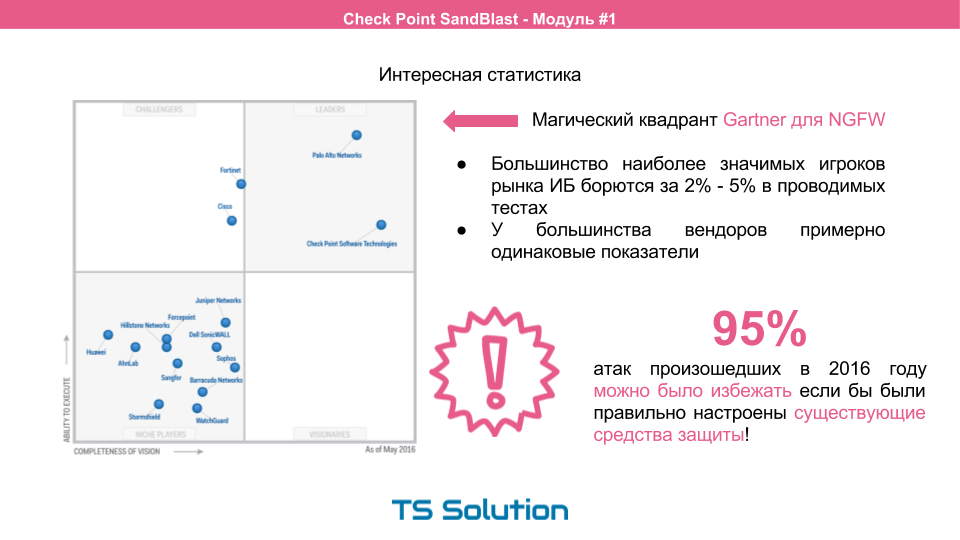

ただし、実施されたテストでは、ソリューションを持つ最も重要なISプレーヤーのほぼすべてが2〜5%で戦うことに注意する価値があります。 それ以外の場合、すべてがほぼフラッシュします。 これは、あらゆる種類のGartnerクアドラントで見ることができます。

ただし、ここで興味深いことがあります。 同じGartnerのレポートによると、既存のセキュリティツールが適切に構成されていれば(選択したベンダーに関係なく)過去1年間のすべての攻撃の95%を防ぐことができました。

これらの95%は、いわゆるバカに対する攻撃です。 既知のウイルスまたはトロイの木馬は、可能な限り取られ、拡散されます。 同時に、非常に興味深い統計があります。 新年と夏には、攻撃の数が大幅に増加します。 これは何に関連していると思いますか? そしてこれは、多くの学童と学生が休暇に出て、ハッカーとして自己紹介を楽しんでいるという事実によるものです。 また、前述のように、既存のツールの設定が不十分なため、「子」攻撃のかなりの割合が成功しています。 悲しい統計はこれで終わりではありません。 これらのマルウェアのほとんどは、長い間企業のネットワークに残っており、単に気付かれることはありません。

その理由は何ですか? 原則として、すべては不透明なセキュリティ管理システムに基づいています。 これは、異なるベンダーの専用ツールを使用する場合に特に顕著です。 集中監視システムおよびイベント相関システム(すなわち、SIEM)が存在しないことも、情報セキュリティインシデントの検出時間に悪影響を及ぼします。 理想的なオプションは、保護装置が互いに統合される場合です。 この点で、UTMデバイスは、ターゲットを絞った専用ツールよりも優れています。 さらに、たとえ1人で行ったとしても、調査と活用がはるかに簡単です。

なぜチェックポイントなのか?

それでも、なぜCheckPointを検討することにしたのですか? 前述したように、ほとんどの場合、治療の効果の違いはわずか数パーセントです。 それらについては説明しませんが、この場合もCheckPointは最良の結果を示します。

CheckPointの最も重要な利点の1つは、その管理システムです!

効果的な保護の鍵となるのは品質管理システムです。 CheckPoint管理システムは、長い間情報セキュリティ市場のリーダーとして認められてきました。 これは実際には「ゴールドスタンダード」です。 そして最近、新しいバージョンが発表されました-R80。 しかし、私たちのコースはそれについてではありません。 しかし、これについては新しいコースで確実に議論します。

上記のすべてを要約すると、 今日、保護ツールを選択する際の最も重要な側面の1つは、ネットワーク上で発生するすべてのことを1人でも監視および分析できる包括的で同時に管理しやすい保護システムであると結論付けることができます。 つまり、最新の状態に保ちます。

最新の攻撃方法

それでは、最新の攻撃方法とそれに関連する神話を見てみましょう。

- 一般的な考えに反して、成人サイトだけでなく感染することもあります。 間違った意見は、プロキシサーバー上のすべてのエンターテイメントサイトを閉じると、ユーザーは安全になるというものです。 これは事実とはほど遠い。 ハッカーはかなり有名なサイトに感染する可能性があり、その後、マルウェアはニュースポータル、フォーラム、またはソーシャルサイトでさえ「ピックアップ」される可能性があります。 ネットワーク。

- メールはハッカーのお気に入りのツールでもあります。 しかし、感染したメッセージはスパムの形で届くだけではありません。 ウイルスは文字通り上司からのメールで入手できます。攻撃者はアドレスを変更するか、同様のドメインからメールを送信するだけです。

- また、ウイルスがまだコンピューターに到達した場合、何も悪いことは起こらず、その後ウイルス対策はそれに対処すると考えられています。 これは根本的に間違っています。 最新のマルウェアが気分を著しく損なうには、数秒で十分です。 アンチウイルスには反応する時間がありません。 鮮明な例は、起動時にデータの暗号化を開始する暗号化プログラムです。 そして、アンチウイルスがその後このアクティビティを検出した場合でも、データはすでに暗号化されています。

暗号作成者...これは、ゼロデイ攻撃の可能性の代表例です。 最良の場合、あなたは古い暗号作成者を手に入れました。これは、怠慢な学生によってハッキングされた公開サイトから誤ってダウンロードしたものです。 次に、インターネット上でキーを見つける機会があります。キーはネットワーク上で定期的に公開されます。 ただし、新しい、まだ探索されていない、ハッカーサーバーがまだ侵害されておらず、使用可能なキーがないものを選択するオプションがあります。

暗号作成者は、おそらく最も長い間プレイしているマルウェアです。 この場合、データを回復する機会がなく、支払いが必要です。

つまり 記載されている状況では、IPS、AntiVirus、AntiBotなどの既知の署名で動作する従来の保護ツールは役に立ちません。 署名分析はまもなく終了します。

署名の概念自体は、攻撃の成功がすでに気づかれていることを意味しています。 そして、この最初の攻撃は、ネットワーク上のコンピューターである可能性があります。 署名は単にその意味を失います。 一部のウイルスまたは感染ファイルは1回だけ検出されました。 この場合、数回クリックするだけで新しいマルウェアが作成されます。 または、上の図に示すように、1つのコマンド。

ゼロデイ攻撃

ここでは、すでに標的型攻撃またはゼロデイ攻撃にスムーズに移行しています。 標的型攻撃または標的型攻撃は、最も危険なタイプの攻撃です。 多くの場合、ゼロデイ攻撃と呼ばれます。 以前は不明でした。 以下に統計を示します。

このようなゼロデイ攻撃は、特定の企業や特定の個人向けに開発されています。 攻撃の準備には、ソーシャルエンジニアリングの要素も含まれます。

悪意のあるソフトウェアは、被害者が信頼するサイトでホストされている可能性があります。 サイトをハッキングすることは、被害者のインフラストラクチャよりはるかに簡単です。 マルウェアは、メールで巧妙な方法で配信することもできます。 同時に、ハッカーはめったに繰り返さない。 これは彼らの捕獲を非常に複雑にします。

攻撃プロセス自体は、全体として次のように見えます。

従来の治療法が効果的でなくなった場合の侵入者への対処方法 この質問に対する答えは、このミニコース専用のCheckPoint SandBlastテクノロジーによって提供されます。

しかし、まず最初に、最初に、実験室での作業を行います。

前半のビデオコース

前述のように、この投稿の理論部分全体をビデオ形式で表示できます。

被害者のコンピューターを「ハッキング」するのがどれほど簡単かを知りたい場合は、実験室での作業の記録に慣れることができます。

1)最初の実験では、次のシナリオをテストします。

- レター内のリンクをクリックして、ユーザーのコンピューターに感染します。 このために、メタスプロイが使用されます。これにより、Adobe Flashの脆弱性が利用されます。

- Kali Linuxディストリビューションを使用してリモートアクセスを取得します。 これにはリバースTCPが使用されます。

- 不審なアクティビティのログを調べます(実際、何も表示されません...)。

- 従来のファイアウォールの使用に関する結論を導きましょう。

2) 2番目のラボでは、実験を繰り返しますが、今回のみ、追加のソフトウェアブレードをアクティブにして、感染時に何が起こるかを確認します。

- チェックポイントで追加のブレードを構成します(Identity Awareness、IPS、AntiVirus、AntiBot、Threat Prevention)。

- 検出モードをオンにします。

- 被害者のコンピューターを再感染させます。

- 不審なアクティビティのログを調べます。

- 防止モードをアクティブにします。

- リモートアクセスをブロックします。

これでコースの最初の部分が完了しました。 次の2つのモジュールでは、サンドボックスの動作を実際に調べます。

PS Check Pointについて初めて耳にする場合は、この記事を読むことをお勧めします。

新しい未知の攻撃からコンピューターを保護する場合は、ここをクリックしてください。

PSSこのコースを修了した後、チェックポイントの構成プロセスを引き続き確認して、無料のセキュリティCheckUP監査を実施します。