OpenVAS(オープン脆弱性評価システム、オープンソース脆弱性評価システム、元はGNessUs)は、ホストの脆弱性のスキャンと脆弱性の管理を可能にするいくつかのサービスとユーティリティで構成されるフレームワークです。

OpenVASプロジェクトは、GNessUsという名前で、2005年10月にアプリケーションのソースコードを閉じて独自仕様にすると決定した後、Tenable Network Securityによって開発されたNessusオープンソース脆弱性スキャナーのフォークとして始まりました。 すべてのOpenVAS製品はオープンソースであり、GPLの下でライセンスされています。 前のリリース(8)と現在のリリース(9)の間に、約2年が経過しました。

OpenVASは、オープンソースのスキャナーおよび脆弱性管理ツールです。 ネットワークノードのアクティブモニタリングのために設計されており、セキュリティ関連の問題を特定し、これらの問題の重大性を評価し、それらの除去を制御します。 アクティブモニタリングとは、OpenVASがホストでいくつかのアクションを実行することを意味します。開いているポートをスキャンし、攻撃をシミュレートするために特別に形成されたパケットを送信します。 簡単に言えば-OpenVASを使用すると、更新されていないソフトウェアまたは安全でない構成の問題ノードを特定できます。

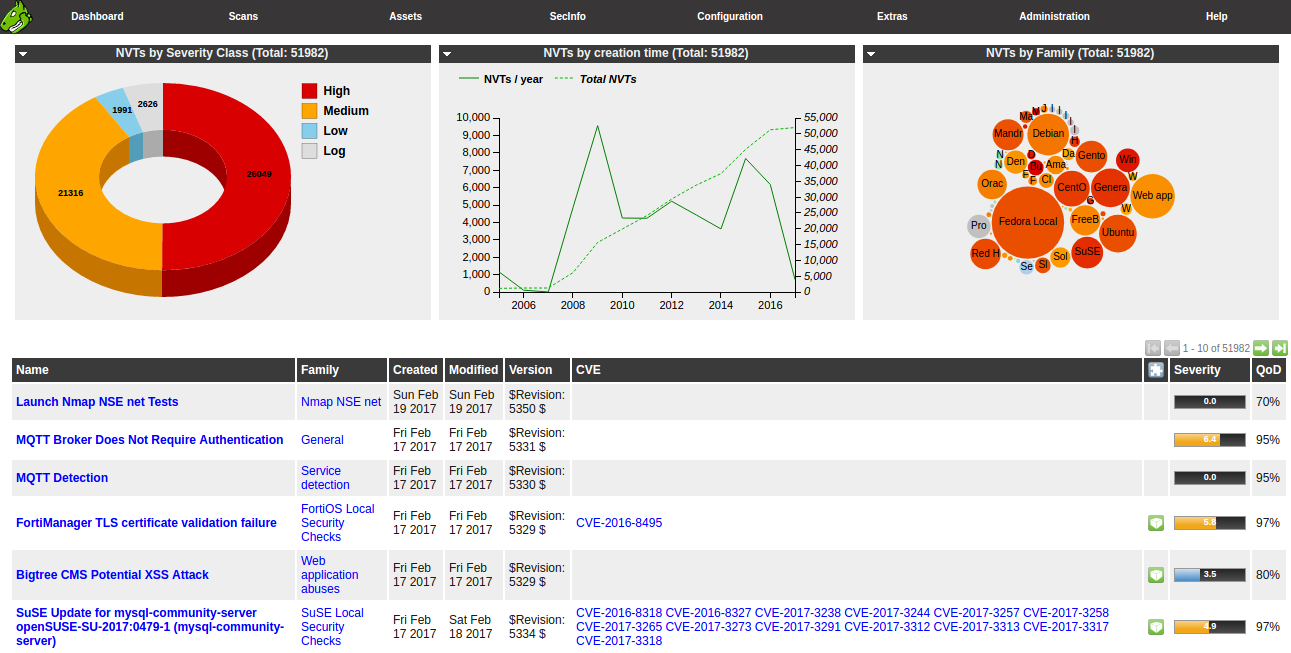

OpenVASは、脆弱性を識別することができるNVT(ネットワーク脆弱性テスト)セキュリティテストのコレクション(新しいバージョン-古いバージョンとは異なり、約50,000-約30,000)に基づいています。 既知の問題の説明は、CVEおよびOpenSCAP(セキュリティコンテンツオートメーションプロトコル)脆弱性管理データベースに対してチェックされます。 OpenSCAP自体(open-scap.org)は、XCCDF、OVAL、ARF、CCE、CVSS、およびCVEのいくつかの仕様をサポートしています。

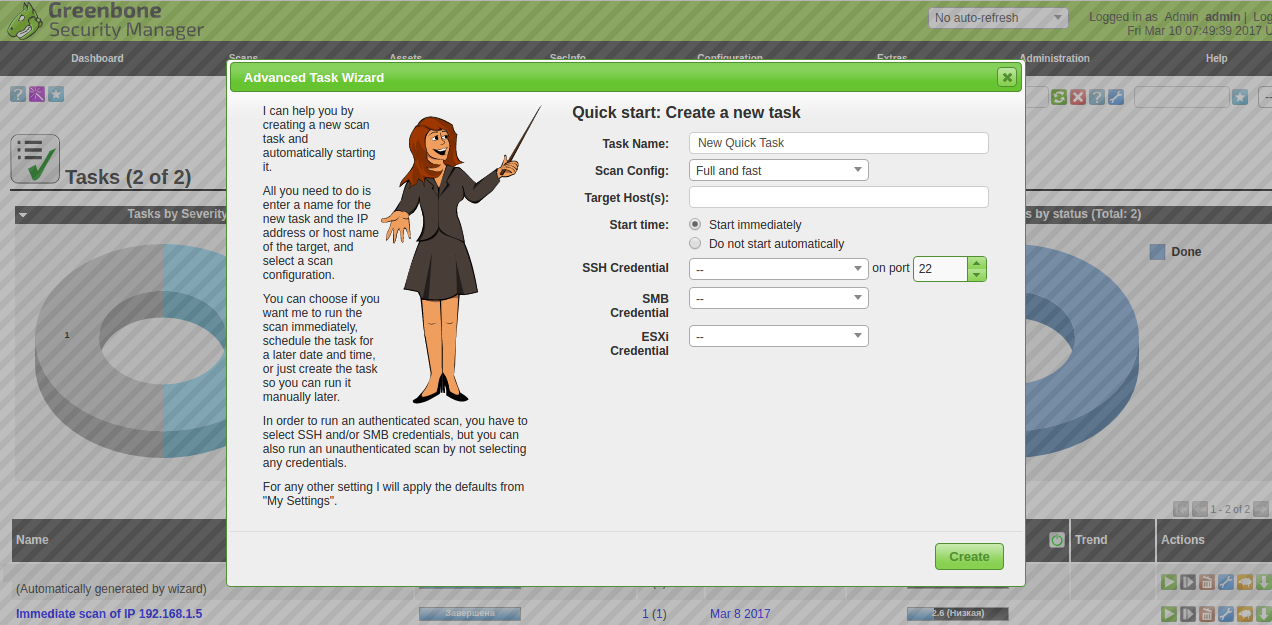

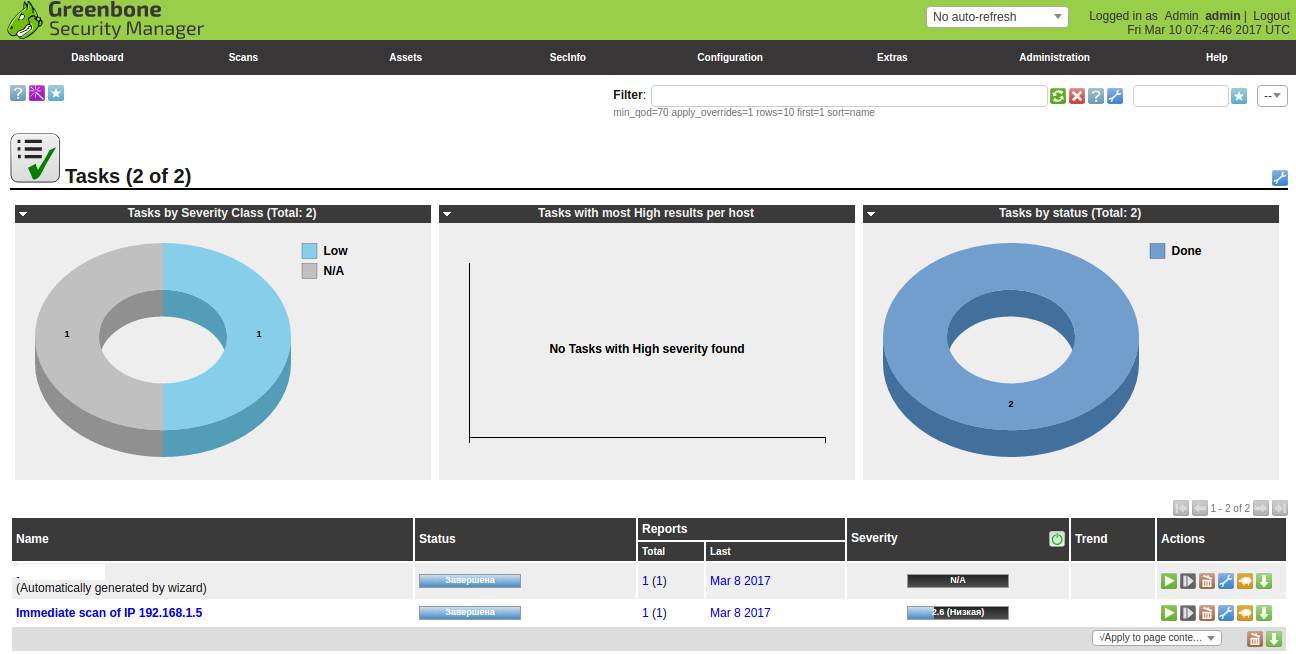

OpenVASバージョン9では、スキャンと脆弱性管理のための新しいWebベースのインターフェイスが、使いやすい高度な機能を備えたパネル形式で導入されています。 これにより、スキャン結果の分析と脆弱性管理が改善されます。 新しいインターフェイスは以前のバージョンとは異なり、より起業家的なものになりました。

最も注目すべき新機能はリソース管理です。これにより、ホストおよびオペレーティングシステムのスキャン結果の新しいビューが追加されます。 これにより、脆弱性管理ワークフローをより迅速に管理できます。 スキャンプロセスは、マルチスキャナーアーキテクチャに移行されました。

Greenboneは、業務用デバイス向けのGreenbone Security Manager製品ラインの基盤としてOpenVASを開発しています。 以前は、GreenboneはOpenVASの商用バージョンを宣伝していなかったため、多くのOpenVASユーザーはこれを認識していません。 新しいリリースでは、使用するにはキーが必要なGSM Community Edition(GCE)が表示されます。 一方では、これはプロジェクトの開発にとって賢明なステップであり、他方では、他のセキュリティ製品の場合のように、将来的にバージョンを強く分離することができます。

OpenVASは、一般的な侵入テストディストリビューション(Kali Linuxなど)に含まれており、* nixシステムに展開されています。 最も便利な使用モードは、必要なものがすべて含まれる仮想アプライアンスです。 注:インストール後、OpenVASがバックグラウンドでNVTデータベースを更新するのに時間がかかります。

最小要件:2 CPU、2 GB RAM、9 GB HDD。

互換性:VirtualBox、ESXi、Hyper-V。

脆弱性スキャンは、 侵入テストの重要なフェーズです。 最新の脆弱性スキャナーは重要な役割を果たし、以前は欠落していた脆弱な要素の検出に役立ちます。 OpenVASなどのツールを使用すると、誤って構成されたホスト、更新されていないソフトウェアバージョンを識別でき、IT / IB部門の技術者がインフラストラクチャをより安全にするのに役立ちます。