ジャーナリストが接触したほとんどすべてのオペレーターが、提示された質問に答えることができなかったことが印象的であることが判明しました。 支援に同意した唯一の会社は、MTSウクライナの代表者でした。 オペレーターLife :)は送信された要求にまったく答えず、彼らはそのような問題の専門家ではなく、そのような問題は特別な公共サービス(読み、内務省、ウクライナのセキュリティサービスなど)に対処すべきであるとKyivstarに答えました。 )以下の記事では、公共のソースから取得した携帯電話を盗むことに関する情報も使用しました。

キャリアがネットワークを保護する方法

GSMテクノロジーを開発するとき、およびその実装の段階で、状態管理からのすべての要件が考慮されました。 保護のレベルに体。 世界の多くの国で、強力なエンコーダー、暗号化機器、スクランブラー、および公共通信用の非常に安全な技術などの特別な機器の販売および購入が禁止されているのは、まさにこれらの要件のためです。 しかし、携帯電話事業者自身が信号暗号化方式を使用して無線チャネルを保護しています。 暗号化は非常に高度なアルゴリズムを使用します。 暗号化に使用する暗号アルゴリズムは、基地局と加入者自身の間に接続が確立された段階で選択されます。 MTSの従業員が記者に保証したように、オペレーターの機器から加入者に関する情報が漏洩する可能性の程度はほぼゼロです。 ゼロにする理由、私たちは尋ねました-そしてすべては、オペレーターの施設や機器へのアクセスの複雑さと制御のためです。

どうやって携帯電話を「聞く」ことができますか

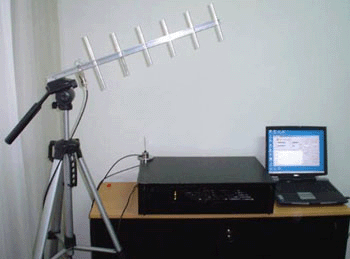

加入者の盗聴には、アクティブ方式とパッシブ方式の2つの方法があります。 受動的なリスニングでは、非常に高価な機器を使用し、特別に訓練された労働者が必要です。 「闇市場」にお金がある場合(読む-たくさんのお金)、特別なシステムを購入できます。このシステムを使用して、半径500メートル以内の加入者の会話を聞くことができます。 どうしてたくさんのお金が必要なのか尋ねてください。 答えは簡単です-そのようなセットの価格は数十万ユーロから始まります。 そのようなキットがどのように見えるかは、次の写真で見ることができます。 ネットワーク上には、このようなキットとリスニングシステムの説明と動作原理を理解できる多くのサイトがあります。

このようなリスニングシステムのメーカーが納得するように、機器の動作原理はモバイル加入者のSIMカードへのアクセス、または携帯電話事業者自体のデータベースへのアクセスに基づいているため、GSM会話をリアルタイムで追跡できます。 ただし、あなたの言うことを聞く人がそのようなアクセス権を持っていない場合、彼らはあなたのすべての会話を少し遅れて聞くことができます。 遅延の量は、1人または別のオペレーターが使用する通信チャネルの暗号化レベルによって異なります。 同様のシステムは、オブジェクトの動きを聞き取り、追跡するためのモバイルセンターにもなります。

盗聴の2番目の方法は、認証プロセスと制御プロトコルに直接積極的に介入することです。 このために、特別なモバイルコンプレックスが使用されます。 実際には、特別に改造された一対の電話とラップトップであるこのようなモバイルシステムは、外観がシンプルで小さいにもかかわらず、高価な喜びでもあります。価格は数万ドルから数十万ドルまでさまざまです。 繰り返しになりますが、このような機器を扱うことができるのは、通信分野の有能な専門家だけです。

加入者に対する攻撃は、次の原則に従って実行されます。複合体はモバイルであり、加入者に近い距離(最大500メートル)にあるため、信号を「傍受」して接続を確立し、データを転送して、オペレーターの基地局を置き換えます。 実際、複合施設自体は、最も近い基地局と加入者自身との間の「仲介ブリッジ」になります。

この方法で目的のモバイルサブスクライバーを「キャプチャ」した後、この複合体はインターセプトされたチャネル上で実際に任意の制御機能を実行できます。たとえば、特定の通信セッションで、リスニング、暗号化アルゴリズムの削減、またはこの暗号化の完全な無効化に必要な任意の数にリスナーを接続します。 .d。

複合体がどのように似ているかは、下の写真で確認できます。

専門家が共有したように、現時点で加入者の電話が盗聴されていることを100%判断することは不可能です。 ただし、そのような可能性があることを示す間接的な証拠を入手できます。 最近では、一部のモバイルモデル(プッシュボタン式電話)の機能には、ロックの形の特別なシンボルアイコンがありました。 ロックが閉じられている場合、信号が暗号化されていることを意味します。逆も同様です。ロックが開いている場合...まあ、あなたはすべてを理解しました。

しかし、過去5〜6年の間にすでに電話には、そのような機能はありません...残念。 ただし、スマートフォンの一部のモデルには、現在の通信セッションで使用される設定の構成について電話の所有者に信号を送る特別なアプリケーションがあります。 1つのオプションは、暗号化アルゴリズムを使用して、または公然と、会話が送信されているモードをユーザーに通知することです。 これらのアプリケーションのいくつかを以下にリストします。

イーグルセキュリティ

モバイルを盗聴から保護するための最も強力なアプリケーションの1つです。 このプログラムは、偽のベースステーションへの接続を防ぎます。 ステーションの信頼性を判断するために、署名とステーション識別子の検証が使用されます。 さらに、プログラムはすべての基地局の位置を個別に監視および記憶し、一部の基地が都市を移動していること、またはその信号がその場所から時々消えることを検出した場合-そのような基地は偽と疑わしいとしてマークされ、アプリケーションは所有者に通知します電話。 このプログラムのもう1つの便利な機能は、電話にインストールされているアプリケーションとプログラムのどれが、電話のカムコーダーとマイクにアクセスできるかを示す機能です。 また、カメラに不要なソフトウェアのアクセスを無効化(禁止)する機能もあります。

ダーシャク

このプログラムは以前のものとは異なり、その主な機能は、電話所有者の許可なしに送信できるSMSの使用を含む、ネットワーク上の疑わしいアクティビティを追跡することです。 アプリケーションは、ネットワークの安全性と、現時点で使用されている暗号化アルゴリズムなどをリアルタイムで評価します。

Android IMSI-Catcher検出器

このアプリケーションは、擬似データベースへの接続からスマートフォンを保護するのにも役立ちます。 このプログラムの唯一の欠点は、Google Playで見つけられないことです。インストールしたい場合は、この手順をいじる必要があります。

キャッチャーキャッチャー

CatcherCatcherプログラムは、上記のカウンターパートと同様に、サイバー犯罪者(または特別なサービス?)が加入者と実際の基地局の間の中間「中間ブリッジ」として使用する偽の基地局を検出します。

最後に、専門家は特別なアプリケーションを使用して、会話の暗号化など、個人的な会話とデータのセキュリティを確保することも推奨しました。 同様の類似物は、たとえば匿名のWebブラウザOrbotまたはOrwebです。 電話や写真を暗号化する特別なプログラムもあり、多くはすでに安全なメッセンジャーを使用しています。