免責事項この記事は情報提供のみを目的として公開されており、この記事で公開されている資料を使用する場合、著者は責任を負いません。

また、この記事でGSMトラフィックを聞くためのステップバイステップガイドを見つけることを期待している場合、またはこの記事を読んで、友人、知人、

パート1:GSMセキュリティのハイライト

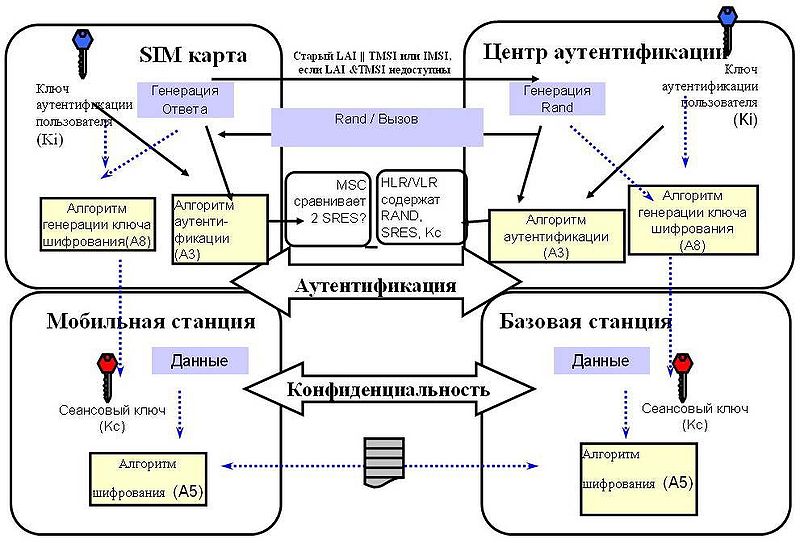

GSMネットワークで使用される暗号化アルゴリズムの説明に進む前に、ユーザーの認証方法と暗号化キーの生成方法について考えてみましょう。 これを行うために、ウィキペディアから借用した写真を使用します(品質に謝罪しますが、これ以上良いものは見つかりませんでした)。

この図では、次の手順を模式的に示しています。

- オペレーターの電話がネットワークに接続されています。

- 真正性を確認するために、電話はTMSI(Temporary Mobile Subscriber Identity)と呼ばれる特別な識別コードを送信します。

- 認証センター(CA)は128ビットの乱数RANDを生成し、それをモバイルステーション(MS)に送信します。

- MSは、プライベートキーK iと認証アルゴリズムA3を使用して、受信したRAND番号を暗号化します。

- MCは、前の手順で取得したシーケンスから最初の32ビットを取得し(SRES(署名付き応答)と呼びましょう)、CAに送り返します。

- CAは同じ操作を行い、32ビットのXRESシーケンス(予期される応答)を受け取ります。

- 次に、CAはSRESとXRESを比較します。 両方の値が等しい場合、電話は認証されたと見なされます。

- MSとCAは、秘密鍵K iと鍵生成アルゴリズムA8 K c = A8 ki (RAND)を使用してセッション暗号化鍵を計算します

認証アルゴリズムA3とキー生成アルゴリズムA8について言えば、実際にはほとんどのモバイルオペレーターがCOMP128と呼ばれるこの目的のために1つのアルゴリズムを使用していることに注意する必要があります(COMP128-1、COMP128-2、COMP128-3に多くの変更があります)。

COMP128は通常のハッシュ関数で、入力で128ビットシーケンスを受け取り、出力で96ビットシーケンスを返します。

そのため、認証に異なるアルゴリズムを使用してセッションキーを生成する代わりに、次のスキームが使用されます。

SRES = COMP128からの最初の32ビット(K i || RAND)

K c = COMP128の最後の64ビット(K i || RAND)。

暗号化の常として、開発者の時間を節約しようとする試みは完全な失敗であることが判明しました。 GSMネットワークのセキュリティは、当初は「未知によるセキュリティ」の原則に基づいていました。 そして、1998年にMarc Briceno、Ian Goldberg、David Wagnerから成る研究者グループによってアルゴリズムが発見されたとき、1つの興味深い機能が明らかになりました。秘密鍵K iの最後の10ビットは常にゼロでした。 この奇妙な特性と、「誕生日の攻撃」に対するCOMP128の脆弱性を利用して、Marc Briceno、Ian Goldberg、David Wagnerは、SIMカードから秘密鍵K iを抽出できました。

この研究の結果、COMP128アルゴリズムが広く拒否され、その技術的な詳細は秘密にされた、より信頼性の高い修正COMP128-2およびCOMP128-3に置き換えられました。 うーん...これは何かを思い出させますか?

パート2:A5 / 1暗号化アルゴリズム

次に、より一般的なものからよりプライベートなものに移り、電話での会話のGSM暗号化がどのように実装されるかについて話しましょう。

GSMの暗号化アルゴリズムとして、A5ファミリーのアルゴリズムが使用されます。 現在、そのうちの3つのみです。

- A5 / 1-現在最も一般的なストリーム暗号。

- A5 / 2は 、以前の「貧弱な」アルゴリズムの変形です。 彼の「兄」に非常に似ていますが、最初はA5 / 1の非常に弱体化したバージョンについて考えました。 現在使用されていません

- A5 / 3ブロック暗号。 廃止されたA5 / 1を置き換えるために2002年に設計されました。 ただし、現在は3GPPネットワークでのみ使用されています。 アルゴリズムに多くの脆弱性が見つかりましたが、実際の攻撃についてはまだ話がありません。

アルゴリズムA5 / 1をさらに詳しく考えてみましょう。

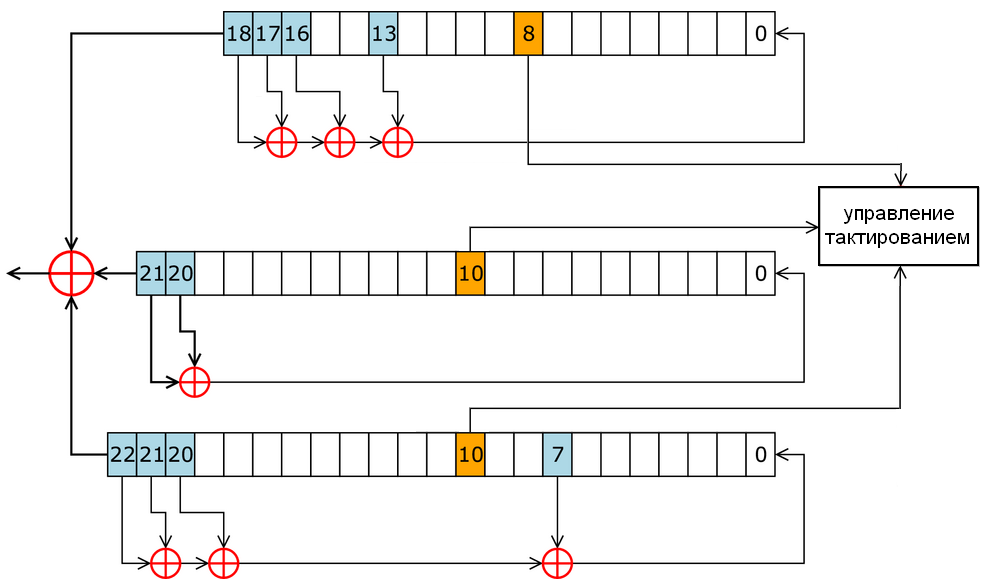

したがって、前述のように、A5 / 1はストリーム暗号です。 また、ウィキペディアの写真は急いで助けになります。

A5 / 1暗号の内部状態は、フィードバックR1、R2、R3、それぞれ長さ19、22、および23ビット(合計64ビット)の3つの線形シフトレジスタで構成されています。

レジスタR1、R2、R3のシフトは、特定の条件が満たされた場合にのみ発生します。 各レジスタには「クロック制御ビット」が含まれています。 R1ではこれは8番目のビットですが、R2およびR3では10番目のビットです。 各ステップで、同期ビットの値が3つすべてのレジスタの同期ビットの値のほとんどに等しいレジスタのみがシフトされます。

アルゴリズムを実行する前に、レジスタの初期化が実行されます。 次のように発生します。

- R1 = R2 = R3 = 0

- i = 0〜63の場合

R1 [0] = R1 [0]⊕Kc[i]

R2 [0] = R2 [0]⊕Kc[i]

R2 [0] = R2 [0]⊕Kc[i]

同期ビットを無視して、すべてのレジスタを1ポジションだけシフトします。 - i = 0〜22の場合

R1 [0] = R1 [0]⊕FrameCount[[i]

R2 [0] = R2 [0]⊕FrameCount[[i]

R2 [0] = R2 [0]⊕FrameCount[[i]

同期ビットを無視して、すべてのレジスタを1ポジションだけシフトします。 - i = 0〜99の場合

同期ビットを考慮して、レジスタを1ポジションシフトします。

現在のフレームの番号のFrameCount 32ビットレコード。

初期化後、228ビットの出力シーケンスが計算されます。 114ビットは、ネットワークから携帯電話に送信されるデータを暗号化するために使用され、残りの114ビットは、電話からネットワークに送信されるデータを暗号化するために使用されます。 暗号化自体は、A5 / 1アルゴリズムによって生成されたデータとキーストリーム間の通常のXORです。

データ転送後、フレーム番号が1つ増加し、レジスタが再度初期化されます。

上記の説明を使用して、C#でA5 / 1暗号化を実装します。

CのクラスA5Enc#

using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.Collections; namespace A5project { class A5Enc { private bool[] reg = new bool[19]; private bool[] reg2 = new bool[22]; private bool[] reg3 = new bool[23]; //, public A5Enc(bool[][] startState) { reg = startState[0]; reg2 = startState[1]; reg3 = startState[2]; } public A5Enc() { for (int i = 0; i < 19; i++) reg[i] = false; for (int i = 0; i < 22; i++) reg2[i] = false; for (int i = 0; i < 23; i++) reg3[i] = false; } // , A5 public void KeySetup(byte[] key, int[] frame) { for (int i = 0; i < 19; i++) reg[i] = false; for (int i = 0; i < 22; i++) reg2[i] = false; for (int i = 0; i < 23; i++) reg3[i] = false; BitArray KeyBits = new BitArray(key); BitArray FrameBits = new BitArray(frame); bool[] b = new bool[64]; for (int i = 0; i < 64; i++) { clockall(); reg[0] = reg[0] ^ KeyBits[i]; reg2[0] = reg2[0] ^ KeyBits[i]; reg3[0] = reg3[0] ^ KeyBits[i]; } for (int i = 0; i < 22; i++) { clockall(); reg[0] = reg[0] ^ FrameBits[i]; reg2[0] = reg2[0] ^ FrameBits[i]; reg3[0] = reg3[0] ^ FrameBits[i]; } for (int i = 0; i < 100; i++) { clock(); } } // , public void KeySetup(int[] frame) { BitArray FrameBits = new BitArray(frame); for (int i = 0; i < 22; i++) { clockall(); reg[0] = reg[0] ^ FrameBits[i]; reg2[0] = reg2[0] ^ FrameBits[i]; reg3[0] = reg3[0] ^ FrameBits[i]; } for (int i = 0; i < 100; i++) { clock(); } } private void clock() { bool majority = ((reg[8] & reg2[10]) | (reg[8] & reg3[10]) | (reg2[10] & reg3[10])); if (reg[8] == majority) clockone(reg); if (reg2[10] == majority) clocktwo(reg2); if (reg3[10] == majority) clockthree(reg3); } // private bool[] clockone(bool[] RegOne) { bool temp = false; for (int i = RegOne.Length - 1; i > 0; i--) { if (i == RegOne.Length - 1) temp = RegOne[13] ^ RegOne[16] ^ RegOne[17] ^ RegOne[18]; RegOne[i] = RegOne[i - 1]; if (i == 1) RegOne[0] = temp; } return RegOne; } private bool[] clocktwo(bool[] RegTwo) { bool temp = false; for (int i = RegTwo.Length - 1; i > 0; i--) { if (i == RegTwo.Length - 1) temp = RegTwo[20] ^ RegTwo[21]; RegTwo[i] = RegTwo[i - 1]; if (i == 1) RegTwo[0] = temp; } return RegTwo; } private bool[] clockthree(bool[] RegThree) { bool temp = false; for (int i = RegThree.Length - 1; i > 0; i--) { if (i == RegThree.Length - 1) temp = RegThree[7] ^ RegThree[20] ^ RegThree[21] ^ RegThree[22]; RegThree[i] = RegThree[i - 1]; if (i == 1) RegThree[0] = temp; } return RegThree; } private void clockall() { reg = clockone(reg); reg2 = clocktwo(reg2); reg3 = clockthree(reg3); } // 114 public bool[] A5() { bool[] FirstPart = new bool[114]; for (int i = 0; i < 114; i++) { clock(); FirstPart[i] = (reg[18] ^ reg2[21] ^ reg3[22]); } return FirstPart; } // 228 public bool[] A5(bool AsFrame) { bool[] FirstPart = new bool[228]; for (int i = 0; i < 228; i++) { clock(); FirstPart[i] = (reg[18] ^ reg2[21] ^ reg3[22]); } return FirstPart; } public byte[] FromBoolToByte(bool[] key, bool lsb) { int bytes = key.Length / 8; if ((key.Length % 8) != 0) bytes++; byte[] arr2 = new byte[bytes]; int bitIndex = 0, byteIndex = 0; for (int i = 0; i < key.Length; i++) { if (key[i]) { if(lsb) arr2[byteIndex] |= (byte)(((byte)1) << (7 - bitIndex)); else arr2[byteIndex] |= (byte)(((byte)1) << (bitIndex)); } bitIndex++; if (bitIndex == 8) { bitIndex = 0; byteIndex++; } } return arr2; } } }

キー{0x12、0x23、0x45、0x67、0x89、0xAB、0xCD、0xEF}およびフレーム番号0x134を使用してプログラムを実行することにより、コードが正しいことを確認できます。 生成される114ビットの2つのシーケンスは、それぞれ{0x53、0x4E、0xAA、0x58、0x2F、0xE8、0x15、0x1A、0xB6、0xE1、0x85、0x5A、0x72、0x8C、0x00}、0x24、0xFD、0x35、0xFD、0x35、0xFD、0x35、0xFD、0x35、0xFD、0x35、0xFD、0x35、0xFD 、0xA3、0x5D、0x5F、0xB6、0x52、0x6D、0x32、0xF9、0x06、0xDF、0x1A、0xC0}。

マークブリセノ、イアンゴールドバーグ、デビッドワグナーがCで書かれたアルゴリズムの最初の実装で使用したテストデータでした。

このクラスを使用した暗号化/復号化関数は次のようになります。

private byte[] A5Encyptor(byte[] msg,byte[] key) { A5Enc a5 = new A5Enc(); int[] frame = new int[1]; bool[] resbits = new bool[msg.Count]; int framesCount = msg.Length / 228; if ((msgbits.Length % 228) != 0) framesCount++; for (int i = 0; i < framesCount; i++) { frame[0] = i; a5.KeySetup(key, frame); bool[] KeyStream = a5.A5(true); for (int j = 0; j < 228; j++) { resbits[i * 228 + j] = msgbits[i * 228 + j] ^ KeyStream[j]; } } return a5.FromBoolToByte(resbits, false); }

データの暗号化と復号化を可能にする関数ができたので、A5 / 1アルゴリズムの脆弱性について話しましょう。

今日、GSM暗号化に対する多数の成功した攻撃が知られており、それらはすべて既知の平文タイプの攻撃、すなわち キーを回復するには、暗号化されたフレームに加えて、攻撃者もこれらのフレームに対応する暗号化されていないデータを知っている必要があります。 一見したところ、このような要件は幻想に思えるかもしれませんが、音声トラフィックに加えて、さまざまなシステムメッセージが送信されるGSM標準の仕様により、理論的なカテゴリからの攻撃は実用的なカテゴリに分類されます。 GSMシステムメッセージには重複データが含まれており、攻撃者によって使用される可能性があります。 特に、2010年にKarsten Nohlが提案した方法は、暗号テキストでこの種のデータを検索し、既知のシステムメッセージの目的の暗号テキストを生成するキーが見つかるまで、レインボーテーブルに格納されたキーのさまざまなオプションを単純にソートすることに基づいています。

パート3:A5 / 1アルゴリズムの攻撃

ただし、レインボーテーブルを計算するために必要な膨大なリソースがないため、いわゆる関連する簡単な攻撃を実装します。 「相関攻撃。」

私たちが検討している攻撃は、2002年にPatrik EkdahlとThomas Johanssonの2人の研究者によって初めて説明されました。

初期化手順の定義から、レジスタの初期状態はセッションキーKとフレーム番号F nの線形関数であると結論付けることができます。

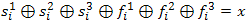

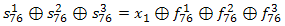

また、ジェネレータの出力ビットが3つのレジスタすべてのXOR番目の出力ビットであることを知って、次の等式を書くことができます。

( 1 )

( 1 )

ここで、s iは、キーKのビットのみをロードした後にレジスタによって生成されたシーケンスです。それらのf iは 、フレーム番号のビットとレジスタのx出力ビットのみをロードした後のシーケンスです。

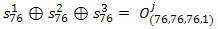

また、初期化の定義から、最初の100サイクルの間、アルゴリズムが「アイドル」に機能することがわかります。 出力ビットは生成されず、出力シーケンスの最初のビットは実際には101番目に生成されたビットです。 したがって、各ステップで各レジスタのシフトの確率が3/4であることを考慮すると、101ステップ後、各レジスタが正確に76回シフトしたと想定できます。 したがって、式(1)は次のように変換されます。

( 2 )

( 2 )

(2)の右側にマークを付ける

式を書き換えます:

式を書き換えます:

( 3 )

( 3 )

なぜなら (3)の右側の式を知っていると、キーシーケンスS、つまり初期化後の各レジスタの76番目の位置の状態に関する情報が1ビット取得されます。 このように動作すると、位置102でR1も位置76に留まり、レジスターR2とR3が位置77に移動したため、レジスターの77番目の位置などに関する情報を取得できます。 合計で、64ビットを開いて初期状態を正常に復元する必要があります。

もちろん、状況(76.76.76)は非常に低い確率でステップ101で正確に発生します。このように行動することにした場合、101シフト後にそれぞれが正確に1つになるまで膨大な数のフレームを整理する必要があります。レジスタは76ポジションスクロールしました。 必要なフレーム数を減らすために、EkdahlとJohanssonは次の方法を提案しました。

レジスタが(cl 1 、cl 2 、cl 3 )回回転する特定の位置を推測する必要はありません。 高い確率で、各レジスタが各フレームの出力ビットの間隔I = [100,140]で76から102に変わることを知るだけで十分です。

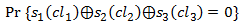

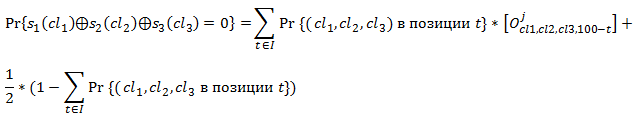

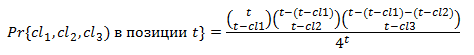

したがって、各フレームについて、確率を計算できます。

どうやって

どうやって

( 4 )

( 4 )

どこで

そして、t番目のビットがレジスタ(cl1、cl2、cl3)の位置によって生成された確率を示します。

利用可能なフレームごとに(4)を計算した後、対数を使用して取得した確率を平均します。

(5)。

(5)。

(5)> 0の場合、s 1 (cl1)⊕s2(cl2)⊕s3(cl3)= 0、それ以外の場合はs 1 (cl1)⊕s2(cl2)⊕s3(cl3)= 1 。

攻撃を完全にアルゴリズムの形で説明します。

- 間隔Cを選択します。たとえば、C = [79.86]

- 変数cl 1 、cl 2 、cl 3が、計算する各フレームについて、間隔Cからのすべての値を実行します(4)

- 取得したすべての値について、(5)を計算します

- Δの値に基づいて、値s 1 (cl1)⊕s2(cl2)⊕s3(cl3)を選択します

このアルゴリズムの結果は、s 1 (79)⊕s2(79)⊕s3(79)= 0の形式の512個の方程式になり、8つの未知数で構成されます。 この連立方程式を単純な列挙で解くと、各レジスタの初期値の8ビットが得られます。

間隔[87、94]および[95、102]でアルゴリズムをさらに2回繰り返すと、各レジスタの初期状態の24ビットが得られます。 これで十分です。 各レジスタを101回スクロールすると、2番目の初期化ステップ後のレジスタの状態が正確に取得されます。 キービットをレジスタにロードした後。 そして今、全体としてキーシーケンス全体を生成できます。

C#クラスA5攻撃

using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.Collections; namespace A5project { class A5attack { private double[] factorials = new double[150]; // Pr(cl1,cl2,cl3 v) private double PinVth(int cl1, int cl2, int cl3, int v) { double y=0; double x = 0; double z = 0; double w = 0; if((v - (v - cl1) - (v - cl2) - (v - cl3))>=0) y=factorials[v - (v - cl1) - (v - cl2) - (v - cl3)]; else y=1; if ((v - cl1) >= 0) x = factorials[v - cl1]; else x = 1; if ((v - cl3) >= 0) z = factorials[v - cl3]; else z = 1; if ((v - cl2) >= 0) w = factorials[v - cl2]; else w = 1; double a = factorials[v] / (x * factorials[v - (v - cl1)]); double b = factorials[v - (v - cl1)] / (w * factorials[v - (v - cl1) - (v - cl2)]); double c = factorials[v - (v - cl1) - (v - cl2)] / (z * y); double d = Math.Pow(4, v); return (a * b * c) / d; } private double factorial(int x) { double result=1; for (int i = x; i > 1; i--) result = result * i; return result; } private bool[] reg = new bool[19]; private bool[] reg2 = new bool[22]; private bool[] reg3 = new bool[23]; // , public void KeySetup(int[] frame) { for (int i = 0; i < 19; i++) reg[i] = false; for (int i = 0; i < 22; i++) reg2[i] = false; for (int i = 0; i < 23; i++) reg3[i] = false; BitArray FrameBits = new BitArray(frame); for (int i = 0; i < 22; i++) { clockall(); reg[0] = reg[0] ^ FrameBits[i]; reg2[0] = reg2[0] ^ FrameBits[i]; reg3[0] = reg3[0] ^ FrameBits[i]; } } // private void clock() { bool majority = ((reg[8] & reg2[10]) | (reg[8] & reg3[10]) | (reg2[10] & reg3[10])); if (reg[8] == majority) clockone(reg); if (reg2[10] == majority) clocktwo(reg2); if (reg3[10] == majority) clockthree(reg3); } private bool[] clockone(bool[] RegOne) { bool temp = false; for (int i = RegOne.Length - 1; i > 0; i--) { if (i == RegOne.Length - 1) temp = RegOne[13] ^ RegOne[16] ^ RegOne[17] ^ RegOne[18]; RegOne[i] = RegOne[i - 1]; if (i == 1) RegOne[0] = temp; } return RegOne; } private bool[] clocktwo(bool[] RegTwo) { bool temp = false; for (int i = RegTwo.Length - 1; i > 0; i--) { if (i == RegTwo.Length - 1) temp = RegTwo[20] ^ RegTwo[21]; RegTwo[i] = RegTwo[i - 1]; if (i == 1) RegTwo[0] = temp; } return RegTwo; } private bool[] clockthree(bool[] RegThree) { bool temp = false; for (int i = RegThree.Length - 1; i > 0; i--) { if (i == RegThree.Length - 1) temp = RegThree[7] ^ RegThree[20] ^ RegThree[21] ^ RegThree[22]; RegThree[i] = RegThree[i - 1]; if (i == 1) RegThree[0] = temp; } return RegThree; } private void clockall() { reg = clockone(reg); reg2 = clocktwo(reg2); reg3 = clockthree(reg3); } // , cl1, cl2 cl3 public bool Oj(int cl1,int cl2, int cl3) { for (int i = 0; i < cl1; i++) { clockone(reg); } for (int i = 0; i < cl2; i++) { clocktwo(reg2); } for (int i = 0; i < cl3; i++) { clockthree(reg3); } return (reg[18] ^ reg2[21] ^ reg3[22]); } // , XOR public double Pj(int cl1, int cl2, int cl3, int j, bool[] frame) { double result = 0; double rightPart = 0; int[] framenumb=new int[1]{j}; KeySetup(framenumb); bool[] tempReg = new bool[19]; bool[] tempReg2 = new bool[22]; bool[] tempReg3 = new bool[23]; Array.Copy(reg, tempReg, 19); Array.Copy(reg2, tempReg2, 22); Array.Copy(reg3, tempReg3, 23); bool FramesBit = Oj(cl1, cl2, cl3); for (int i = 100; i < 100 + 50; i++) { Array.Copy(tempReg, reg, 19); Array.Copy(tempReg2, reg2, 22); Array.Copy(tempReg3, reg3, 23); double temp = PinVth(cl1, cl2, cl3, i); rightPart += temp; if((FramesBit^frame[i-100])==false) temp=temp*1; else temp=0; result += temp; } result = result + ((1 - rightPart) / 2); return result; } // , cl1, cl2, cl3 0. >0 0 // , 1 public double LikehoodRatio(int cl1, int cl2, int cl3, bool[] keystream) { double result = 0; for (int i = 0; i < keystream.Length/228; i++) { bool[] temp=new bool[228]; Array.Copy(keystream,i*228,temp,0,228); double x=Pj(cl1, cl2, cl3, i, temp); result = result + Math.Log(( x/ (1 - x))); } return result; } public bool FindKeyBit(int cl1, int cl2, int cl3, bool[] keystream) { for (int i = 0; i < 150; i++) factorials[i] = factorial(i); if (LikehoodRatio(cl1, cl2, cl3, keystream) >= 0) return false; else return true; } // public bool[][] checkSol(byte[] first, byte[] second, byte[] third) { byte[] newFirst = new byte[3]; newFirst[0] = first[0]; newFirst[1] = second[0]; newFirst[2] = third[0]; byte[] newSecond = new byte[3]; newSecond[0] = first[1]; newSecond[1] = second[1]; newSecond[2] = third[1]; byte[] newThird = new byte[3]; newThird[0] = first[2]; newThird[1] = second[2]; newThird[2] = third[2]; bool[] firstArr1 = new BitArray(newFirst).Cast<bool>().ToArray().Reverse().ToArray(); bool[] firstArr = new bool[19]; Array.Copy(firstArr1, 5, firstArr, 0, 19); bool[] secondArr1 = new BitArray(newSecond).Cast<bool>().ToArray().Reverse().ToArray(); bool[] secondArr = new bool[22]; Array.Copy(secondArr1, 2, secondArr, 0, 22); bool[] thirdArr1 = new BitArray(newThird).Cast<bool>().ToArray().Reverse().ToArray(); bool[] thirdArr = new bool[23]; Array.Copy(thirdArr1, 1, thirdArr, 0, 23); for (int i = 0; i < 101; i++) { BackClockone(firstArr); } for (int i = 0; i < 101; i++) { BackClocktwo(secondArr); } for (int i = 0; i < 101; i++) { BackClockthree(thirdArr); } bool[][] result = new bool[3][]; result[0] = firstArr; result[1] = secondArr; result[2] = thirdArr; return result; } private void BackClockone(bool[] RegOne) { bool temp = false; for (int i = 0; i < RegOne.Length-1; i++) { if (i == 0) temp = RegOne[0]; RegOne[i] = RegOne[i+1]; if (i == (RegOne.Length-2)) RegOne[RegOne.Length - 1] = temp ^ RegOne[13] ^ RegOne[16] ^ RegOne[17]; } } private void BackClocktwo(bool[] RegTwo) { bool temp = false; for (int i = 0; i < RegTwo.Length-1; i++) { if (i == 0) temp = RegTwo[0]; RegTwo[i] = RegTwo[i + 1]; if (i == (RegTwo.Length-2)) RegTwo[RegTwo.Length - 1] = temp ^ RegTwo[20]; } } private void BackClockthree(bool[] RegThree) { bool temp = false; for (int i = 0; i < RegThree.Length-1; i++) { if (i == 0) temp = RegThree[0]; RegThree[i] = RegThree[i + 1]; if (i == (RegThree.Length-2)) RegThree[RegThree.Length - 1] = temp ^ RegThree[7] ^ RegThree[20] ^ RegThree[21]; } } } }

次のようにFindKeyBit関数を使用します。

private bool[] attack() { bool[] keypart=new bool[512]; int count = 0; A5attack tryattack = new A5attack(); for(int i=79; i<87;i++) for(int j=79; j<87; j++) for (int k = 79; k < 87; k++) { bool temp=tryattack.FindKeyBit(i, j, k, keystream); int time = finish - start; keypart[count] = temp; count++; } return keypart; }

XORキービットが位置79から位置86に書き込まれている512値の配列を取得します。

各レジスタから24ビットすべてを受信し、それらをバイト配列に変換したら、ソリューションを確認します。

Private void checkSolution() { A5attack LetsAttack = new A5attack(); int[] testframe = new int[1] { 0 }; bool[][] startState = LetsAttack.checkSol(first, second, third); A5Enc a5check = new A5Enc(startState); bool[] TempFrame = new bool[228]; a5check.KeySetup(testframe); TempFrame = a5check.A5(true); for (int l = 0; l < 228; l++) { find = true; if (keystream[l] != TempFrame[l]) { find = false; break; } } }

受信したフレームが既知のキーストリームの最初のフレームと一致する場合、攻撃は成功し、アルゴリズムA5 / 1のセッションキーを開きました。

パート4:最終

要約すると、説明した攻撃は最初のそのような攻撃の1つであることに注意してください。 最も高度なものでは、合計2000フレーム(9秒の会話)から90%の確率でセッションキーを開くことができます。 したがって、相関攻撃は理論上だけでなく、実際にも非常に深刻な脅威です。

文献と参考文献

- マルシン・オラフスキ。 「GSMネットワークのセキュリティ。」

- パトリック・エクダールとトーマス・ヨハンソン。 「A5 / 1に対する別の攻撃」

- カルステン・ノール 「電話プライバシーの攻撃。」

- マーク・ブリセノ、イアン・ゴールドバーグ、デビッド・ワグナー。 A5 / 1の教育的実装。

PS:作者は、EladのBarkanの作品を誰かが共有してくれたら感謝します。 エリ・ビハム(2005)。 「条件付き推定量:A5 / 1への効果的な攻撃」 最後の部分で述べた攻撃について説明します。

UPD:ユーザーwhitequarkのおかげで、すべての質問が削除されました 。