なぜコンセプトが必要なのですか? -プロアクティブな防御やエミュレーターなどの新しいセキュリティテクノロジーだけではないからです。 DWは非常に価値がありますが、組織内の管理者のプロセスを保護および適応させるためのアプローチを再考する必要があります。 しかし、結果にはそれだけの価値があると確信しています。 結局のところ、DWを使用すると、マルウェアから身を守るだけでなく、管理者が非実動ソフトウェアの使用を制限することで、組織内のITリソースを最も効率的に使用できるようになります。 そして、これはインストールされたソフトウェアとそのライセンスの効果的な会計を組織するための優れた基盤であり、これはあらゆる組織のIT費用の重大な項目です。

しかし、防御に戻ります。 信頼できる(または「ホワイト」のもの-したがって英語名「ホワイトリスト/ホワイトリスト」)のリストに基づく最初のセキュリティのアイデアは、2000年代初頭に登場しました。 私たち自身も、数年前にこの市場のプレーヤーの1つであるBit9とライセンス契約を結んでいました。 「アンチウイルスは死んだ」と呼ばれるRSAカンファレンスの記事とパネルを覚えています。そこでは、誰も本当に死んでいないことを証明しなければならず、ホワイトリストは万能薬ではなく、単なる有用な新技術です。

しかし現実には、 ホワイトリストに深刻な「別個の市場」はありません;組織は非常に消極的であり、既存のソリューションの実装に問題があります。 その理由は、 ソリューションが簡単に使用できないからだと思います ! ソフトウェアの基本的な特徴は何ですか? -その変動。 また、既存のソリューションは、管理者からの重大な絶え間ない注意を払わずにそれらの操作を許可するには「強すぎる」。 そのため、ダイナミクスのホワイトリストを使用した作業を容易にするためのテクノロジを追加しました。DWという名前のDynamicという言葉は、単に美を表すだけではありません。

2つのテクノロジーがソリューションに活力を与えます。OSファイルの更新されたカテゴリ (英語では美しくゴールデンイメージと呼ばれます )と、信頼できるアップデーターによる安全な更新の手順です 。

最初の方法では、管理者がDWベースの保護を有効にすると、オペレーティングシステムの起動時に重要なアプリケーションがブロックされるため、コンピューターを起動できなくなるという頭痛の種がなくなります。 ホワイトリストアナリストの力により、 Windows OSのすべての主要エディションの18のローカライズ版の主要なファイルリストを提供し、 常に維持しています 。

さらに、これらのリストにはMicrosoftソフトウェアだけでなく、デバイスドライバー更新モジュールなどの他の重要なファイルも含まれています。

2番目のテクノロジーにより、コンピューターに既にインストールされているソフトウェアを安全な方法で更新できます。 ただし、主な問題は、既知のソフトウェアの既存の更新モジュールのリストを維持することではなく、更新手順自体にあります。 アーキテクトオフィスの努力により、実行されるソフトウェアコールの複雑なチェーンを考慮した安全な製品更新手順を実装できる調査が実施されました。 有名なAdobe Readerを更新するには、更新チェーン内の5つのアプリケーションを呼び出す必要があります 。 この技術は現時点ではユニークであると自信を持って言えます。

揮発性は、信頼できるソフトウェアと悪意のあるソフトウェアに共通する特性です。 違いは、「既存のソフトウェアの多様性」に関するナレッジベースのサイズが大きいことです。現時点では、「ホワイトデータベース」のエントリ数は2億3,000万を超え 、 1日あたり約100万オブジェクトの追加速度で 、4千万と7万の新しい悪意のあるオブジェクトと比較しています。

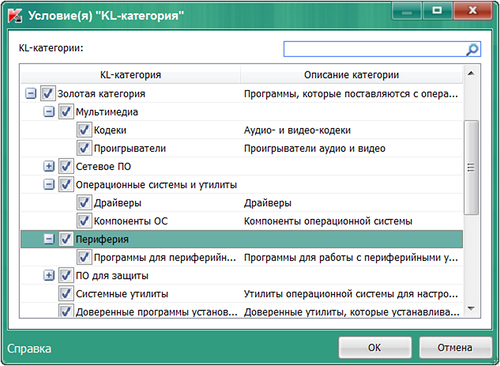

管理者の便宜のため、エンドポイント8では、すべてのソフトウェアを分類します。これにより、ソフトウェアカテゴリ全体を柔軟に管理できます。 さらに、LCのサポートにより、管理者は新しいソフトウェアバージョンの外観を手動で追跡できなくなります。 これらのカテゴリを使用して、組織内でソフトウェアを使用するための許容ルールと禁止ルールを作成できます。

一般的に、 できる限り柔軟にルールを作成するという問題に取り組みました。LCが提供するカテゴリに加えて、管理者はメーカー、名前、バージョン、チェックサム、アプリケーションファイルへのパスのルールを作成できます。 後者は、管理者がサポートするソフトウェア配布の集中リポジトリが維持されている組織に特に当てはまります(モスクワのオフィスも例外ではありません:)。

「有害ではないすべてが許可されている」状態から「ルールで許可されていないすべてが禁止されている」状態への移行の問題に特に注意を払いました(デフォルトは拒否、DD)。 一時的な移行には、使用しているアプリケーションの使用をやめるイライラしたユーザーから管理者へのリクエストが大量にあります。

したがって、この組織で許可されているソフトウェアの初期データベースを作成し、分析モード (起動ルールの特別な状態「テスト」)で3〜5日間有効にしてから、潜在的な禁止リストを分析し、必要なアプリケーション/カテゴリのルールを追加することをお勧めします。 結果として、その後のDDモードの組み込みは、リクエストの急増につながりません。 同時に、エンドポイント8により、ユーザーはブロックされたアプリケーションの許可のリクエストをすばやく送信でき、Security Center 9コンソールの管理者は単一のリクエストをすばやく処理し、必要に応じてユーザーの苦情のリストから直接2クリックルールを追加できます 。

しかし、DWコンセプトの実装は、戦いの半分に過ぎません。 このようなアプローチはユーザー保護を大幅に向上させることができるというガートナーの声明にもかかわらず、このアプローチは深刻な一般の認識を得ていません。 ホワイトリスト領域にはav-test、av-comparatives、およびVBテストに類似したテストはありません。 そのため、当社にとって重要な成功要因は、市場でこの技術を一般に認めることでもあり、主要な市場アナリストの説得、独立した公開テストの結果の取得、販売ユニットとLCのパートナーのトレーニングなど、いくつかの分野で協力する必要があります。

この春、当社はホワイトリストソリューションの最初の公開テストを開始しました。 10のテスト組織と話し合った後、エンドコースト8とセキュリティセンター9のフレームワーク内でベースの品質と最終的なソリューションの品質のテストを実施するために、ウエストコーストラボと合意しました。 これは、関心のあるすべてのベンダーにとって可能な限りオープンでアクセスしやすいことに注意することが重要です。 現時点では、テストは終了に近づいています-公式結果は11月初旬に予定されています。 シマンテック、ソフォス、マカフィー、トレンドマイクロの競合製品と比較して、当社のソリューションは製品テストに勝つことができると考えています。 基本品質テストでは、Bit9、Lumension、SignaCertが一貫してテストへの参加を拒否し、明らかに能力に自信がないため、当社のソリューションは悪名高い勝者です。

要約すると、私は会社の新しい製品ライン内の信頼できるソフトウェアの動的リストの概念の実装を重要な瞬間、つまりカスペルスキーの新しいユニークな技術的利点が現れる瞬間と考えています。 私たちは、仮想化、クラウド、モバイルテクノロジーの分野で初めてではありません。 しかし、私たちのホワイトリストは世界で最も優れていますが、組織に直接利益をもたらし、セキュリティ管理を組織全体のIT管理と統合するための基盤となっています。 これは、ウイルス対策技術と管理容易性とともに、独自の競争上の優位性です。 それぞれを達成するのはそれほど簡単ではなかったので、すべてのR&D従業員にそれらを理解してもらい、マーケティング部門と営業部門がそれを使用して新しいユーザーを獲得しました。 Andrei Efremov、Andrei Guzhov、Andrei Solodovnikov、Kirill Kruglov、Natalya Glavatskaya、Andrei Kulag、Vladimir Zapolyansky、および E8とSC9のフレームワーク内で説明された技術の設計、開発、テストに参加したすべての人に感謝します 。

ニコライ・グレベンニコフ、

Kaspersky Labの研究開発ディレクター