ノースカロライナ大学(ノースカロライナ州立大学、NCSU)の研究者グループは、ITプロジェクトをホストするためのサービスとGitHubの共同開発に関する調査を実施しました 。 専門家は、10万を超えるGitHubリポジトリにAPIキー、トークン、暗号化キーが含まれていることを発見しました。

重要な情報(暗号化キー、トークン、さまざまなオンラインサービスからのAPIキーなど)の意図しない漏洩の問題は、最もホットなトピックの1つです。

このようなリークにより、個人データに関するいくつかの主要なインシデントがすでに発生しています(Uber、DJI、DXC Technologiesなど)。

2017年10月31日から2018年4月20日までに、NCSUの研究者は、GitHub自体の検索APIを介して681,784リポジトリの4,394,476ファイルをクロールし、Google BigQueryデータベースにプリコンパイルされた3,374,973リポジトリの2,312,763,353ファイルをクロールしました。

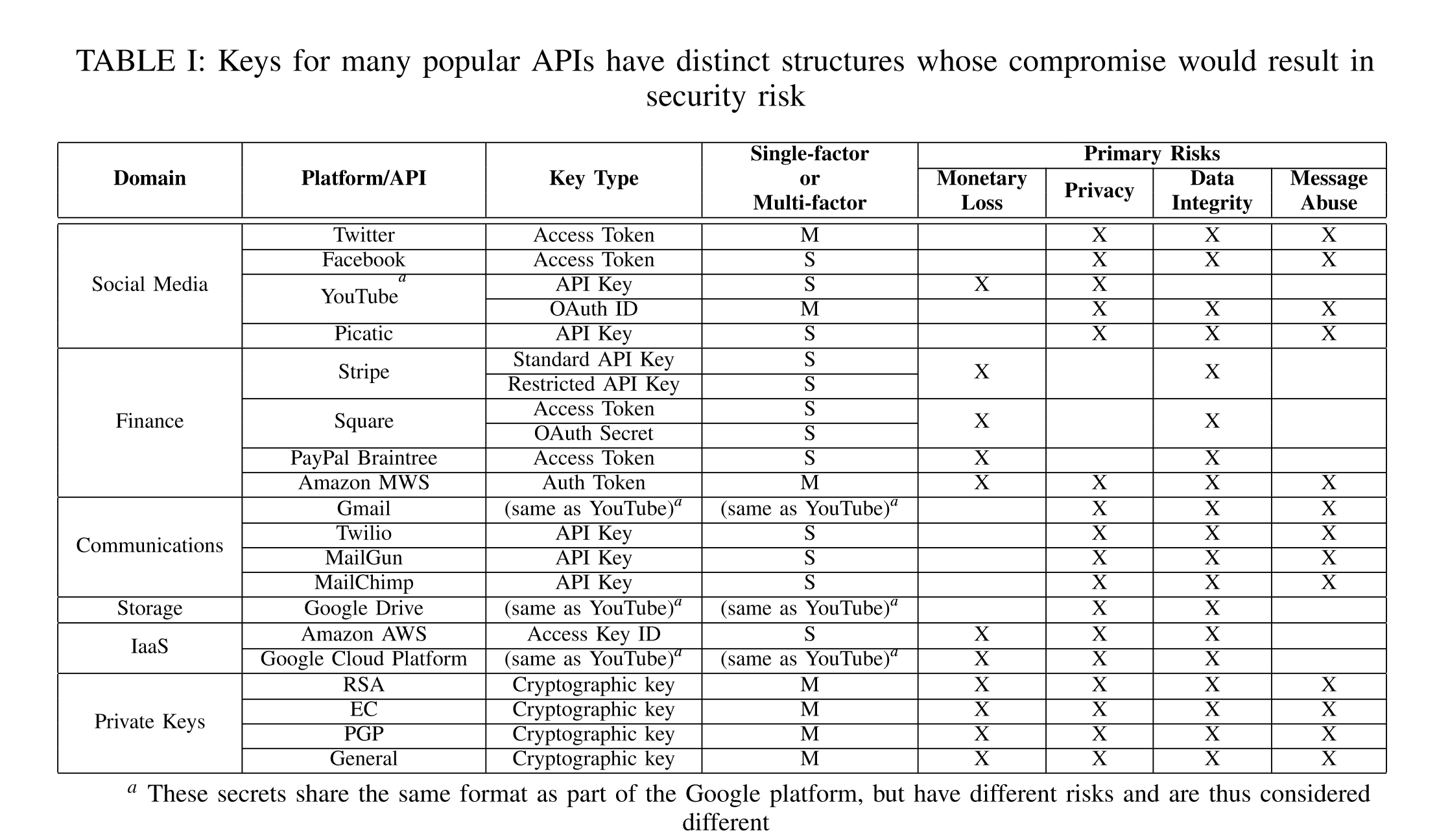

スキャンの過程で、専門家はAPIキー(Stripe、MailChimp、YouTubeなど)、トークン(Amazon MWS、PayPal Braintree、Amazon AWSなど)または暗号化キー(RSA、 PGPなど)。

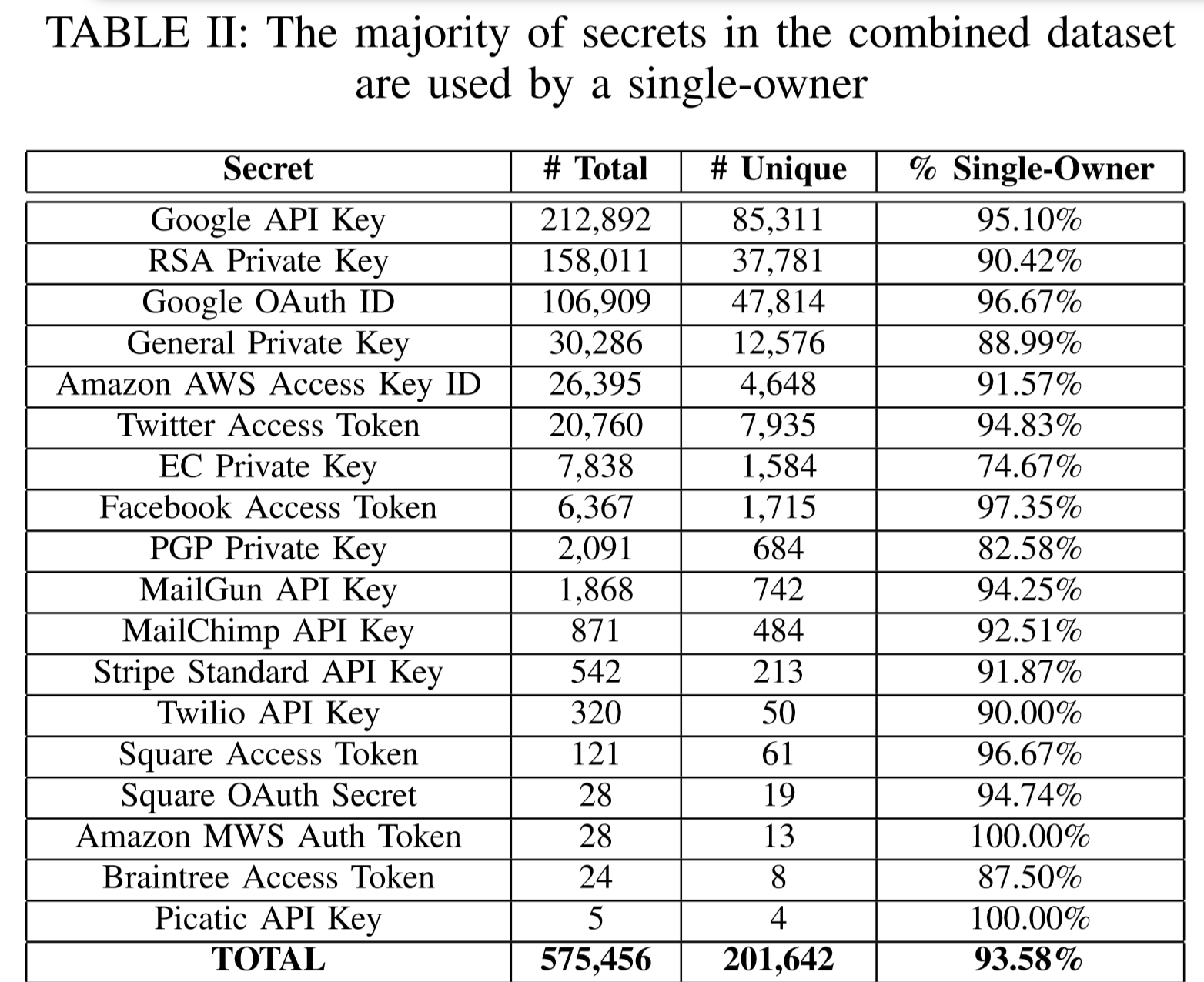

合計で、専門家は約575,476個のトークン、APIおよび暗号化キーを発見し、そのうち201,642個が一意でした。 調査結果の93.58%は、1人の所有者のアカウントに関連付けられていました。

選択した結果の一部を手動で確認すると、西ヨーロッパの国の主要な政府部門のサイトと、アメリカの大学に入学するための数百万のアプリケーションを備えたサーバーのAWS資格情報が見つかりました。

調査中に興味深い傾向が明らかになりました。データ所有者がリークを検出した場合、エキスパートによって監視されたデータの19%が16日以内に削除(「削除」として、以下を参照)します(最初の日は12%)観察期間中に削除されませんでした。

最も興味深いのは、研究者が観察したすべての「削除された」データが実際に物理的に削除されたのではなく、所有者が単に新しいコミットを行ったことです。

昨年の終わりに、 Habrに関する小さな記事を書きました。この記事では、DeviceLock DLPソリューションを使用して、GitHubにアップロードされたデータを制御することで不注意によるリークを防ぐ方法を説明しました。

情報漏えいのチャンネルでは、データ漏えいの個々のケースに関する定期的なニュースがすぐに公開されます。