有線写真

情報セキュリティの専門家であるRuna SandvikとMichael Augerは、8月のBlack Hatカンファレンスで、 TrackingPoint 750スマートスナイパーライフルをクラックする方法を示します 。彼らが提案した操作の本質は、2つの部分に分けられます。 Wi-Fiを介してライフルのコンピューターにアクセスし、サードパーティのデバイスからライフルのAPIを制御することで、射手は干渉を簡単に逃すことができますが、たとえば、すべてのショットはミスに終わります。

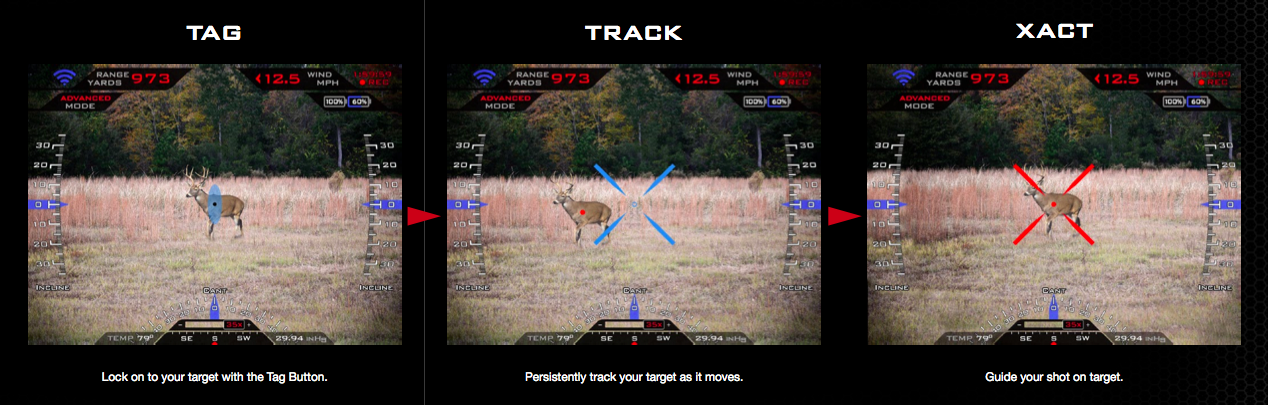

配偶者であるRunaとMichaelの処分には、TP 750ライフルが2つあり、それぞれ13,000ドルかかりました。 武器の特性は、特別なコンピューター化された光学照準器があり、それによってターゲットがキャプチャされ、追跡が実行され、風と温度の補正がオンザフライで計算され、他の補助アクションが実行されるという事実にあります。 射撃の仕組みは次のようになります:ライフルがターゲットをキャプチャし、シューターがトリガーを押します。ライフル誘導システムがターゲットが照準の照準にあり、ヒットすることができると判断した瞬間にショット自体が発生します。

このプロセスは下の写真に示されています:射手はターゲット(青い楕円)を指しており、トリガーの横にある特別なボタンを押します(ライフル銃はターゲットの追跡を開始し、赤い丸でマークします)、そして最後に、ショットの瞬間-視界の糸の色が青から赤:

アルテクニカの写真

ライフルの機能の1つは、射撃を制御するために、Wi-Fiを介してサイトから別のデバイス(コンピューター、携帯電話、タブレット)にビデオ画像をブロードキャストすることです。 デフォルトでは、この「機能」は無効になっていますが、有効にすると、ライフルが「配布」するネットワークパスワードは工場になり、誰でも武器に接続できるようになりました。 ライフルに設定されているパスワードと、使用前にパスワードを変更する指示に要件があるかどうかは完全には明らかではありません。 武器は研究者によって合法的に入手されたため、所有者がホームワイヤレスルーターのデフォルトパスワードを変更しない場合、多くの人にとって身近な状況を特別にシミュレートしたと考えられます。 したがって、「ハック」のこの部分は簡単です。

研究の次の部分は、APIを復元するためにライフルに取り付けられたプリント回路基板をリバースエンジニアリングすることでした。 ハッカーの配偶者はこのタスクにうまく対処しました。 このように、ライフルでリモートで実行できる操作の本質は、ラップトップからライフルに接続するだけで、射手の計算されたパラメーターを見えないようにシューターに変更できることです。 最終的には、スナイパーのスキルに関係なく、武器が常に「スミア」になるようにすべてを整理できます。 さらに、照準器をオフにするなど、ライフルでさまざまな破壊的なアクションを実行できますが、外部干渉の事実はすでに明らかです。

有線写真

ライフルの作成者は、最初に予防措置を講じました。発射は、トリガーが押されたときにのみ物理的に可能です。 研究者はこの禁止を回避し、「スマート」な武器からの自発的な発射を達成することに失敗しました。

「ハッキングされた」TrackingPointからの射撃が下のビデオでどのように見えるかを見ることができます。最初にRunaは46メートルからターゲットに簡単にヒットします。