考える

少し前に、私は情報セキュリティに関する会議に出席しました。そこでは、彼らは異なるシステムにおけるあらゆる種類の異なるセキュリティの問題について議論しました。 私の主な専門分野では、セキュリティと直接関係がなく、このトピックに関する多くの質問と考えがありました。これは、ACSでのIS問題の研究の始まりとなりました。

ある男は、そこで産業制御システムの情報セキュリティに関するレポートで、オートメーションシステムの進化がITシステムの開発と長い間並行して行われ、時間がたつにつれて、最新のIT技術に基づいたシステムがオートメーションシステムの制御に使用され始めたと語りました。 そして、現在、生産管理とシステム全体の管理には、技術ネットワークと企業ネットワークの相互接続が必要です。 ITシステムからの攻撃のベクトルは、本番および産業用ネットワークに移動しました。 彼はドイツのどこかで技術プロセスを攻撃および混乱させた工場について話しました。その結果、ファウンドリは立ち上がって大きな損失を被り、ファウンドリは解体され、さらに多くの恐ろしい話をしなければなりませんでした。 まあ、一般的に、レポートは必要な(恐ろしい)印象を与えませんでした。 このイベントに出席した人々は、「ロシアの企業に対する攻撃の事件の本当の証拠があると言っている」と質問し、議論し始めました。

男は例を挙げることができませんでした。準備ができていないか、所有する情報を開示する権利がありませんでした。 では、なぜこの話なのでしょうか?

このイベントの後、私は彼のスピーチになぜ人々が反応したのか疑問に思いました。彼は物に対する攻撃に関する用語と国際統計に精通していましたが、人々はこれらの攻撃はありそうになく、脅威をもたらさないと感じました。 これが、産業用制御システムの情報セキュリティの分野で研究を行うきっかけになりました。

理論のビット

インターフェイスコンバーターの非典型的な攻撃方向を考慮してください PC、PLC、およびシステム全体に対する攻撃に関する多くの情報がありますが、ほとんどすべての生産にはデバイス、センサー、デバイスのすべての異なるシステムがあり、異なるタイプのデバイスには互換性の問題があると考えている人はほとんどいません。 さまざまなタイプと目的の非常に多様なデバイス、その生産に関与する多数の企業、異なる規格があり、ほとんどが互いに互換性がありません。 この状況から抜け出す方法は、インターフェイスコンバーターです。 それらはすべて、RS-232 / 422/485インターフェースでデバイスを接続するために使用され、これらはデータ収集システム、レジストラ、コントローラー、センサー、ターミナルなどです。 しかし、ポートを接続するだけでは十分ではなく、ソフトウェアレベルで通信を確立する必要があり、これはより困難な作業です。 さまざまなデバイス標準が、さまざまなテクノロジーを使用してデータを送信できます。 コンバーターの助けを借りてプロトコルを統一して送信データを単一の形式にすることはできませんが、異なるプロトコルを使用して要素によって正常に受信および復号化できるように、異なるプロトコルによってシステムの異なる部分間で送信されるデータのタイプを調整することは可能です。

そして、実際の産業用制御システムを操作する人は、このシステムの機器や部品がさまざまである場合があることを知っています。場合によっては約10-15年生産されており、時には別のシステムを1つのシステムの上に置いて、すべてが相互作用するように合体する必要があります彼らの間で。 ここでは、インターフェイスコンバーターがこれまで以上に適しています。 パケット送信データの変換は、ソフトウェアレベルで行われます。 変換されたデータの構造を直接変更することに加えて、コンバーターのソフトウェアコンポーネントは、システムで使用されるプロトコルのタイプを決定し、それらの調整のためのアルゴリズムを選択する責任があります。

インターフェイスコンバーターは、情報システムの機能を拡張する現代的かつ効果的な手段であり、さまざまなデータ転送システムをすべて構築するための単一の標準がない場合に不可欠です。

そして、それについて考えてみましょう。すべての形象オブジェクトにコンバーターを使用し、それらにすべてのさまざまなデバイス(保護端子、センサー、カウンター)およびその他の可能なすべてのデバイスを接続します。 しかし、オブジェクトからクライアントへのすべての情報はそれらを通過し、それらにアクセスする価値があります。エンドデバイスへの攻撃の方向を示したり、これらのデバイスに代わって情報を受信、置換、送信できる多くの情報を見つけることができるからです。

練習する

さまざまなバージョンの台湾企業MOXA Nportの非常に人気のあるコンバーターで実験を行います。 自由に配布されるソフトウェアを使用し、一般ユーザーにはリソースを許可します。

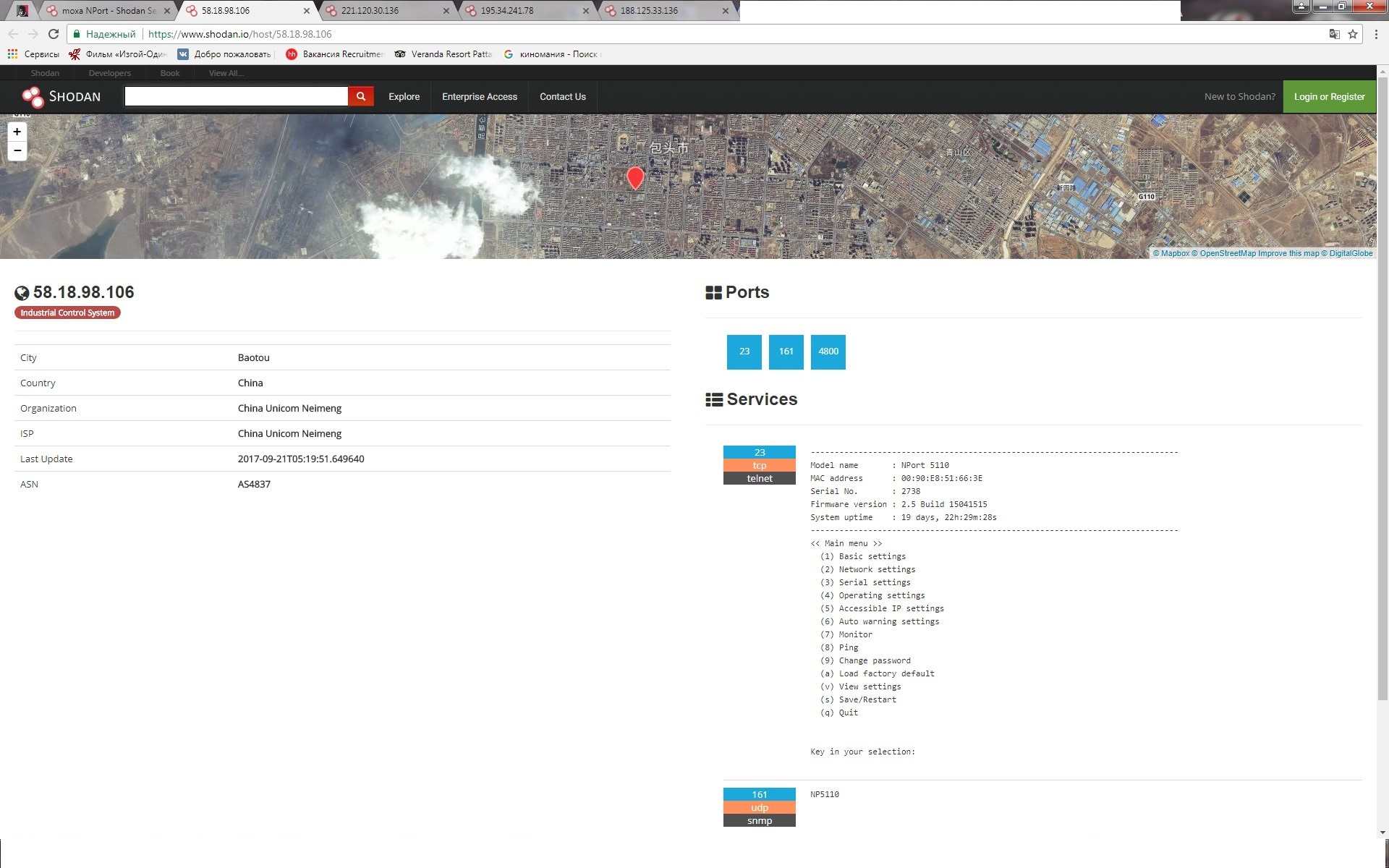

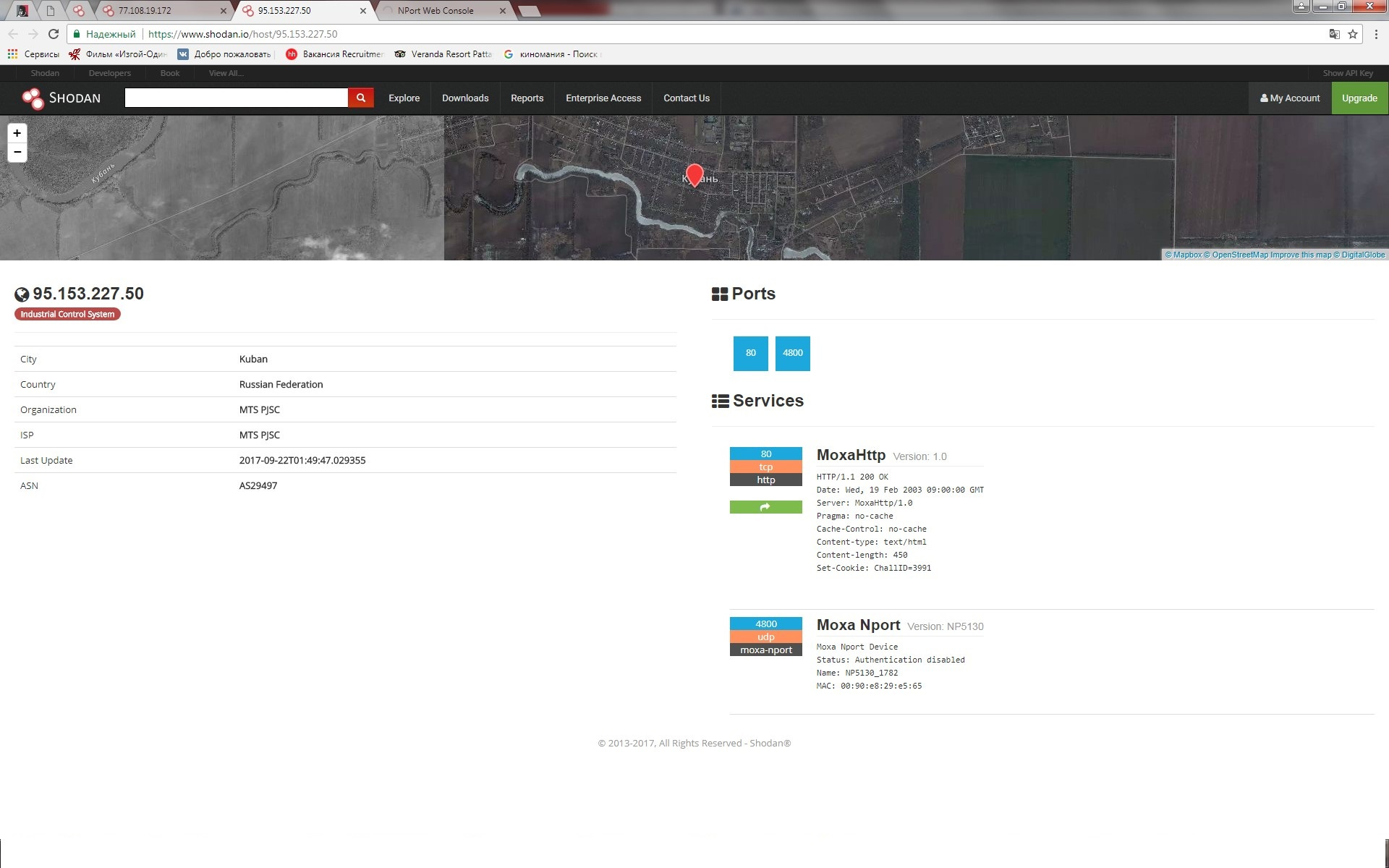

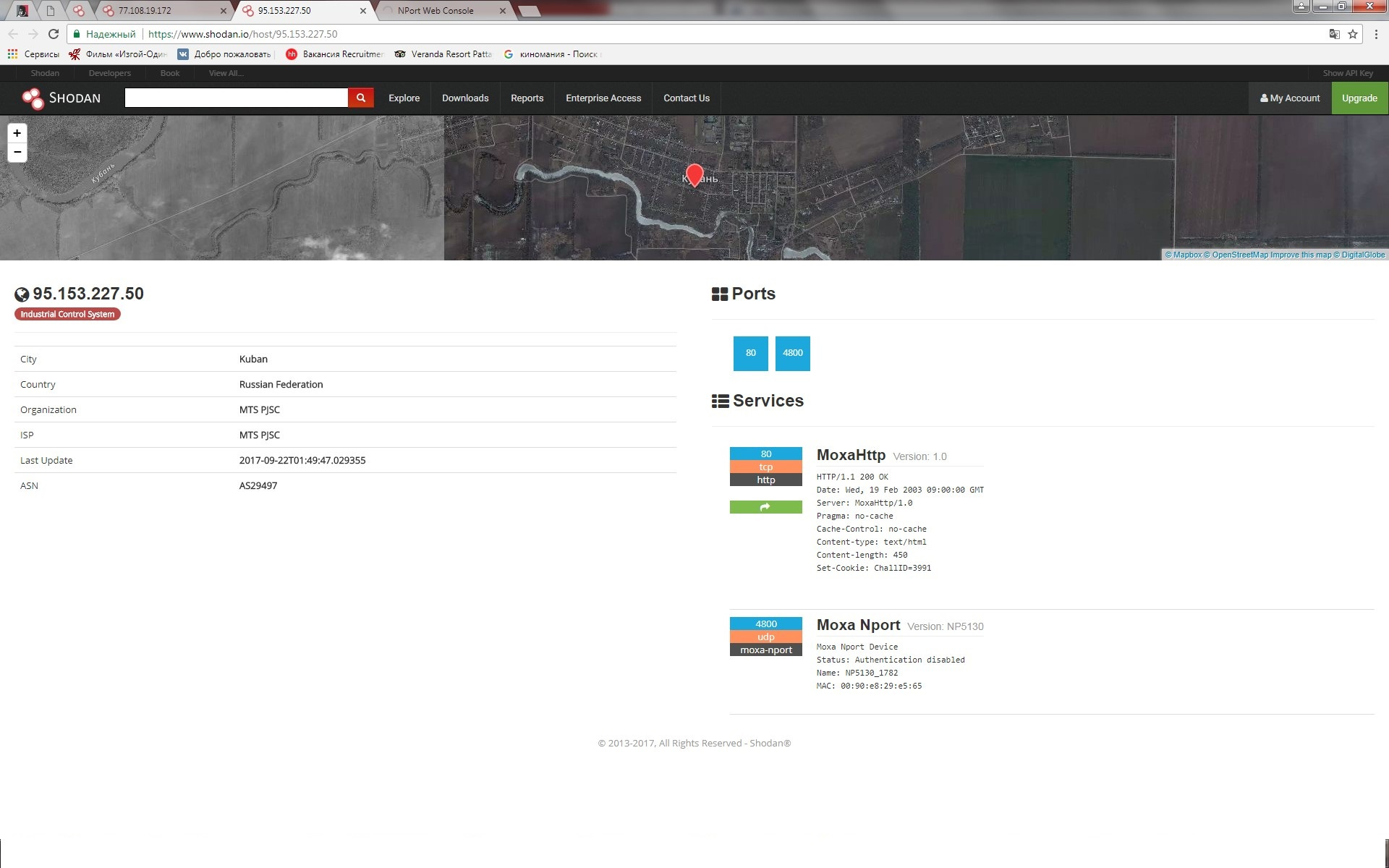

ネットワークwww.shodan.ioには非常に興味深いリソースがあり、アクセスできるグローバルインターネット上のデバイスを見つけて 、 どこにあるかを確認できます。 検索ボックスMoxa Nportの入力を使用して簡単なスキャンを実行しましょう。 私たちは、世界で何が起こっているかを見て驚いています。 一部の組織では、サブネットのスキャンを禁止する文書をwww.shodan.ioに送信することを検討する価値があります。

一般に、世界中のMoxa Nportのリクエストで7260台のデバイスが見つかりました。 次に、アクセスが許可されているデバイスにアクセスする方法を検討します。 ほとんどの場合、22、23、80、443ポートが開いており、それらを介してデバイスに安全に接続できます。

台湾

ポーランド

リペツク

中国

カザン

台湾

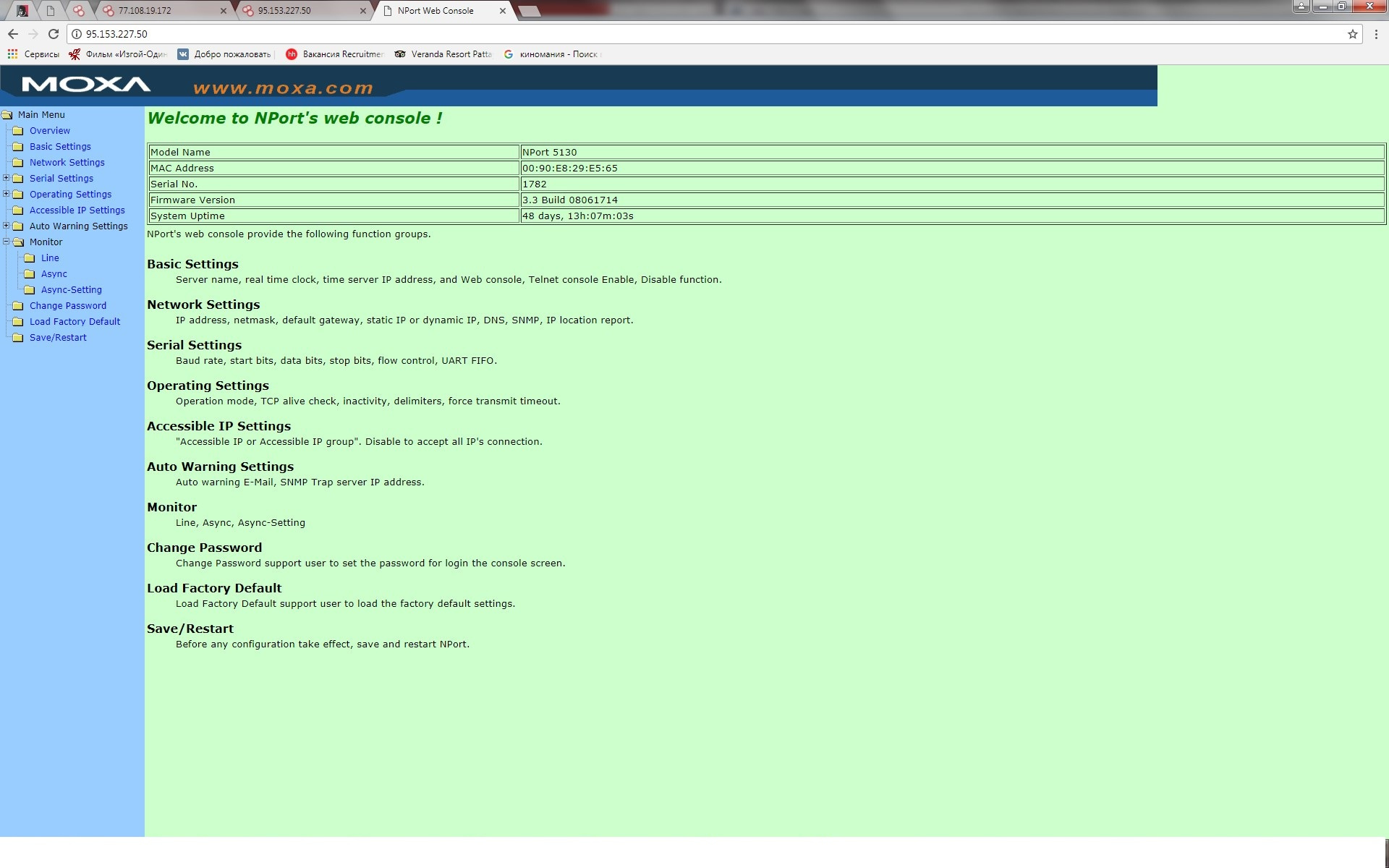

場合によっては、デバイスにはデバイスの工場出荷時のデフォルトアカウントがあり、ログインとパスワードを見つけるのは難しくありません。

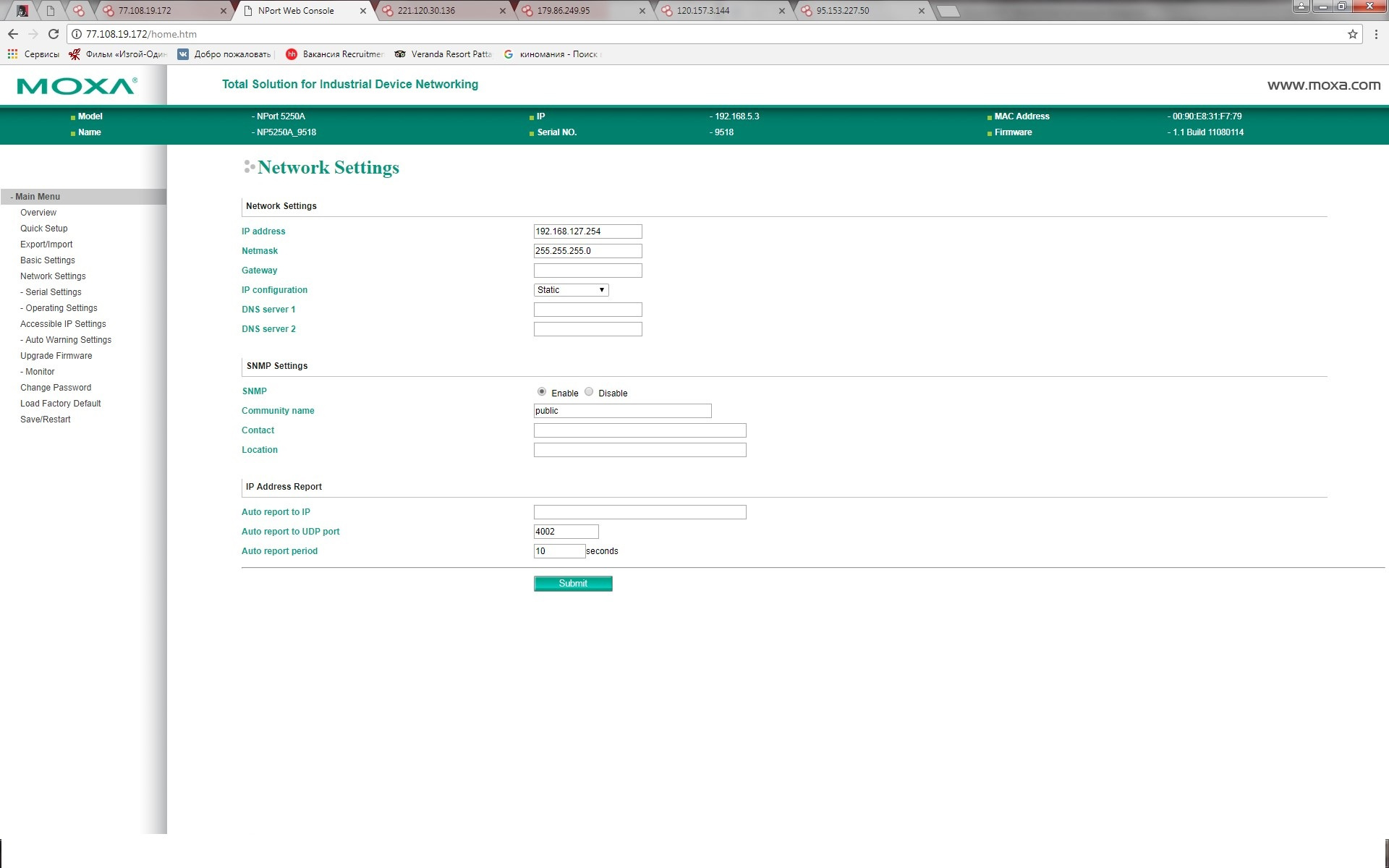

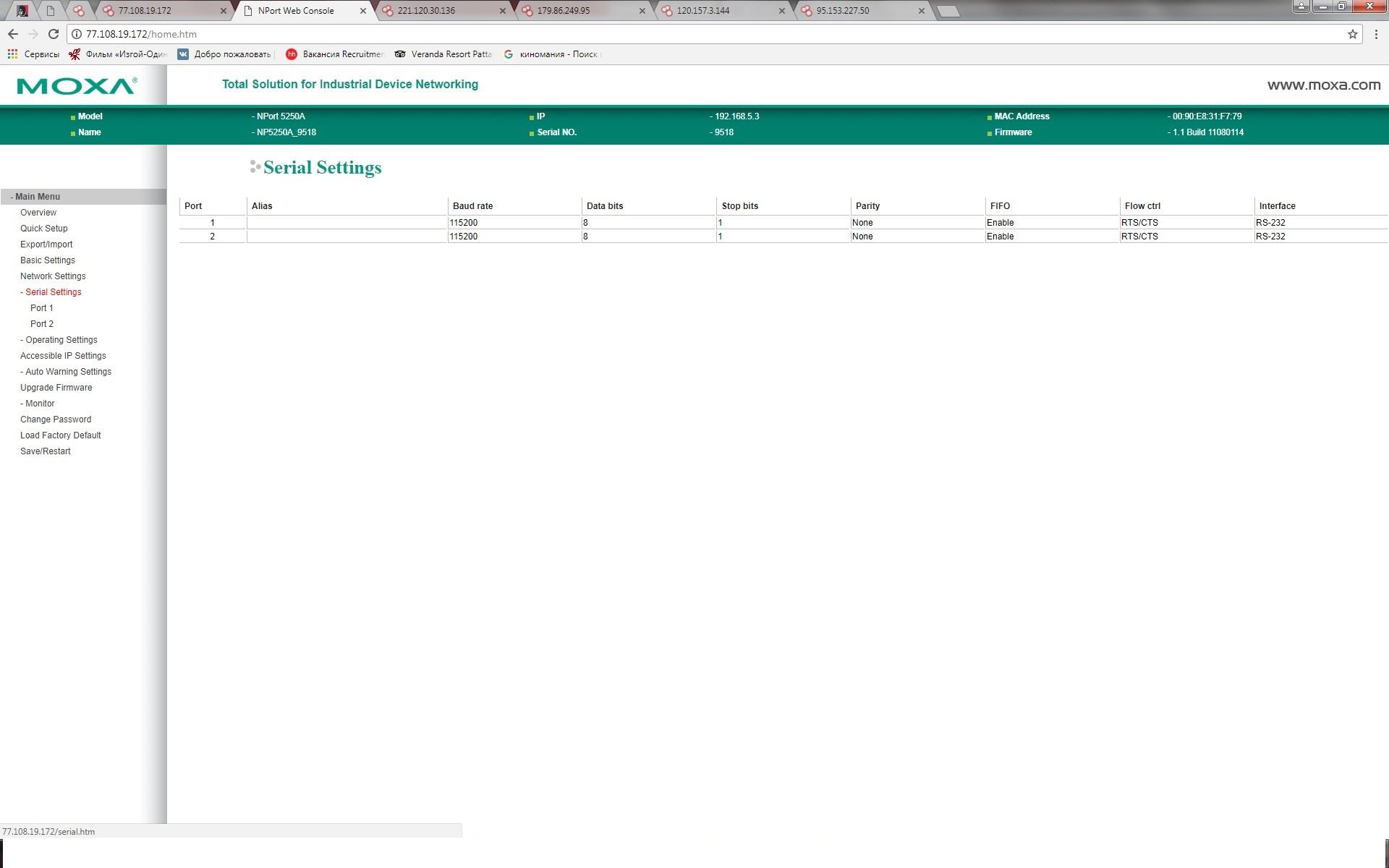

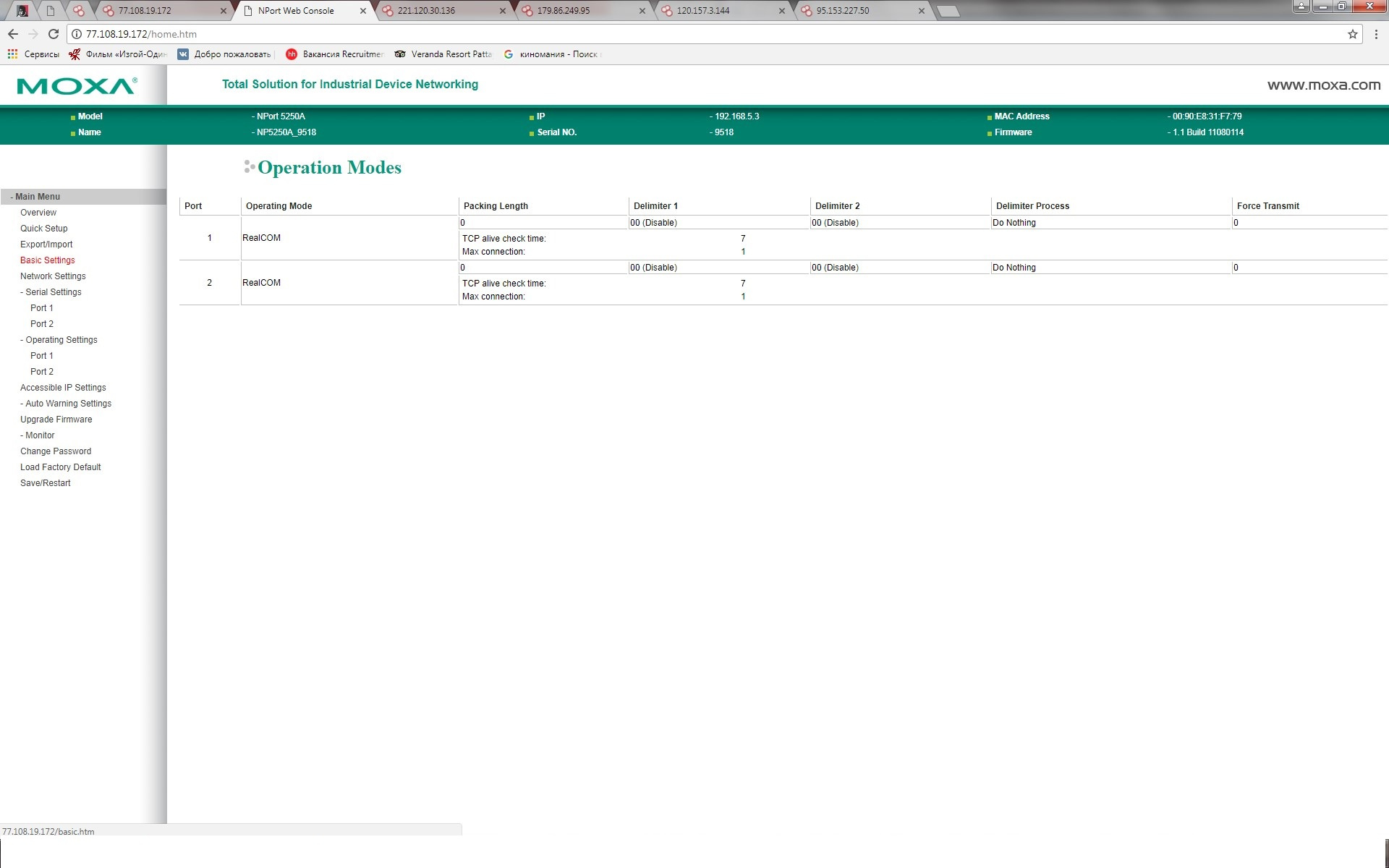

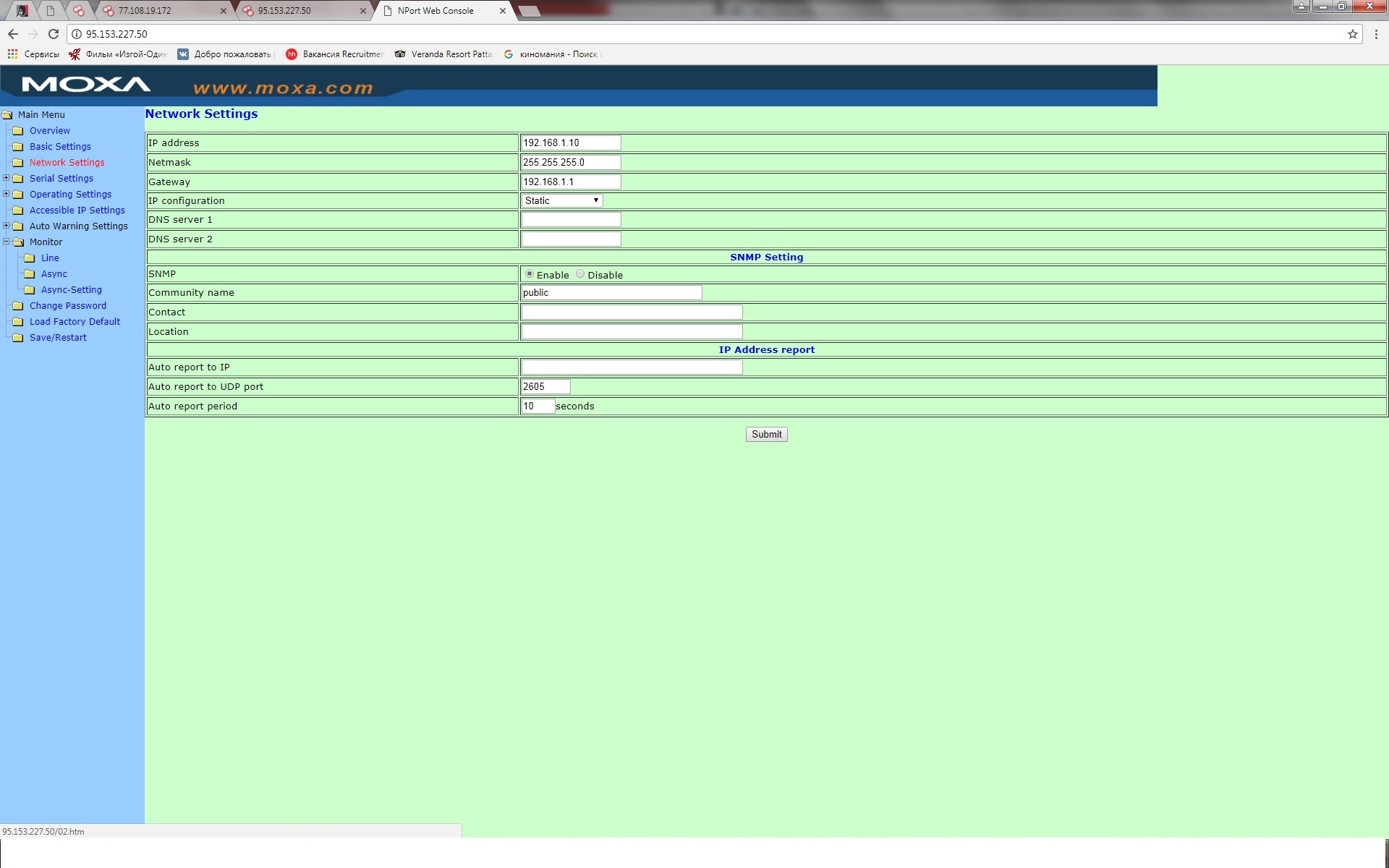

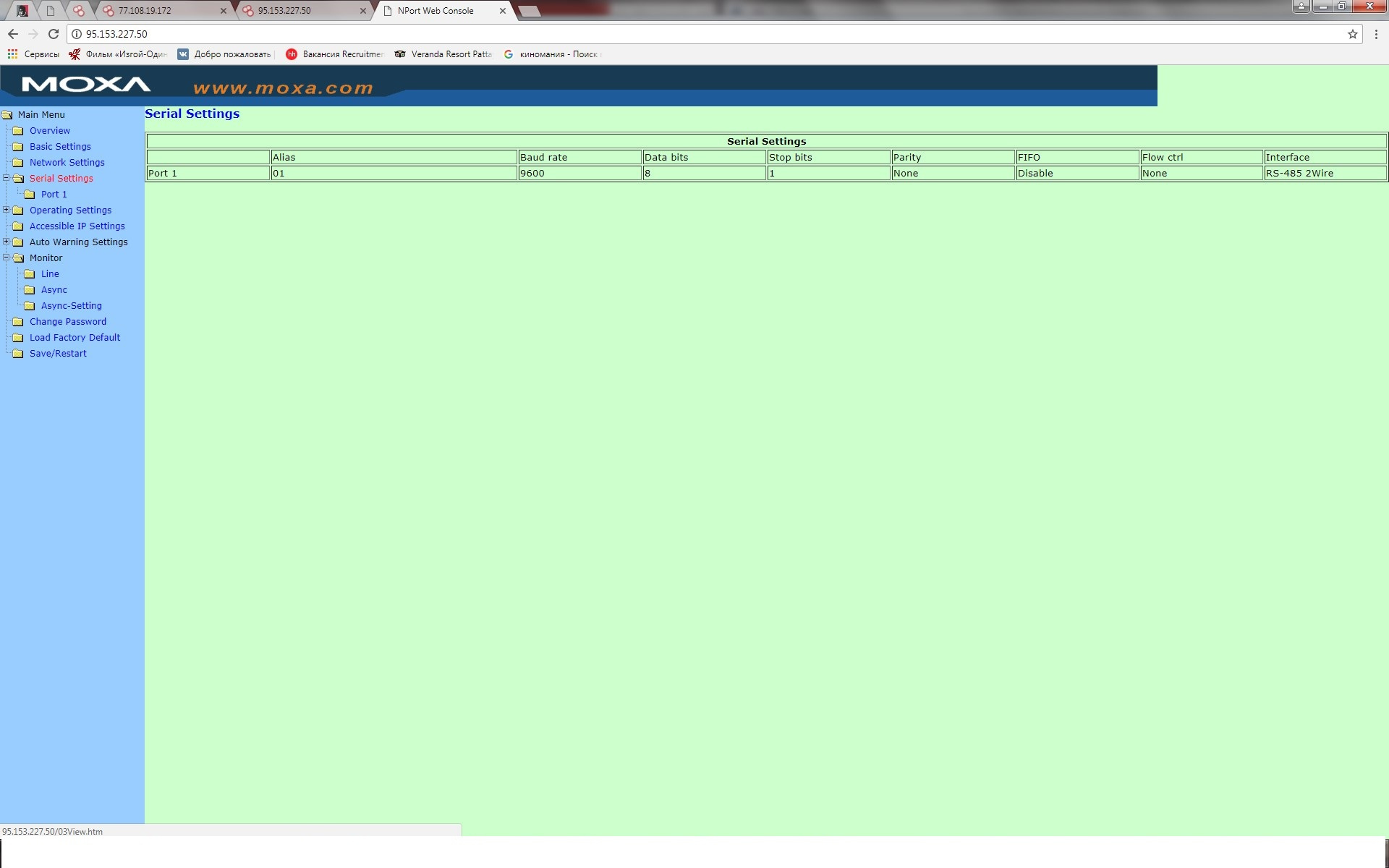

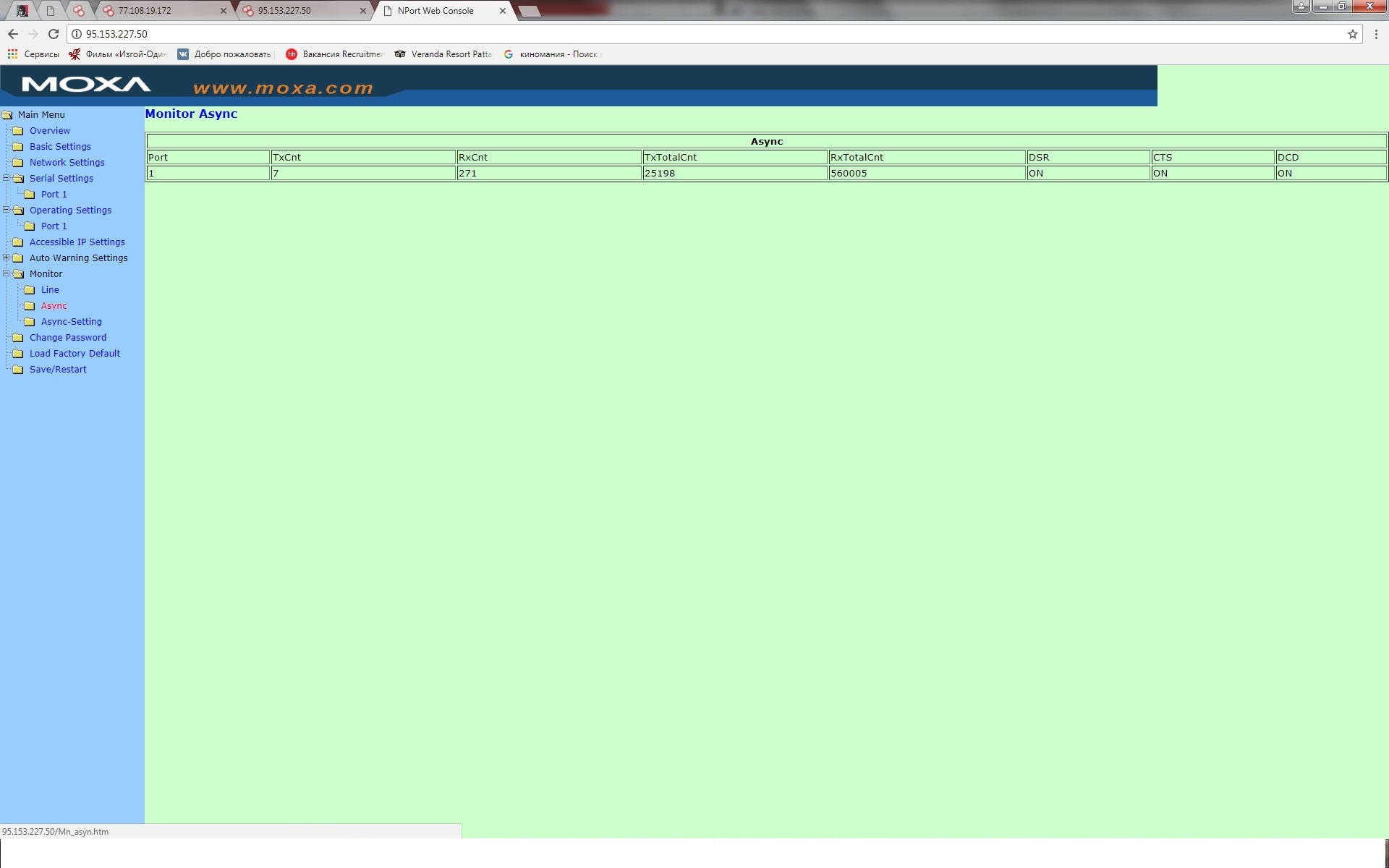

デバイスにアクセスして、必要なものすべてを調べ、管理者権限があることを確認します。

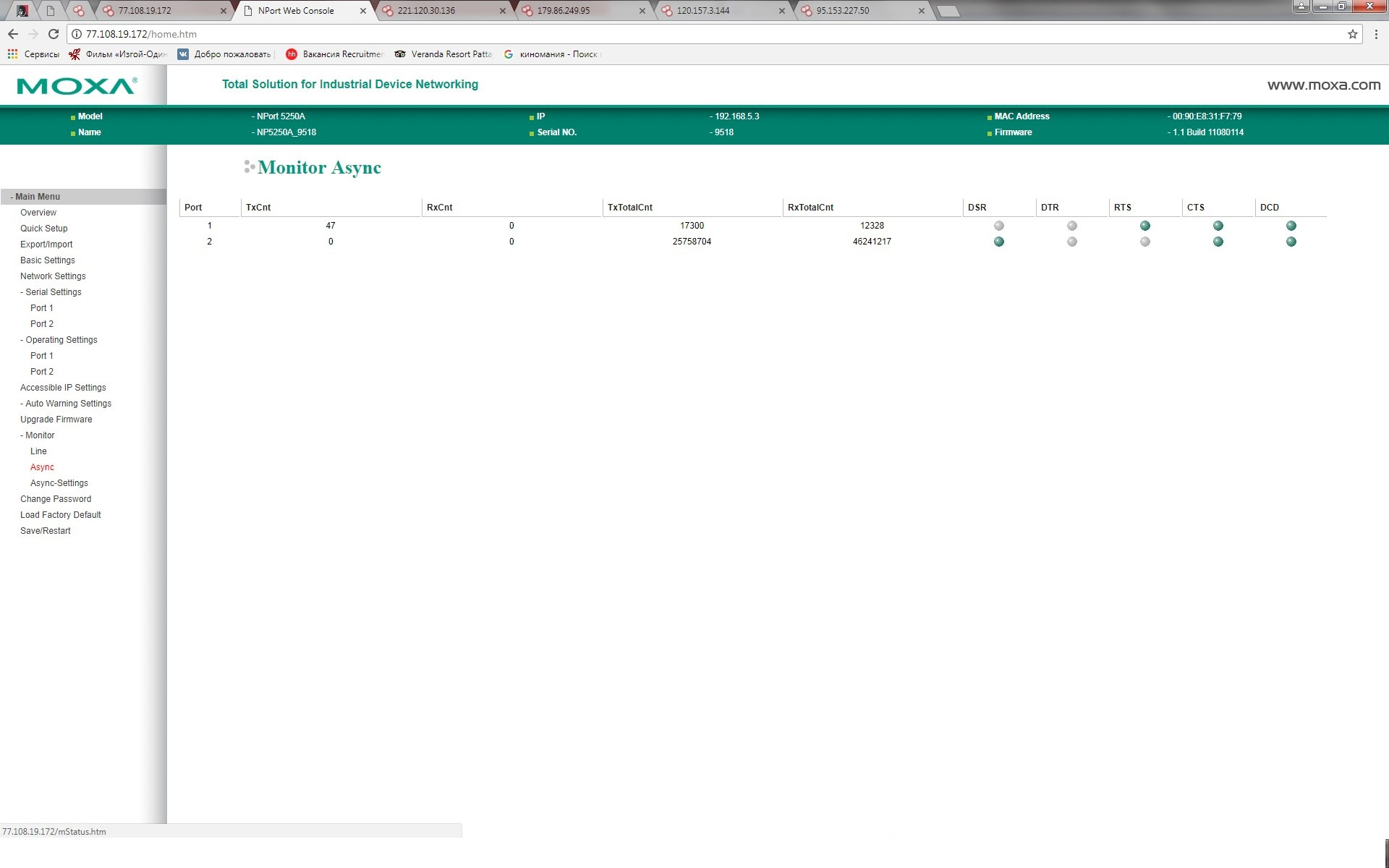

すべての情報を表示し、変更することができます。

一部のユーザーは標準以外のパスワードを設定してポート80を閉じますが、 www.shodan.ioには、攻撃ベクトルの開発に使用できる他のポートに関する有用な情報を表示する機能がまだあります。 デバイスの名前、ステータス、ポピーアドレス、SSL証明書、バージョンなど。

そして、これらはすべて、攻撃の計画と組織化に役立ちます。 オブジェクトについて知っている情報が多いほど、攻撃に使用できる可能性が高くなります。

今日、ブルートフォースによるハッキングによってクラックされたデバイスでさえ難しくありません。これらのデバイスのほとんどは常に専門家によって構成されているわけではないため、パスワードを入力する試行回数に制限はありません。

しかし、これはほんの始まりに過ぎず、標準のペアを使用します(ロシア、チェコ共和国、ポーランド、イタリア、オーストラリア、および他の多くの国にそのようなデバイスが多数ありました)。

デバイスへの無制限のアクセスを取得し、内部情報(デバイスが配置されている内部ネットワーク、アドレス範囲とゲートウェイアドレスを見つける)とコンバーターに接続されているデバイスの分析、送信される情報量の分析などの両方を分析できます。

そして、パスワードの変更と再起動、一般に、無制限の管理者権限。

専門的な知識と必要な専門性を持たずに、これらすべてを簡単に行うことができました。 さて、もう少し詳しく見てみましょう。この機器とデバイスの経験があるとしましょう。少し情報セキュリティを理解し、公式に投稿された脆弱性を探す場所を知っています。

はい、紳士、既知の脆弱性はすべて、専門的で専門的なサイトのネットワーク上に配置されています。 すべてがパブリックドメインであることを知ったとき、あなたは私の驚きを信じないでしょう。私は情報セキュリティの専門家ではありません。

ics-cert.us-cert.govにアクセスし、検索エンジンで関心のある機器を指定するだけで、MOXAから認められた脆弱性の公式リストがあり、このリストはさまざまです。

さらにGoogleは、脆弱性の悪用により攻撃者がデバイス上でさまざまなアクションを静かに実行できることを学びました。 台湾のMOXA機器は、リモートの不正ユーザーが暗号化されていない形式で保存されたデバイスや重要な情報に管理アクセスできる脆弱性に対して脆弱です。 また、攻撃者はCSRF攻撃を実行できます。 これらの脆弱性の悪用に成功すると、攻撃者はさまざまなコマンドを静かに実行し、パスワード、設定を変更し、デバイスを再起動できます。

問題の出現は、一般に産業用制御システムのシステムの保護が不十分な結果です。 たとえば、コンバーターは、パスワードなしで、または標準の工場パスワードとアカウント(CVE-2016-2286)で提供されます。 ACSシステムの多くのデバイスと同様に、すべてのユーザーがTCP / 80(HTTP)およびTCP / 23(Telnet)を介してデバイスの管理者権限にアクセスできます。 現在、製造業者によると、エラーの積極的な悪用の事例に関する情報はありません。 そして、メーカーは、TCP / 80(HTTP)とTCP / 23(Telnet)のポートを切断することをお勧めします。

CVE-2016-0875リモートユーザーは、特別に作成されたURLを使用して、特権を増やし、構成とログファイルにアクセスできます。

CVE-2016-087リモートの攻撃者は、特別に作成されたリクエストを送信することにより、サービス拒否を引き起こす可能性があります。

CVE-2016-0877はPING機能に関連付けられており、その操作によりデータリークが発生する可能性があります。

CVE-20164500は、組み込みコンピュータuc7408 lxに影響を与え、リモートの許可されたユーザーがデバイスに問い合わせて障害を引き起こすことができます。

CVE-016-8717の専門家は、ドキュメント化されていないアカウントを入力できるようにハードコードされた資格情報をMOXAデバイスで発見しました。

研究者やさまざまな専門家は、脆弱性、バグ、古いソフトウェアに加えて、バックドアを定期的に見つけています。 全体として、モノのインターネットの安全性についてますます話題になっていますが、MOXAのような通信機器の大手メーカーを期待する人はいませんでした。 結局のところ、辞書攻撃を可能にする認証の問題、Webインターフェイスの多くのXSSバグ、DoS脆弱性、コマンドインジェクションの可能性など、さまざまなケースで問題が検出されています。

ほとんどの問題について、製造業者は多くの脆弱性を排除する修正ファームウェアアップデートをリリースしました;他のケースでは、MOXAは、不可能ではなく、脆弱性を修正したくないという理由で一部のデバイスのリリースを停止することを決定しました。

このような大手メーカーからこのような脆弱性について学んだので、この会社の機器を使用するすべての人は、ファームウェアの更新、パスワードの変更、およびデバイス設定について考える必要があります。 しかし実際には、自動プロセス制御システムははるかに複雑です。 機器は、まったく更新されていないか、連続生産技術に関連して更新できない生産で動作します。 そして、ここでさらに多くの疑問が生じますが、これは異なる話であり、異なる攻撃ベクトルです。

調査の結果について話しましょう。専門知識とソフトウェアなしでは快適ではなく、非常に多くのコンバータを驚くほど簡単に浸透させることができました。これは理論ではなく現実です。 さらに、人がこれらのデバイスと通信した経験があり、脆弱性に関する重要な情報を探す場所を知っていると仮定すると、ほとんどの場合、彼は単に脆弱性を悪用することができますほぼ80%で侵入の確率は成功します。

そして今、最も興味深い部分として、その分野の専門家であるサイバー犯罪者のグループを扱っていることを考慮してください。彼らがデバイスの検索とパスワードの選択と脆弱性の悪用のプロセスを自動化することは難しくありません。 デバイスにアクセスすると、デバイス自体とデバイスからの情報の両方を将来の攻撃ベクトルに使用できます(デバイスをフラッシュし、ボットネットワークで使用し、情報を傍受し、このデバイスに代わって送信します)。

結論

データの収集、処理、およびプロセス制御のための自動システムの開発には、ネットワーキング用の特別なソリューションの使用が必要です。 産業用制御システムのデータ転送は、階層ベースで構築され、マルチレベル構造を備えています。

-低レベル-センサーとアクチュエーターのレベル

-中級-レベル産業用コントローラー

-上位レベルは、産業用サーバーとネットワーク機器のレベルです

-オペレーターレベル-オペレーターおよびディスパッチステーションレベル

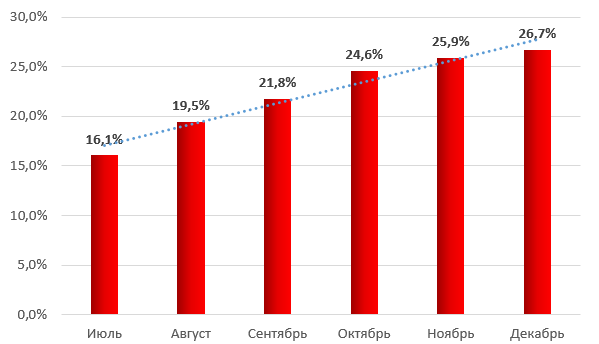

コンバーターに対するこのような非標準の攻撃ベクトルは、生産および技術プロセスの停止として役立つ可能性があることを忘れないでください。 産業用コンピューターに対する攻撃の統計から、毎年攻撃が増加しており、そのベクトルは最も多様であることがわかります。

2016年にロシアで攻撃を受けた産業用コンピューターの月別の割合

この調査では、このような攻撃は本物であり、コンバーターを使用してさまざまなインターフェイスを使用してデバイスをリモートで接続、制御、および構成する一般ユーザーに関係するものであると確信しました。 そのため、ネットワークが非常に多様であり、インターフェイスコンバーターを介して動作するさまざまな機器を持っているさまざまな組織すべて。 私の経験では、自動電話交換のリモート設定と、コンバータを介して産業用ネットワークから情報を送受信するさまざまな保護端末のリモート制御用のmoxaコンバータの両方を扱いました。

脆弱性を修正するための産業用ソフトウェアおよび機器の製造業者のアプローチと、企業における既知の脆弱性の排除を伴う状況は、励みになるとは言えません。 大小を問わず、大多数の工業企業は何年も攻撃を受けやすい状態にあります。つまり、非標準的な方向の攻撃があります。エンタープライズ? すべてのMOXA機器を確認し、すべてを最新バージョンに更新し、パスワードの複雑さを変更および増加し、この会社の脆弱性に関する資料を調査し、専門家の推奨事項に従って攻撃がまだ発生した場合の攻撃者の可能性を最小限に抑えました。

PSこの研究の結果、デバイスは負傷しませんでした。 そして、この実験は研究目標を追求しました(攻撃の現実とその単純さを示すため)。