少し前まで、 Digital Securityと共同で、企業のwi-fiネットワークのテストを実施しました。 今日、同僚と一緒に、ドメインアカウントによる認証を備えたWPA2-Enterpriseに基づいて構築されたワイヤレスネットワークの脅威と、それから身を守る方法について説明します。

WPA2-Enterpriseについて

攻撃とその攻撃から保護する方法について説明する前に、WPA2-Enterprise標準の主な機能を思い出します。

認証 ネットワークに接続するには、クライアントはAAAサーバーで認証する必要があります。 多くの場合、RADIUSサーバーはそのように機能します。 認証は、ドメインパスワード、クライアント証明書など(EAP)を使用して実行できます。

暗号化 AESアルゴリズムによって編成されています。 RADIUSサーバーでの認証時に、クライアントごとに個別の動的暗号化キー(802.1X)が生成されます。 このキーは、接続を切断せずに作業中に定期的に更新できます。

WPA2-エンタープライズワークフロー

クライアントをワイヤレスネットワークに接続するプロセスは、次のように簡単に説明できます。

接続されると、802.1xプロトコルの参加により、クライアントデータがアクセスポイント/コントローラに送信されます。 さらに、情報はRADIUSサーバーに送信され、クライアントが認証されます。RADIUSサーバーは、リストに指定されたログインとパスワードを持つクライアントが存在するかどうか、および接続できるかどうかを確認します。

認証に成功すると、アクセスポイントはクライアントをネットワークに接続します。

RADIUSサーバーでの認証プロセスをさらに詳しく考えてみましょう。

- 認証を希望するクライアントは、通信セッションを開始する要求を出します。

- これに応じて、着呼側(RADIUSサーバー)は任意の情報を送信しますが、毎回異なる情報(チャレンジ)をクライアントに送信します。

- クライアントは受信したリクエストにパスワードを追加し、この行からハッシュを計算します。

- RADIUSサーバーは送信された値で同じ処理を行い、結果を比較します。 ハッシュ値が一致する場合、認証は成功したと見なされます。

RADIUSサーバーは定期的に新しいチャレンジをクライアントに送信し、認証手順が再度繰り返されます。

この認証メカニズムは「チャレンジ-レスポンス」と呼ばれ、EAPプロトコルの1つであるPEAP-MSCHAPv2を介して発生します 。

私たちは何から身を守っていますか

敵は視界で知られている必要があるため、ドメインアカウントによる認証を使用して、WPA2-Enterpriseネットワークに対する攻撃の仕組みを簡単に説明します。

クライアントを偽のアクセスポイントに接続する。 ネットワーク名SSID(ネットワークが複数のアクセスポイントで構築されている場合はESSID)とアクセスポイントのMACアドレス(BSSID)を知っていると、攻撃者は不正なアクセスポイントを展開する可能性があります。

成功の可能性を高めるために、攻撃者は次の簡単なトリックを使用します。

- 不正なアクセスポイントには、正当なアクセスポイントよりも強力な信号があります。

- 正規のアクセスポイントの信号が届かないが、通常はこのネットワークに接続するクライアントが存在する場所に、不正なアクセスポイントが配置されます。

このアクセスポイントに接続する場所を確保するために、攻撃者は不正なアクセスポイントが接続するRADIUSサーバーを展開します。 このRADIUSサーバーには、クライアントを認証し、正しいパスワードがあるかどうかを確認するタスクがありません。 主なものは、認証データ、ログイン、およびクライアントから偽のRadiusサーバーによって提供されるチャレンジへの応答を取得することです。 攻撃者は、オフラインパスワードの推測と、その後のターゲットの企業ワイヤレスネットワークへの接続に使用します。

空気を監視しなければ、不正なアクセスポイントを見つけるのは必ずしも容易ではありません。 攻撃者は、巨大なバックパック、たくさんのアンテナ、カートにディーゼル発電機を持っている男性のようには見えません。

たとえば、デジタルセキュリティの同僚は、ペンテストのために、バッテリを内蔵したポータブルな家庭用ルーター(このような)を使用しています。 OpenWRTを使用して再フラッシュし、カスタムパッケージをインストールします。 出力は、RADIUSサーバーが組み込まれたアクセスポイントであり、必要に応じて、エーテルをリッスンしてデータを収集できます。 必要に応じて、通常の電話を使用することもできます。

そのようなアクセスポイントの場所は、クラッカーの工夫によってのみ制限されます。 被害者のオフィスがビジネスセンターにある場合、ロビーのアクセスポイントを回転式改札口またはソファ付きのロビーに配置できます。 このようなアクセスポイントをエレベータのかごに配置すると便利です。正当なアクセスポイントから高速で遠ざかるので、クライアントデバイスはトラップされ、ほとんどの場合、誤ったアクセスポイントに接続します。 攻撃者は、企業の交通機関に偽のアクセスポイントを乗せて乗ることもできます。

強制認証解除 。 クライアントが正当なアクセスポイントに既に接続されている場合は、偽のアクセスポイントに再接続するために、何らかの方法でクライアントを切断(強制認証解除)する必要があります。 攻撃者がオンエアを聞いています。 これを行うために、彼はwi-fiアダプターをモニターモードにします。 通常、これにはaicrack-ngユーティリティが使用されます。 攻撃者は、その助けを借りて、クライアントが既に接続されている正当なアクセスポイントが切断され、放映されるというメッセージをワイヤレスクライアントに送信し始めます。 この効果は、 wi-fi管理フレーム(管理フレーム)を 挿入することで実現されます。つまり、 関連付け解除および認証解除フレームです。

その結果、クライアントはアクセスポイントから切断され、同じESSIDを持つ新しいアクセスポイントの検索を開始します。 この状況では、より強力な信号を持つアクセスポイントが便利です。 クライアントデバイスはそれに接続しようとしています。 クライアントが偽のRADIUSサーバーで認証する場合、攻撃者はユーザー名と認証MSCHAPv2セッションをキャプチャする可能性があります。

自分を守る方法

考えられる攻撃は、次の保護手段を使用して防ぐことができます。

| 攻撃 | 測定する |

|---|---|

| クライアントを偽のアクセスポイントに接続する | 偽のアクセスポイントを識別するための空気の監視。 クライアント証明書を使用したユーザー認証 |

| 強制的なクライアント認証解除 | ワイヤレスネットワーククライアントの認証解除を強制する試みを検出するためのエアモニタリング。 コントローラ上の802.11w(保護された管理フレーム、PMF)のアクティベーション |

次に、このケースで各保護方法がどのように実装されるかを説明します。

不正アクセスポイントの大気監視と検出。 エアモニタリングは、アクセスポイントの標準的な手段とWLANコントローラを使用して編成できます。 次に、シスコデバイスについて説明します。

これを行うには、アクセスポイントでオフチャネルスキャンメカニズムがアクティブになり、すべてのチャネルの空気を定期的にスキャンします。 このような監視の結果、最も負荷の少ないチャネルとサードパーティのアクセスポイントを識別します(Ciscoの用語では、不正AP)。 アクセスポイントからのデータは、接続先のコントローラーに送信されます。

コントローラ自体に、サードパーティのアクセスポイントの分類ルールが設定されます。このルールに従って、SSIDが同等の外部アクセスポイントはすべて不正と見なされます(Ciscoの用語では悪意のある)。 この一連の記事で、Ciscoコントローラーの構成について詳しく読むことができます。

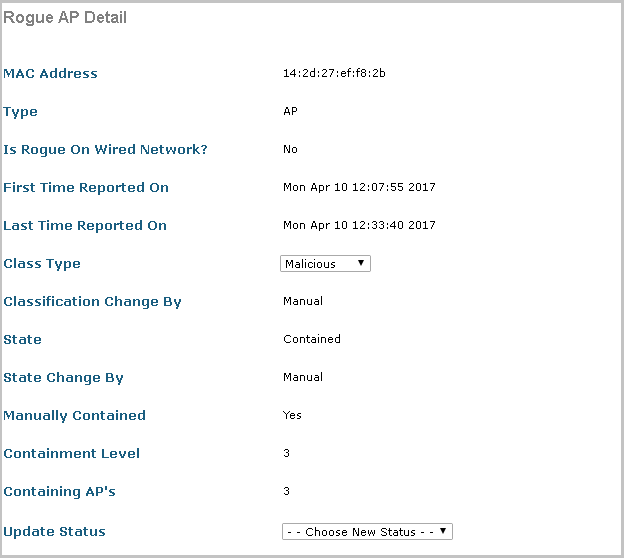

これが、コントローラーのウェブインターフェースにある不正なアクセスポイントに関するメッセージの表示です。

681 Mon Apr 10 12:10:55 2017 Rogue AP:14:2d:27:ef:f8:2b with Contained mode with Classified AP List。

682月4月10日12:10:55 2017不正AP 14:2d:27:ef:f8:2bはSSIDを宣伝しています。 WPSポリシーによる自動封じ込め

コントローラ内のメッセージは、不正なアクセスポイントの検出時にログに記録します。

監視システム(この例ではNagios)では、コントローラーのSNMPポーリングが構成されています。 不正なアクセスポイントが検出されると、監視画面に以下を含むメッセージが表示されます。

- 不正なアクセスポイントのMACアドレス。

- それを検出したアクセスポイントのMACアドレス。

アクセスポイントのMACアドレスとその場所の対応表を使用して、不正なアクセスポイントのおおよその場所を特定できます。

不正なアクセスポイントが記録されたという監視システム内のメッセージ。

ワイヤレスクライアントの認証解除を強制する試みのための空気監視 。 侵入検知システム(IDS)の一部として、Ciscoコントローラーには、クライアントおよび近隣のアクセスポイントの潜在的に危険な動作を認識できる標準シグネチャの標準セットがあります。 これには、認証解除、認証、関連付けなどの多数の試行が含まれます。

2017年4月12日水曜日10:17:53 2017 IDS署名攻撃が検出されました。 署名タイプ:標準、名前:認証フラッド、説明:認証要求フラッド、トラック:署名ごと、検出AP名:OST_Reception、無線タイプ:802.11b / g、前:5、ヒット:500、チャネル:11、srcMac: 14:2d:27:ef:f8:2b

Cisco Controllerログの複数の認証メッセージ

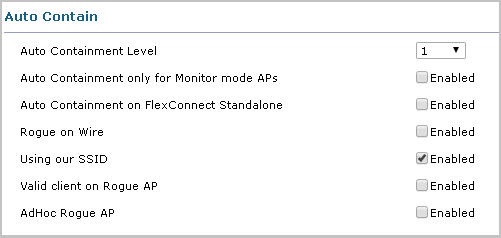

問題のコントローラーには、侵入防止メカニズム(IPS)もあります。 たとえば、不正なアクセスポイントを特定する場合、攻撃で使用されているのと同じ手段、つまり認証解除と関連付け解除によって侵入に対抗できます。 アドバタイズされたコントローラーと一致するSSIDを持つアクセスポイントが表示されると、自動封じ込めメカニズムが開始するようにコントローラーを構成できます:不正なアクセスポイントの信号をキャプチャするアクセスポイントは、このアクセスポイントに代わって認証解除フレームの送信を開始します。 その結果、クライアントが作業してデータを不正なアクセスポイントに転送することは非常に困難になります。

Ciscoコントローラの不正なアクセスポイントに接続するクライアントの自動認証解除を設定します。

IDSイベントに関する情報をコントローラから取得するには、2つの方法があります。SNMPトラップを監視システムに送信する方法と、コントローラログを解析する方法です。

監視システムは、不正なアクセスポイントのMACアドレスと、それを検出した正当なアクセスポイントのMACアドレスを含むメッセージも受信します。

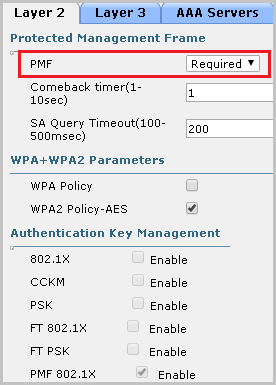

強制的な認証解除から保護するために、コントローラーは802.11w(Protected Management Frames、PMF)をアクティブにします。 このモードは、正当なアクセスポイントからクライアントを強制的に切断し、不正なアクセスポイントに再接続することを目的とした攻撃を防ぎます。 802.11wを使用する場合、Disassociation、Reassociation、およびDeauthenticationフレームは、承認されたクライアントと正当なアクセスポイントのみが知っているキーで署名されます。 その結果、クライアントは、このフレームが正当なポイントから受信されたかどうかを判断できます。

Cisco Controller Web Interfaceで802.11w PMFを有効にします。

ユーザー証明書認証。 この方法の本質は、信頼できる認証局が発行したユーザー証明書を使用してクライアントが認証されることです。 この証明書は、各ワイヤレスデバイスのユーザー証明書ストアに配置されます。 接続時に、認証サーバー(AAAサーバー)は、デバイスによって提示された証明書を確立されたポリシーで検証します。

攻撃者は、証明書を使用してデバイスを盗み、デバイスにログインするためのログイン/パスワードを取得することで、クライアント証明書による認証でのみネットワークに侵入できます。 しかし、ここで抜け穴はすぐに閉じられます。盗難について知られるようになると、証明書は証明書センターですぐに取り消されます。 認証サーバーは証明書が取り消されたことを通知されるため、攻撃者は証明書を使用してターゲットネットワークに接続できません。

以下は、ユーザー証明書認証を使用したWPA2-Enterpriseワイヤレスネットワークの実装方法の図です。

このスキームの次のコンポーネントをさらに詳しく考えてみましょう。

RADIUSサーバー。 デバイスからの要求を受け入れて、ワイヤレスデバイス(半径クライアント)を接続します。

ネットワークポリシーサーバー、NPS 。 認証と認証を実行します。 ここで、ワイヤレスネットワークに接続するための条件を構成できます。 例:

- 証明書要求;

- 証明書発行者

- 接続スケジュール。

Active Directoryドメインサーバー( AD DS )。 ユーザーアカウントとユーザーグループを含むデータベースが含まれています。 NPSがユーザーデータを受信するには、AD DSにNPSを登録する必要があります。

Active Directory証明書サービス。 公開キー基盤(PKI)

ルートサーバー。 ルート証明機関。 ここでは、秘密鍵に基づいて、認証センターの証明書が生成されます。 この証明書を使用して、中間証明機関の証明書が署名されます。

通常、この証明書はキーと一緒にUSBフラッシュドライブにエクスポートされ、地下室、金庫に隠されているため、部外者が物理的にアクセスすることはできません。 サーバー自体はオフになっています。

- 下位サーバー。 中間認証局。 中間証明機関の証明書はここに保存されます。 将来、クライアント証明書がここで発行され、中間証明書によって署名されます。 グループポリシーを使用して、Active Directoryはクライアントデバイスにユーザーの証明書を要求するよう指示します。 証明書が発行され、デバイスのユーザーストアに入ります。

下位サーバーを使用するスキームは、中間証明書が危険にさらされた場合に、ルート証明書がまったく影響を受けないという利点があります。 この場合、侵害された証明書は単にルートサーバーを介して取り消され、下位サーバーは削除されます。

今日は以上です。コメント欄で質問してください。