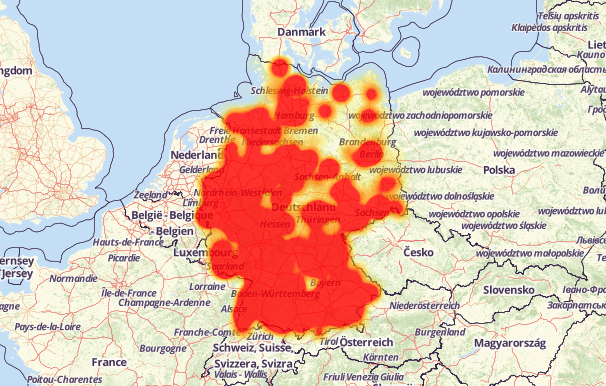

攻撃は2日間続き、その間、プロバイダーのサブスクライバーはネットワークに接続できませんでした。 攻撃の地理的分布は次のとおりです。

画像: Allestoerungen.de

29歳のブリトンは攻撃の容疑者になった-彼は2月22日水曜日にロンドン・ルートン空港で拘留された。 法執行機関によると、攻撃者は侵害されたデバイスからMIRAIボットネットの新しいバージョンを作成し、そのデータはネットワークの闇市場で販売されていました。

ドイツ連邦刑事警察局(BKA、Bundeskriminalamt) は、所有者が作成されたボットネットを使用してカスタムDDoS攻撃を行うことを計画しているという声明を発表しました。 ドイツ当局は、容疑者がドイツに引き渡され、10年の禁固刑に直面することを記者団に確認した。

Deutsche Telekomが使用するデバイスのセキュリティレベルが低いため、攻撃が可能になりました。攻撃の結果を無効にした直後、同社はArcadyanのSpeedportの脆弱なルーターのサプライヤーとのビジネス関係を再検討すると発表しました。

IoTデバイスのセキュリティは非常に低いことがよくあります。これは、ベンダーは通常、追加の情報セキュリティ対策の実装に関心がないためです。 製品の使いやすさを宣伝し、追加のIS対策はすべて制限を課し、リソースコストを必要とします。

ポジティブテクノロジーズの無料ウェビナー「モノのインターネットが挑戦している:テレコムは対処しますか?」で、このアプローチがユーザーにとってどのように正当化されるか、そしてオペレーターがモノのインターネットのセキュリティ問題を解決できるかどうかについてお話します

ウェビナーは3月2日(木) 14:00に開催されます。 参加するには、 www.ptsecurity.com / en-us / research / webinar / 173988 /で登録する必要があります。