私は

私が最初に出会ったのは、Mozilla開発者からのすばらしいアプリケーションでした。これは、ヘッダーなどを分析し、サイトにセキュリティ評価を付けます。 非常に良いことであり、それは私を大いに助けましたが、それを使うことは必ずしも便利ではありません。

そして、私は独自のアプリケーションを作成することにしました。このアプリケーションは、私がその場で訪れるすべてのサイトを分析し、HTTPヘッダーを分析し、Mozillaサイトのように評価します。 また、サーバーが脆弱なテクノロジーを使用しているかどうかをすぐに判断したかったのです。 そして、巧みに調理する。 しかし、後で最後の機能を放棄する必要がありました。

コードはGitHubで表示できます。noomorphには、非コアJavaScriptのアドバイスをありがとうございます。 拡張機能自体は、 HeaderViewで入手できます。

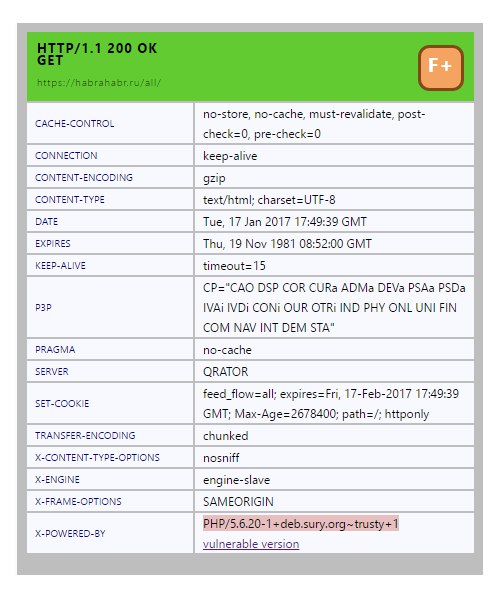

作業を実証するために、単にハブを開くことができます。記事の公開後すぐに使用すると、次のように表示されます。

サイトの安全性評価はF +です。これは、Aが最高の評価であり、Fが最低であることに基づいています。 Habrにはセキュリティヘッダーがありますが、同時にどの言語で動作するかが示され、この言語のバージョンは少し古くなっています(記事の公開時点では、PHP 5.6.29の現在のバージョンは公式ドキュメントに従っています 。拡張機能により、この脆弱性を確認できるリンクが自動的に生成されます)バージョン。

脆弱性検索エンジンとしてVulnersを選択しました。第一に、私はそれが好きで、第二に、他の人がわからないからです。

また、拡張機能は使用されているサーバーの分析を試みますが、この場合、habrはバージョンを表示せず、脆弱かどうかを判断することはできません。

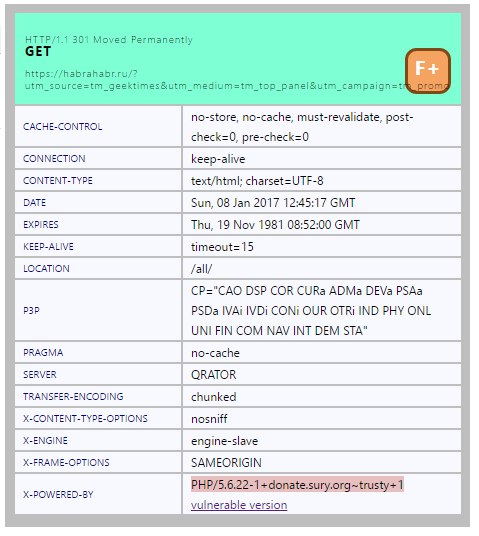

興味深いことに、GeektimesからHabrに切り替えると、リダイレクトは別のサーバーを通過します。このサーバーには、PHPの少し新しいバージョンがあります。

十分ではありませんが。

したがって、個人情報を残したり、購入したりするすべてのサイトを閲覧するようになりました。

独自のリソースがある場合は、世界に報告しているものを調べる価値があり、良い方法では、言語/サーバーのバージョンを非表示にするだけでなく、使用しているテクノロジーをまったく表示しないことをお勧めします。 もちろん、これは標的を絞った攻撃から身を守る助けにはなりませんが、良い形のルールです。

追加するヒントやアイデア、そして認識できる技術を拡張する方法に喜んでいます!