夏の初めのどこかで、〜800摩擦のすべてのボーナスが友人のボーナスカードから引き落とされました。学生にとってこれは1年にわたって貯めた多額のお金であり、攻撃者はどうやってこれを行うことができたのでしょうか。 私の個人アカウントに入ったとき、電話で写真の形で地図の電子版をダウンロードするように頼まれました。 そして、ここで悲劇の実物大を実感しました! 最初から調査を始めましょう。

最初の要因:弱いパスワード。

閉じられない脆弱性は、男性自身です。 ハッキングされたアカウントの販売者に連絡し、アカウントが最も頻繁に遭遇したパスワードを彼に送信しました。

1)8/7のない電話番号

2)8、7、+ 7の電話番号

3)123456

4)123456789

5)1234567890

6)qwerty

7)fixprice

8)111111

9)222222

10)12345678

11)1234567

12)666666

13)123123

パスワードは人気順にソートされます。 サイトにアクセスすると、メール、電話番号、生年月日、名前、住所などの個人データを見つけることができます。

2番目の要因:サイト全体で番号を確認する

ブルータスの数値のベースはどこで入手できますか? ここでは、ストアが攻撃者の作業を大幅に促進しました。 承認中、次の形式のURLに送信されたPOST要求は1つだけです。

bonus.fix-price/login

JSON :

1)

2)

3)

4)

« », :

konkurs.fix-price/profile/checkmail?email=&phone=

, , — . , , .

:

IP. . , .

, :

. , : 30 000. 30 3 !

, , .

! 50 . , ( ).

:

? :

hash:=sha256(2041 + )

GET bonus.fix-price/assets/fixprice/images/barcode/%hash%.png

! ? !

:

:

, .

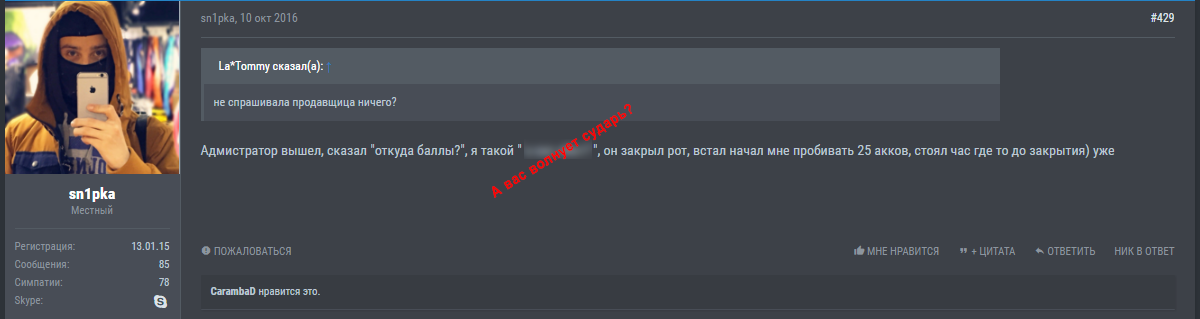

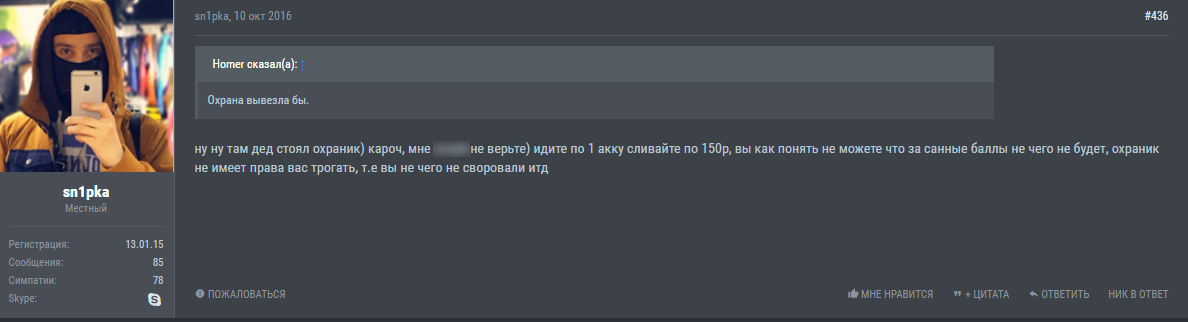

5-

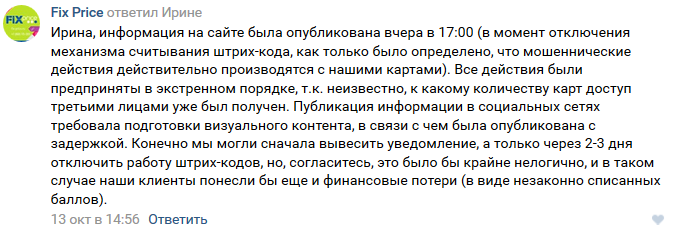

— , . , « » .

, , , .

, IDE , 10-15% . . :

:

, , , , ! , ! , , , — .