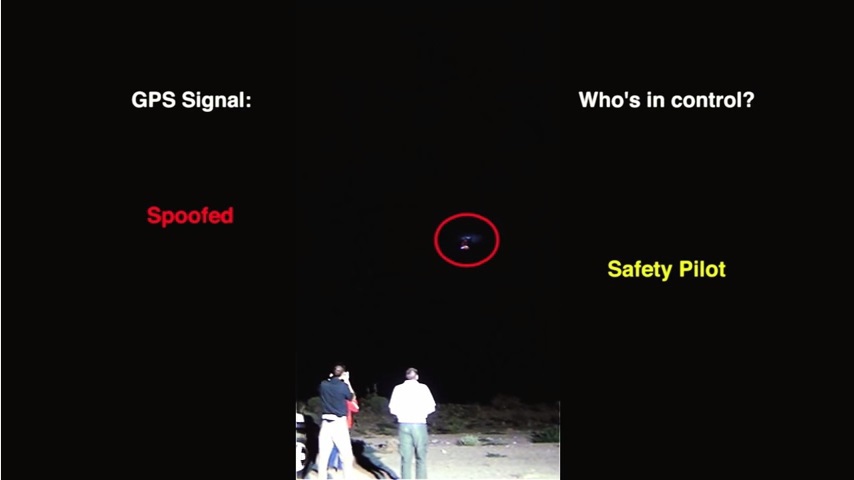

Dynasty GPS Spoofers at Work

ドローンをハイジャックし 、GPSを「ハッキング」し、「ドローンハイジャック」を再現するだけでなく、ヨットを「ハイジャック」するよう学生に勧める素晴らしいキャラクター、トッドハンプフリーズに出会った方法を書きました。

GPSスプーフィング

GPS攻撃のなりすましは、GPS受信機をtrickして、一連の通常のGPS信号に似ているなど、GPS衛星から受信した信号よりもわずかに強力な信号をブロードキャストさせようとする攻撃です。 これらのシミュレートされた信号は、攻撃者が送信したものと同じであると見なして、受信者が自分の位置を誤って判断するように修正されます。 GPSシステムは、信号が衛星から受信機に到達するまでの時間を測定するため、スプーフィングを成功させるには、攻撃者がターゲットの正確な位置を把握し、適切な信号遅延でシミュレーション信号を構築できるようにする必要があります。

GPSスプーフィング攻撃は、正しい位置を示すわずかに強力な信号をブロードキャストすることから始まり、攻撃者が設定した位置までゆっくりと逸脱します。これは、速すぎると信号のブロックが失われ、この時点でスプーファーが送信機としてのみ機能するためです干渉。 2011年12月にイラン北東部でアメリカの無人機ロッキードRQ 170が捕獲された1つのバージョンは、そのような攻撃の結果です。

GPSのなりすましは以前にGPSコミュニティで予測および議論されてきましたが、そのような悪意のあるなりすまし攻撃の既知の例はまだ確認されていません。

猫の下には、GPS攻撃のシナリオ、ナビゲーションで使用される暗号化ソリューションの分析、ジャマー、スプーファーの検出器、およびHackspaceで分析したいくつかのポータブルGPSジャマーの概要を含む有用なビデオがあります。

スプーフィングの王者であるメインのGPSハイジャッカーのTEDでのパフォーマンス。

ドローンを制御するのは誰ですか:あなたまたはハッカー?

学生は興味のある祖母を狩りませんが、数百万のヨット

2013年7月29日、テキサス州オースティン大学の学生は、GPSスプーフィング手法を使用して、213フィートのヨット(費用8,000万ドル)を迂回させることに成功しました 。

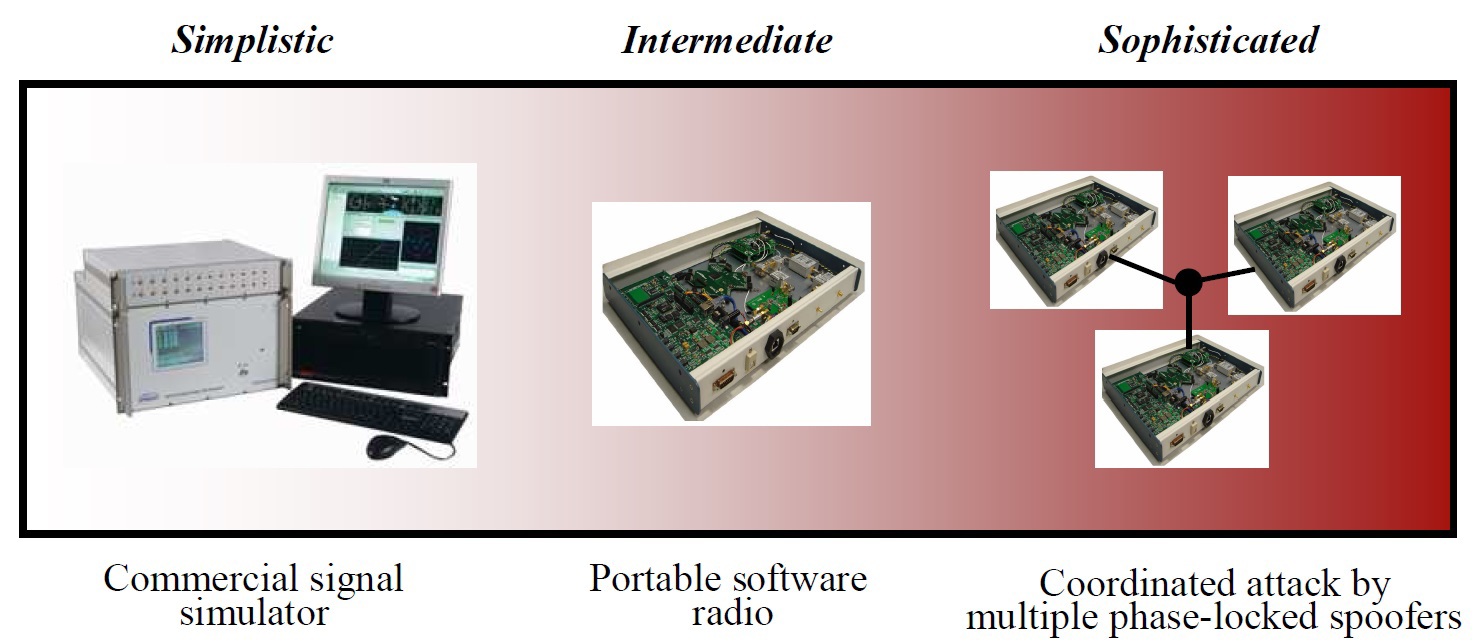

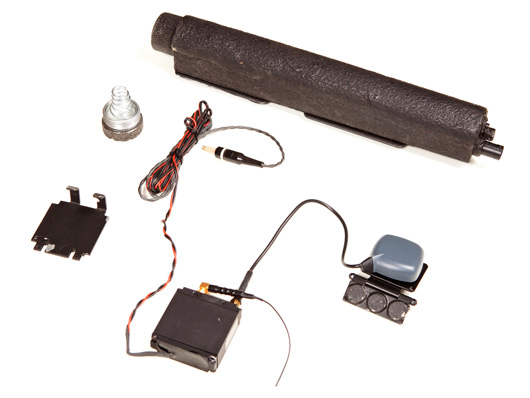

スプーファーの主要コンポーネントはGPS信号シミュレーターでした。 これらのデバイスは市販されており、ナビゲーションシステムのテスト用です。 ほとんどの国では、無料で販売されており、費用は1000ドルです。

このようなGPS信号のシミュレーター自体は低電力であり、半径数十メートルの範囲内で動作します。 したがって、偽のGPS信号のパワーを数十倍に増やすアンプが、スプーファーの2番目のコンポーネントになりました。

実験中、攻撃側の装備はすべて、イタリア沖の地中海を航行するヨットに乗っていました。 比ur的に言えば、彼女は偽のGPS信号の雲に没頭していたが、その信号のパワーは実際のものよりも大きかった。

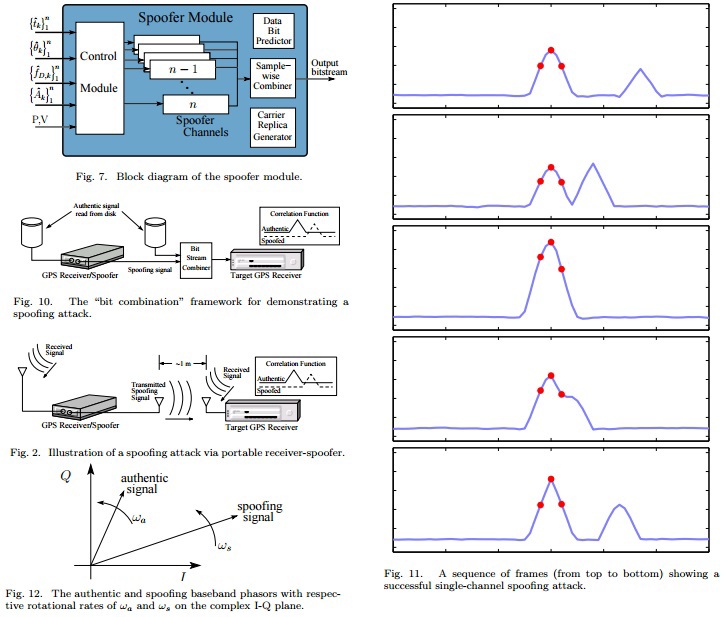

最初の段階で、トッドは衛星からの実際の信号を複製するプロセスを開始し、考慮された特性の完全なコンプライアンスを達成しました。 両方の信号の合併を達成した後、彼はスプーファーによって送信された信号のパワーをわずかに増加させました。 ナビゲーションシステムは、それらを基本的なものであり、衛星からのフィルタリングされた実際のデータを干渉と見なし始めました。 制御を獲得したトッドは、計算された位置情報を徐々に歪め始め、与えられたコースの北にヨットを乗せました。

ヨットの船長は、偏差が3度を超えると、テクニックの有効性を確信しました。 その後、トッドは最後のコードを演奏しました。 標高を決定するためのデータを変更することで、グループリーダーはヨットのナビゲーションコンピューターに、船が水面下にあると「想定」するように強制することができました。

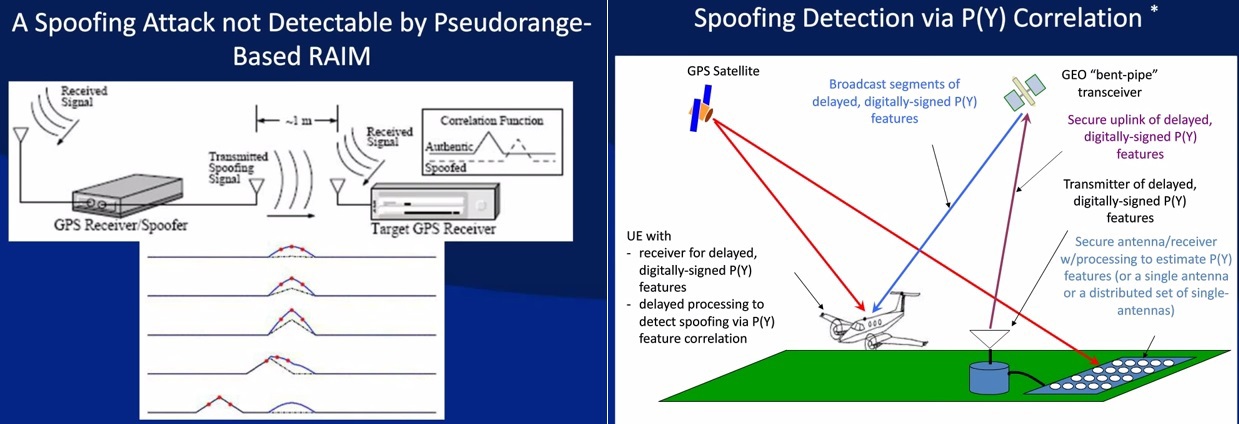

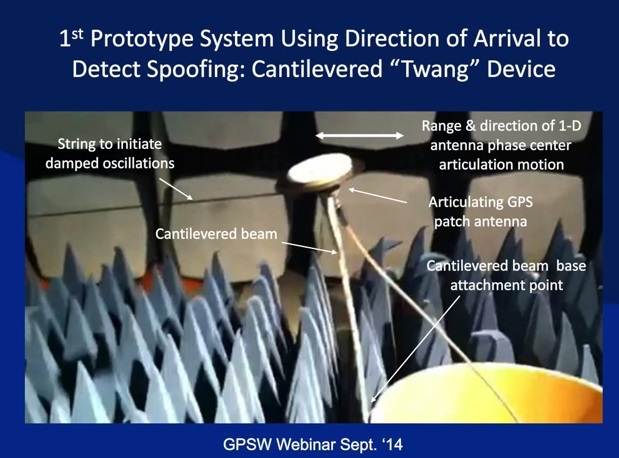

トッドの元指導者であるコーネル大学の教授であるマークサイアキは、 GPSスプーフィングに対する保護スキームを提案しました 。 今、大学院生と一緒に、彼はすでに説明したアイデアを実装しています。 彼のグループは、特定の周波数で位置を変えるアンテナを備えた修正されたGPS受信機を作成しました。 衛星は互いにかなりの距離にあり、誤った信号は1つの近い場所から来るため、このような受信機のキャリア発振の位相はさまざまな方法で変化し、不正を認識することが可能になります。

ポータブルGPSを自分でスプーファーする方法(価格は約2000ドル)

なりすましの脅威の評価:ポータブルGPS民間人スーファーの開発

同じ出版物で、著者はスプーフィングから保護するための2つのオプションを提供しています:データビット遅延防御とVestigial Signal Defense

より便利なビデオ

トッドハンフリーは、センチメートル精度のGPSビデオカメラと組み合わせた予算オプションを開発しました

[ ソース ]

ToddがGPSの未来について語っている2015年6月の最新ビデオ(彼の研究室の映像があります)

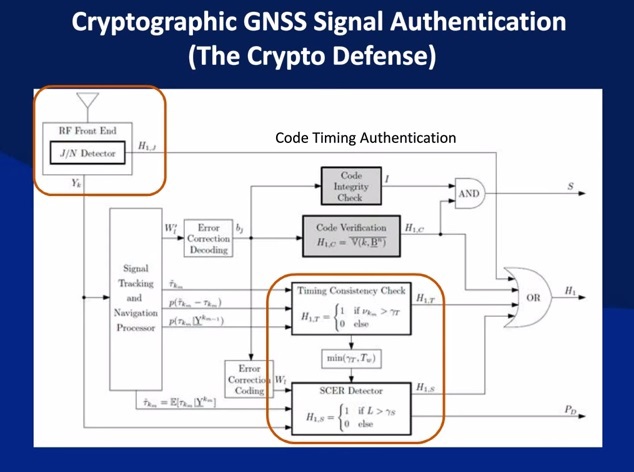

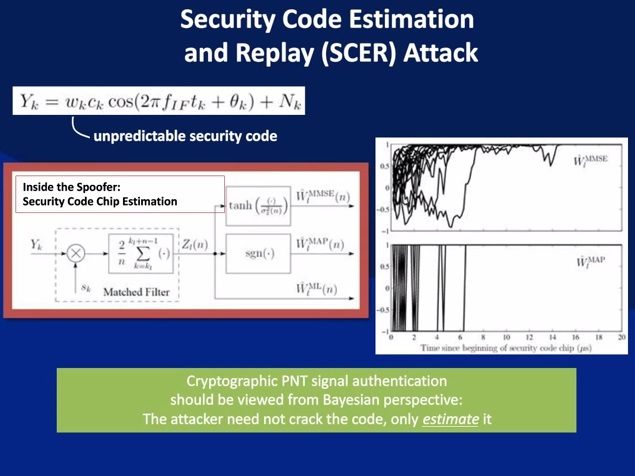

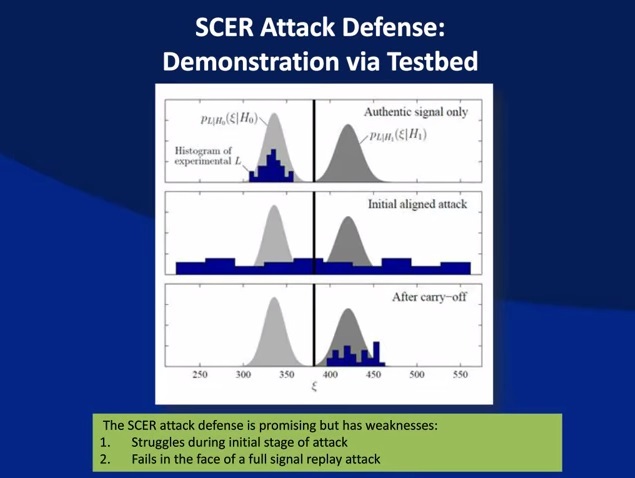

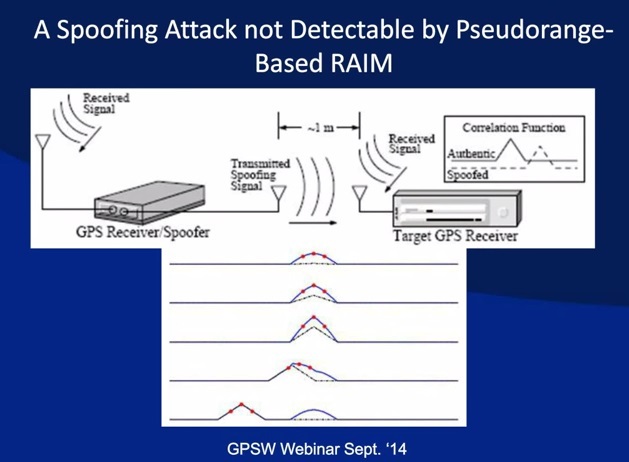

なりすまし、検出、およびナビゲーションの脆弱性 (2014年9月18日)

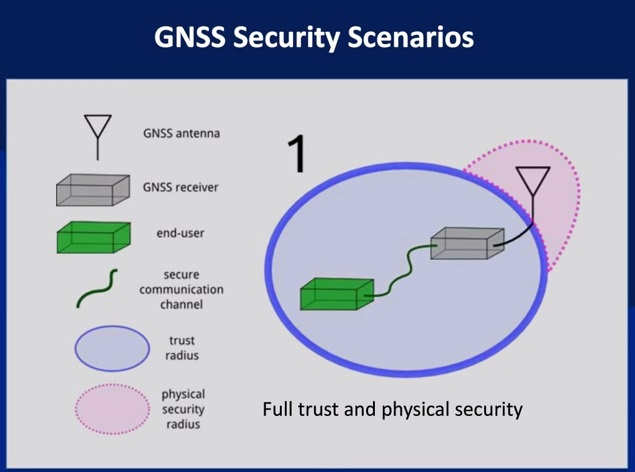

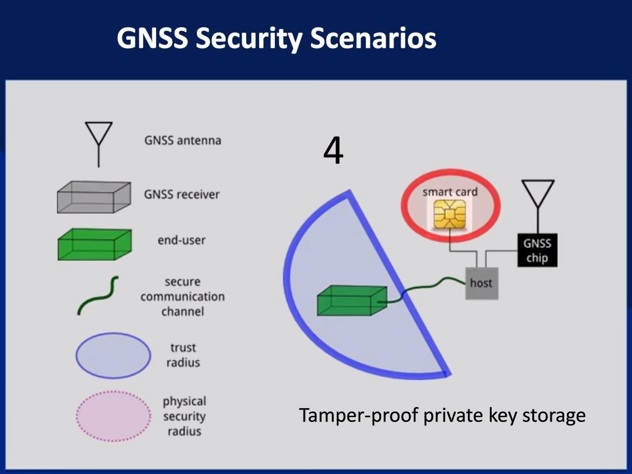

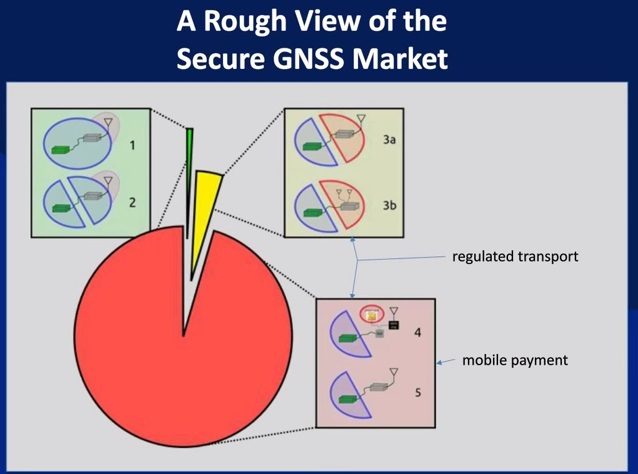

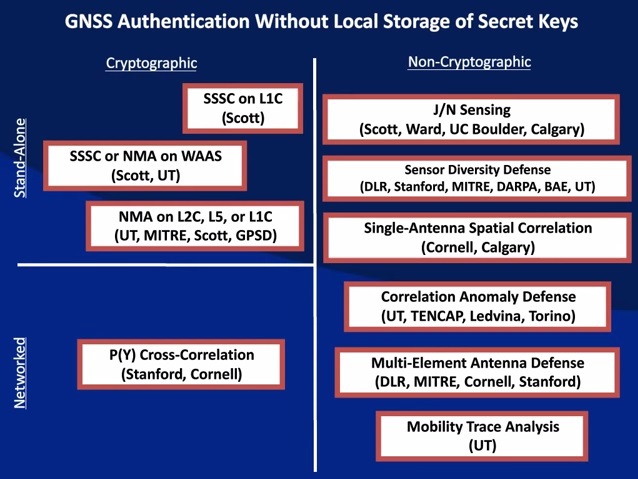

このショーでは、トッドはいくつかのGNSSセキュリティシナリオを検討します。

いくつかのスライド

GPSのセキュリティ

GPSジャミングの検出と特定:実用的なインテリジェンスを提供

ポータブルGPSジャマー

残念ながら、実際のトラッカー/ビーコンを見つけることができなかったため、スマートフォンでテストしました。 これらの各デバイスは、部屋の15メートル以上の距離で衛星を「ノックアウト」しました。

ロシア市場で入手可能なジャマー(ジャマー)の詳細

GP50

総出力電力:70 mW

価格: 2600こする

G600およびG600

シガーライターから充電することが可能です

G600はL1を抑制します:1500-1600 MHz

G600cはL1:1560-1580 MHzおよびL2:1217-1273 MHzを抑制します

総出力電力:150 mW

バッテリー寿命:120分(G600)および60分(G600s)、

半径:2-15メートル

価格: 3900ルーブル (G600)および4200ルーブル (G600s)

ブラックウルフGT-12G

すべての既知の衛星追跡周波数をミュートします。

この衛星通信妨害装置は、5つの異なるGPS / GLONASS帯域で妨害衛星信号を妨害できます。

L1はキャリア信号、L2は補助範囲、L3は軍事範囲、L4は電離層を調査するための範囲、L5は新しい補助範囲です。

L1:1500-1615 MHz

L2 / L3:1200-1230 MHz

L4:1250-1280 MHz

L5:1170-1180 MHz

信号遮断半径:5-15メートル

総出力:2ワット

バッテリー寿命:90分

価格:10400こする。

特にエアハッカーには便利な「フィールド」マウントがあります

GP50

総出力電力:70 mW

価格: 2600こする

G600およびG600

シガーライターから充電することが可能です

G600はL1を抑制します:1500-1600 MHz

G600cはL1:1560-1580 MHzおよびL2:1217-1273 MHzを抑制します

総出力電力:150 mW

バッテリー寿命:120分(G600)および60分(G600s)、

半径:2-15メートル

価格: 3900ルーブル (G600)および4200ルーブル (G600s)

ブラックウルフGT-12G

すべての既知の衛星追跡周波数をミュートします。

この衛星通信妨害装置は、5つの異なるGPS / GLONASS帯域で妨害衛星信号を妨害できます。

L1はキャリア信号、L2は補助範囲、L3は軍事範囲、L4は電離層を調査するための範囲、L5は新しい補助範囲です。

L1:1500-1615 MHz

L2 / L3:1200-1230 MHz

L4:1250-1280 MHz

L5:1170-1180 MHz

信号遮断半径:5-15メートル

総出力:2ワット

バッテリー寿命:90分

価格:10400こする。

特にエアハッカーには便利な「フィールド」マウントがあります

GPSセキュリティに関するHabréの記事

Habré (2011)の出版物から:

GPS World誌によると、世界中で10億台以上のGPS受信機が使用されており、その90%以上が正確な時間信号を受信するためだけに使用されています。

興味深いことに、愛好家は、ジャムだけでなくGPS信号を歪ませる可能性のあるこのようなデバイスの新世代の動作サンプルをすでに作成しています。 詐欺師はこれを使用していくつかの大規模な詐欺を実行できます(たとえば、証券取引所のすべての注文には正確な時間信号がマークされているため、競合他社のネットワークでの妨害行為により株価を操作できます)。

FBIは、裁判所の決定により、3,000個のGPSバグを無効にしましたが、現在は見つけることができません

d 2012年、米国最高裁判所は、令状なしのGPS追跡デバイスの使用は違憲であると判断し、この慣行を中止することを決定しました。 裁判所の決定が直ちに発効したため、連邦捜査局は同日に約3,000のアクティブなGPSバグからの信号の受信を切断することを余儀なくされました。

GPSバグデバイス

ロシアではどうなのかわかりませんが、アメリカでは、市民が車の下部に特別なサービスによって設置されたGPSデバイスを定期的に見つけています。 前回、マスコミがこれに気付いたとき、アラブ系の学生は、経験が浅かったため、徹底的に調べる時間もなく、デバイスを「製造業者」のところに持っていきました。 数年前に彼女の車にある同様の装置が、動物の権利活動家のケイティ・トーマスによって発見されました。 彼女はそれをFBIに返送することを拒否し、今ではあえて研究用のデバイスを提供しました。

私のワゴンはどこですか? GPS追跡セキュリティ

攻撃者がさまざまなオブジェクトの動きに関する大量のデータを取得する場合、監視のためにパブリックサーバーの1つを侵害する必要があります。 実践が示すように、これらのWebサービスのほとんどにはOWASP TOP 10リストからの非常に些細な脆弱性が含まれているため、これはまったく難しくありません。

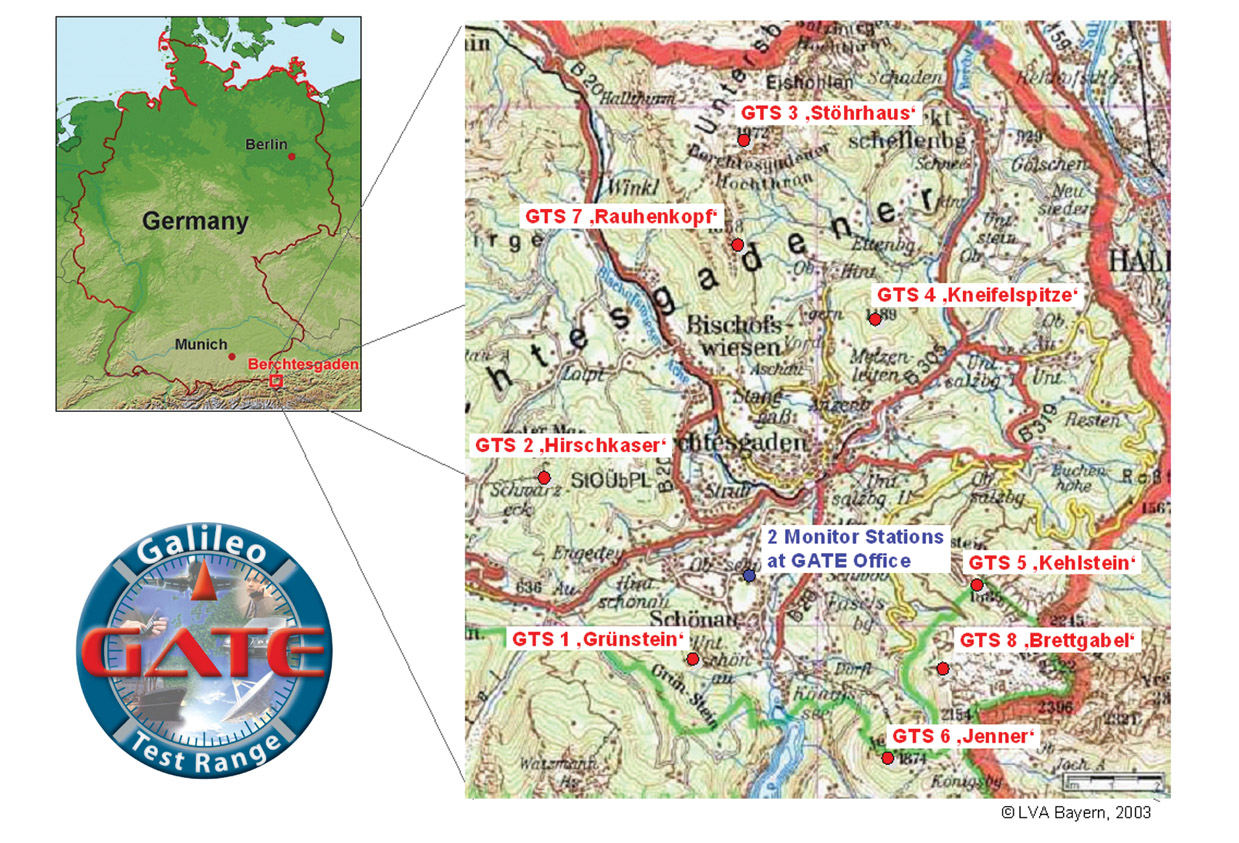

GATE Lab干渉テスト

ドイツ人は混乱し、大規模にGPS妨害装置の問題に取り組みました。

自動車のサプレッサーを使用した結果、GNSS信号は、それが配置されている車だけでなく、近くにある車でも完全に破壊されます。 これは、インテリジェント輸送システムの将来に真の脅威をもたらします。

この図は、送信機、監視ステーション、およびGATEの中心点が見えるテストラボを示しています。 GNSSジャマーは、この中心点に近いエリアでテストされました。

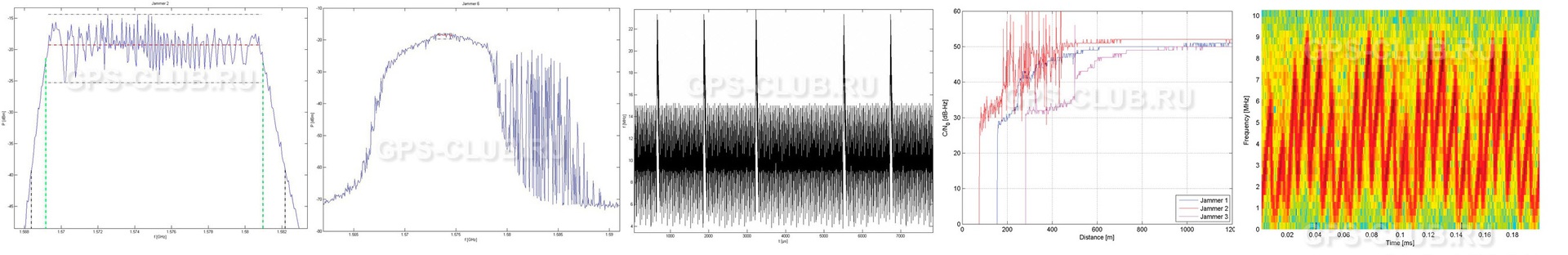

この脅威に対処するため、ドイツのミュンヘンにある連邦軍大学は、現実世界の状況をシミュレートするGATE(Galileo Test Range)研究所での実験室分析および試験のために、いくつかの自動車用サプレッサーを取得しました。 測定は、宇宙技術研究所で開発された実験用ソフトウェア受信機を使用して実施されました。 受信機では、中間周波数のサンプルを記録し、受信機への干渉の影響を分析できます。

この研究の目的は、対策を開発するために妨害機がどのように機能するかを理解することです。 彼らは大量のデータを掘り起こし、いくつかの深刻な分析を行いました。

結論はこれでした:

分析の結果、サプレッサーの範囲は受信機のアーキテクチャに大きく依存していることがわかりました。 各シナリオで、サプレッサーは強力な効果がありました。 自動車のサプレッサーの使用に対する対策を講じる必要があります。 サプレッサーを使用したという告発に対して検出器を配置する必要があります。 この測定により、使用するサプレッサーの数を計算することもできます。 GNSSポジショニングの劣化は、運転の安全性を向上させるように設計されたインテリジェントな輸送システムの使用に脅威をもたらします。 したがって、干渉の影響を防止および軽減することは、自動車通信システムの開発者にとっての研究の対象となるはずです。 GNSSシステムの干渉は、他の道路の危険と同じ方法で対処する必要があります。

インテリジェントトランスポートシステムの干渉におけるInCar GNSSジャマーの分析、検出、および軽減( PDF )

カージャマー:干渉解析 。

したがって、

PS

提供された機器についてDiktosに感謝します。