乱数ジェネレーターの開発からの興味深いニュースは最近スイスから来ました。 ジュネーブ大学の物理学者は、Nokia N9デジタルカメラのセンサーからの信号を処理する際に量子不確実性の原理を使用して乱数を取得する方法を見つけました。

それが何が悪いのかを考えてみましょう。

現時点の暗号化分野の現状について言えば、最近、さまざまなソースから乱数と擬似乱数を取得するための非常に多くの方法が発明されていることに注目することができます。

ただし、番号生成システムを作成するだけでなく、暗号システムの保護における弱いリンクにならないようにすることが重要です(擬似ランダムサイクルを持つシステムは攻撃者によってクラックされる可能性があります)。 これは、システムの外部から何らかのアナログストリームが存在する必要があるため、純粋にプログラム的な手段では解決できないかなり重要なタスクです。

この場合の最良の解決策は、量子乱数ジェネレーターを使用することです。これにより、ランダムループの生成を予測できなくなります。

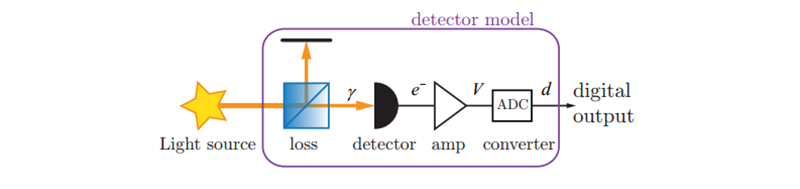

このようなRNGの動作原理は、光子放出の分析(計算)に基づいています。 ランダムな数の光子が特定の時間間隔で光源から生成されるため、この量子プロセスは本質的にランダムです。

この方法は通常非常に高価で複雑であるという事実にもかかわらず、スイスの学生は、Nokia N9スマートフォンに基づいた予算ソリューションを見つけたようです。

科学的研究の著者は、現代のスマートフォンの感光センサーは高品質に達し、この種の量子効果を考慮することができることに注目しています。

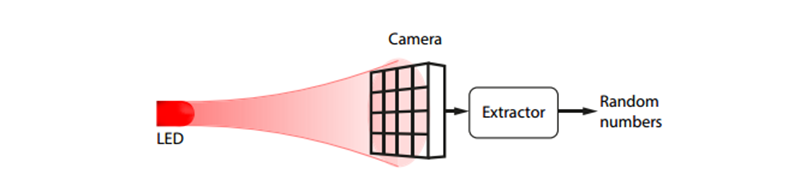

学生が作成したプロトタイプのNokia N9 8MPセンサーの各ピクセルは、一定期間の光子の数を特定し、一連の乱数に変換できます。

センサーのすべてのピクセルを均一に照らす緑色のLEDが光源として機能する一連のテストの後、このシステムのパフォーマンスを計算することができました。 結果は、1メガビット/秒のストリームの乱数でした。 もちろん、これはRNGシステムの記録からはほど遠いですが、モバイルデバイス用のアプリケーションの信頼性の高い暗号化暗号化にはこれで十分です。 また、実験中に、Nokia N9ベースのジェネレーターは、1096回の反復で理想的なランダムシーケンスからの偏差を1つしか与えないことが明らかになりました。

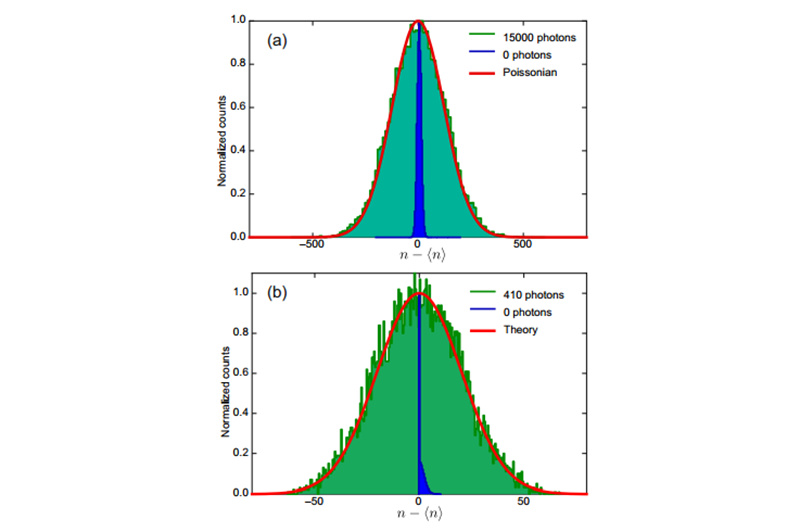

特殊なATIK 383L検出器(上)とNokia N9スマートフォン(下)による量子ノイズ測定と古典的ノイズ測定の比較

このプロジェクトの詳細については、公開されている研究をご覧ください。