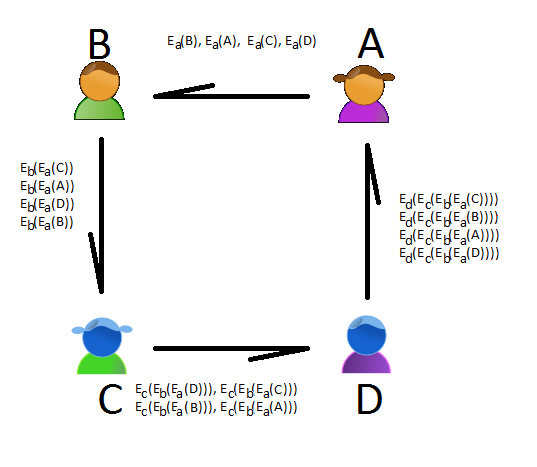

アリスは4つの名前すべてをキーで暗号化し、紙にランダムに書き込み、それを全員に見せます。 次に、ボブはこの紙に暗号化された行を取り、キーで暗号化し、新しい紙に暗号文をランダムな順序で書き込みます。 それからキャロルとデイブがやる。

したがって、アリスの前には4つの暗号化された行を持つリーフがあり、各参加者は必要に応じてそれらを並べ替えました。

図1-参加者間で暗号化されたメッセージを送信するスキーム(エントリEa(s)は、アリスのキーメッセージsによる暗号化を示します)

アリスはこれらの行の1つを選択します。

その後、Daveは文字列を暗号化したキーを示し、ほろ酔い会社全体がDaveのキーで文字列を解読し、解読された文字列がCarolがDaveに与えたものと一致することを確認し、Aliceが選択したものを記憶します。 他の参加者のキーでも同じことが起こります。 最後に、アリスは彼女の鍵を見せ、喉の渇きに苦しみ、私たちのヒーローは最後に線を解読し、アリスが選んだ名前を確認します。

もちろん、すべてはうまくいきますが、フォックスアリスが、ボブをとても尊敬しているすべての人、または友人を欺きたいと思ったらどうでしょうか。

アリスはメッセージを最初に暗号化し、暗号文の1つを自分で選択したようです。 しかし同時に、彼女は他の参加者がどのようにそれをソートし、キーで暗号化したかを知りません。 したがって、彼女は4つの同等の行の間で盲目的な選択に直面するだけです。

ボブの場合、背中の後ろにいるすべての参加者がお互いに鍵を見せても、彼らはまだ自分のステップで行を暗号化して並べ替える方法を知りません。彼の順番の後、ボブの順序で並べ替えられた不明瞭な暗号文のセットもあります

PSこのプロトコルは、同僚と昼食時に考案され、ブルース・シュナイアーの本「Applied Cryptography」に触発されました。 この記事の執筆を手伝ってくれたミューズに感謝します。