記事を読んでいない、またはすでに忘れている人のために、これらの概念がここで使用されるので、FARとFRRが何であるかを調べることをお勧めします。

一般的な概念

個人の認証は、3つの従来の原則に基づいています。

1) プロパティごと 。 財産には、パス、プラスチックカード、鍵、または一般民事書類が含まれる場合があります。

2) 知識による 。 知識には、パスワード、コード、または情報(母親の旧姓など)が含まれます。

3) 生体認証特性による 。 前の記事で、生体認証の特徴について詳しく説明しました。

これらの3つの原則は、個別に使用することも、グループで使用することもできます。 この方法論は、生体認証の2つの主な方向性をもたらします。

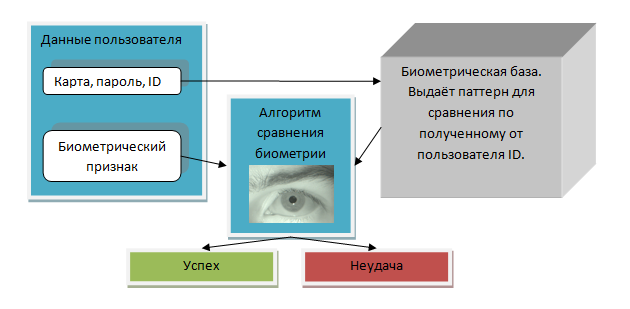

検証

検証とは、上記の最初の2つの方法のいずれかを使用してプライマリ認証が実行された生体認証機能を介した個人の身元の確認です。 最も単純な検証者は、パスポートで顔を検証する国境警備隊です。 検証により、システムの信頼性が大幅に向上します。 システムが、克服する手段を使用しない侵入者を見逃す可能性は、使用される生体認証方法のFARと同じです。 最も弱い生体認証システムであっても、この確率は無視できます。 検証の主な欠点は2つのポイントです。 まず、人はドキュメントを携帯するか、システムパスワードを覚えておく必要があります。 情報を失ったり、忘れたりする問題は常にあります。 ステルス認証では、検証も基本的に不可能です。

生体認証に基づくアクセスシステムの動作は、次のように表すことができます。

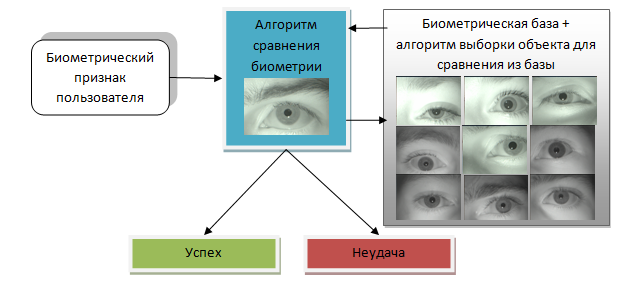

身分証明書

生体認証とは、追加情報が不要な生体認証機能の使用を指します。 オブジェクトの検索はデータベース全体で実行され、予備のキーは必要ありません。 これの主な欠点は、データベース内の人が多ければ多いほど、任意の人による不正アクセスの可能性が大きくなることです。 前の記事で、システム設計におけるそのようなアクセスの可能性について評価が行われました。 たとえば、指のシステムにより、目で3,000人以下の目で300人以下のベースを含めることが可能になります。さらに識別-すべてのキーは常にあなたにあり、パスワードやカードは必要ありません。

秘密のアイデンティティ

検証とは異なり、識別は人間に秘密である場合があります。 どうしてそれが可能ですか、恐れる価値はありますか? バイオメトリクスに関わる人々の間に存在する考えを簡単に説明しようとします。 前の記事では、この考えは未完成のままでした。

少なくとも場合によっては、人から人を慎重に識別することができる技術を検討してください。 まず、すぐにすべての連絡方法を破棄する必要があります。 ドアハンドルに指紋スキャナーを配置することはお勧めできません。 それらは目立っており、多くはペンに触れない、接触スキャナーは汚れるなど。 次に、最大範囲が10〜15センチメートルに制限されているメソッド(手の静脈など)を直ちに破棄できます。 第三に、FARとFRRが低すぎるため、すべての動的な生体認証を破棄できます。

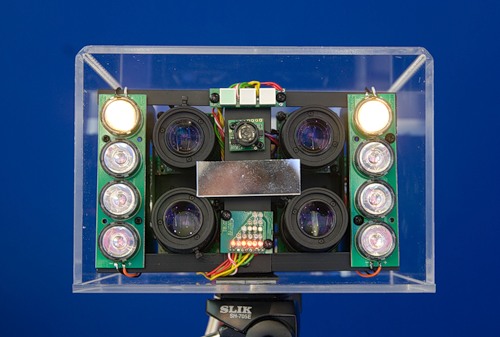

残っている技術は2つだけです。 これらは、カメラがデータスキャナーとして機能するテクノロジーです。顔認識(2D、3D)および虹彩認識です。

それらの最初のものである2D顔による認識は、(その単純さのために)既に繰り返し実装されようとしましたが、常に失敗しました。 これは、システムの統計パラメーターが低いためです。 指名手配者のデータベースに100人しか含まれていない場合、通行人10人ごとに指名手配者と宣言されます。 地下鉄の警官でさえ、はるかに高い効率を持っています。

次の2つの技術は非常に似ています。 両方とも、人から遠く離れて使用することは可能ですが、両方とも十分な量の機器を備えている必要があります。 3Dフェイススキャナーとアイリススキャナーの両方を、狭い通路がある場所に配置できます。 これらはエスカレーター、ドア、階段です。 そのようなシステムの例は、 SRI Internationalによって作成されたシステムです(現在はデッドサイトがありますが、 AOptixからの類似物がほとんどあります )。 SRI Internationalのシステムが機能していることを100%確信しているわけではありません。ビデオにエラーが多すぎますが、作成の根本的な可能性があります。 2番目のシステムは動作しますが、秘密システムの速度はそこでは遅すぎます。 3Dフェイススキャナーは、ほぼ同じ原理で動作します:狭い通路での検出。 3D顔と目の認識の場合、作業の信頼性は非常に高くなります。 基地が100人の犯罪者である場合、10,000人ごとの民間人のみをチェックする必要がありますが、これはすでに非常に効果的です。

隠された生体認証の重要な特徴は、人がそれについて知る必要がないことです。 レンズを目に挿入したり、いくつかのオーバーレイで顔の形を変えたりすることは、他の人には気づかないかもしれませんが、生体認証システムでは顕著です。 何らかの理由で、近い将来、虹彩を変えるレンズの需要が大幅に増加するのではないかと疑っています。 英国では、バンダナの需要が増加しています。 そしてそこにある出来事は、生体認証の最初の兆候のみです。

生体認証アクセスシステムとその部品のモデル

生体認証システムは、いくつかの要素で構成されます。 一部のシステムでは、個々の要素が接合されており、一部では、異なる要素に間隔を空けています。

生体認証システムが1つの通路でのみ使用される場合、システムが部分に分割されているかどうかは関係ありません。 その場で、データベースに人を追加して確認できます。 複数のウォークスルーがある場合、各ウォークスルーに個別のデータベースを保存するのは非合理的です。 さらに、このようなシステムは動的ではありません。ユーザーを追加または削除するには、すべてのスキャナーをバイパスする必要があります。

生体認証スキャナー

生体認証スキャナーは、それがなければ存在できない生体認証システムの一部です。 一部のシステムでは、生体認証スキャナーは単なるビデオカメラであり、一部のコンピューター(網膜スキャナーなど)では、複雑な光学複合体です。 バイオメトリックスキャナーの2つの主な特徴は、その動作原理(接触、非接触)とその速度(1分あたりのサービス提供可能な人数)です。 すでに使用が正常になっている生体認証特性については、論理システムとは別にスキャナーを購入できます。 スキャナーが比較アルゴリズムおよびベースから物理的に分離されている場合、スキャナーは取得した生体認証特性の初期処理を実行できます(たとえば、目の場合、これは虹彩の選択です)。 このアクションは、スキャナーとメインデータベースの通信チャネルを過負荷にしないために実行されます。 また、データベースとは別のスキャナーには、通常、生体認証データの転送を保護するためのデータ暗号化システムが組み込まれています。

比較アルゴリズム+データベース

生体認証システムのこれら2つの部分は、通常、隣に住んでおり、多くの場合互いに補完し合っています。 一部の生体認証機能では、比較アルゴリズムが最適化されたデータベース検索(指の比較、顔の比較)を実行する場合があります。 そして、いくつかの(目)では、完全な比較のために、いずれにしても、彼はベース全体を回る必要があります。

比較アルゴリズムには多くの特徴があります。 その2つの主な特徴であるFARとFRRは、主に生体認証システムを決定します。 また、注目に値します:

1)スピード。 一部の比較(目)では、通常のコンピューターでは、操作の速度が1秒あたり数十万回に達することがあります。 この速度は、時間の遅れに気付かずにユーザーのニーズを満たすのに十分です。 また、一部のシステム(3Dフェイス)では、これはすでにシステムの非常に重要な特性であり、ベースを増やしながら作業の速度を維持するために多くのコンピューティングパワーを必要とします。

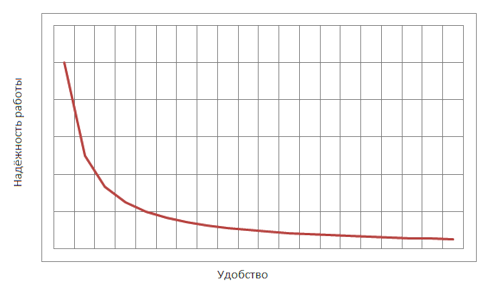

2)仕事の便利さ。 実際、システムの利便性は、主に比率FAR、FRRによって決まります。 システムでは、速度の側面または信頼性の側面を強調するために、値をわずかに変更できます。 大まかに言えば、次のグラフのようなものが得られます。

高レベルの信頼性が必要な場合は、左側の位置を選択します。 また、ユーザーが少ない場合、スケジュールの右側に適切なインジケータが表示され、利便性の高い特性、したがって高速性が得られます。

「何かをする」

比較後、生体認証システムは管理機関に比較結果を提供する必要があります。 さらに、「ドアを開ける」コマンドまたは「あれこれ」が機能するようになったという情報のいずれかです。 しかし、この情報をどのように処理するかは、システムのインストーラーが決定する必要があります。 しかし、ここではそれほど単純ではありません。攻撃の機能を考慮する必要があります。

生体認証システムへの攻撃

多くの生体認証システムには、それらへの攻撃を判別できるアルゴリズムが装備されているという事実にもかかわらず、これはセキュリティについて不注意になるには不十分です。 識別システムに対する最も単純な攻撃は、複数スキャンです。 状況を考えてみましょう。約100人が会社に勤めています。 攻撃者は生体認証パスシステムに近づき、繰り返しスキャンされます。 信頼性の高いシステムであっても、数千回スキャンした後、攻撃者が誤って識別し、オブジェクトに入ることを許可する可能性があります。 これを回避するために、多くのシステムは、失敗したスキャンを追跡し、10〜15回の試行後にエントリをブロックします。 ただし、システムがこれを実行できない場合、このタスクはユーザーに任されます。 残念ながら、これはしばしば忘れられます。

生体認証システムを攻撃する2番目の方法は、スキャンオブジェクトを偽造することです。 システムに偽造防止アルゴリズムがある場合は、それらに正しく対応することが重要です。 通常、これらのアルゴリズムも確率的であり、独自のFARとFRRがあります。 そのため、攻撃に関するシグナルを時間内に追跡し、ガードを送信することを忘れないでください。

システム自体への攻撃に加えて、システムの環境への攻撃も可能です。 この国で面白い状況に出くわしたことがあります。 多くのインテグレーターは、データ転送について特に心配していません。 送信には、標準のウィーガンドプロトコルを使用します。 同時に、ほとんどの場合、暗号化さえされておらず、暗号化さえされていません。 そのため、システムをごまかすのではなく、ワイヤーを見つけてキーを送信する方が簡単です...

バイオメトリクスとは何か、それと一緒に食べるものについての私の考えがいつかあなたの助けになることを願っています。 または、そのようなシステムを自分自身に置くため、または他の誰かを欺くため)