警告

記事は私の友人の冒険について説明します。

背景

イベントは

私と同じように海軍で勉強し、情報技術に興味を持っていた新入生の隣人は、同じ部屋の学生寮に住んでいた。 明確にするため、将来的にはNと呼びます。

この友人は、誰かにVKontakteの簡単なパスワードを見つけてアバターを変更したり、下品なステータスを書いたりするなど、小さなネットワークのフーリガンに従事するのが好きでした。 私はこれを承認しませんでしたが、何もしませんでした。 それに加えて、彼はそのような行動に必要な理論的知識が少なかったので、ほとんどが既製のプログラムを使用し、それらがどのように機能するかをよく理解していませんでした-私もこれを承認しませんでした

私自身は第一人者ではありませんでしたが、少なくとも「魔法の」スクリプトやプログラムを使用する前に理論を研究しようとしました。 まあ、彼は彼の活動を破壊的なというより建設的なチャネルに向けました。

また、コンピューターリテラシーの基本を知っているので、ネットワーク攻撃から十分に保護されていると考えました。生年月日や電話番号をパスワードとして入力せず、OSとソフトウェアをタイムリーに更新し、インターネットからは何も開始しません。

そして、ある日、彼は私に電子メールを送り、彼は巧妙に微笑んでいます。 そして、手紙にはファイルがあり、ファイルには私のパスワードのほとんどが入ったタブレットがあります。 (メールやドメインへの)最も価値のあるパスワードはありませんでしたが、私はまだすべてを正しく行ったので、私は肉屋を持っていますが、これは失敗であり、どこに問題があり、何を修正する必要があるかさえわかりません! 私は彼に尋ねます、彼はどこで、どうやってそれらを手に入れたかを説明することを拒否します。

分析の結果、私に送られた一連のパスワードはOpera Wandに保存されている一連のパスワードと一致することがわかりました。私はオペラのWandにマスターパスワードを設定しました。 すべてのパスワードを変更し、Cure It Live CDをダウンロードし、コンピューターを再起動して、フルスキャンを実行します。 夜間パス-ウイルスは検出されません。 カスペルスキーから同様の製品をダウンロードしています-結果は同じです。 ライブCDを使用してwand.datを盗むことができるというアイデアが生まれました。ドライブは私と一緒に暗号化されていません。 Nは私が推測しなかったと言いますが、念のために、BIOSにパスワードを入れて起動し、ブータブルメディアを変更します。 ひどい復venの計画が私の頭に生まれました(私の手がこのようなことをするために長い間かゆみをしていましたが、道徳的な基準を抑えていたので-そして、ここで言い訳があります:「彼が最初に始めた」。 ある種のミニLinuxでLive CDを録音し、コンピューターでテストすると、すべてが機能します。 Windowsキーファイルの場所をGoogle。

翌日、Nが試験に合格する間、私は部屋を閉じ、Live CDの前夜に準備されたCDから彼のPCをロードします。 %AppData%ディレクトリをUSBフラッシュドライブにコピーし、SAMおよびSYSTEMレジストリファイルもコピーし、PCの電源を切ります。

私のコンピューターでは、Opera Wandからパスワードを解読します。メールのパスワードもそこにあります。 それらの1つは彼のWindowsログインパスワードと一致します。

また、メールボックス内で「password」、「password」という単語を検索することにより、変更するたびにパスワードをクリアテキストでメールに送信するサービスからパスワードを見つけます。

私は彼のパスワードで返信の手紙を書いています。 しばらくすると、ICQとJabberが切断されます。 彼は私のミランダのデータベースも持っていることを理解したので、使用したすべてのIMプロトコルのパスワードを回復し、ミランダ用のデータベース暗号化プラグインを置きました。

数時間の交渉の後、「ハッキング」の方法に関する情報交換に同意します。 数週間前、コンピューターから離れている間に、%APPDATA%をUSBフラッシュドライブにコピーしました。 そしてその日、私はデコーダープログラムでこのディレクトリを通過することにしました。 私はいくつかの複雑なオプションについて考えていたときに、彼がディレクトリを取得してコピーしただけだったことがわかりました-どこが簡単ですか? それ以来、2分間何も操作しないと、忘れない限り手動でコンピューターがブロックされました。

他の人のパスワードを悪意のある目的で使用した人は誰もいなかったため、この事件は良好な隣人関係には影響を与えませんでした。 さらに、今後は隣人のコンピューターへの物理的アクセスを使用しないことに同意しました。これは経験をもたらさず、物理的アクセスからPCを保護することは既に私たちの関心を超えています。

物語

1か月が経過しました。 繰り返しますが、Nがクラスメートの電子メールからパスワードを学習し、忍耐を最大限に活用する価値があるので、Nが連絡先パスワードをリセットし、壁に、友人へのメッセージなどですべてを書き込みます。 彼女はメールでVKontakteパスワードを回復し、彼はそれを元に戻します。 彼女はメールを変更するためのパスワードを知りません(この点で彼女には言い訳はありません)。

そして、再び私の手は悪いことをするためにcombかれました、そして、ここでも道徳的正当性があります-Nは文盲を非識字します、それで私が彼のパスワードにアクセスするならば、それで何も悪いことはありません。

コンピューターへの物理的なアクセスを使用しないことに同意したため、またLive CDからフォーカスを繰り返すことはもはや面白くないため、ささいな方法が必要です。

一目は、私たちの部屋でインターネットが動作するためのいくつかのスイッチとたくさんの配線に当てはまります。

ネットワークインフラストラクチャの変更

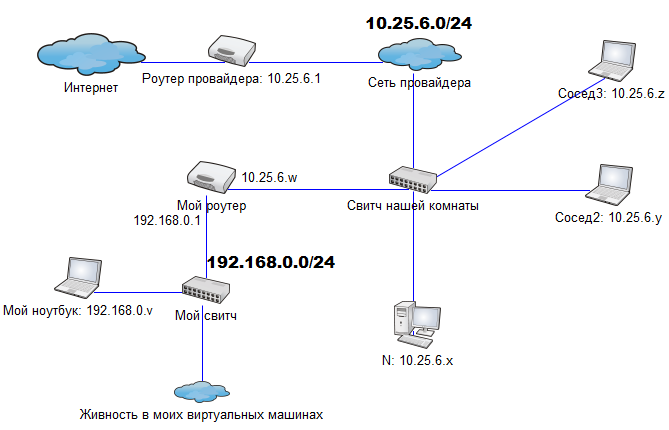

最初は、ネットワーク構成は次のとおりでした。

IPアドレスは静的で、Nはゲートウェイ10.25.6.1を介してオンラインになります。 実験のために別のルーターに座っています。 したがって、必要なマシンをホストするネットワーク192.168.0.0/24があります。

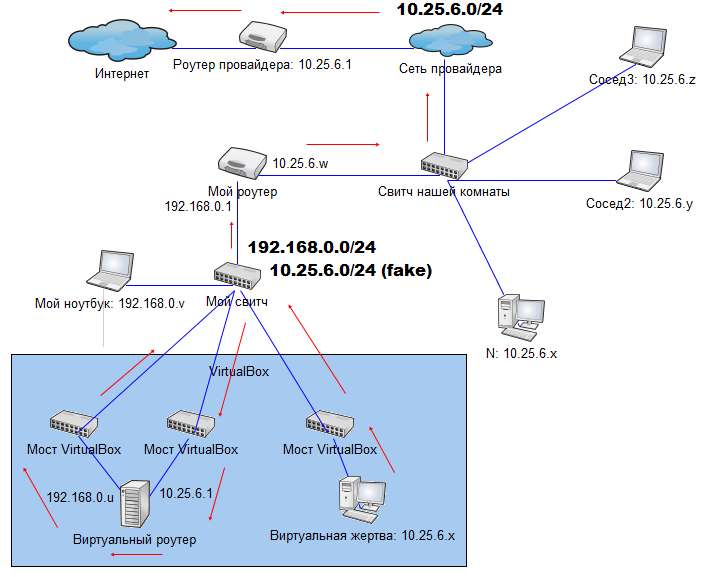

まず第一に、プロバイダーの代わりに被害者によって使用されるルーターが必要です。 もちろん、これに別のマシンを割り当てる方法はないため、VirtualBoxですべてを実行します。

仮想ルーターの内部IPアドレスは10.25.6.1になります(被害者はこのアドレスに正確に接続するため)、外部のIPアドレスをどうすればよいですか? 彼はプロバイダーのルーターからインターネットを受信できないため、外部ネットワークと内部ネットワークのアドレス範囲が一致します。 外部インターフェイス192.168.0.0/24を使用して、プライベートネットワークに接続します。

その結果、DebianはVirtualBoxにインストールされ、内部インターフェイスのアドレス:10.25.6.1、外部:192.168.0.u。 NATを構成します。

VirtualBoxが実行されているラップトップには実際には1つのネットワークアダプターしかないため、ごまかす必要があります。 仮想マシンの設定では、仮想マシンの2つのインターフェースと実マシンの唯一のインターフェースをブリッジします。 したがって、2つの論理ネットワークが同じハードウェアセグメントで共存するようになりました:192.168.0.0/24と偽の10.25.6.0/24。 継続的にこれを行う価値はありませんが、この場合、ひどいことは何も起こりませんでした。

また、すべてがデバッグされるまで被害者として動作する別の仮想マシンを作成し、ブリッジモードで同じ内部ネットワークに接続します。

これで、ネットワークは次のようになります(赤い矢印は、仮想被害者からインターネットへのパケットルートを示しています)。

実際の被害者の場合、最初の2つの矢印の代わりに、スイッチに直接1本の矢印があります。これは、部屋のスイッチからN線を自分のスイッチに切り替えると発生しますが、被害者は短期間の切断のみに気付きます。

一度に多くのものを見ることができますが、そのためにネットワーク担当者はおそらく私を絞るでしょう:

- 1つのスイッチが2つの論理ネットワークで使用されているため、パケットはこのスイッチを2回通過します。 つまり、自己交差のあるパスが判明します

- パケットは、パス中に2つの異なるネットワーク10.25.6.0/24を通過し、最初に偽物を通過し、次に実際のネットワークを通過します。

- 被害者からインターネット上のサーバーへのトレースルートは、アドレス10.25.6.1を2回表示します。これは非常に非典型的な状況です

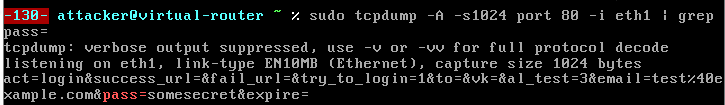

確認するには、被害者、tcpdumpルーターでvkontakte.ruを実行し、次を確認します。

被害者の仮想マシンをオフにし、Nケーブルをメインスイッチから私たちのものに切り替え、数秒後にVKontakte Cookieを取得します。 ブラウザにCookieを入力すると、セッションが終了します(ここでは、より慎重に動作することができますが、それで大丈夫です!)。 数分後、VKontakteからパスワードが受信されました。

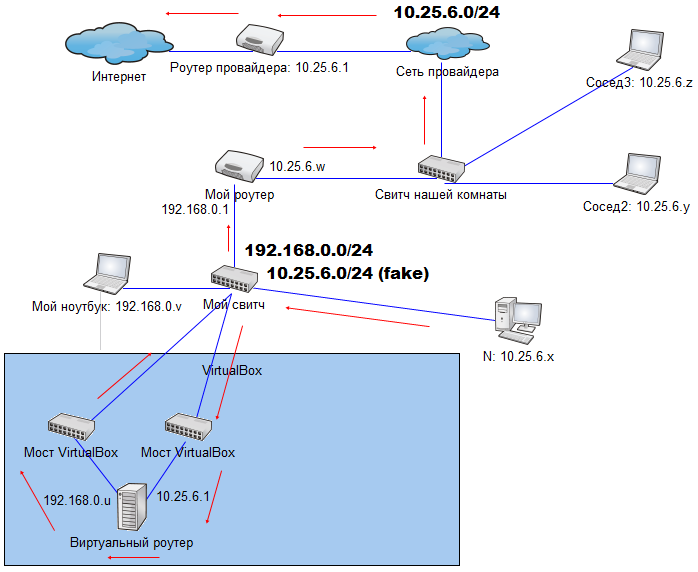

「戦闘」状態のネットワーク図:

しかし、トラフィックを聞くだけでは機能せず、ほとんどのサイトはhttpsプロトコルを使用してパスワードを送信するため、私が取得する最大値はVKontakteからのパスワードであり、それは電子メールを介して回復します。

結論

- BIOSでパスワードを使用するか、ハードドライブでデータ暗号化を使用します(TrueCrypt)

- 短いアイドルロックアップ時間

- ウェブマスター:http経由で重要なデータを送信せず、暗号化を使用します。 デュロフ、聞こえますか?

- ユーザー:http経由でパスワードを送信するサイトを使用しないでください

- 「悪者」にならないでください、たぶんあなたの隣人はただ理由を待っているだけです

継続

HTTPSバイパス