今回は、悪名高いKoobfaceワームの拡散の次の繰り返しに魅了されました。このワームは、今年の初めに活発に拡散し始めました。

このワームが使用する感染方法は非常に簡単です-フラッシュビデオを視聴しようとすると、おそらく欠落しているビデオコーデックをインストールするように求められ、攻撃者によって提供された実行可能ファイルを実行すると、システムがウイルス感染にさらされます。

このような悪意のあるフラッシュムービーは、完全に合法的なリソースで発見できます。 また、Facebook、Youtube、Blogspot、Twitterなどの有名なサービスで既に見られています。

有効化後、Koobfaceはウイルスコンポーネントのセット全体をダウンロードしてインストールします。

すべてのコンポーネントについて詳しくは説明しません。 しかし何よりも、私はユーザーの画面をロックし、写真に示されているキャプチャを入力するように求めるメッセージを発行するモジュールに興味がありました。 このモジュールは夏の初めにこのワームの一部として登場しましたが、時間が経つにつれて、その使用の性質はますます産業用キャプチャ選択サービスのようになります。

キャプチャ選択モジュールの最初のバージョンでは、導入の正確性について特に注意が必要なチェックはなく、入力されたテキストのほとんどが正しいことが判明しました。 現在、一定の周期性で、リソースへのアクセスが発生します。次に例を示します。

captcha.com

capthcabreak.com

応答として、次の情報を受け取ります。

14566970 | http://captcha.com/captcha/tmp/14566970.jpg |両方の単語をスペースで区切って入力してください|([A-zA-Z0-9 \ $ \。\、\ /] +)( [] +)([a-zA-Z0-9 \ $ \。\、\ /] +)

これは、キャプチャ画像の場所、それに関するユーザーのアクションを説明するテキスト、および入力された情報の正確さをチェックするためのルールです(最後に正規表現として指定されます)。 次に、captchaで指定されたイメージがダウンロードされ、ユーザーに表示されます。

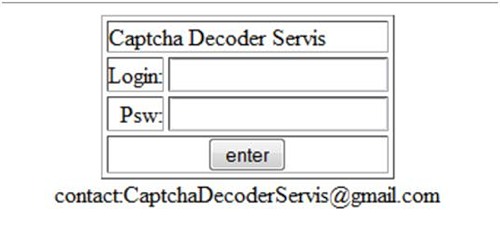

capthcabreak.com/index.phpのページにアクセスすると 、このキャプチャ選択サービスのクライアントのログインインターフェイスが表示されます。

キャプチャファーム(キャプチャを選択するためのサービス)のアイデアは新しいものではなく、安価な労働力がある国(中国、インドなど)で長い間実装され、商業化されてきました。 このようなサービスのユーザーは、正しく入力された各キャプチャに対して一定の金額を支払います。 しかし、私たちの場合、キャプチャを入力した感染ユーザーはお金を受け取りません。