それはすべて半年前に始まりました。 私たちはプロジェクトの小さなチームとして働いており、プロジェクトはすでにネットワーク上で立ち上げられており、数ヶ月間正常に機能しています。 訪問統計、ユーザー紹介ソースなどについての講演がありました。 マネージャーから、リソースを含むSimilarWebページへのリンクが送られてきました。 私が見たものは私をたくさん困惑させました。 他の情報に加えて、ページにはSimilarWebが見つけたサブドメインに関する情報が含まれています。 上位5つのサブドメインで、従業員のみが使用し、外部からアクセスできない内部ドメイン(jira.mycomp.org、ci.mycomp.org、git.mycomp.orgなど)を見たときの驚きを想像してください。

思いついたことは1つだけです。チームの誰かが、訪問したURLによってデータをマージするある種の意地悪を抱えていました。 チームの一部はリモートで作業します;誰もが異なるオペレーティングシステムとブラウザを持っています。 彼はそれぞれ個別に話をし、アンチウイルスでシステムをスキャンするように頼まれ、使用された拡張機能のリストを要求しました。

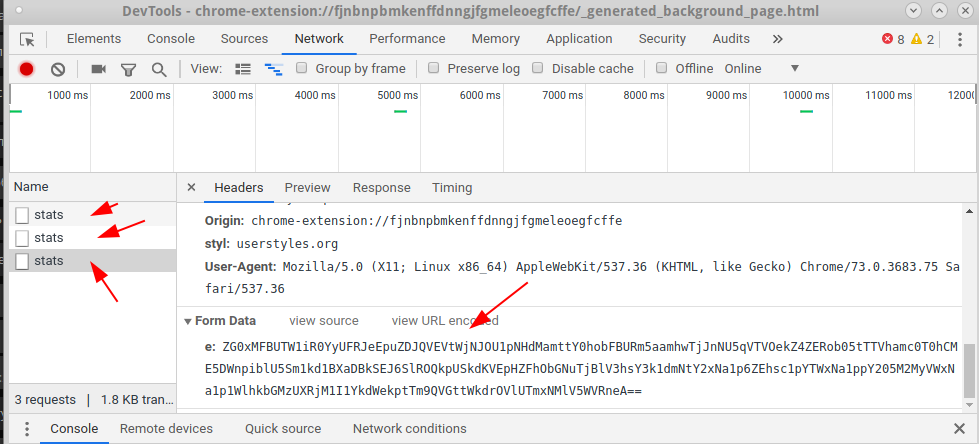

Googleは、SimilarWebによるStylish拡張機能の購入に関する記事をいくつか公開しています。 このアプリケーションを自分で使用し、データが実際にマージされるようにしました。 仕組み:拡張機能をインストールするとき、データ収集の条件に同意します(現時点では、アプリケーションはストアにあり、SimilarWebのデータが収集されるという事実を隠しません)。 さらに、任意のページに移動すると(httpsであっても)、バックグラウンドの拡張機能はデータをURL h___s://userstylesapi.com/tic/statsに送信し始めます。 次のようになります。

FormDataのeパラメーターには、Base64で二重にラップされたデータが含まれています。

ZG0xMFBUTW1iR0YyUFRJeEpuZDJQVEVtWjNJOU1pNHdMamttY0hobFBURm5aamhwTjJnNU5qVTVOekZ4ZERob05tTTVhamc0T0hCME5DWnpiblU5Sm1kd1BXaDBkSEJ6SlROQkpUSkdKVEpHZFhObGNuTjBlV3hsY3k1dmNtY2xNa1p6ZEhsc1pYTWxNa1ppY205M2MyVWxNa1p1WlhkbGMzUXRjM1I1YkdWekptTm9QVGttWkdrOVlUTmxNMlV5WVRneA== vmt=3&lav=21&wv=1&gr=2.0.9&pxe=1gf8i7h965971qt8h6c9j888pt4&snu=&gp=https%3A%2F%2Fuserstyles.org%2Fstyles%2Fbrowse%2Fnewest-styles&ch=9&di=a3e3e2a81

したがって、クリックするたびに、アクセスしたURLに情報が送信されます。

彼らは仕事用と家庭用のコンピューターを掃除し、それを持っている人から拡張機能を削除し、将来の指示に書きました。 残っていたのは待つことだけでした。 SimilarWebのデータは1か月以内に更新されます。

しかし、2か月が経過し、状況は変わりませんでした。 ドメインは引き続きリソースのリストにハングアップします。 だから、全員が掃除されたわけではありません。 「詐欺師」を別の方法で計算することにしました。 各チームメンバーに対して、次の形式の特別なURLが作成されました:coder-124.mycomp.ru、coder-523.mycomp.ruなど。 彼らは毎日このURLにアクセスして数回クリックするタスクを与え、誰も忘れないようにプロセスを監視しました。 1か月間、開発者をいじめた後、まだ成果がありました。 URLの1つはリストの一番下にありました。 ターゲットが見つかりましたが、データがどのようにマージされるかを理解する必要があります。

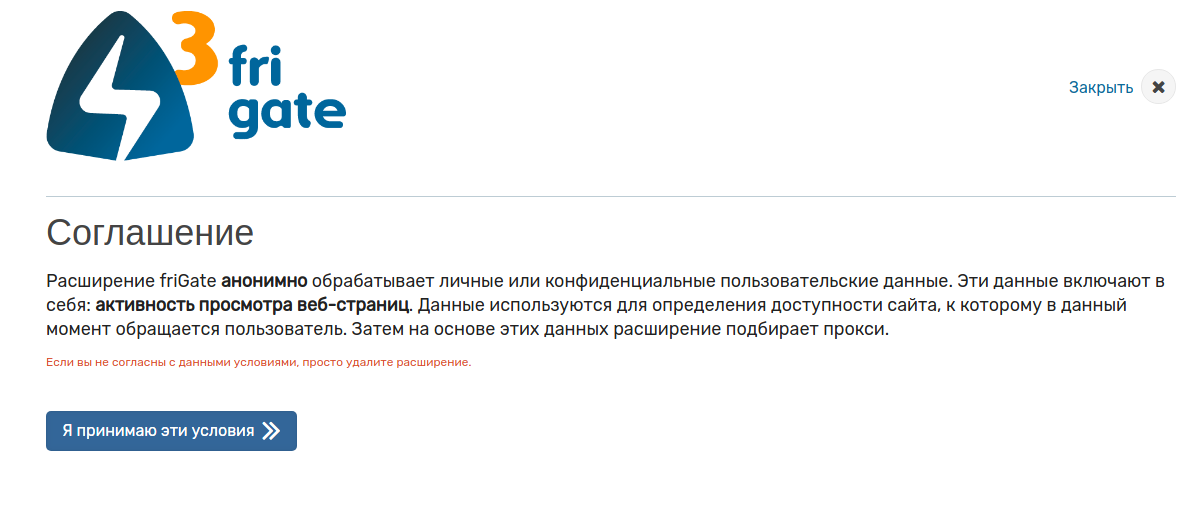

結果は驚くべきものでした。Chrome拡張機能はデータを流し込みました...しかしスタイリッシュではありませんでした...判明したように、 Frigate拡張機能はデータを流し込みました 。 拡張機能をインストールすると、次のメッセージが表示されます。

言いましょう...次に、このデータをどのように送信するかを見ました:

2つのURLを持つページに移動すると(なぜ2つなのか)、次のデータが送信されます。

FormDataのeパラメーターには、Base64で二重にラップされたデータが含まれています。

Y3oweE9ERTBKbTFrUFRJeEpuQnBaRDFzWW5keE1FeHBTVW8xZFhFeWFEY21jMlZ6Y3owMU56TXpNVFl6TWpVeU1EazJOemd3TURBbWMzVmlQV05vY205dFpTWnhQV2gwZEhCekpUTkJMeTltY21rdFoyRjBaUzV2Y21jdmNuVXZKbWh5WldabGNtVnlQV2gwZEhCekpUTkJMeTkzZDNjdVoyOXZaMnhsTG5KMUx5WndjbVYyUFdoMGRIQnpKVE5CTHk5bWNta3RaMkYwWlM1dmNtY3ZjblV2Sm5SdGRqMDBNREUxSm5SdFpqMHhMakU9 s=1814&md=21&pid=lbwq0LiIJ5uq2h7&sess=573316325209678000&sub=chrome&q=https%3A//fri-gate.org/ru/&hreferer=https%3A//www.google.ru/&prev=https%3A//fri-gate.org/ru/&tmv=4015&tmf=1.1

プロキシサーバーを選択するために、このすべてのデータが必要だとは思いません。 そして、メカニズムは非常に似ています。

ちなみに、friGate Light拡張機能にはそのような機能はありません...

結論の代わりに。

2番目の拡張子が見つかった場合、3番目と4番目の拡張子があると想定できます。 最も可能性が高いのは、SimilarWebとブラウザー拡張機能の開発者との間のこの協力方法がさらに発展することです。 拡張機能(Chrome、Firefox-重要ではありません)を確認し、そのようなものを見つけたらコメントに書いてください。 問題の深さを知ることは興味深いです。

そして、覚えておいて、兄貴はいつもあなたを見ています:)

すべて最高。