通常、Habrは情報ソリューションとして使用されます。誰かが蓄積され構造化された情報を共有し、誰かがこの情報を吸収します(「消費」を書きたかったのですが、マーケティング担当者はすでにこの言葉を使用しています)。 しかし、私は昔から、2月23日から3月8日までの間に少しリラックスして、記事をもっと面白くする非常に集合的な心にしたかったのです。 そして、フォーラムでのように簡単な質問を書くのは退屈なので、興味深い事実で質問を薄めましょう。

遠くから始めましょう。2014年に遡るお気に入りの研究があります。 対象者の22%から43%が、1セントから10ドルの範囲で支払われた場合、未知の実行可能ファイルをダウンロードして実行する準備ができていると言います。 私はすでに彼について未来のオフィスのテキストで書いています 。

私の主な仕事の1つは仮想化に関連しているため、セキュリティのこの側面に非常に興味があります。 わかりました、同じディストリビューションとユーザーのバッチ更新の問題は、ハイパーバイザーとシンクライアントの助けを借りて解決するのは非常に簡単ですが、しかし、私たちは現実に住んでいます-間違った道を行き、間違った道を始め、間違ったことをするユーザーの一部が常に存在します。 簡単な質問があります。誰が仮想化でどのセキュリティシステムを使用しているのですか?

おもしろい方向に振る1

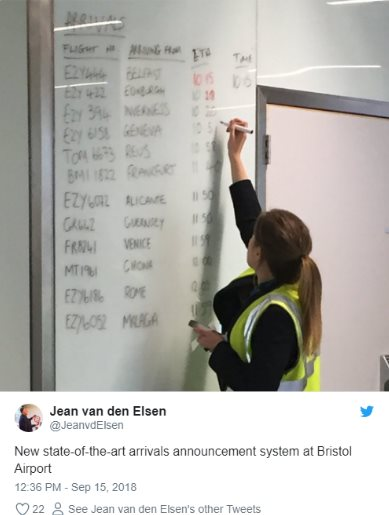

原則として、企業のブログで公開されているこのような記事では、ウイルスが何かを暗号化する方法について約10の例を書いています。 ほとんどの場合、彼らは再びペティアを思い出します。 ブリストル空港で起こった少し好奇心が強い事件を思い出すことは私にとってはるかに興味深いです。

そこでも、

「私のフライトはどこですか?」

「そして、私たちはそれを消しただけです。」

-そして、私の門は何ですか?

「しかし、ジョーには悪い筆跡があります。」

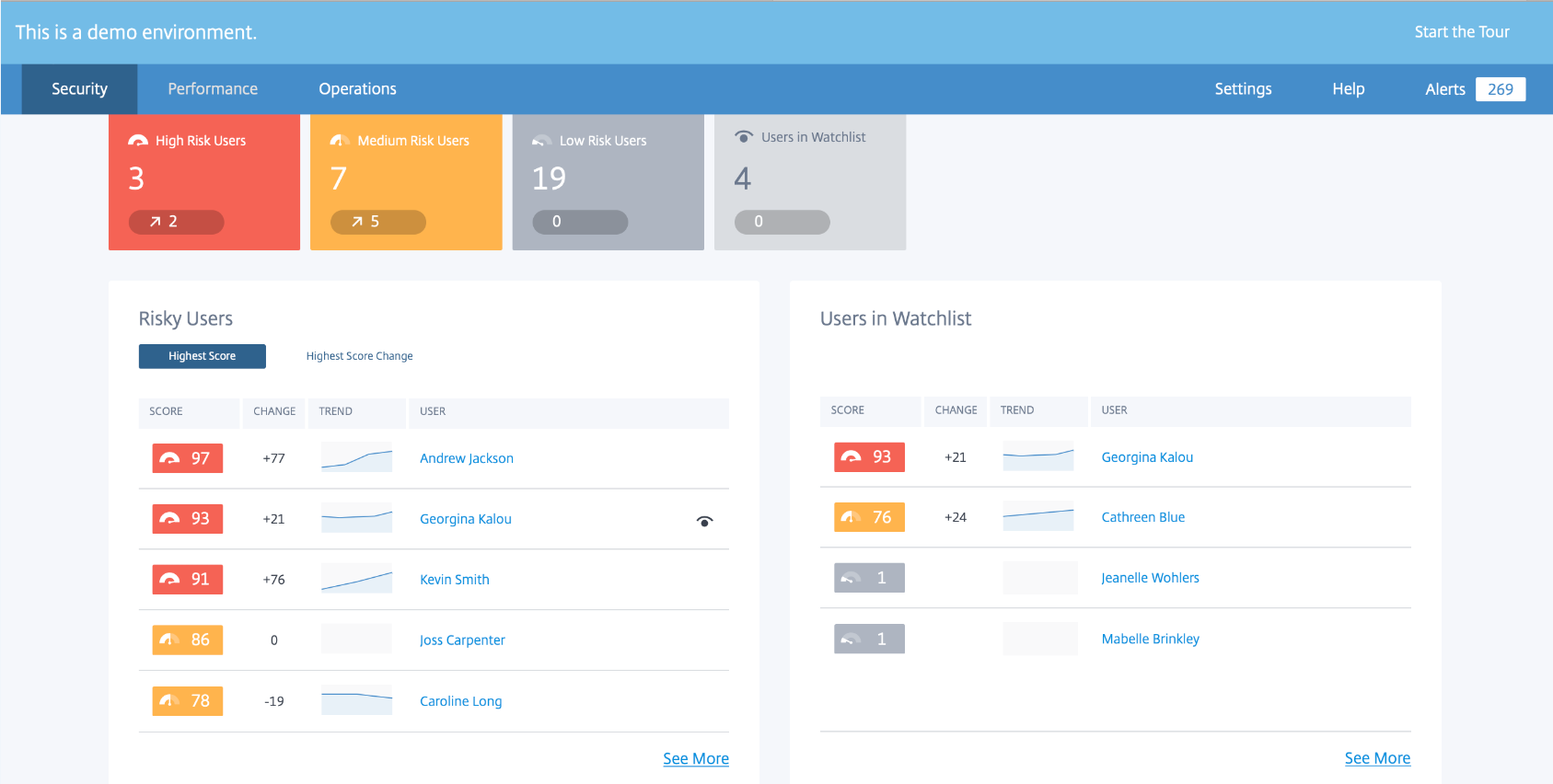

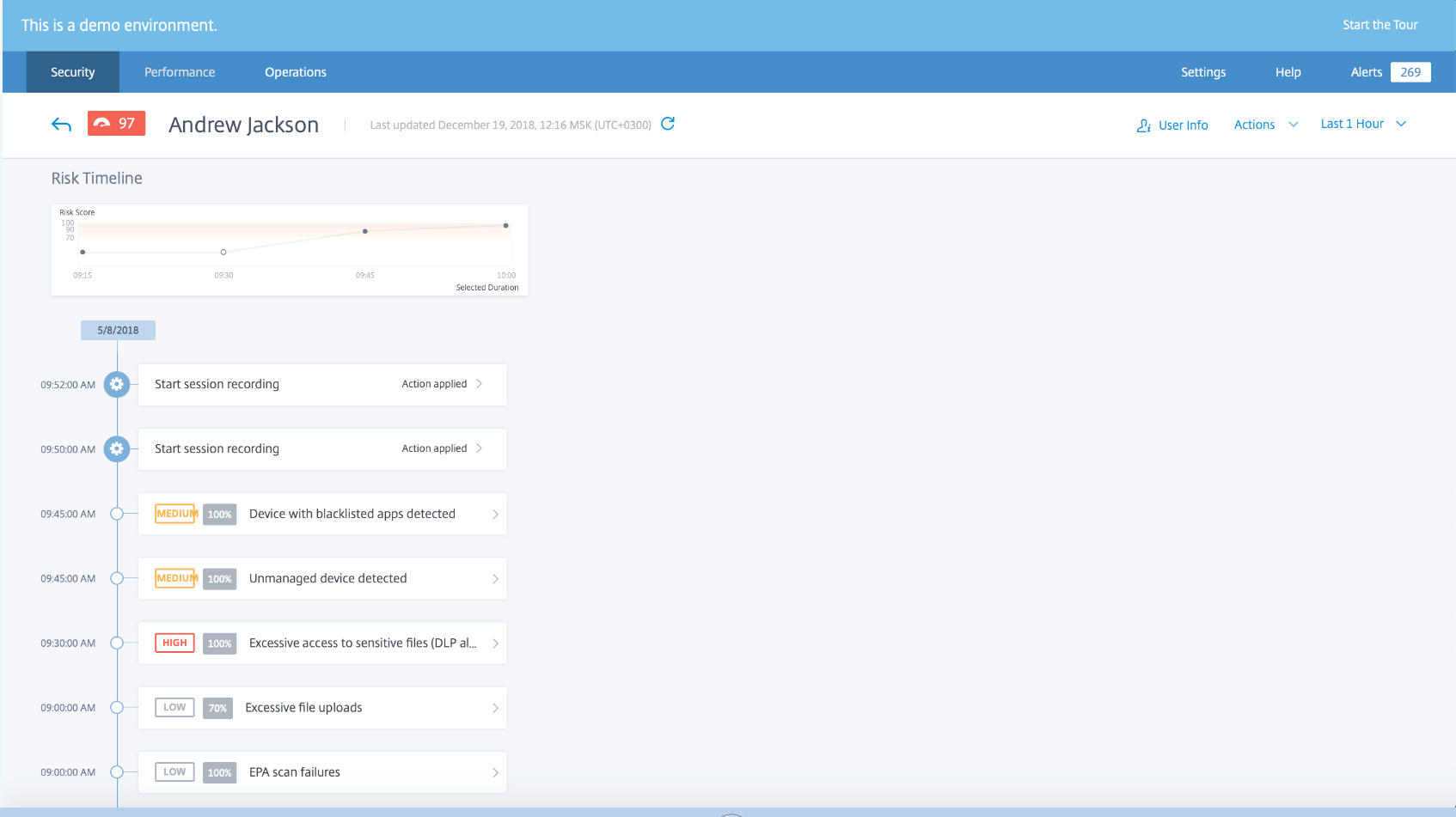

問題に戻り、実際にこの投稿が開始されます。 私が参加しているプロジェクトの1つでは、Citrixを使用しており、このトピックと比較して選択しました。 そのため、最近、Citrix Analyticsを接続するよう提案されました。 売り手によると、これはユーザーのアクティビティを監視し、ユーザー/プロセスを隔離して何か問題を引き起こします。

いつものように、彼らは機械学習、ブラックリスト、セキュリティ侵害パターンを約束します。 理論的には有用なものなので、論理的な質問があります-誰が実際にそれを使用し、他のオプションがありますか?

おもしろい方向2

繰り返しますが、あらゆる種類のリークについて話すとき、彼らはパスワードやその他の情報の盗難を覚えています(たとえば、今年のデジタル結果の非常にクールで技術的に有能なThe Bellのエディションは、リークを2回、その後5回すべてをカウントすると、リークが4回言及されます)。 私が興味を持っているのは、ソースコードとドキュメントの長いコピーの問題です。

たとえば、パナマプラム(panamageit)。 ドキュメントの量は2.6テラバイトでした。 このような大量の情報をコピーして蓄積することは、見過ごされませんでした。 大企業は、退職した従業員の一部が「記憶のため」にデータをコピーしていないことを知っていますか。

結局のところ。 誰かが何かを大量にこすり(暗号作成者)、自分自身にないかのように暗号化のためのリソースを消費するときに「盗聴」する特定のシステムが必要であることがわかります。 また、誰かがコーナーに何かを大量にコピーするとき。 そして、この大根のような誰かが潜在的に危険な場所を歩き回るとき。 そして、ここでもパターンが必要です。なぜなら、彼はブラックリストのサイトに行くのではなく、簡単に-同様のサイトに行くからです。 キーワードを禁止することも中途半端な決定です。

Citrix管理パネルで遊ぶ機会が与えられました。説明を見て、さらに掘り下げてみると、非常に適しているようです。

アンドリューシャ、そこで何をしましたか?

しかし、私たちは読み書きができる人です。 経験上、1つのオプションのみから選択した場合、原則として、このオプションは間違っています:)。 したがって、私は簡単な質問があります-誰かが同様または類似のソリューションを使用しましたか? より良いもの、より安いもの、または同時により良いものと安いものがありますか?

表面的なグーグル(表面的なグーグルではない)は、大規模なプレーヤーが似たようなものを持っていることを示していますが、情報はほとんどありません。 最初はWMWareに注目しました-常に興味深いのですが、2年前に仮想化を選択するときに正しい選択をしましたか。 近いものはAppDefenseと呼ばれます 。 そこでは、アプリケーション内で「インテリジェント処理アルゴリズム」もトリガーされます。 しかし、それがどのように機能するかは非常に興味深い質問です。

この1時間のビデオから判断すると、暗号化やその他のソフトウェアクラップスに対する保護はそこでうまく機能します-ステロイドのようなアンチウイルス-しかし、ユーザーの自動監視はありません。 したがって、実際のアプリケーションの問題は、実際に何が存在し、どのように機能するかでもあります。

さらに進みましょう。 実際、仮想化は単なる仕事です。 多数の物理マシン向けに設計されたソリューションはありますか? たとえば、シスコには特定のCisco DNA Centerがあり、「ハッカーがデータを盗んだり、作業を中断したりする前に、脅威を迅速に検出して対応する」ことを約束しています。 かっこいいですね。 もう1つの魅力:「DNA Centerは、複数のソースからデバイス、アプリケーション、およびユーザーに関するデータを収集し、その後、高度な分析アルゴリズムを使用して相関を特定し、復旧手段を提案します。」

ビデオは、要求された機能に近いものも約束します。

しかし、繰り返しになりますが、経験から、シスコはネットワーキングソリューションの方が優れていることが示唆されています。 そして、これを仮想化に結び付けるには、何らかの形でこのサービスをDHCPと友達にする必要があります。

これはネットワーク接続専用であり、単純で仮想的な状況では有用ではないと思われます。

親愛なる同僚たちは何と言いますか?