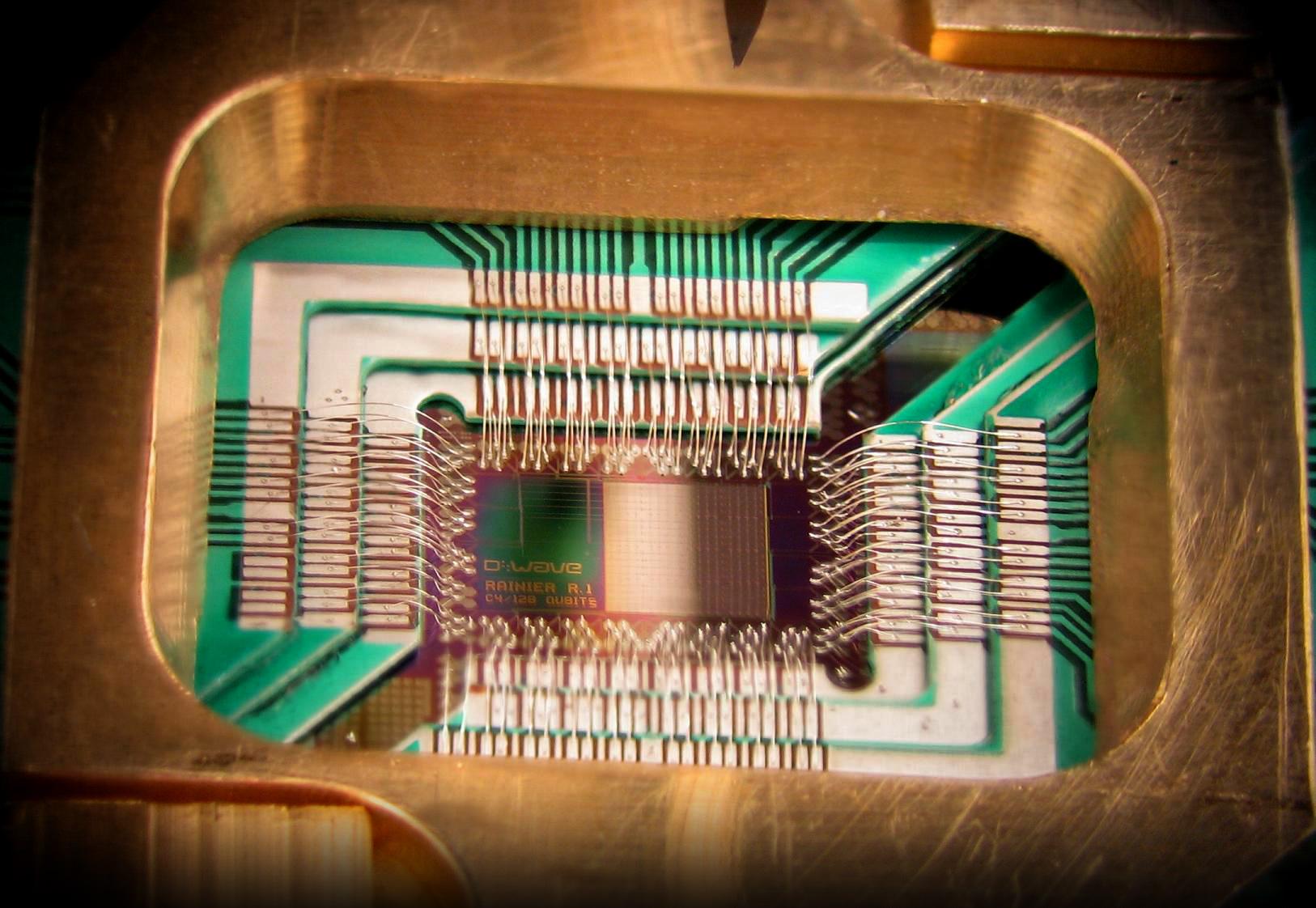

量子機能を備えたD-Wave Systemsチップ

今週、米国国家安全保障局は、量子コンピューターを使用したハッキングの試みに耐性のある暗号化方式への段階的な移行が必要なため、データ暗号化アルゴリズムの使用に関する推奨事項を更新しました。 これまでのところ、推奨事項には、キーサイズを増やしたよく知られたテスト済みのアルゴリズムが含まれています。 しかし、NSAによると、今度は他の暗号化方法について考えるときです。

米国国家安全保障局は、人口の盗聴に従事しているだけでなく、公共サービスの実際の安全にも責任を負っています。 特に、NSAは、コンピューターのセキュリティ(ドキュメントの暗号化と通信の使用など)に関する推奨事項を定期的に発行しています。 そして、 量子コンピューターは複雑で高価な実験室実験の段階からまだ登場していませんが、セキュリティの専門家は疑いの余地がないようです。ある時点で、それらは一般的になるでしょう。

最新の暗号化システムは、解決策を見つけるために長い検索を必要とする数学的問題に基づいています。 これは、整数の素因数分解、離散対数の検索、および楕円暗号化です。 通常のコンピューターは、合理的な時間内でそれらに対処することができません。暗号化キーのサイズが大きくなると、計算に必要な時間が指数関数的に長くなります。 しかし、明らかに、これらのアルゴリズムは量子コンピューターにとって問題にはなりません。

アメリカの数学者ピーター・ショアは、幾何学、確率論、組み合わせ論、アルゴリズム理論、量子情報学の分野での仕事で知られています。 そして、量子コンピューティングの理論に関する彼の研究で最も有名です。 1994年に、彼は公開鍵暗号を解読する可能性のあるアルゴリズムを紹介した論文を発表しました。 これを行うには、数百の論理キュービットを持つ「ちょうど」量子コンピューターが必要になります。

たとえば、RSAは2つの大きな素数の積であるサイズMの公開鍵を使用します。 RSA暗号を解読する1つの方法は、M個の因子を見つけることで、それらを見つけるための最良の古典的なアルゴリズムは、M 1/3の通常のコンピューターで動作します。 Shorのアルゴリズムは 、量子コンピューターの機能を使用して、これらの数値の積を計算するよりもずっと遅く、つまり非常に高速に実行できます。

NSAの訴えでは、近い将来、量子コンピューターのクラッキングに耐性のある新しい暗号化システムへの移行が開始されることを示しました。 専門家は 、このようなアルゴリズムが存在すると主張します-ハッシュ暗号化と対称暗号は、かなり大きなサイズのキーを使用する場合、非常に強力であると見なされます。

控訴の本文では、ある時点で楕円曲線を使用するアルゴリズムは量子コンピューティングから確実に保護されていると考えられていると述べていますが、今ではそのような保証を与えないことは明らかです。 したがって、まだ使用に切り替える手間がかかっていない組織は、時間を無駄にせず、根本的に新しい暗号化システムを待つことをお勧めします。

「このアピールでNSAが言いたいのは、量子コンピューターに関する懸念を表明することです。これは、公開鍵暗号化からポスト量子暗号化に切り替えるために必要な多大な努力をするのに十分です」と、ペンシルベニア大学コンピューターサイエンスの助教授であるNadia Heninger氏は説明します。 「これは、情報セキュリティ業界に大きな影響を与えます。政府との契約の下で働くすべての企業は、製品に新しいアルゴリズムを実装する必要があるからです。」

幸いなことに、本格的な量子コンピューターは、専門家によると、今後数十年はありません。 この点で、新しい暗号化アルゴリズムへの移行に関するエージェンシーの予期しない懸念は疑問を提起します。 NSAがなぜそんなに急いでいるのか-公共サービスの慣性と、すべてのシステムを新しいアルゴリズムの使用に変換するタスクの規模のためだけですか? それとも、他の人が知らない量子コンピューティングの進歩について、庁は知っていますか?..