大半のプロバイダーは、IPアドレスではなく特定のURLをブロックするために、ある種のトラフィック分析システムを使用しています。DPIハードウェア、LinuxでのオープンDPI、透過プロキシ。 これはHTTPのリンクをブロックするには十分ですが、すべてのシステムがHTTPSトラフィックのドメインの分析(SNIパラメーター)をサポートしているわけではありません。そのため、このようなシステムを持つプロバイダーはIPアドレスによってHTTPSレジストリリンクをブロックする必要があります。

また、レジストリには、プロトコルを指定せずにドメインごとに入力されたサイトがあります。 IPアドレスによってそのようなエントリをブロックするプロバイダーもあれば、これらのドメインのHTTPおよびHTTPSプロトコルのみをブロックするプロバイダーもあります。 膨大なトラフィックフロー全体を分析できる高価なDPI構成を購入しないために、プロバイダーはブロックされたサイトの既知のIPアドレスのみをDPIに渡し、構成が安価でした。

レジストリ内の各エントリは、ドメインであろうとリンクであろうと、IPアドレスの独自のリストを持っています。 プロバイダーがIPアドレスによって部分的または完全にブロックする今年の1月末まで、レジストリからIPアドレスへのアクセスのみをフィルター処理するだけで十分でした。 1月末に、監査人のソフトウェアが更新されました。これは、プロバイダーがWebサイトをブロックする度合いを確認するシステムです。 以前に「インスペクタ」が通常のブラウザやプログラムのように、DNSから1つのIPアドレスでサイトを開こうとした場合、更新後、DNS回答およびレジストリからすべてのIPアドレスにリクエストを行います。 これに伴い、開かれたサイトのプロバイダーに罰金が科され始め、突然開かれたサイトには譲歩も許容しきい値もありませんでした。

罰金を科せられないようにするため、プロバイダーは新しいIPアドレスがドメインに出現したかどうかを常に確認し、それらをDPIのブロックおよび通過のリストに追加し始めました。

楽しみが始まります...

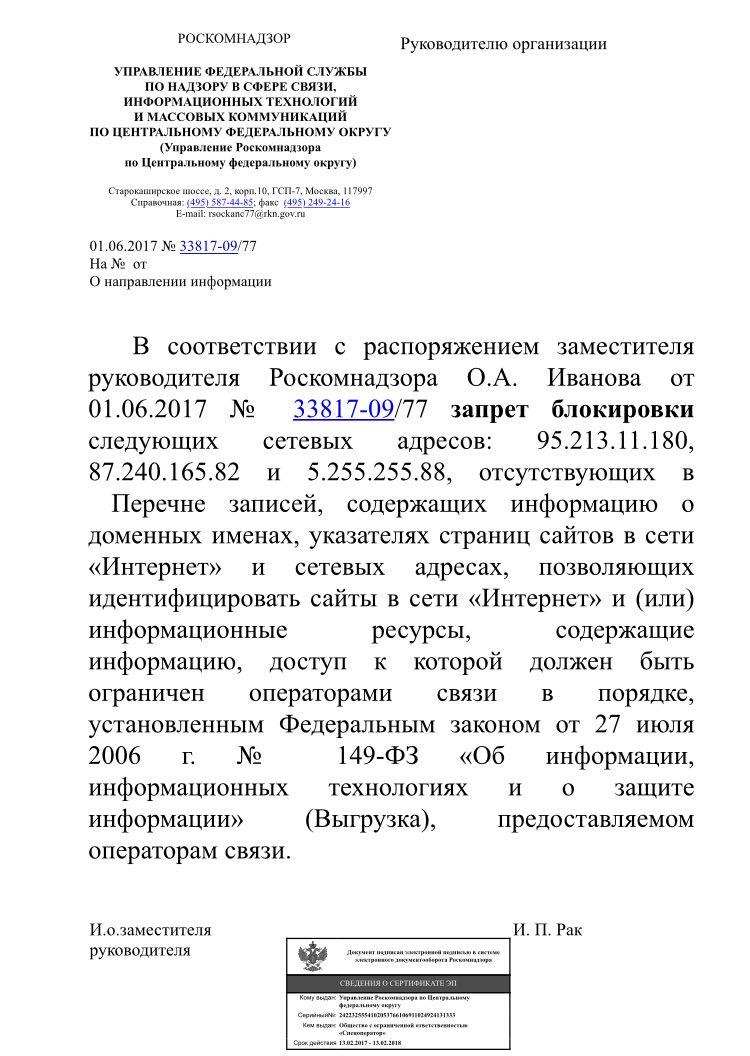

5月29日から、人々は2014-2016年に追加されたレジストリから分割されたドメインをゆっくり購入し始め、人気のあるリソースのIPアドレスにAレコードを設定しました。 プロバイダーはこれらのドメインを解決し、ブロックされたドメインのリストにIPアドレスを追加し、リソースへのアクセスが失われました。 最初のジョーカーはVkontakteおよびYandexレコードを追加したため、一部のプロバイダーはそれらへのアクセスをブロックしました。 Roskomnadzorは次の通知を送信しました。

その後、Telegramと他のいくつかのサイトの部分的な動作不能が続きました。

特別な状況下で、URLなしで入力されたドメイン、またはHTTPSを使用したURLにリソースのIPアドレスが追加され、サイトへのトラフィックが通過トラフィックのブロックを実装するプロバイダーを経由した場合、そのサイトはどこからでもすぐに利用できなくなります。

通過妨害は、主にRostelecomおよびTTKを通過するリソースに影響を与えました。

- ルートDNS

- ntv.ru

- nag.ru

- avito.ru

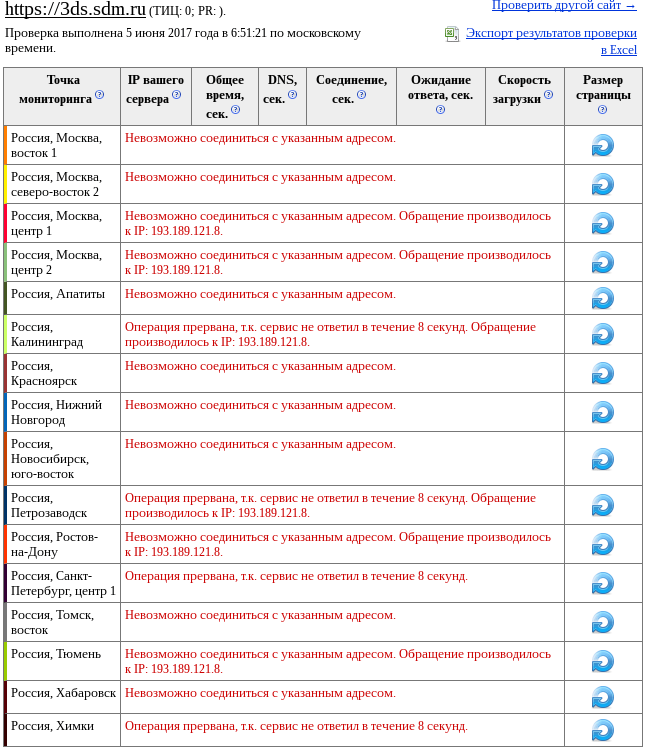

- 3ds.sdm.ru

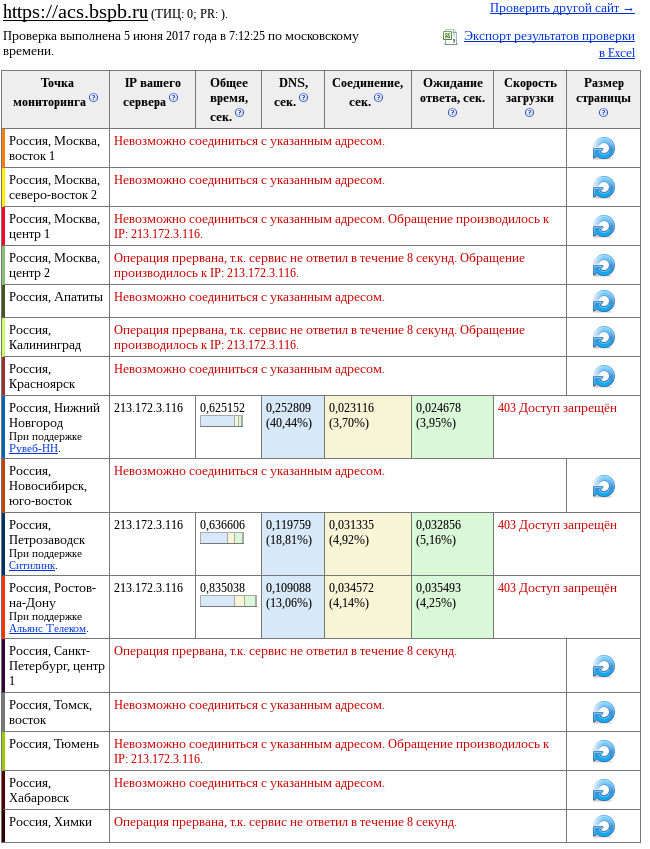

- acs.bspb.ru

NagとNTVは長い間、半日ほど寝ていました。 メディアも銀行も、サンクトペテルブルク銀行とSDM銀行の3-Dセキュア(カードによるオンライン取引のSMS確認)を提供する最後の2つのドメインの動作不能を発表していません。

長い間、ブロックされたドメインの所有者がこのIPアドレスのAレコードを設定した場合、プロキシリストから人気のあるリソースのIPアドレスを除外する異常検出システムがありました。 異常を判断するためのIPアドレスのリストは私が編集したもので、人気のある世界およびロシアのサイト、ルートDNSおよび共通ドメインゾーンのDNS、 テクニカルバンキングドメインが含まれています 。

月曜日の朝に目を覚ますと、私は多数の異常を発見し、驚き、 ping-admin.ruサービスの可用性を確認することにしました。結果は上のスクリーンショットにあります。 それらがどのくらいの期間、どのドメインにインストールされたかはわかりません。 このスクリプトは6時間ごとに1回実行され、IPアドレスのリストのみを返しました(今では既に変更しています)。 その後のアップロードでは、これらのIPはもう存在していません。

...そして続く

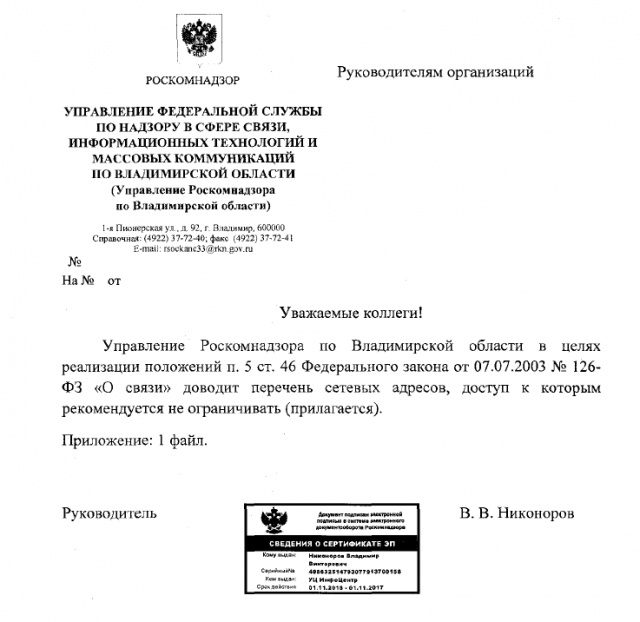

6月7日、状況を修正しようとする不適切な試みで、 Roskomnadzorはサイトの「ホワイト」リストを編集し、 IPアドレスとブロックしたほうがよいドメインをプロバイダーに送信しました 。

RoskomnadzorはXLSドキュメントのセルを組み合わせて、1秒おきのレコードが表示されないようにし、多くの人が、たとえば、一部のルートDNSサーバーが含まれているのに他のレコードが含まれていない理由を理解しようとしました。 誰かがすべてのセルの高さを同じ値に設定することを考えたとき、すべてが明らかになりました。

楽しい芸能人はDNSレコードにRoskomnadzorとプロバイダー ( 14歳の男の子もいます)にメッセージを残し始め、任意のIPアドレスをブロックするための独自のサービスも作りました!

バックボーンプロバイダーは後になりました。 これが事実ではないことに気付いて、Transtelecomはまず送信中のブロックされたサイトへのすべてのリクエストのプロキシを開始し(文字通り、イカ経由で、発信IPアドレスを変更)、通過トラフィックのブロックを無効にし始め、小さなプロバイダーが独自にサイトをフィルターすることを強制しました。

最後の異常は次のとおりです。

104.244.42.129 nudism.ga. # twitter 104.244.42.193 nudism.ga. # twitter 109.207.1.97 nudism.ga. # gosuslugi.ru 163.172.11.143 zenitbet44.com. # meduza.io 163.172.11.149 zenitbet44.com. # meduza.io 163.172.180.25 zenitbet44.com. # meduza.io 163.172.40.199 zenitbet44.com. # meduza.io 163.172.73.23 zenitbet44.com. # meduza.io 163.172.74.46 zenitbet44.com. # meduza.io 194.54.14.159 nudism.ga. # sberbank 194.67.29.100 www.segodel.com. # securepay.rsb.ru 216.146.46.10 www.10sport10it.com. # travel.s7.ru 216.146.46.10 www.betrallyru.com. # travel.s7.ru 216.146.46.11 www.10sport10it.com. # travel.s7.ru 216.146.46.11 www.betrallyru.com. # travel.s7.ru 50.112.196.159 nudism.ga. # twitch 52.36.196.57 nudism.ga. # twitch 52.41.96.17 nudism.ga. # twitch 5.255.255.88 bethaze.ru. # yandex 5.255.255.88 dabet.ru. # yandex 5.255.255.88 zerkalo-tv.ru. # yandex 77.88.8.88 www.segodel.com. # yandex 88.212.240.172 zenitbet44.com. # meduza.io 88.212.244.68 zenitbet44.com. # meduza.io 91.227.34.40 zenitbet44.com. # meduza.io 95.167.27.74 www.segodel.com. # DNS Rostelecom 95.213.255.15 www.rutinadew.com. # tjournal.ru

ping-admin.ru, , , meduza.io tjournal.ru.

, ! , -, , , , ? , ? , .

(, , ).

.