Nemesida Scannerは、SQLインジェクション、XSS、LFI / RFI、XXE、オープンリダイレクトなどのWebアプリケーションの脆弱性を特定し、既知の脆弱性とパブリックドメインの重要なデータを含むコンポーネントを検索し、Webアプリケーションの構成の脆弱性を特定し、ポートスキャンします。など Nemesida Scannerは、一般的なLinuxディストリビューションのコンソールバージョンとして提供されます。

すでにいっぱいになっているのに、なぜ自分のスキャナーを書くのですか? それを理解しましょう。 最新のスキャナーのほとんどは、ヘビーウェイトGUIアプリケーション(またはWebサーバー、DBMSなどの形式のWebバージョン)です(非常に高価であるという事実に加えて)。 スキャナーのコンソール(ライト)バージョンは間違いなく存在しますが、長所と短所の両方があります。 優れたコンソールスキャナーの例は、高度に専門化されたwpscanです。 w3afのコンソールバージョンは、設定の点でかなり混乱しています。

そのため、システムをロードせず、機能が豊富な(常に追加される)シンプルで多機能なスキャナーを実装することにしました。

Nemesida Scannerには、ハードウェアを必要としない最新の攻撃ベクトルとペイロードの大規模なデータベースが含まれています。 Nemesida WAFがWebアプリケーションの脆弱性を識別し、仮想パッチルールを作成するために使用するNeliteida Scannerの「ライトバージョン」もあります。

説明

Nemesida Scannerは、Webアプリケーションのセキュリティ分析と侵入テストの優れたアシスタントであり、次のことが可能です。

- SQLインジェクション、XSS、LFI / RFI、XXE、オープンリダイレクトなど、さまざまなWeb脆弱性を特定します。

- 既知の脆弱性を持つコンポーネントを識別します。

- パブリックドメイン内の重要なデータ(ファイル、ディレクトリ、サブドメイン)を検出します。

- インストールされたCMSのバージョンとタイプ、およびそれらのプラグインを定義します。

- Webアプリケーション構成の欠陥を特定する

- パスワードを選択します。

- ポートをスキャンし、サービスを定義します。

スキャナーのインストールは非常に簡単です。 以下はDebianのインストール例です(CentOSバージョンもあります)依存関係をインストールする必要があります。

# apt-get update && apt-get install apt-transport-https

リポジトリを追加:

# echo "deb https://nemesida-security.com/ns/debian stretch non-free" > /etc/apt/sources.list.d/NemesidaScanner.list

gpg.keyキーをインストールします。

# wget -O - https://nemesida-security.com/ns/gpg.key | apt-key add -

インストールを完了します。

# apt-get update && apt-get upgrade && apt-get install nscanner-cli

インストール後、ファイル/opt/nscanner-cli/nscanner-cli.confでライセンスキーを指定します(パラメーター: "license_key =")。 「Nemesida Scanner」の作業のライセンスキー:9cfc363d886c85f51cb0c9abe6c10cf1。

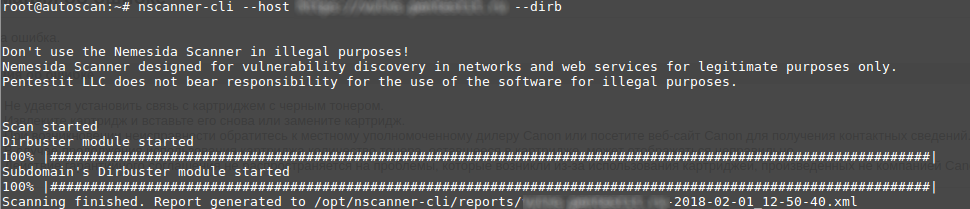

実行コマンドの例:

# nscanner-cli --host http://example.com.ru --auth admin:password --sql --pdf /tmp/report.pdf

使用例

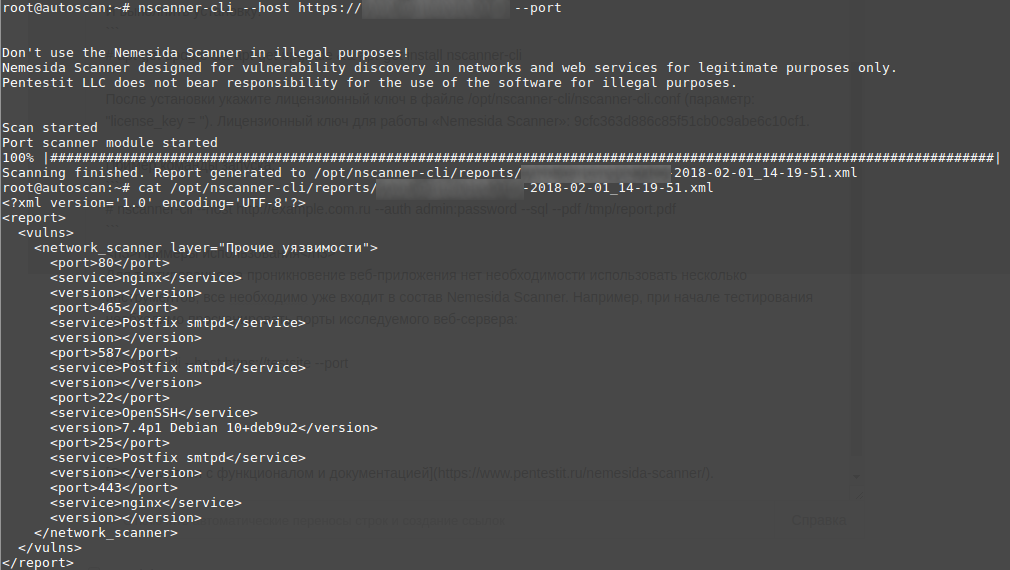

Webアプリケーションの侵入をテストするためにいくつかのツールを使用する必要はありません。必要なものはすべてNemesida Scannerにすでに含まれています。 たとえば、テストの開始時に、調査対象のWebサーバーのポートをスキャンする必要があります。

nscanner-cli --host https://testsite --port

違法および違法な目的でのNemesida Scannerの使用は禁止されています。

UPD:リポジトリで指定された公式ディストリビューションでの作業をサポートします。 他のディストリビューションでの作業は保証されていません。