会議では、金融部門のサイバー脅威の傾向に関するレポートも発表しました。 今日の投稿は、私たちが話したことの要約です:ハイテク犯罪の発展の傾向。

CyberCrimeCon 2017 / Group-IB

CyberCrimeCon 2017 / Group-IB

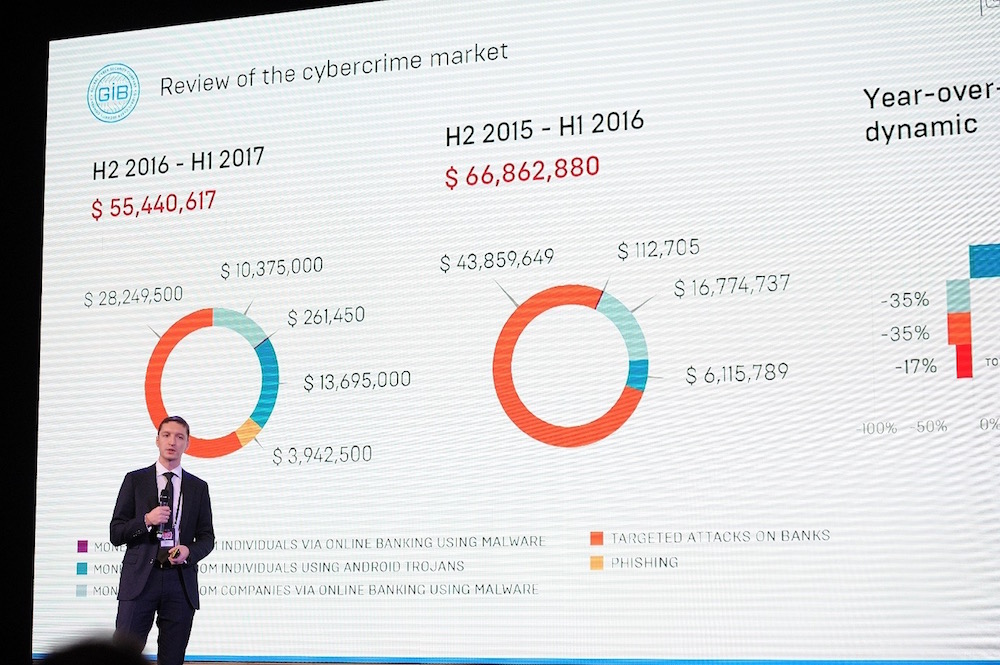

ハイテクサイバー犯罪市場

サイバー犯罪市場は発展しています-攻撃の数は毎年増加し、盗まれた量は増加しています。 データによると、ロシアでは、個人間のインターネットバンキングの盗難件数が昨年と比べて144%増加しています。 Androidトロイの木馬を使用した盗難の数は、同期間で136%増加しました。 合計で、2016年後半から2017年前半にかけて、攻撃者は47億ルーブルを盗みました。

世界の状況については、2015年のサイバー犯罪者による被害は3兆ドルに上りました。 一部の推定によると 、この数字は2021年までに6兆に増加します。

CyberCrimeCon 2017 / Group-IB

サイバー犯罪者の動機

ハッカーは、攻撃の新しい「ベクトル」(より安全またはより有益な)を発見するとすぐに、発見した脆弱性を効果的に悪用するためのツールの作成、スクリプトの作成、スキームの検討をすぐに開始します。

今日のこの活動はすべて、2つのトレンドの発展に表れています。

一部のハッカーは、お金を盗むために銀行や顧客アカウントへの攻撃に従事しています。 昨年、ウイルスを使用している法人から1,040万ドルが盗まれました。 同時に、 金融機関に対する標的型攻撃は 、サイバー犯罪者に最大の収益をもたらし続けています。

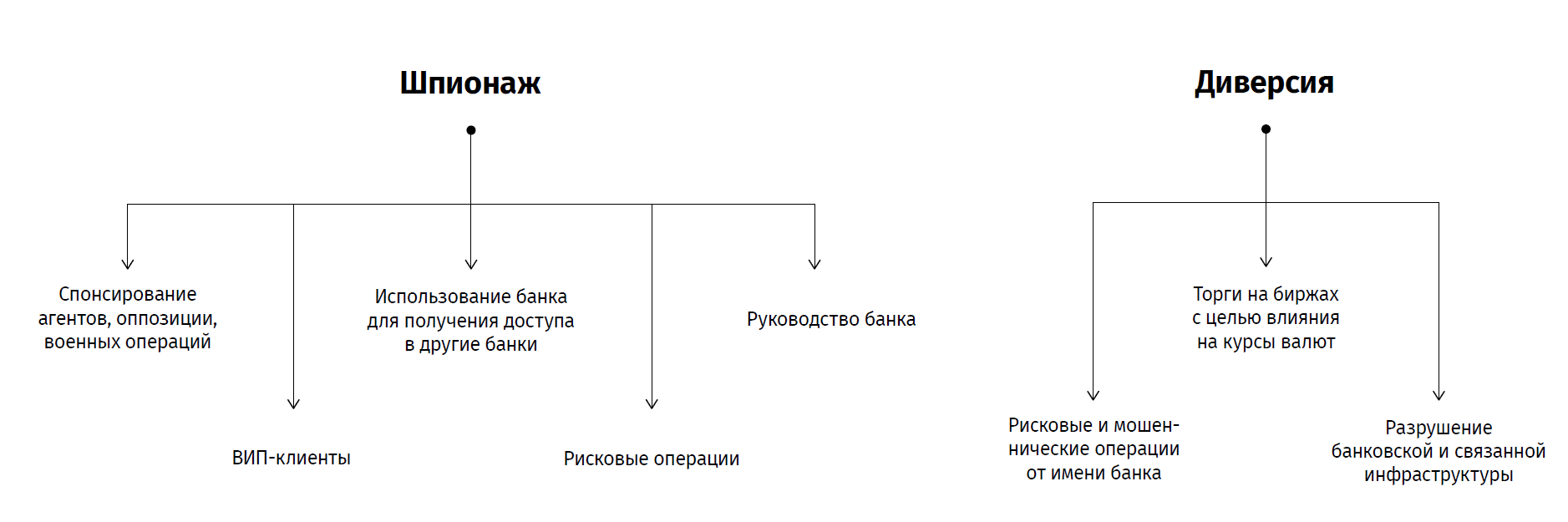

しかし、最近、 サイバー犯罪はより頻繁に発生し、金銭的利益の直接受領とは関係ありません 。 私たちは、重要なインフラストラクチャとスパイ行為に対する妨害攻撃について話している。 これは、通常の窃盗と比較して、銀行(およびそれだけでなく)のダウンタイムによる損害がはるかに顕著であるという事実によるものです。

「大規模システムを形成する銀行のITインフラストラクチャの制御を獲得するか、それを無効にすると、国民経済、為替レートに影響を与え、金銭的に動機付けられたハッカーが常に関心を持たない他の大規模な結果につながります」と、CTOグループのDmitry Volkov氏は述べています-IBおよびCyber Intelligence Threat Intelligenceのヘッド。

お金を必要としない人

工業企業への攻撃と脆弱性の検出のニュースはますます登場しています。 これらの攻撃の目的は、企業管理、VIPクライアント、または妨害行為に対するスパイ行為です。 盗まれたパスワードを使用してネットワークにリモートアクセスし、重要なインフラストラクチャの要素を攻撃して無効にするだけでは不十分です。 ハッカーは、組織のシステムがどのように機能するかを理解して、マルウェアの破壊に取り組んでいるマルウェアのロジックを検討する必要があります。

妨害攻撃の最初のケースの1つは、American Equation Groupの活動です。 2010年、彼らの攻撃の標的はイラクのウラン濃縮プラントでした。 ハッカーはStuxnetマルウェアをIndustrial Control Systems(ICS)に導入しました。これにより、Siemens遠心分離機の回転速度が静かに変化し、それらが破壊されました。

2015年の終わりに、Black Energy 3プログラムを使用している攻撃者が3つのウクライナのエネルギー会社のネットワークを過負荷にし、無停電電源装置を切断したときに、重大なインフラストラクチャに対する別の攻撃が2015年の終わりに発生しました。

ただし、ビジネスプロセスを停止すると、産業企業だけでなく脅威にもなります。 多くの国では、銀行システムは重要なインフラストラクチャの対象と見なされています。

また、暗号作成者を使用して攻撃されました。 1年前、ハッカーはトロイの木馬に自分で拡散することを教え、それらを使用して企業の仕事を麻痺させると予測しました。

そして、2017年5月12日にWannaCryランサムウェアが登場し、2017年6月27日にNotPetyaの配布が開始されました。 高い確率で、WannaCry攻撃の標的は特定のインフラストラクチャであると主張できます。 他のすべての犠牲者は、偶然に「熱い手」に陥りました。 NotPetyaの場合、攻撃はより標的を絞っていました。 その目的は、MEDocワークフローシステムを使用している企業でした。

どちらの場合も、攻撃の目的は金銭的な利益を得ることではなく、ビジネスプロセスを停止することでした。 ハッカーは、多くの企業で生産を停止し、石油およびガスおよび金融セクターの企業の仕事を混乱させることに成功しました。

「したがって、金融セクターでの暗号化の使用は、金銭的利益ではなく影響力の道具です」とDmitry Volkov氏は述べています。

経済的に動機付けられたハッカー

勢いを増し続けている2番目の傾向は、金銭的利益を得るための銀行への攻撃です。 この分野のハッカーの主な方法はフィッシングのままです。今年、657千のドメインへの140万のフィッシングリンクを発見しました。 それらの5パーセントはHTTPSを使用しました。 すべてのフィッシングリソースの80%は、金融会社(31%)、クラウドストレージ(24%)、メールサービス(24%)の3つのカテゴリに分類されます。

今日、銀行はメールフィッシングに対する保護方法を使用していますが、「社会的要因」は有利ではありません。たとえば、多くの従業員は職場で個人的なメールをチェックしています。 したがって、銀行に対する攻撃の場合、ハッカーは組織の従業員の住所を収集し、労働時間に悪意のある投資をした手紙を送ります。

CyberCrimeCon 2017 / Group-IB

したがって、Group-IBのCEO兼創設者であるIlya Sachkovが会議中に言ったように、従業員との説明会を実施し、常に注意を払うようにサイバー衛生の基礎を教えることが重要です。 そして、企業の機器に取り組んでいる間だけではありません。

攻撃者は、幅広い銀行システムに関心があります。SWIFT、カード処理、支払いゲートウェイ、端末、ATMに対する攻撃を実行します。 同時に、「非法人化」はハッカーの間で新しいトレンドと見なされています。 RAMで動作するため、コンピューターの再起動後にマークを残さないプログラムを作成します。 このようなスクリプトは、標準的な保護手段では不十分に検出され、インシデントの調査を複雑にします。ファイル属性を復元したり、ウイルスが出現した時間を設定したり、トリガーを検出したりすることはできません。

状況を想像してみてください。銀行が略奪されました。 また、スケジュール設定されたタスクの1つで、正当なストレージからファイルをダウンロードするスクリプトを実行するタスクがありました。 それを見つけるのは困難です-私たちの実務では、このために銀行が同じ攻撃の2回の犠牲になった状況に直面しました。

支払いゲートウェイへの攻撃はまれですが、毎年発生します。 最初のそのような攻撃は、犯罪グループのアヌナックのメンバーを実行し始めました。 その後、独立したハッカーとCobaltグループが加わりました。 これまでのところ、これらの攻撃はロシアでのみ記録していますが、私たちの経験では、ロシア連邦はしばしばテストの場として機能します。 ここで開発されたツールとプラクティスは、他の国でも適用され始めます。 そして、目標は銀行だけでなく、決済端末を管理する企業でもあります。

この場合、攻撃者の戦術は次のとおりです。

- 攻撃者はネットワークへのリモートアクセスを取得し、支払いゲートウェイを探します。

- その後、スクリプトまたはログを検索して、メッセージ転送形式を理解します。

- SOCKSプロキシなどを使用して、支払いゲートウェイとの接続が形成されます。

- サイバー犯罪者のカードを補充するために、数千のトランザクションを少量生成するスクリプトが起動されます。 詐欺師の操作は合計で失われるため、毎日、膨大な数のこのようなトランザクションがゲートウェイを通過します。

- 次に、マネーロンダリングの手順が開始されます。

最も一般的なタイプの攻撃は、SWIFTシステムに対する攻撃のままです。 SWIFTを使用すると、組織は「財務メッセージ」の形式でトランザクションを転送できます。 攻撃者はこれらのメッセージを操作して、お金を盗みます。 2016年5月、香港の銀行、6月-ウクライナのSWIFT、12月-トルコのSWIFTが攻撃されました。

攻撃のロジックは単純です。 まず、SWIFTを備えたサーバーが検出され、メッセージが追跡されます。 送信メッセージでは、支払い情報が代用されます。 確認のための着信メッセージも傍受され、元の詳細は不正に変更されます。

ただし、今年のサイバー犯罪者の主な目標はカード処理でした。 SWIFTシステムほど保護されていないため、大量のデータを盗むことができます。 このタイプの犯罪はロシアでテストされ、米国およびCIS諸国で使用されました。 「人気の秘密」は、処理へのアクセスを得ることは、銀行の金融システムをハッキングすることと変わらないということです。

ハッカーは銀行ネットワークを制御し、カードを合法的に開き、引き出し制限を解除し、当座貸越を結び付けました。 これらのカードを使用して、1つのATMから現金を引き出し、次に次のATMに移動します。 多くの場合、攻撃者は別の国で資金を現金化し、銀行のセキュリティサービスが情報を迅速に警察に転送できないようにしました。 このような攻撃の平均被害額は50万ドルでした。

銀行に対する攻撃が成功した後、攻撃者は自分の存在の痕跡を破壊しようとしました。 これを行うために、彼らはデータを消去するためにツールSDelete、MBRKillerおよび他の自作ユーティリティを使用しました。 これらの目的のために、暗号化も使用されました(たとえば、Petya-PetrWrap)。

金融指向の犯罪の新しい傾向

暗号通貨と関連サービスは、ダイナミックで収益性の高い市場です。 この開発速度と資金の流入により、セキュリティの問題は多くの場合、ブロックチェーンのスタートアップに続発します。 ハッカーが使用するもの。

データによると、暗号化業界に対する標的型ハッカー攻撃の総被害額は1億6800万ドルでしたが、銀行への攻撃はサイバー犯罪者に約150万ドルをもたらしました。 高い収益性に加えて、ハッカーは匿名性に惹かれます。匿名性は、暗号通貨業界の原則の1つです。

「ユーザーデータベースのリーク、ドメイン名のハイジャックがありました。 ボットネットの所有者は、ウォレット、交換、資金のアプリケーションへの感染デバイスのアクセスを監視します。 クライアントアカウントへのアクセスを傍受するためのクローンフィッシングサイトの作成と宣伝はすでに流れています」と、Dmitry Volkov氏は述べています。

ICOフィッシングは、その有効性から非常に人気が高まっています。 攻撃戦術は簡単です。 新しいICOプロジェクトを追跡し、秘密鍵の導入を要求するフィッシングサイトを作成します。 入力されたすべてのキーは、サイバー犯罪者の財布に自動的に接続され、お金は指定されたアカウントに送金されます。

昨年、香港の暗号通貨取引所Bitfinexが侵害されました。 攻撃者は12万ビットコインを盗み、暗号通貨レートの変動を引き起こしました。 ハッカーは取引所の企業インフラストラクチャを制御できるようになったため、資金を保護するために使用される3つの主要なマルチ署名技術は無力でした。

ただし、ウォレットにアクセスするために、交換ごとにフィッシングページを作成する必要はありません。 ハッカーは、メールアドレスまたは携帯電話番号ごとにパスワード回復機能を使用します。 ただし、電子メールへのアクセスには、一般的な電子メールサービスにフィッシングページが使用されます。

CyberCrimeCon 2017 / Group-IB

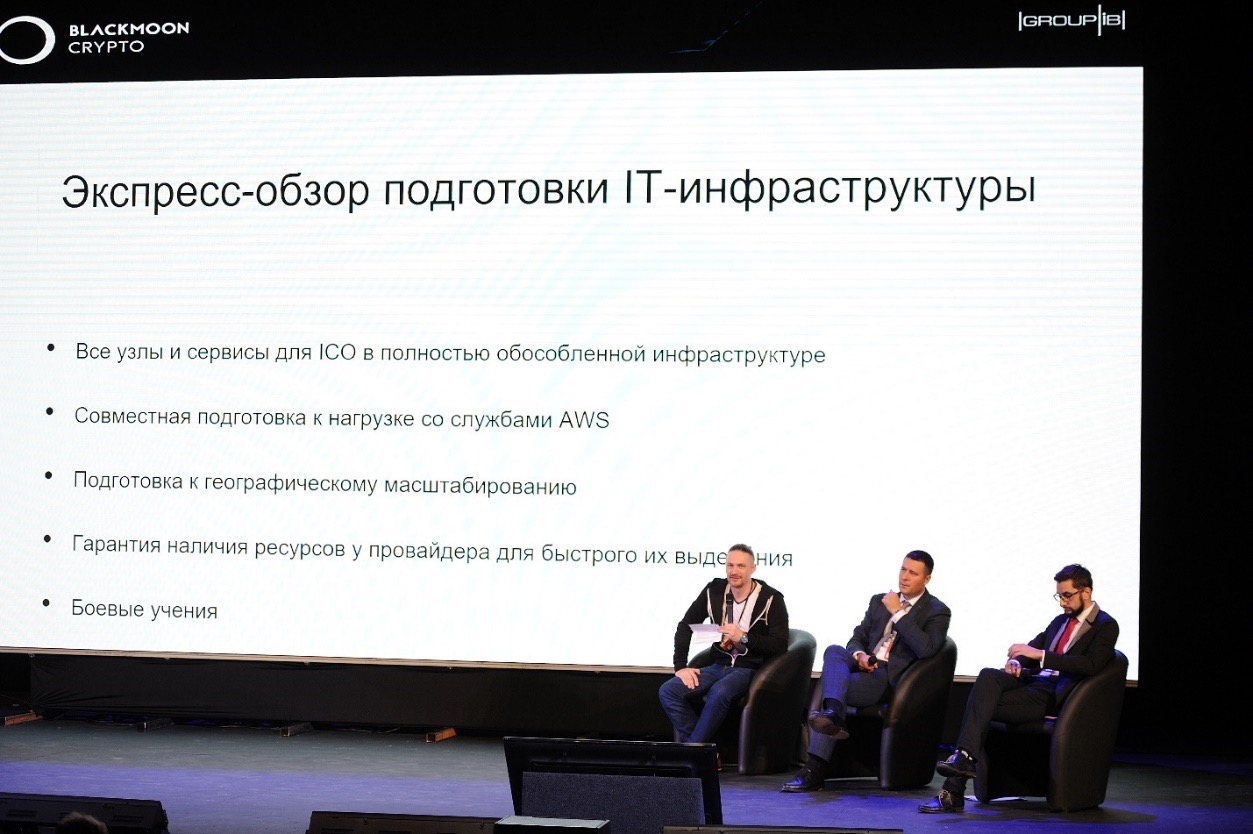

ただし、ICOに対する脅威はフィッシングだけではありません。 攻撃者はまた、恐mailを使用してトークンの販売を妨害します。 Blackmoon CryptoのテクノロジーディレクターであるIlya Remizovは、ICOの開始前に、身代金を特定のアカウントに転送しないとサーバーにDDoS攻撃を仕掛けるという脅威を受けたと指摘しました。 そして、多くの企業がこのような「リクエスト」に同意しています。なぜなら、開始時の遅延がプロジェクトの死につながる可能性があるからです。 ところで、Blackmoon Cryptoは恐mail者の要求を満たしておらず、同社のICOは成功していました。

ICOは、チーム、ITインフラストラクチャ、および通信プロセスの3つのコンポーネントのセキュリティを確保するために必要であることに注意してください。 最初のケースでは、ハッカーが会社の従業員から募金やプロセスの実装の複雑さに関する詳細を見つけようとするとき、ソーシャルエンジニアリングの兆候を追う価値があります。

インフラストラクチャの準備については、いくつかの対策を講じる必要があります。つまり、ICOのすべてのノードを個別のインフラストラクチャに移動し、クラウドプロバイダーのテクニカルサービスでストレステストを実施し、スケーリングの準備を行い、起こりうる緊急事態の発生に伴う「戦闘演習」を編成します。

コミュニケーションプロセスに従うことで、不正なスキーム、フィッシングの試みを特定し、偽情報が公開される可能性のあるソーシャルネットワーク(たとえば、ウォレットアドレスが変更されたICOの開始など)で会社の管理の偽ページを検出できます。

「したがって、ブロックチェーンのスタートアップは、ICOチームで明確な役割を確立し、プロジェクトの急速な進展とゲームのルールの変更に備える必要があります」とIlya Remizov氏は述べています。 この場合、攻撃者が暗号通貨の収集を妨害することは困難です。

主な調査結果

CyberCrimeCon 2017カンファレンスでは、サイバー犯罪の世界で追跡されている主な傾向と、ハッカーが使用するトリックについて話しました。

1.ハッカーコミュニティには2つの傾向がはっきりと見られます。 一部の犯罪者は、お金を盗むために銀行を攻撃しています。 別の部分-重要なインフラストラクチャに対して迂回攻撃を実行します。

2.重要なインフラストラクチャに対する攻撃の目的は、主要なシステムコンポーネントを無効にし、ビジネスプロセスを中断することです。これは、ダウンタイムによる被害は、単純な資金の盗難よりもはるかに顕著になる可能性があるためです。 最近、このような攻撃はランサムウェアウイルスを使用して実行されています。

3.金銭的な動機を持つハッカーは、幅広い銀行システムに関心を持っています。彼らは、SWIFT、カード処理、支払いゲートウェイ、端末、ATMに対する攻撃を実行します。 ただし、一部のプログラムは、コンピューターの再起動後にシステムにマークを残しません。 この分野のハッカーの主な仕事の方法はフィッシングです。 そして、主な目標はカード処理です。

4.暗号通貨、ブロックチェーン、ICOをめぐる興奮は、サイバー犯罪者の注目を集めています。 暗号通貨交換のハックは、銀行に対する標的型攻撃と同じスキームに従って実行されます。 同様のツールと戦術が使用されます。 フィッシング、脅迫、ソーシャルエンジニアリングを含む。

5.ハッカーがICOを「損なう」のを防ぐために、チーム、ITインフラストラクチャ、および通信プロセスの3つのコンポーネントのセキュリティを確保する必要があります。 ゲームのルールをすばやく変更する準備ができていると、破壊的な活動を防ぐことができます。

CyberCrimeCon 2017-サイバー脅威の動向に関するGroup-IB会議 / Group-IB