2017年10月24日火曜日、Bad Rabbitランサムウェアはロシア、ウクライナ、トルコ、ドイツ、ブルガリア、米国、および日本を襲いました。 同時に、ハッキングされたロシアのニュースサイトで配信が開始されたため、ロシアとウクライナが最も被害を受けました。 最初の被害者は、ロシアの代理店であるインターファックスとフォンタンカ、およびオデッサ空港、キエフ地下鉄、インフラストラクチャー省およびその他のいくつかの組織を含むウクライナの輸送機関でした。

私たちの調査によると、Bad Rabbitは再設計されたNonPetyaとexPetrのコード、およびその動作モデルと攻撃の最終目標に基づいていることがわかりました。 同時に、他のランサムウェアプログラムの要素、たとえばHDDCryptorランサムウェアの開発で使用されるアプローチが含まれていることに気付きました。 しかし、同時に、Bad Rabbitの背後にいる人々はいくつかのエラーを修正し、上記のすべての要素をまとめて、非常に興味深い結果を得ました。 さらに、彼らはコードに偽のシマンテックセキュリティ証明書を使用しました。 Bad Rabbitのもう1つの特徴は、感染したコンピューターでユーザーパスワードを収集し、追加の悪意のあるモジュールをダウンロードできることです。

問題の暗号化プログラムは、攻撃や感染時に根本的に新しいトリックを使用しませんが、むしろ、ユーザーが偽のAdobe Flashアップデートをインストールするという非常に古いトリックに依存しています。 驚くべきことに、このアプローチは依然として有効であり、サイバーセキュリティの問題に対する企業や消費者の認識が低いこと、およびランサムウェアプログラムの背後に潜む危険性を明確に示しています。 ユーザーがこの脅威を真剣に受け止め、必要なセキュリティ対策を講じるまで、データへのアクセスを失うリスクは非常に高いままです。

悪いウサギの主な事実

- NonPetya / ExPetrコード要素を使用します

- 手動インストールが必要なAdobe Flashアップデートとして配布されます。

- 暗号化に正当なドライバーを使用します

- かなり原始的な方法でローカルネットワークに拡散しようとしますが、SMB EternalRomanceの脆弱性も利用できます。

- ハードドライブのマスターブートレコードを置き換え、コンピューターを使用できなくします。

- Windows 10で正規のドライバーが常に安定しているとは限らないため、システムクラッシュが発生する可能性があります

- 最も影響を受ける企業のWindowsユーザー

感染のスキームと技術的特徴

サイバー犯罪者は、攻撃を開始するために、人気のあるメディアのいくつかのサイトをハッキングし、偽のAdobe Flashインストーラーへのリンクを含むスクリプトを投稿しました。 セキュリティ専門家が長年にわたって疑わしいソースからのソフトウェア更新プログラムのインストールを警告してきたにもかかわらず、多くのユーザーがこのトリックに陥りました。 同様の偽のアドビソフトウェアアップデートは何年も前に非常に人気があり、残念ながら今日でも有効です。

ドロッパーはアドレスhxxpから配布されます:// 1dnscontrol [。] Com / flash_install.php。 その後、ユーザーはinstall_flash_player.exeファイルをダウンロードします。これにはシステムの管理者権限が必要です。 面白いことに、彼は標準のユーザーアカウント制御(UAC)クエリを使用してそれらを取得しようとします。 起動すると、ドロッパーはファイルレベルの暗号化モジュールinfpub.dat(実際にはdllライブラリ)、ディスクレベルの暗号化モジュールdispci.exe、およびカーネルモードドライバーcscc.dat(実際には正当なdcrypt.sysドライバー)を取得します。

ユーザーが「独立して」コンピューターに感染すると、Bad Rabbitはmimikatzツールを使用してローカルネットワークに拡散しようとします。これにより、ローカルセキュリティシステム認証システムから明確な形式で資格情報を抽出し、最も成功していないパスワードの例。 「12345」と「password」は長年にわたって最も人気のあるパスワードのトップに留まっているため、悪者の攻撃は非常に効果的です。

既に述べたように、Bad Rabbitはファイルとディスクレベルの2種類の暗号化を使用しています。 NonPetyaが暗号化をマスクするようにchkdsk.exeを模倣せず、Microsoft srv.sysファイルサーバーのEternalBlue脆弱性を使用しませんが、Microsoft srv.sysファイルサーバーのEternalRomance脆弱性を使用できます。 まず、Bad Rabbitは、ファイルレベルの暗号化(rundll32を介したinfpub.dat)を開始します(これに十分なファイルが見つかった場合)。 次に、スケジューラで、dispci.exeを実行してディスクを暗号化するタスクを作成し、システムを再起動します。 最初の再起動後、dispci.exeはディスクの最後に拡張ブートプログラムを規定し、感染したMBRディスクを使用してすべての管理機能を後から引き継ぎます。 最後に、ディスク全体が暗号化され、メインブートレコードが置き換えられ、コンピューターが再度再起動され、画面に0.05ビットコインの身代金(約275ドル)を要求するメッセージが表示されます。

不思議なこと-Windows 10を搭載したコンピューターでは、暗号化に使用されるモジュールが互換性の問題により「死のブルースクリーン」のように見えることがよくあります。 もう1つのポイント-ファイルを暗号化する場合、拡張子は変更されません。これにより、拡張子の変更に対応する一部のウイルス対策ソフトウェアが使用するヒューリスティックメカニズムが混乱する可能性があります。 Bad Rabbitはオフラインでも動作する可能性があり、潜在的にはフラッシュドライブを介して他のコンピューターに感染する可能性があることを意味します。

Bad Rabbitの主な目標は企業と営利企業であり、現時点ではすでに感染レベルの低下が見られています。 悪意のあるサーバーはアクティブではなくなり、悪意のあるFlashアップデートのスクリプトをホストしたほとんどの感染サイトは現在無効または修復されています。 ただし、これはリラックスできるという意味ではありません。 新しい攻撃はいつでも発生する可能性があります。

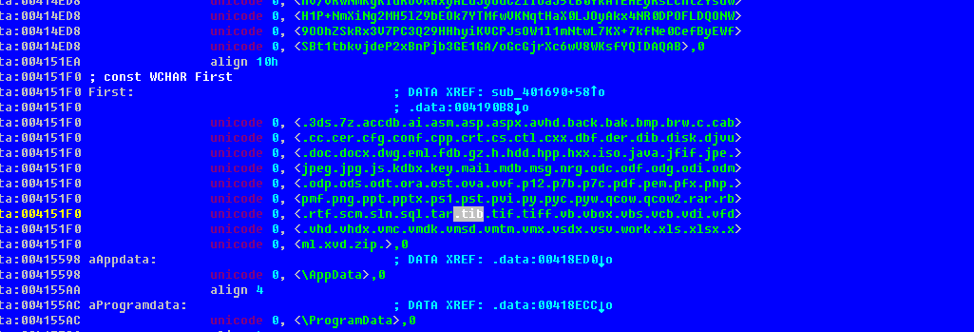

私たちは長い間ランサムウェアの問題を追ってきており、ユーザーがデータを保護するための主要なツールとしてバックアップに依存することが最も多いことに気付きました。 ご想像のとおり、私たちだけでなく、サイバー犯罪者もこれに注目しました。したがって、ほぼすべての新しいランサムウェアプログラムは、バックアップファイルも削除または暗号化しようとします。 たとえば、上のスクリーンショットに見られるように、Bad Rabbitは、Acronis Backupファイル(* .tib)を攻撃します。

残念なことに、Acronis True Image 2017 New Generation以降のBad Rabbit開発者にとって、Active Protectionテクノロジーを使用した信頼性の高いマルチレベルデータ保護を提供し、最新の攻撃はプロアクティブテクノロジーの有効性を完全に示しています。 ランサムウェア攻撃を撃退し、ユーザーデータを保護するために、Active Protectionを継続的に更新したり、インターネットに接続したり、事前定義された複雑なルールを使用したりする必要はありません。 これらすべてにより、アクロニスは世界で最も安全なバックアップを提供し、データ保護に対するアクティブアプローチとパッシブアプローチを組み合わせた唯一のソリューションを提供します。

Acronis Active ProtectionとBad Rabbitとの戦いとサイバー強要の試み

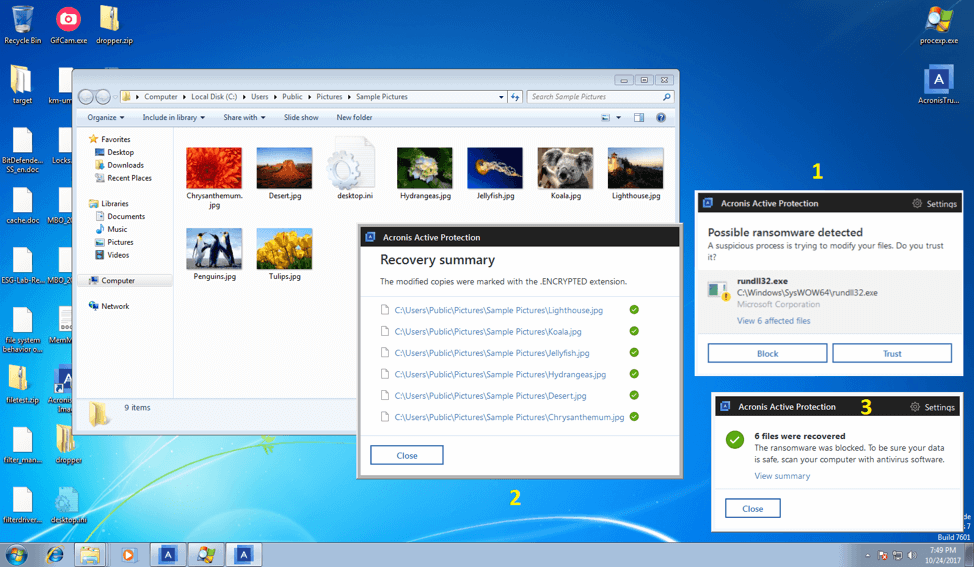

Active ProtectionがBad Rabbitからデータを保護する方法をステップごとに見ていきましょう。

まず、Acronis Active Protectionはrundll32を介して起動された悪意のあるDLLモジュールを検出し、ユーザーが悪意のあるプロセスをブロックすることを推奨し、すべての不正な変更を自動的にキャンセルします。

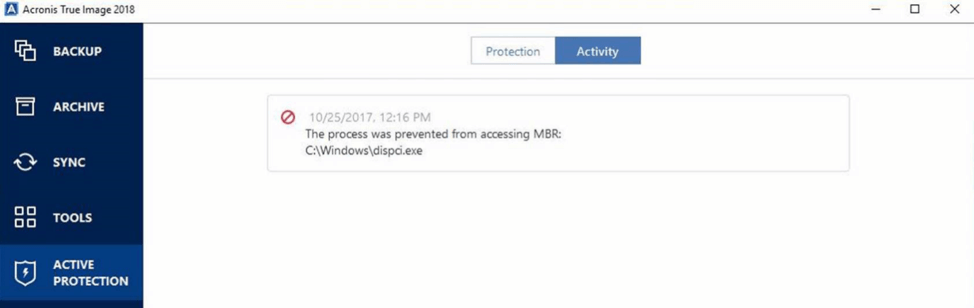

Active Protectionは、ハードドライブのマスターブートレコード(MBR)を変更するマルウェアの試みを検出してブロックします。

最後に、Acronis Active Protectionに含まれる堅牢な自己防衛技術により、Bad Rabbitやその他のランサムウェアによるバックアップの暗号化が簡単に防止されます。

今年の初め、自己防衛機能はAnti-malware-test.comラボで個別にテストされ、非常に効果的であると認められましたが、他のほとんどのバックアップソリューションは実際には自己防衛ができません。

ランサムウェアプログラムを停止できる信頼できるバックアップは絶対必要です

ウイルス対策プログラムが失敗し、マルウェアがバックアップを暗号化すると、データは永久に失われるという事実を考えてください。

したがって、次のようなバックアップソリューションを選択することが重要です。

- Acronis Active Protectionなどのランサムウェアに対するプロアクティブなテクノロジーが含まれています。

- 潜在的な攻撃のすべての段階で機能する多層保護を提供します。警告、対抗、復元します。

- ランサムウェアがローカルまたはクラウドのバックアップを危険にさらすことを防ぐ、信頼できる自己防衛機能を提供します。

- 遅い回復は時間とお金の損失を意味するため、迅速に機能します。 アクロニスのテクノロジーは、速度よりも競争上の優位性を証明するために独自にテストされています。

アクロニスの信頼できるバックアップソリューション:

- ビジネス向け-Acronis Backup 12.5

- ホームユーザー向け-Acronis True Image 2018

- サービスプロバイダー向け-Acronis Backup Cloud