ブルーボーン この名前を覚えておいてください。 これは脆弱性ではなく、Windows、Linux、Android、およびiOSでのBluetooth実装のホール全体です。 Armis Labsの研究者はこの膿瘍を明らかにし 、潜在的な被害者の数は53億台のデバイスであると推定しました。

ブルーボーン この名前を覚えておいてください。 これは脆弱性ではなく、Windows、Linux、Android、およびiOSでのBluetooth実装のホール全体です。 Armis Labsの研究者はこの膿瘍を明らかにし 、潜在的な被害者の数は53億台のデバイスであると推定しました。

つまり、これは深刻な問題です。 BlueBorneを使用すると、別の「bluetooth」デバイスからBluetooth対応デバイスを攻撃できます。 さらに、両方のデバイスをペアリングする必要はありません。 さらに、被害者は、地区のBluetooth対応者の「レーダー」にいる必要さえありません。 言い換えれば、あなたが青い歯を持っているなら、あなたは危険にさらされています。

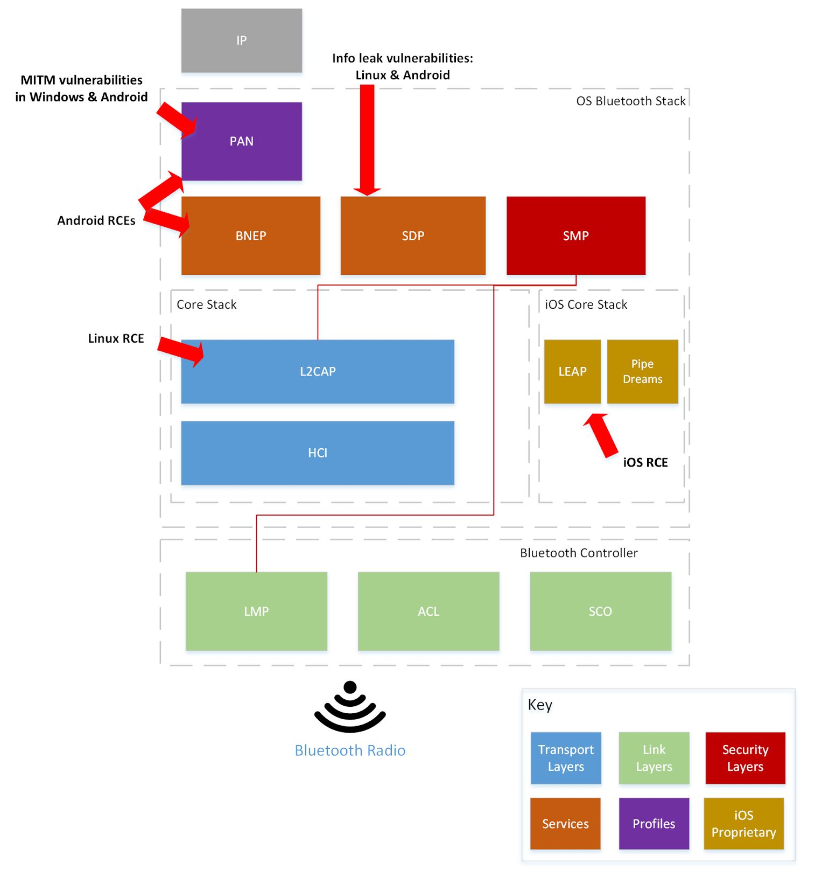

検出された脆弱性のセットは次のようになります。

- CVE-2017-1000251。 LinuxカーネルのRCE。

- CVE-2017-1000250。 Bluetoothスタックデータリークの脆弱性。

- CVE-2017-0785。 Androidデータリークの脆弱性

- CVE-2017-0781。 AndroidのRCE

- CVE-2017-0782。 AndroidのRCE

- CVE-2017-0783。 Androidの論理的脆弱性(Bluetoothパイナップル);

- CVE-2017-8628。 Windowsの論理的脆弱性(Bluetoothパイナップル);

- これまでのところ、CVEなしでそれはfi烈です。 独自のApple Low EnergyオーディオプロトコルのRCE脆弱性。

これらの2つのブルートゥースパイナップルは、偶然そのような名前は付けられていません。 これは有名なハッカー(公式にはもちろんPentesterですが、私たちは皆理解しています)への参照です。Wi-FiPineappleデバイス。 このものは、利用可能なすべてのデバイスのお気に入りのホームネットワークを模倣する公共の場所に残すことができます。 無実の人は、おそらくネイティブネットワークに固執するでしょう。そうすれば、MiTMはすべての結果をもたらします。 Bluetoothを介してのみ、CVE-2017-0783およびCVE-2017-8628のクランキングが可能になります。

元の研究では、Bluetoothスタックの脆弱性の「ネストサイト」を含む非常に絵のような画像を提供しています。

穴は多彩であり、さまざまなBluetooth実装に属しているという事実により、攻撃者は最初に攻撃対象のデバイスのOSのファミリとバージョンを特定し、次に適切なエクスプロイトを使用する必要があります。 Bluetoothプロセスには非常に高い特権があるため、ハッカーは攻撃に成功すると、被害者のデバイスで文字通り何でもできるようになります。 たとえば、ボットネットや通信の傍受など、デバイスを暗黒面に誘導するには、データを盗み、ソフトウェアをダウンロードし、Bluetooth接続の範囲内で汚物を配布します。

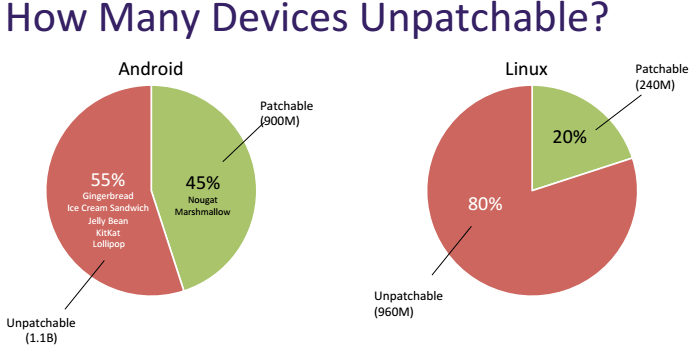

Armis Labsのメンバーは責任を持って行動し、Google、Microsoft、Appleがパッチを公開した後にのみ発見を公開しました。 ただし、Vistaから始まるすべてのWindows、BlueZを含む3.3-rc1カーネル上のLinux(Tizenを含む)、およびiOSの名前のないバージョンにはバグがあることに注意してください。 これらのOSを搭載した画期的なデバイスは、パッチを取得しません。

スマートテレビは比較的安全だとしましょう。家から持ち出されることはあまりありません(ただし、壁の向こう側にいる高度な隣人は、ウェブカメラで日常生活を見るのを嫌がっていませんか?..)。 しかし、モバイルデバイスの場合、どういうわけか非常に憂慮すべきです。

ZerodiumがTor穀物に100万ドルを提供

ニュース 。 エクスプロイトベンダーのZerodiumは、美しい7桁のゼロデイエクスプロイトアワードを発表しました-今回はTorブラウザで。 Tor for Tails LinuxおよびWindowsのこれまでに知られていない脆弱性の完全に機能する悪用は、オフィスに100万ドルの費用がかかります。

ニュース 。 エクスプロイトベンダーのZerodiumは、美しい7桁のゼロデイエクスプロイトアワードを発表しました-今回はTorブラウザで。 Tor for Tails LinuxおよびWindowsのこれまでに知られていない脆弱性の完全に機能する悪用は、オフィスに100万ドルの費用がかかります。

テールとWindowsでのRCEエクスプロイトと特権のエスカレーションの組み合わせに対して25万ドルが支払われ、エクスプロイトがRCEのみである場合、またはブラウザーでJavaScriptが有効になっている場合のみ機能する場合は20万ドルが支払われます。 このエクスプロイトは完全なドキュメントとともに受け入れられ、攻撃ベクトルはWebサイトでなければなりません。

Zerodiumは、明らかに彼自身の費用ではなく、そのような寛大さを実証しています-特定の順序があります。 さらに、同社によれば、これはTorの助けを借りて隠れている恐ろしい犯罪者に到達したい特定の政府機関からの命令です。 州は命名されていませんが、8月にゼロディウムは「制裁下にない州と同様に、民主主義」からの要求のピークをすでに発表しました。 つまり、円は狭くなっています-これは間違いなく北朝鮮ではなく、母ロシアでもありません。 いずれにしても、誰かがTorについて真剣に燃え尽きます。量と期間からも明らかなように、報奨金の増加は11月30日までしか有効ではないため、急いでください。

Torプロジェクトはすでにそれについてどう思うか尋ねられており、彼らは古典的にいじっており、第一に、そのような賞は高いレベルのTorセキュリティを示し、第二に、Torの成功したハックは一部のユーザーの生活に対する脅威。 彼らは、国際的な制裁下にある非民主的な国や州の住民を暗示していますが、Zerodiumにはそのような顧客はいませんでした、と私たちは言われました。

POSトロイの木馬に感染した何千ものElasticsearchサーバー

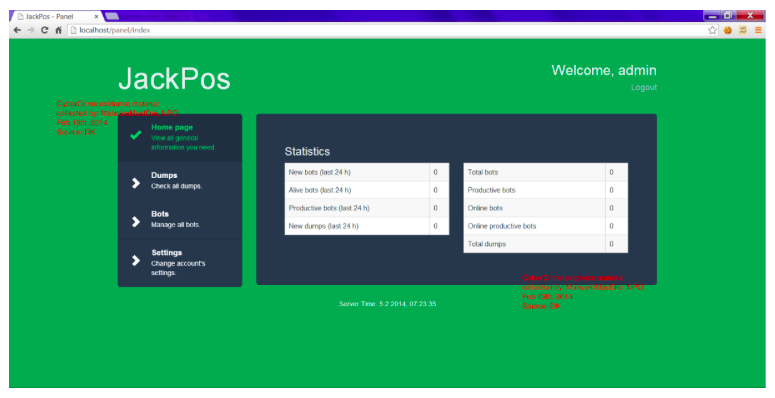

ニュース 。 研究 Kromtechの研究者は、無料の検索エンジンであるElasticsearchのパブリックサーバーをテストすることにしました。 そこで彼は非常に興味深いものを見つけました-POSトロイの木馬JackPOSとAlinaPOSのコントロールパネル。 これは数年前に多くのノイズを作ったかなり古いマルバールです。

POSトロイの木馬は、銀行カードの支払いデータを傍受することを専門としており、小売チェーン、レストラン、ホテルの端末に感染します。 暗号化された形式で盗まれたダンプはサーバーに送信され、そこから直接カーダーオンラインストアに送られます。

結局のところ、誰かがこれらの古いトロイの木馬のソースコード(AlinaPOS-2012、JackPOS-2014)を手に入れ、売りに出されました。 したがって、チームインフラストラクチャも必要でしたが、最終的にKromtechがそれを開放しました。 Shodanでスキャンすると、Webで15,000台のElasticsearchサーバーが見つかり、そのうち4000台がPOSボットによってキャプチャされました。

通常、ハッキングされたサーバーのほとんどはAmazonでホストされています。 研究者は、これをサーバー構成システムの機能に起因すると考えています。 より正確には、システム自体は非常に安全ですが、ユーザーはクイックインストール中にセキュリティ設定をすばやくクリックします。これが結果です。

古物

ペンタゴン

Brainメソッドを使用した危険なウイルスは、フロッピーディスクにアクセスするときにフロッピーディスクのブートセクタに感染します。 同時にディスケットがブレインウイルスにすでに感染している場合、ペンタゴンはこのディスクのブートセクタを駆除し、ラベルを変更してからコピーを感染させます。 PENTAGON.TXTファイルは、感染したディスク上に作成されます。 ウイルスはウォームリブートで「生き残り」ます。 ウイルスの一部は暗号化されています。 int 9とint 13hをフックします。 「©1987 The Pentagon、Zorell Group」、「セグメントの最初のセクター」というテキストが含まれています。

Eugene Kaspersky著の本「MS-DOSのコンピューターウイルス」からの引用。 1992年。 102ページ

免責事項:このコラムは、著者の個人的な意見のみを反映しています。 カスペルスキーの位置と一致する場合もあれば、一致しない場合もあります。 ここは幸運です。