イベントの集大成が無になり、ペットのこの行動の理由が明らかになったとき、飼い主はこの問題がおびえた猫に限定されないことを発見しました。 真のカオスがテーブルとその周りに君臨しました。部屋の周りを飛んでいるドキュメントと、USBケーブルで死なずにぶら下がったハードドライブ。

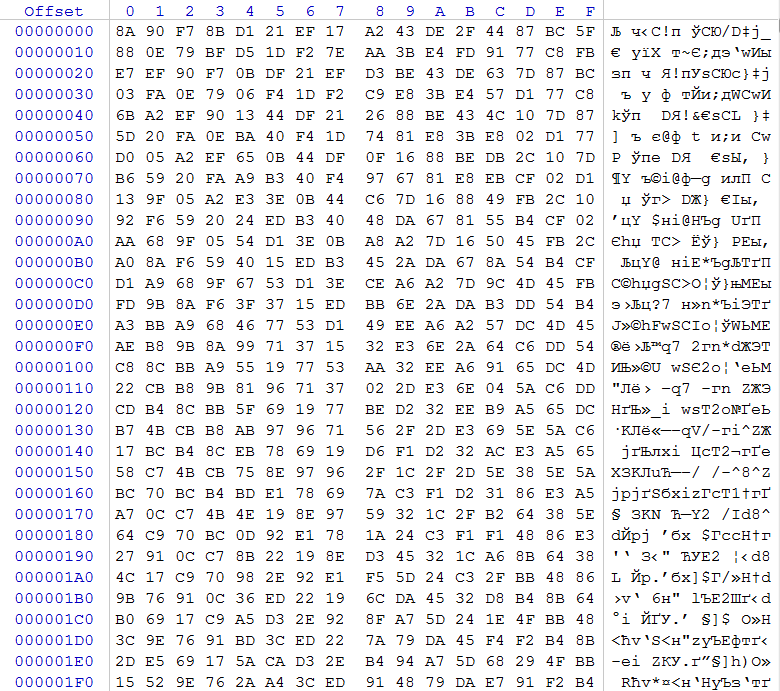

図 1

不幸な動物のレースの結果を排除した後、ウィンチェスターに細心の注意が払われました。 ディスクの所有者の裏側で悪寒が走りました。彼がまだユーティリティを起動するのを待たずに、パスワードを入力するプロンプトでpr索好きな目から隠されたセクションにアクセスしました。 数回の実りのない試みの後、システム管理者は緊急に呼び出されました。

管理者は、USBを介してドライブを操作しようとする無駄を確信して、ボックスを解体し、東芝MK5059GSXP HDDを取り外してコンピューターのSATAポートに接続しました。 Windowsを読み込んだ後、ディスク管理スナップインで、OSの観点から、ドライブにパーティションが含まれていないことがわかりました。 自動回復プログラムを開始しようとしましたが、スキャンがかろうじて開始され、コンピューターがハングし、ドライブからクリック音が聞こえました。 この段階で、停止する時間であることが決定されました。

このバックストーリーで、ドライブはデータ復旧研究所に入りました。 ドライブが衝撃を受けた後、スキャンしようとするとノッキング音が鳴り始めたという事実に基づいて、最初の操作はドライブをほこりから取り除き、層流ボックスで検査を行うことです。 徹底的な検査は、サスペンションとスライダーBMG、再循環エアフィルター、およびディスクパッケージの上面の影響を受けます。

図 2

再循環エアフィルターとBMGの検査では、変形や金属粒子の存在は明らかになりませんでした。これに基づいて、元のBMGでのドライブの開始は許容できると結論付けました。 顕微鏡で上面を検査すると、外縁に小さな放射状の傷があることがわかります。

ドライブを収集したら、PC3000ポートに接続して電源を投入します。 シャフトの回転中に特徴的な空気ノイズが聞こえ、校正テストに合格する音がします。 その後、一定の遅延が生じ、その後、ドライブは最終的にレジスタを介してコマンドを受け入れる準備を整えます。

図 3

ファームウェアをバックアップしますが、その過程でGリストを読み取ることができません。 このシートの欠陥は翻訳システムが機能するために必要であるため、ドライブでは、通常モードでユーザーゾーンから単一のセクターを読み取ることができません。

サービスエリアの未使用のトラックに録音しようとすると、ハードドライブがノッキング音を出し始め、録音の問題を明確に示します。 読み取り不可能なモジュールを書き換える機能がないため、クリーンなGリストモジュールを作成しようとはしません。

動作しない、または正しく動作しない記録ヘッドを持つ東芝ドライブ、または正常に機能しないサービスエリアに重大な損傷がある東芝ドライブの場合、プロセスモードの機能を使用できます。 技術モードをオンにすると、ドライブは作業ロジックを変更します。SMARTログに記録されず、オフラインスキャンが無効になり、ブロードキャストシステムはPリストとGリストのエントリを考慮せずに動作します。

技術モードで減算する前に、ハードディスクのPリストを分析して、PBA範囲から除外されたすべての領域を考慮し、減算するときに、シフトなしでLBA範囲内で記録されたユーザーデータを取得する必要があります(Pリストからの例外が考慮されます)。

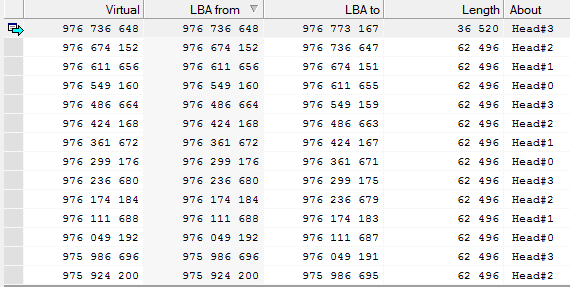

次のステップでは、論理空間がどのように形成されるかを理解するために、ゾーン分散マップを構築します。 読み取りのために、ミニゾーンからマップを作成し、降順で並べ替えます。これは、検査中にプレートの外縁で損傷が見つかったためです。

図 4

この場合、最大15,998のxxxセクターが問題なく読み取られました。 その後、読むのが困難になりました。

図 5

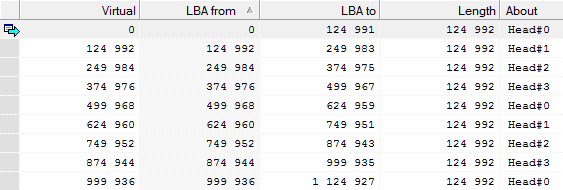

チェーンを昇順で再構築してさらに読み取りを試みると、論理範囲の最初から欠陥が明らかになりました。

図 6

ヘッド0番の読み取りを除外し、さらに読み込もうとして、249 xxxセクターの問題が続きます;ヘッド2番の読み取りも除外します。 0〜15,998,975セクターの間隔で、ヘッドNo. 1とNo. 3のゾーンの読み取りを実行します。

問題領域をさらに読み取るために、PIOモードを使用してドライブの状態をより正確に制御します。 不安定性を検出する際に、準備を待機するためのタイムアウトとジャンプのサイズが異なる複数の読み取り試行を完了した後、欠陥のマルチパス読み取りの段階に進みます。 すべての読み取り試行の結果、合計976,773,168セクターのうち3,000セクター未満が未読のままでした。

コピーの未読セクターには、パターン0xDE 0xADを入力します。 さまざまな一般的なファイルタイプの正規表現を分析し、ディスクにユーザーデータがないことを発見しましたが、同時に、ディスクには95%以上のデータが満たされていると言えます(ゼロ以外の値で埋められたセクターの数による)。

この段階では、セクターごとのコピーを延期し、ボックスで使用されるUSB-SATAブリッジの機能を分析します。

図 7

このUSB-SATAアダプターはJ-Micron 20339 MCUをベースにしており、すべてのセクターが0x00で満たされたドライブをこのアダプターに接続し、PCに接続します。

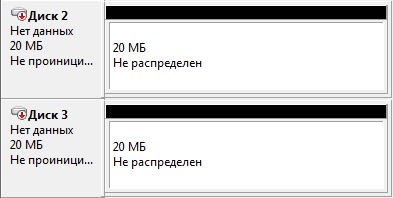

図 8

OSは、それぞれ20MBの2つのドライブを検出しました。 分析の結果、最初のセクションは読み取り専用であることがわかりました。 2番目のエントリが利用可能です。

図 9

パスポートデータのデバイス名に基づいて、最初の役割は、パブリックパーティションと非表示パーティションのサイズを構成するアプリケーションを格納すること、および非表示パーティションへのアクセスを開くことを目的とすることができます。 2番目のセクションは「パブリック」データを保存するためのもので、3番目は専用ユーティリティでパスワードを入力するときにのみ表示されます。

いずれかのデバイスの各セクターでディスクエディターを開くと、特定のパターンで塗りつぶされていることがわかります。

図 10

このアダプターからディスクを切断し、コントローラーがドライブ自体に何らかのメタデータを持っているかどうかを分析します。これは、ディスクが最初は完全にゼロで埋められていたためです。 セクター0x18FBF(102 335)およびセクター0x18FCF(102 351)では、混chaとしたコンテンツの充填が検出されます。

セクター102 352から始めて、40,960セクターの最初の4バイトにセクター番号を書き込みます。 ディスクをアダプターに再接続して、最初の20メガバイトパーティションの充填を分析します。 図のように、セクション全体を通して前のパターンが残っていることがわかります。 10、ただし最初のバイトが変更されています。 初期パターンと現在の値の両方でXOR演算を実行すると、最初の4バイトのセクター番号で内容がゼロになるセクターを取得します。

これに基づいて、このコントローラーはXOR操作を介してデータを暗号化し、キーサイズは512バイトであると主張できます。 この「暗号化」の欠点は、ゼロで満たされたセクターではこのUSB-SATAアダプターを介して読み取られるため、512バイトのキーがすべて元の形式になることです。 また、セクタ102 335および102 351にJM20339ファームウェアの観点から誤ったコンテンツが含まれるドライブでは、新しいキーの形成がランダムに発生することに注意してください。

問題のあるドライブのコピーに戻って、読み取ったカードを分析しましょう。 キーセクター102 335および102 351が読み取られ、キーを見つけるために追加の分析方法が必要ないことを確認します。 キーセクターの内容を空のドライブに転送し、JM20339コントローラーファームウェアが生成するXORパターンを確認します。

患者のセクターごとのコピーが記録されたドライブのバックアップコピーを作成し、受信したキーでセクター102352から開始して、各セクターでXOR操作を実行します。

正規表現の分析を開始すると、一般的なファイルタイプ(jpg、doc、xlsなど)の存在の兆候が多数あることに注意してください。 この状況により、データ復号化の正確さが確認されます。

分析の便宜上、0セクターで、このドライブで使用可能な3つのセクションを記述する古典的なパーティションテーブルを作成します。 最初のタスクでは、ドライブを復号化されたデータに置き換えます。

クライアントはタスク内の非表示パーティションからデータを復元したため、メタデータの場所を分析し、未読セクションがあるかどうかを確認することにより、ファイルシステムの整合性を評価します。 分析の結果、MFTの16セクターを読み取ることができなかったことがわかります。これは、8個以下のファイルレコードの損失を示しています。 ファイルを読み取りカードとさらに比較すると、スライダーがプレートの表面に接触することにより影響を受ける別の73ファイルを特定できます。

99、回復されたファイルの9%は、クライアントを満足させた最終結果です。

結論として、バックアップの必要性を全員に再度思い出させることができ、今日まで、データ暗号化のオプションがユーザーデータを確実に保護できないマーケティング策略である多くのソリューションが市場に存在していることに注意してください。

次の投稿:オフィスをflood濫させた後の浅いダイビングまたはハードディスクからのデータの回復

前の投稿:Seagate FreeAgent Go外付けハードドライブからのデータの回復