ポストフォームのHabrについては、無期限に閉鎖されます。長期建設の少なくとも一部を公開する時間を確保したいと考えています。 この記事では、郵便料金支払いの兆候として郵便事業者の世界でますます使用される2次元コードの主な脆弱性に焦点を当てます。 はい、この記事には多くの混乱がありますが、ブロックするのに20分しかなく、多くの有益な情報が収集されています。

だから。

ライト、カメラ、モーター!

リスク管理

電子郵便システムの主なタスクは、送信者に郵便事業者のサービスを使用する機会を提供し、使用される各サービスの郵便料金の金額を正確に決定し、安全かつタイムリーに送信者から郵便事業者に適切な資金を転送することです。 2番目に重要なタスクは、郵便事業者に郵便サービスの使用に関する正確なデータを提供し、メールを追跡する際にユーザーにさらに情報を提供し、送信者と受信者に関する情報の機密性を保護します(「通信秘密」)。

このようなシステムを開発して使用を開始するには、設計段階でライフサイクル全体でさらされる可能性のあるセキュリティリスクを予測し、展開後に残留リスクを定期的に評価することが重要です。 検討中のEPMシステムについては、すべてのアクションを、いわゆる「リスク管理プロセス」の一部として事前に計画、編成、および実行する必要があります。 これは、特定されたリスクを許容可能なレベルまで低減し、それをさらに維持するための対策の繰り返しサイクルです。

リスク評価の段階で、システムが持っている関連データを決定し、それらを評価する必要があります。 以下は、確立されたデータに対する潜在的な損害の脅威を示しています。 脅威には、ハッカー攻撃だけでなく、緊急事態や誤動作も含まれます。 攻撃に対するシステムの安定性を理解するには、システムのどの部分が攻撃者に対して脆弱であるか、攻撃者がどのような攻撃方法を持ち、どのリソースを持っているかを記述するモデルを開発すると役立ちます。

意図しない脅威は、その確率の度合いによって測定できます。 ハッカー攻撃は、サイバー犯罪者が支援できると予想される利点に基づいて評価できます。 ターゲット資産の価値が高いほど、セキュリティ侵害のリスクが高くなります。 攻撃を実行する可能性が高いか、または安価であるほど、セキュリティシステムの予想される混乱または関連データの損傷がより深刻または重大になります。

通常、リスク評価フェーズはセキュリティ監査で構成され、すべてのアクティブなコンポーネントと動作中のコンポーネントがチェックされます。 最終的なシステムセキュリティレポートは、現在のレベルを判断し、それを以前の監査の結果と比較するための基礎となります。 新しい脆弱性またはセキュリティの脅威が発見された場合、および既存の保護対策が効果的でないと判断された場合、システムドキュメントの対応する更新で追加の保護対策が識別および確立される新しい段階が導入されます。

この記事では、正当な収入の保護を主な要件とする郵便事業者の観点から、電子的な後払いシステムを検討します。 次に、ほとんどのEPMシステムに共通するセキュリティリスクのカタログを作成します。 また、機械的および電気機械的フランキングマシンに対する脅威の例を示します。

典型的な近代的なフランキング機

攻撃者モデル

商業部門には3つのクラスの攻撃者がいることに同意しましょう。

■クラス1の攻撃者 :側の人々。多くの場合、非常に知的に発達していますが、システムに関する十分な知識を持っていません。 彼らは中程度の複雑さの機器にしかアクセスできず、多くの場合、新しい脆弱性を見つけようとせずに、システムの既存の脆弱性を利用しようとします。

■2つのクラスを攻撃する :適切な技術教育と豊富な経験を持つ内部スペシャリスト。 システムコンポーネントの操作に関するさまざまな程度の理解があります。 ほとんどの場合、彼らは最新の分析手段とツールを所有しています。

■3つのクラスを攻撃する :関連する補完的なスキルを持つ専門家のグループを組織できる組織が資金を提供し、大規模な財源を提供します。 システムの詳細な分析、最先端の分析ツールを使用した複雑な攻撃の開発が可能で、チームの一部として攻撃する2つのクラスを使用できます。

EPMシステムでは、潜在的な攻撃の領域(通信の配信範囲(メール配信ドメイン)とメールバックオフィス(バックオフィスドメイン)の攻撃)を明確に区別する必要があります。

送信者は、EPM生成デバイスの登録時に常に識別されます。また、特定の状況では、クローズドEPMデバイス(フランキングマシン)を使用する会社は郵便検査に対処する必要があります。 そうでない場合、補充プロセスはメールオペレーターによって事実上制御できず、攻撃のさまざまな機会が生じます。

暗号化によってメールが保護されていない従来のメール転送および処理システムでは、攻撃者は、メールを処理するために物流センターで働く郵便労働者を賄orまたは脅迫することにより、メール転送システムに直接アクセスできます。 したがって、検出の大きなリスクを持たない攻撃者は、ブランキング段階の後、アドレス認識フェーズの前に、未払いのメールの袋をメールチャネルと配信システムに違法に投入できます。 これらの攻撃方法は、クラス1の攻撃者が使用できると想定できます。

メール処理センター

EPMシステムでは、メール処理センターは、フラン検証プロセスに各メールアイテムのスナップショットが含まれるように設計されています。 次に、結果のデジタル画像は、受信者の住所を含む下部と、支払い情報を含む上部に分割されます。 支払いの確認に失敗した場合、ペナルティの支払いを条件として、発送物が自動的に仕分けされて受取人に配達されます。さもなければ、発送者に返送されます。 この高度な自動化とシステム統合により、郵便従業員を賄briまたは脅迫する方法を使用した第1クラスの攻撃者によるメール配信システムへのアクセスが効果的に防止されます。 ただし、攻撃者はEPMデバイスを悪用して、メールセンターで有効なスタンプを取得しようとする可能性があります。 EPMデバイスは制御されていない環境で使用されることを覚えておくことが重要です。 攻撃者は、新しいデバイスに対する複雑な攻撃を計画する前に、1つ以上のデバイスを調べて防御メカニズムを分析できます。

ソーシャルエンジニアリング、陰謀 -詐欺目的を追求する複数の詐欺参加者間の意図的な協力。 締約国は、セキュリティエリアの境界を越えて共謀する場合があります。たとえば、EPMプロバイダーや郵便事業者の破損した従業員と協力する送信者などです。 別のタイプの共謀は、攻撃者がEPMデバイスのメーカーの元従業員を「雇って」このタイプのデバイスを監視するための内部情報とツールにアクセスし、シールまたは交換可能なプラスチックシールを入手して侵入の兆候を排除する例です。

システムへの不正アクセスは、金融取引システムの整合性または説明責任を妨げるあらゆる種類の攻撃の一般的な定義です。 それらのほとんどは、必要な権限を持たない場合は権限のない人にアクセスを制限し、社内の専門家には完全なアクセス権を与えるセキュリティ原則に基づいています。 したがって、公式の地位のために機密情報に無制限にアクセスできる人は、データベースまたはアプリケーションサーバーへのアクセス権を誤って使用して、非表示のアカウントを作成し、悪意のあるプログラムを起動する可能性があります。 その結果、権限のないユーザーは、パスワードを計算した後、または特権ユーザーアカウントの1つを押収した後、機密情報にアクセスできます。

正当なユーザーを装った犯罪者の行為は詐欺であり、その結果、実際に何も送っていない送信者の個人データが郵便切手に表示されます。 これは、郵便サービスプロバイダーに再登録せずに紛失または盗難にあったEPMデバイスを使用した結果として発生する可能性があります。 たとえば、1996年には、登録されているすべてのフランキング機の約0.6%が米国市場だけで紛失または盗難されました。

払い戻し-EPMプロバイダーでEPMデバイスを補充しようとする試み。これは後でキャンセルされます(たとえば、不承認の小切手を使用するか、アカウントからの資金の償却を拒否する)。 攻撃者は、支払いが実際に失敗したことをプロバイダーが検出できるようになる前に、フランキングマシンを補充しようとします。

EPMデバイス

EPMデバイスの違法な変更も同様に詐欺です。 たとえば、機械的なフランキングマシンでは、たとえば、1つまたは同様のモデルの紛失または盗難されたマシンから取られた印刷された決まり文句を置き換えるために、ロックとシールが無効化されました。 別のタイプの攻撃は、ロックメカニズムをバイパスする方法です。これは、DRダウンストリームレジスタの残りが使い果たされた後のフランキングプロセスを防止することを目的としています(フランチャイズレジスタの詳細については、最初の記事を参照してください )。 このような「ジャックポット」マシンは、利用可能なメーリングの最大数に合わせて構成できますが、場合によっては99,999,999ドルになります。

EPMデバイスのプリントエンジン制御システムを、PCから起動された独自のソフトウェアに置き換えることにより、印刷メカニズムの制御がバイパスされます。 理論的には、この攻撃により任意のスタンプが作成され、メールインクで印刷されます。

印刷の再利用は、正当なEPMデバイスの印刷制御ユニットが2つ以上のEPMの印刷デバイスに接続される攻撃の一種です。 その結果、攻撃者は郵便物の各正当なスタンプの1つ以上の無料コピーを収集し、それぞれがポスト(蛍光)インクで印刷されます。 この攻撃により、コピーの製造よりも優れた複製スタンプが作成されます。

郵便保安装置

既存のすべてのレジスタを保存する特別なフランキングマシンモジュール

物理的な攻撃には、穴あけ、切断、サンドブラスト、熱や寒さへの暴露、またはデバイス上の酸や溶剤などの特定の化学物質が含まれます。 これらの攻撃の目的は、通常メールセキュリティデバイスによって保護されている特定の電気的アクセスポイントを識別することです。

他の攻撃は、正しい印象を得るために必要なメールセキュリティデバイスから個々のユーザーの暗号キーを抽出することを目的としています。

たとえば、元の暗号化キーを偽のキーに置き換えるか、メールセキュリティデバイスに偽のキーをさらに導入して中間者攻撃を行います。 この攻撃は、攻撃者が他のクライアントの暗号化キーを使用する場合、正当なユーザーを装って攻撃者のアクションにつながる可能性があります。

返済の事実なしに補充取引をリプレイすることを目的とした攻撃があります。 EPMプロバイダーのレベルで受信したメッセージが暗号化ツールを使用してチェックされる場合、攻撃者はランダムに選択されたメッセージの実際のチェックサムを計算できない場合がありますが、以前に傍受されたメッセージとそのチェックサムを再利用できます。

メール処理エリア

典型的なソート

変更 -傍受されたインプレッションの変更であり、前払いまたは身分証明書または送信者のその他のデータのコストを変更します。

コピー -たとえば、コピー機やカラーレーザープリンターを使用した印刷物の違法な複製。 暗号的に安全なスタンプを使用するEPMシステムの場合、2回発生するスタンプは、定義により無効です。 ただし、捜査当局が利用できるすべての「電子的痕跡」は郵便料金前払いの保護装置の元のスタンプにのみつながるため、これは攻撃者が大量のコピーを作成することを妨げません。 郵便事業者のもう1つのリスクは、サイバー犯罪者が高速コピー機を使用して、メールネットワークを大量のスタンプのコピーで埋めることです。

偽造 -ゴム印、パソコンのソフトウェア、偽のEPMデバイスなど、登録されたEPMデバイスを使用する場合を除き、あらゆる方法で実際の印刷物と同様の有効な印刷物を作成します。 これは、メールオペレーターをだます最も一般的な方法の1つであり、ラボ分析でしか検出できません。

誤った適用 -印刷物の額面が郵便物と一致しないような方法で郵便物に電子スタンプを使用すること。 このエラーが偶然に発生した場合、過払いまたは過少支払いにつながる可能性があります。 しかし、アクションが意図的である場合、ほとんどの場合、これは不完全な支払いにつながります。

抹消は印刷の歪みであるため、結果として読み取りや検証ができません。 これは、一連の文字を変形、非表示、ぼかしによって実現できます。 これらのアクションはすべて、意図せずにコミットされる可能性があるため、検出が困難です。

アルゴリズムレベル

暗号解読は、暗号化メカニズムに対するあらゆるタイプの攻撃の一般的な用語です。 各郵便事業者は、EPMシステムで使用できる暗号化アルゴリズムを示す権利を留保します。 郵便事業者が新しい暗号化アルゴリズムの使用に関する推奨事項を定期的に確認しても、古いアルゴリズムは既存のシステムで長時間機能し続けます。 試運転から取り外しまでのアルゴリズムを使用する平均期間は10年以内でなければなりません。 これらのルールの利点は、承認されたEPMシステムで誤ったアルゴリズムが使用される可能性が低いことです。 一方、誤ったアルゴリズムが既に使用されていて、その後正しくないか破損していることが判明した場合、システム全体および潜在的にすべての電子デバイスとプログラムが危険にさらされます。

この苦境を解決するプロフェッショナルな方法は、緊急時に有効になるように、各暗号化メカニズムに対してインスタントキー更新を追加で使用することです。

一般的なハッシュ関数の暗号解析

2番目の逆イメージの検出に耐性のあるハッシュ関数は、出力で80ビット以上を生成する必要があります。 衝突に耐えるためには、ハッシュ値は少なくとも160ビット長でなければなりません。 2番目のプロトタイプまたは衝突の検索をオフラインで実行でき、そのような攻撃は高度に並列化できるため、出力値を短くすることはお勧めしません。

ハッシュ関数は、制限が厳しすぎると、すべての電子メールプリペイドシステムが危険にさらされる可能性があることを示す例です。 2005年に(そう、この時点まで読んだなら、2005年の本を翻訳していると自信を持って言えます)、ほとんどすべてのEPMシステム(および他の多くの暗号化システム)が(a)プリプロセスメッセージにSHA-1デジタル署名または(b)メッセージ識別コードを使用した認証、セッションキーの使用に関する合意による秘密キーの取得、および(d)FIPS 186-2に基づいた擬似ランダムビットの生成を受信する前。 SHA-1出力長により、ハッシュ関数の最小推奨出力長に余分なマージンが追加されたため、SHA-1はかなり耐衝突性があると見なされました。 2004年にBihamとChenがSHA-0とSHA-1で競合の可能性を発見する新しい方法を示したとき、すべてが変わりました。 これらの攻撃はすべて、SHA-1を使用してハッシュ関数の同じ値にマップする2つの逆イメージを攻撃者が見つけなければならない場合に衝突を見つけることを目的としています。

ハッシュ関数の弱点に焦点を当てる場合、攻撃者は自身を含むメールセキュリティデバイスの電子署名の秘密鍵を侵害できないと想定しています。

これらの攻撃は産業用EPMシステムにどのように適用され、それらが成功する可能性はどのくらいですか? 一般に、印刷のデータフィールドは2つのカテゴリに分けられます。(a)クライアントまたはEPMデバイスに固有のシステム定数とデータ、および(b)各印刷に固有のデータ。 クライアントとそのEPMは通常郵便事業者によって登録されるため、これらのカテゴリ(a)のフィールドは、有効にするために郵便事業者によって登録されたレコードと一致する必要があります。 カテゴリ(b)のデータフィールドは異なる場合がありますが、一般的には基本的な整合性基準を満たす必要があります。 たとえば、郵便料金の金額を含むデータフィールドは、通常、関税またはサービスのカテゴリを含むデータフィールドと一致するか、定義されます。

まず、SHA-1をデジタル署名アルゴリズムと組み合わせて使用し、マーク内のデータを最初に固定長の値にハッシュし、次にRSA、DSA、またはECDSAなどを使用して署名する場合を考えます。

USPS電子ブランド:IBIP(情報ベースの証印プログラム)

スタンプIBIP(Information Based Indicia Program)を検討してください。これは、特定の日に郵便で送信するために使用する必要があります。 この日に存在する有効なIBIPスタンプ値はいくつですか?

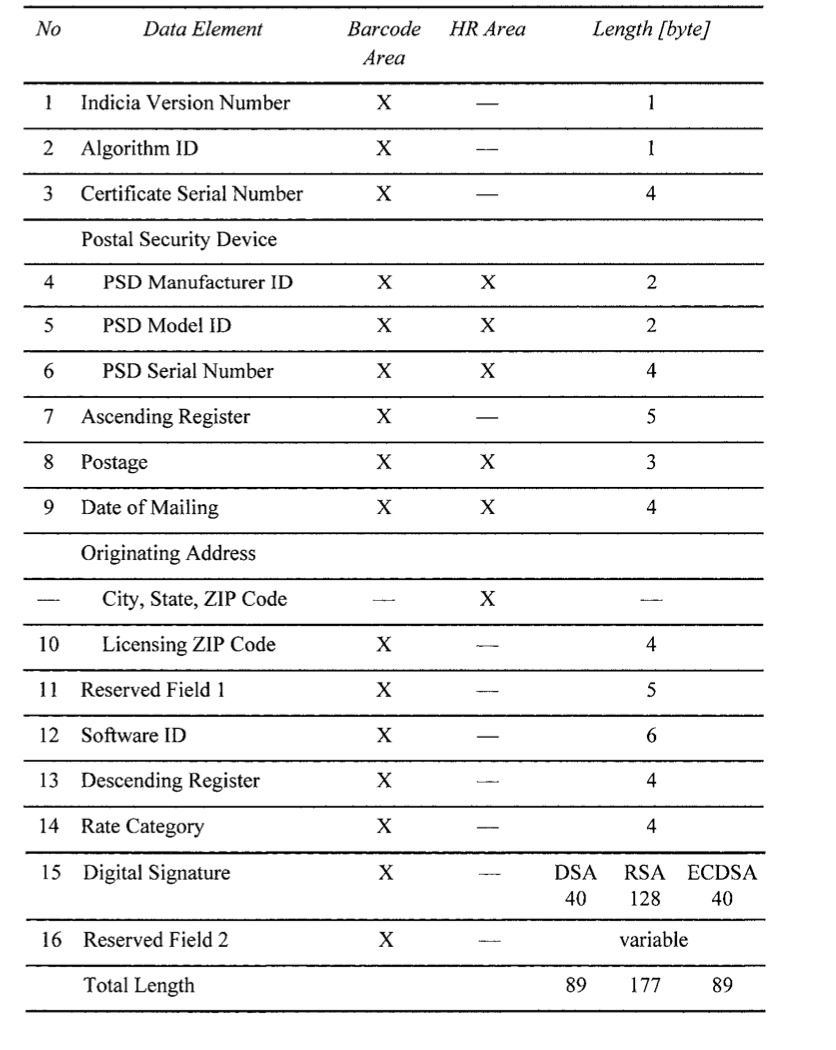

IBIP変数

上記の表を分析すると、14のデータフィールドのうち8つがカテゴリ(a)に分類されているか、フィールド1〜6、10、および12に分類されています。このデータのサブセットは、市場が完全にIBIPに移行した場合)。 残りのフィールドはカテゴリ(b)にあります。 これらのうち、発送日(フィールドNo. 9)は指定された登録日と自動的に一致し、通常、料金カテゴリ(フィールドNo. 4)は支払額(フィールドNo. 8)によって一意に決定されます。 未使用のフィールドNo. 11が任意の値を取ることができると仮定すると、17バイトのデータカテゴリ(b)が残ります。これは、スタンプの内容を参照するデータです。 データの両方のカテゴリのファクタリングは、実際のスタンプ値の1.6x10 ^ 6 x 256 ^ 17≈256 ^ 16.58以下です。 データフィールドの入力に制限があると、この数値はさらに小さくなります。

そのようなこと。