こんにちは、Habrの親愛なる読者! これはTS Solutionの企業ブログです。 私たちはシステムインテグレーターであり、主にITインフラストラクチャセキュリティソリューション( Check Point 、 Fortinet )およびマシンデータ分析システム( Splunk )を専門としています。 私たちは、Check Pointテクノロジーの簡単な紹介からブログを始めます。

この記事を書くべきかどうか長い間考えていました、なぜなら インターネットには見られない新しいものは何もありません。 しかし、クライアントやパートナーと協力する際にこのような豊富な情報があるにもかかわらず、同じ質問をよく耳にします。 したがって、Check Pointテクノロジーの世界への紹介を作成し、ソリューションのアーキテクチャの本質を明らかにすることが決定されました。 そして、これらすべては、いわば、1つの「小さな」投稿のフレームワーク内での、迅速な遠足です。 さらに、私たちはマーケティング戦争に行かないようにします。 私たちはベンダーではなく、単なるシステムインテグレーターであり(チェックポイントは非常に気に入っていますが)、他のメーカー(パロアルト、シスコ、フォーティネットなど)と比較せずに主要なポイントを見るだけです。 この記事は非常に膨大であることが判明しましたが、Check Pointに精通した段階でほとんどの質問が省略されました。 興味があるなら、猫にようこそ…

UTM / NGFW

Check Pointについての会話を始めるとき、最初に行うことは、UTM、NGFWとは何か、それらがどのように異なるかを説明することです。 これを非常に簡潔に行い、投稿が大きくなりすぎないようにします(将来、この問題をもう少し検討する予定です)

UTM-統合脅威管理

つまり、UTMの本質は、1つのソリューションで複数の保護を統合することです。 つまり すべて1つのボックスまたはいくつかの包括的。 「いくつかの救済策」とはどういう意味ですか? 最も一般的なオプションは、ファイアウォール、IPS、プロキシ(URLフィルタリング)、ストリーミングアンチウイルス、アンチスパム、VPNなどです。 これらすべてが1つのUTMソリューションに統合され、統合、構成、管理、監視の観点から簡単になり、ネットワークセキュリティ全体にプラスの効果をもたらします。 UTMソリューションが最初に登場したとき、それらは中小企業専用に考えられていました。 UTMは大量のトラフィックに対処できませんでした。 これには2つの理由があります。

- パケットを処理する方法。 UTMソリューションの最初のバージョンは、各「モジュール」でパケットを順番に処理しました。 例:最初にパケットがファイアウォールによって処理され、次にIPSが処理され、次にアンチウイルスがそれをスキャンします。 当然、このようなメカニズムにより、トラフィックに深刻な遅延が生じ、システムリソース(プロセッサ、メモリ)が消費されます。

- 弱いハードウェア。 前述のように、パケットの順次処理はリソースを大量に消費し、当時(1995〜2005年)のハードウェアは大量のトラフィックに対処できませんでした。

しかし、進歩は止まりません。 それ以来、ハードウェアの容量が大幅に増加し、パケット処理が変更され(確かに、すべてのベンダーが持っているわけではありません)、複数のモジュール(ME、IPS、AntiVirusなど)でほぼ同時に分析できるようになりました。 最新のUTMソリューションは、深層分析モードで数十から数百のギガビットを「消化」できます。これにより、大規模なビジネスやデータセントのセグメントでも使用できます。

以下は、2016年8月のUTMソリューションの有名なGartnerマジッククアドラントです。

この写真についてはあまりコメントしません。右上隅にリーダーがいるとだけ言います。

NGFW-次世代ファイアウォール

この名前は、次世代のファイアウォールであるということを表しています。 この概念は、UTMよりもずっと後に登場しました。 NGFWの主なアイデアは、統合されたIPSとアプリケーションレベルでのアクセス制御(アプリケーション制御)を使用したディープパケット分析(DPI)です。 この場合、パケットストリーム内のアプリケーションを識別するためにIPSが必要です。これにより、アプリケーションが許可または拒否されます。 例:Skypeを有効にし、ファイル転送を無効にすることができます。 TorrentまたはRDPの使用を禁止できます。 Webアプリケーションもサポートされています。VK.comへのアクセスを許可できますが、ゲーム、メッセージ、またはビデオの視聴を禁止できます。 本質的に、NGFWの品質は、NGFWが決定できるアプリケーションの数に依存します。 NGFWの概念の出現は、パロアルトが急速な成長を開始した一般的なマーケティングの動きであると多くの人が信じています。

NGFW 2016年5月のGartnerのマジッククアドラント:

UTM対NGFW

よくある質問ですが、どちらが良いですか? ここには単一の答えはなく、そうすることはできません。 特に、ほとんどすべての最新のUTMソリューションにはNGFW機能が含まれており、ほとんどのNGFWにはUTM固有の機能(アンチウイルス、VPN、アンチボットなど)が含まれているという事実を考慮してください。 いつものように、「悪魔は細部に宿る」ので、まず第一に、予算を決定するために、具体的に必要なものを決定する必要があります。 これらの決定に基づいて、いくつかのオプションを選択できます。 そして、マーケティング資料を信頼するのではなく、すべてを確実にテストする必要があります。

次に、いくつかの記事の枠組みの中で、Check Point、それをどのように試すことができるか、原則として何を試すことができるか(ほぼすべての機能)についてお話します。

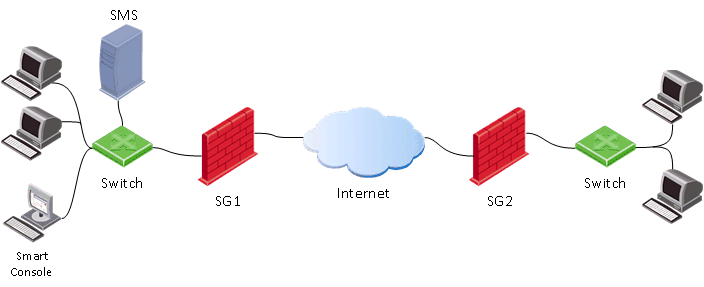

チェックポイントの3つのエンティティ

Check Pointを使用する場合、この製品の3つのコンポーネントに必ず遭遇します。

- セキュリティゲートウェイ(SG) -セキュリティゲートウェイ自体。通常はネットワークの境界にインストールされ、ファイアウォール、ストリーミングウイルス対策、アンチボット、IPSなどとして機能します。

- セキュリティ管理サーバー(SMS) -ゲートウェイ管理サーバー。 ゲートウェイ(SG)のほとんどすべての設定は、このサーバーを使用して実行されます。 SMSはログサーバーとしても機能し、組み込みのイベント分析および相関システム-スマートイベント(チェックポイントのSIEMに似ています)で処理できますが、これについては後で詳しく説明します。 SMSは複数のゲートウェイを集中管理するために使用されます(ゲートウェイの数はSMSモデルまたはライセンスに依存します)が、ゲートウェイが1つしかない場合でも使用する必要があります。 ここで注意すべきなのは、チェック・ポイントがこのような集中管理システムを使用した最初の企業の1つであり、長年にわたってガートナーのレポートによると「ゴールドスタンダード」として認識されていることです。 「Ciscoに通常の管理システムがあれば、Check Pointは登場しなかっただろう」という冗談さえあります。

- スマートコンソールは、管理サーバー(SMS)に接続するためのクライアントコンソールです。 通常、管理者のコンピューターにインストールされます。 このコンソールを介して、すべての変更は管理サーバーで行われ、その後、設定をSecurity Gateway(インストールポリシー)に適用できます。

チェックポイントオペレーティングシステム

Check Pointオペレーティングシステムについて言えば、IPSO、SPLAT、GAIAの3つを一度に思い出すことができます。

- IPSOは、ノキアが所有していたIpsilon Networksのオペレーティングシステムです。 2009年、チェックポイントはこのビジネスを買収しました。 もはや開発されていません。

- SPLAT -RedHatのコアに基づくCheck Pointの独自開発。 もはや開発されていません。

- Gaiaは、Check Pointの現在のオペレーティングシステムであり、IPSOとSPLATの合併の結果として登場し、すべてのベストを取り入れています。 2012年に登場し、積極的に開発を続けています。

ガイアについて言えば、現時点で最も一般的なバージョンはR77.30です。 比較的最近、R80のバージョンがありましたが、以前のバージョンとは大幅に異なります(機能と管理の両方の点で)。 それらの違いのトピックに別の投稿を捧げます。 もう1つの重要なポイント-現時点では、R77.10バージョンのみがFSTEC証明書を持ち、R77.30バージョンが認証されています。

実行オプション(Check Point Appliance、仮想マシン、OpenSerever)

Check Pointにはいくつかの製品オプションがあるため、ここでは驚くべきことは何もありません。

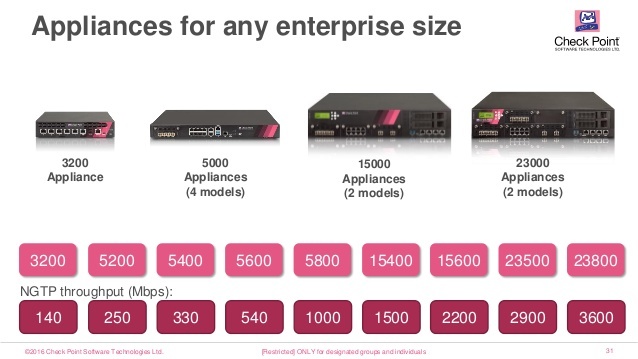

- アプライアンス -ハードウェアとソフトウェアのデバイス、つまり 自分の「鉄片」。 パフォーマンス、機能、および実行が異なる多くのモデルがあります(産業用ネットワークにはオプションがあります)。

- 仮想マシン -Gaia OSを備えたCheck Point仮想マシン。 ハイパーバイザーESXi、Hyper-V、KVMがサポートされています。 プロセッサコアの数ごとにライセンス供与されます。

- OpenServer -Gaiaをメインオペレーティングシステムとしてサーバーに直接インストールします(いわゆる「ベアメタル」)。 特定のハードウェアのみがサポートされています。 このハードウェアには、従う必要がある推奨事項があります。そうしないと、ドライバーとそれらに問題がある可能性があります。 サポートが拒否される場合があります。

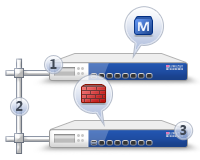

実装オプション(分散またはスタンドアロン)

もう少し上に、ゲートウェイ(SG)と管理サーバー(SMS)が何であるかについて既に説明しました。 次に、実装のオプションについて説明します。 主に2つの方法があります。

- スタンドアロン(SG + SMS) -ゲートウェイと管理サーバーの両方が同じデバイス(または仮想マシン)内にインストールされている場合のオプション。

このオプションは、ユーザートラフィックで負荷が軽いゲートウェイが1つしかない場合に適しています。 このオプションは最も経済的です 管理サーバー(SMS)を購入する必要はありません。 ただし、ゲートウェイに大きな負荷がかかると、「ブレーキング」制御システムを使用できます。 したがって、スタンドアロンソリューションを選択する前に、このオプションを参照するか、テストすることをお勧めします。

- 分散 -管理サーバーはゲートウェイとは別にインストールされます。

利便性とパフォーマンスの点で最適なオプション。 複数のゲートウェイ(たとえば、中央およびブランチ)を一度に管理する必要がある場合に使用されます。 この場合、管理サーバー(SMS)を購入する必要があります。これは、アプライアンス(ハードウェア)または仮想マシンの形式でもかまいません。

少し前に言ったように、Check Pointには独自のSIEMシステム(スマートイベント)があります。 分散インストールの場合にのみ使用できます。

動作モード(ブリッジ、ルーティング)

Security Gateway(SG)は、2つの主なモードで動作できます。

- ルーティングは最も一般的なオプションです。 この場合、ゲートウェイはL3デバイスとして使用され、それ自体を介してトラフィックをルーティングします。 チェックポイントは、保護されたネットワークのデフォルトゲートウェイです。

- ブリッジ -透過モード。 この場合、ゲートウェイは通常の「ブリッジ」としてインストールされ、トラフィックを2番目のレベル(OSI)で自身を通過させます。 このオプションは通常、既存のインフラストラクチャを変更する可能性(または希望)がない場合に使用されます。 実際には、ネットワークトポロジを変更する必要はなく、IPアドレスの変更について考える必要もありません。

ブリッジモードでは機能に制限があるため、インテグレーターとして、可能な場合はもちろん、すべてのクライアントにルーティングモードを使用することをお勧めします。

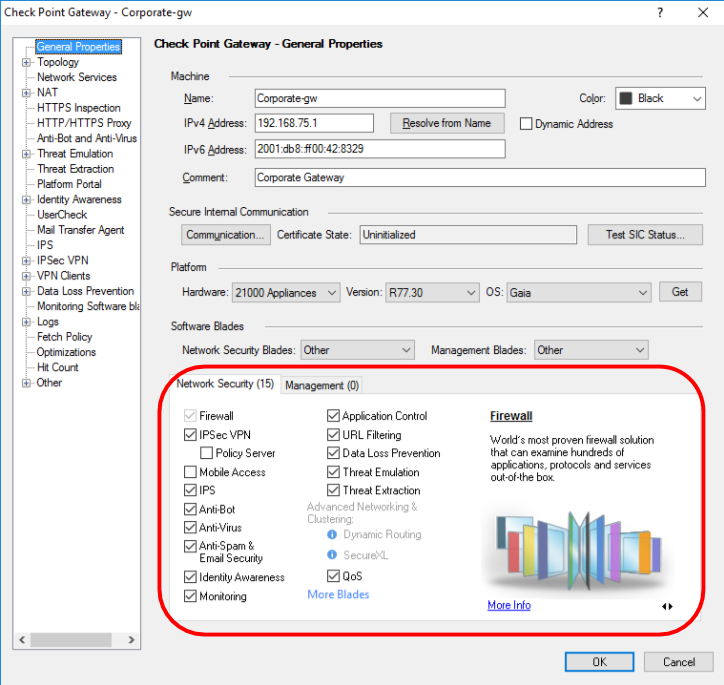

ソフトウェアブレード(チェックポイントソフトウェアブレード)

顧客からの質問が最も多いメイントピックCheck Pointにほぼ到達しました。 これらの「ソフトウェアブレード」とは何ですか? ブレードとは、特定のチェックポイント機能を意味します。

これらの機能は、必要に応じてオンまたはオフにできます。 同時に、ゲートウェイ(ネットワークセキュリティ)で排他的にアクティブ化され、管理サーバー(管理)でのみアクティブ化されるブレードがあります。 以下の図は、両方の場合の例です。

1)ネットワークセキュリティ (ゲートウェイ機能)

簡単に説明します 各ブレードには個別の記事が必要です。

- ファイアウォール-ファイアウォール機能。

- IPSec VPN-プライベート仮想ネットワークの構築。

- モバイルアクセス-モバイルデバイスからのリモートアクセス。

- IPS-侵入防止システム。

- アンチボット-ボットネットネットワークに対する保護。

- アンチウイルス-ストリーミングアンチウイルス。

- AntiSpam&Email Security-企業メールの保護。

- アイデンティティ認識-Active Directoryとの統合。

- 監視-ほぼすべてのゲートウェイパラメーター(負荷、帯域幅、VPNステータスなど)の監視

- アプリケーション制御-アプリケーションレベルのファイアウォール(NGFW機能);

- URLフィルタリング-Webセキュリティ(+プロキシ機能);

- データ損失防止-情報漏洩(DLP)に対する保護。

- 脅威のエミュレーション-サンドボックステクノロジー(SandBox);

- 脅威の抽出-ファイルクリーニングテクノロジー。

- QoS-トラフィックの優先順位付け。

ほんの数件の記事で、Threat EmulationブレードとThreat Extractionブレードについて詳しく見ていきます。きっと興味深いものになるでしょう。

2)管理用 (管理サーバー機能)

- ネットワークポリシー管理-一元化されたポリシー管理。

- エンドポイントポリシー管理-Check Pointエージェントの集中管理(はい、Check Pointはネットワーク保護だけでなく、ワークステーション(PC)とスマートフォンの保護のためのソリューションも作成します);

- ロギングとステータス-ログの集中収集と処理。

- 管理ポータル-ブラウザーのセキュリティ管理。

- ワークフロー-ポリシーの変更、変更の監査などの制御。

- ユーザーディレクトリ-LDAPとの統合。

- プロビジョニング-ゲートウェイ管理の自動化。

- Smart Reporter-レポートシステム。

- スマートイベント-イベント分析と相関(SIEM);

- コンプライアンス-設定の自動検証と推奨事項の発行。

記事を膨らませたり読者を混乱させたりしないように、ライセンスの問題を詳細に検討することはしません。 ほとんどの場合、別のポストに投稿します。

ブレードのアーキテクチャにより、本当に必要な機能のみを使用できるようになり、ソリューションの予算とデバイスの全体的なパフォーマンスに影響します。 アクティブにするブレードが多いほど、「追い払う」ことができるトラフィックが少なくなるのは論理的です。 そのため、次のパフォーマンステーブルが各チェックポイントモデルに添付されています(たとえば、5400モデルの特性を採用しました)。

ご覧のとおり、テストには、合成トラフィックと実際の混合トラフィックの2つのカテゴリがあります。 一般的に、Check Pointは次のように単純に合成テストの公開を強制されます。 一部のベンダーは、実際のトラフィックでのソリューションのパフォーマンスを調査せずに、ベンチマークとして同様のテストを使用しています(または、パフォーマンスが不十分であるため、そのようなデータを意図的に隠しています)。

テストの各タイプには、いくつかのオプションがあります。

- ファイアウォールのみをテストします。

- ファイアウォール+ IPSテスト。

- ファイアウォール+ IPS + NGFWテスト(アプリケーション制御);

- ファイアウォール+アプリケーション制御+ URLフィルタリング+ IPS +アンチウイルス+アンチボット+ SandBlastテスト(サンドボックス)

ソリューションを選択するときは、これらのオプションを注意深く見るか、 アドバイスを求めてください 。

これで、Check Pointテクノロジーに関する入門記事を終了できると思います。 次に、Check Pointをテストする方法と、情報セキュリティに対する最新の脅威(ウイルス、フィッシング、ランサムウェア、ゼロデイ)に対処する方法について説明します。

Check Pointの詳細、基本的なシステムパラメータの設定方法、セキュリティポリシーの管理方法などについては、ここをクリックしてください。

PS重要なポイント。 外国(イスラエル)の起源にもかかわらず、このソリューションは監督当局によってロシア連邦で認証されており、国家機関での存在を自動的に合法化します( Denyemallによるコメント)。