今回はAndroidで修正された単一の重大な脆弱性ではなく、たとえばマルチメディアファイルの処理を担当するsad Mediaserverコンポーネントを使用して、昇格した権限でコードをリモートで実行できることに注意してください。

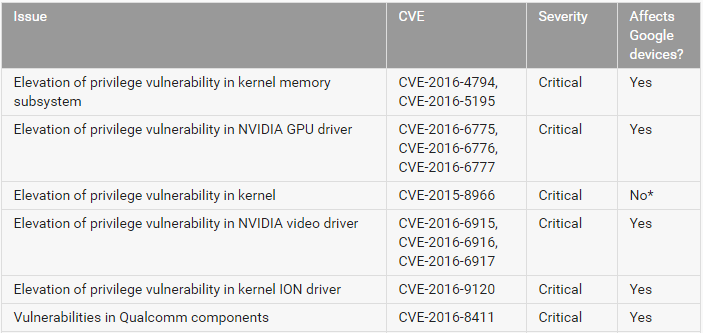

同時に、この更新プログラムは、カーネルとそのコンポーネントの多くの重要なLPE脆弱性を解決します。 これらの脆弱性は以下の表にリストされており、デバイスに最大のルート特権を持つ悪意のあるコードをインストールするために使用できるため、クリティカルステータスを受け取りました。これは、デバイスの再フラッシュにつながり、このコードを完全に削除する可能性があります。

Androidカーネルの重大なLPE脆弱性のうち、識別子CVE-2016-4794およびCVE-2016-5195の2つがカーネル仮想メモリマネージャーに存在します。 同時に、攻撃者はAndroidのエクスプロイトをローカルで起動し、デバイスにルートコードをインストールできます。これにより、デバイスがフラッシュして削除される可能性があります。 スマートフォンPixel C、Pixel、Pixel XL、Nexus 5X、Nexus 6、Nexus 6P、Nexus 9、Android One、Nexus Playerは更新の対象です。

同様のLPEの脆弱性がNVIDIAビデオドライバーに存在し、攻撃者がデバイスをルート化できるようにします。 Nexus 9およびPixel Cスマートフォンは更新の対象です。

また、サムスンは、SMR-DEC-2016速報をリリースすることで、Androidのアップデートでユーザーを喜ばせました。 Samsungによって修正された脆弱性のほとんどはステータスの重要度が低く、SVE-2016-6978、SVE-2016-7661、SVE-2016-7662(OMACPセキュリティの問題)、SVE-2016-7341(センサーのヒープオーバーフロー)の識別子を持つものはごくわずかですドライバー)は中型です。

ユーザーがAndroidデバイスを更新することをお勧めします。

安全である。