/ Flickr / パスカル / PD

神話その1:DPIは封筒を見る郵便配達人のようなもの

多くの人は、深いトラフィック分析システムは、配信する各パッケージの内容を調査する信頼性の低い郵便屋であると主張し、同時に恐れています。 ただし、このアナロジーは不適切です。 より正確な例えは、郵便配達員がグリーティングカードまたはポストカードを配達することです。なぜなら、Web上のデータパケットはまったく同じように見えるからです。その内容は誰でも利用できます。

DPIシステムは、電子メールなどの転送されたメッセージの読み取りには使用されず、送信されたコンテンツ(音声、文字、マルウェア)の性質を分析および確立するだけです。 作成したデータに基づいて、コンテンツの処理方法を決定します。 これにより、DDoS攻撃からの保護、広告の操作、アクセスチャネルの最適化、分析の収集、トラフィックの優先順位付けが可能になります。 これらの機能はすべて、VAS ExpertsのSKATシステムによって実装されていることに注意してください。

神話2:DPIはプライバシー侵害です

この神話は前のものの結果です。 ユーザーコンテンツを調べるネットワークデバイスは、まるで通話を「聞いている」かのように、通信のプライバシーを侵害していると考えられています。 しかし、これは完全に真実ではありません。 この論理に従って、インターネットでの作業の安全性を確保するために重要なアンチウイルス、アンチスパム保護、および侵入検知システムも「補聴器」の定義に含まれます。

マルウェアまたはスパムの既知のパターンについてファイルをスキャンする自動コンピューターシステムは、プライバシーの侵害ではありません。 実際、この手順は空港での手荷物のチェックほど徹底的ではありません。 DPIシステムはプログラムされたシナリオにのみ応答しますが、スキャナーはスーツケースやバッグの内容を調べて内部のオブジェクトを正確に識別する人々によって制御されます。 空港でのDPIソリューションは、機内への持ち込みが禁止されているものだけを荷物の中に「見せる」ことがわかりました。

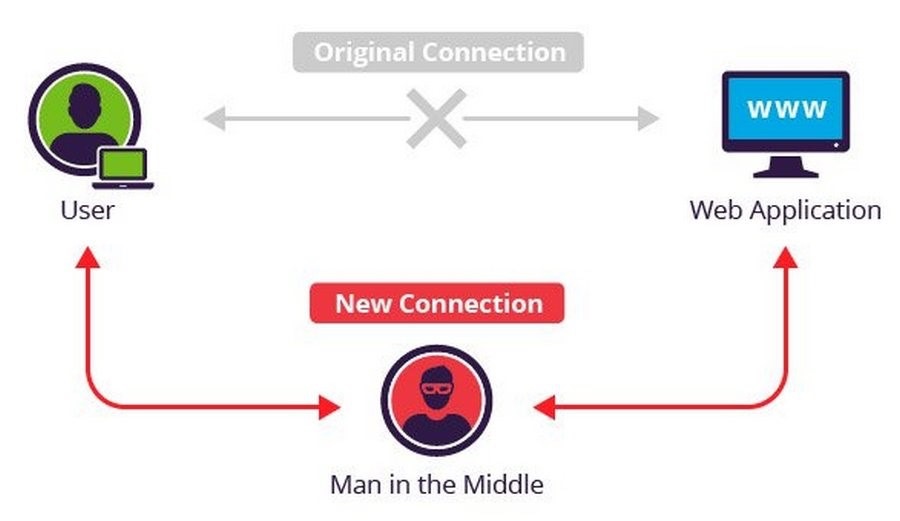

反対に、DPIシステムは回線上での「盗聴」の防止に役立ちます 。 いわゆるMITM攻撃について話しています。 この用語は、攻撃者が特別なソフトウェアを使用してユーザーとアプリケーションを接続し、ユーザーとの連携をシミュレートし、通常の情報交換プロセスの印象を作成するときのネットワーク攻撃を指します。 このような攻撃の目的は非常に異なる場合があります-ユーザーの個人データの盗難、個人的な通信または銀行の詳細など。

通常、MITM攻撃は2段階で行われます。 最初に、ユーザーからターゲットアプリケーションへのトラフィックが傍受されます。 傍受する最も簡単な方法は、攻撃者がオープンワイヤレスポイントを作成する場合の受動的攻撃です。 ユーザーがネットワークに接続すると、攻撃者は送信されたすべてのデータにアクセスできます。 インターセプトの他の方法(アクティブ)に関しては、ここではIPスプーフィング、ARPスプーフィング、DNSスプーフィングなどのオプションが使用されます。これらのオプションは、それぞれIPアドレス、MACアドレス、またはDNS感染を置き換えることにあります。

インターセプト後、双方向SSLトラフィックは復号化されるため、ユーザーとユーザーが要求したリソースは外部の干渉に気付かないようになります。 これには、HTTPSスプーフィング、SSLビースト攻撃、SSLハイジャックなどのトリックもあります。

したがって、MITM攻撃から保護するために、WebアプリケーションおよびWebサイトの開発者は、スプーフィング攻撃およびトラフィック傍受の実装を複雑にするセキュアなプロトコルTLSおよびHTTPSを使用する必要があります。 通信プロバイダーは、ディープパケットインスペクションシステムを使用して、データネットワークの異常を検出し、なりすましを防ぎます。

神話番号3:DPIは暗号化の普及により「仕事を終える」

プロバイダーがメールを「読む」ことを防止しようとするユーザーが増えるにつれて、DPIソリューションが暗号化技術の適応を刺激し始めると考えられています。 ただし、暗号化の人気の高まりは有用なものです。 結局のところ、消費者に対する本当の脅威は、暗号化されていないサイトへのアクセスです。 この場合、攻撃者にとって簡単な「餌食」になります。

たとえば、Netflixは世界最大のビデオコンテンツプロバイダーです。 このサービスには約6,000万人の加入者がおり、2016年の初めに、ユーザーは100億時間を「視聴」しました。 同社は 、北米のすべての着信トラフィックの3分の1以上を夕方に生成しています。

最近、Netflixは、サービスがすべての送信トラフィックの暗号化を開始し、データ転送プロトコルをHTTPからセキュアHTTPSに変更すると発表しました。 このようなソリューションは、顧客の機密性を確保し、コンテンツの著作権者の知的財産を保護する必要があります。

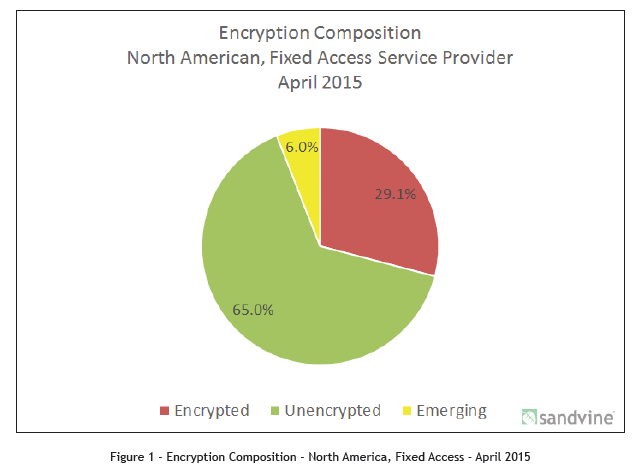

現在、インターネット上の暗号化トラフィックの主なシェアは、Google、Facebook、Twitterに分類されています。 以下の画像では、これらはほとんどの赤いセクターを表しています。 NetflixがHTTPSに切り替えた後、赤と緑のセクターが場所を切り替えます。

トラフィック暗号化プロトコルの普及により、詳細な分析システムを使用している通信事業者は、暗号化されたパケット内のデータを検査できないという問題に遭遇すると言われています。 しかし、会社の代表者は、ユーザーの行動をスパイするという目標は一度もなかったと言います。

DPIは単なるツールです

DPIテクノロジー自体はかなり中立です。 これは、さまざまな方法で使用できる単なるツールです。 DPIシステムは、操作の原則とソリューションの目的に対する理解が不足しているため、否定的な色になりました。 ただし、DPIは必ずしも誰かのプライバシーの侵害やプライバシーの侵害ではありません。また、ネットワークを高速化し、セキュリティを改善し、必要な統計を分析します。

追加資料: DPIダイジェスト -トラフィック、ブロッキング、プラットフォーム、およびディープパケットインスペクションシステムのメーカーの分析 。