このツールの作成者は、この悪意のあるプログラムの活動とそれに関連する変更を監視した、ウイルス対策の専門家の1人であるIgor Kabinaです。 数週間前、TeslaCryptアクティビティの減少に気づきました。著者が「製品」のサポートを拒否することが明らかになったときです。 同時に、TeslaCryptを配布してお金を稼いだ他のサイバー犯罪者は、別のランサムウェアCryptProjectXXXに切り替え始めました 。

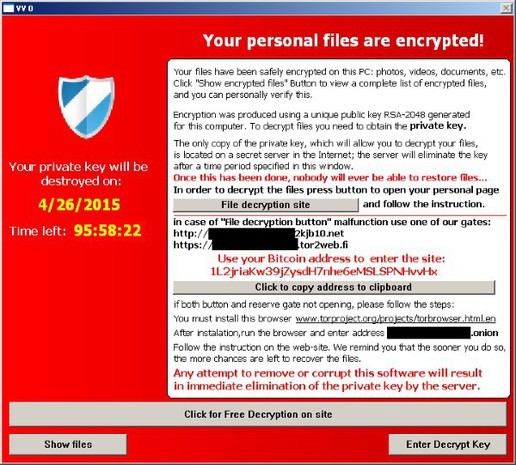

図 TeslaCrypt買戻しウィンドウ。

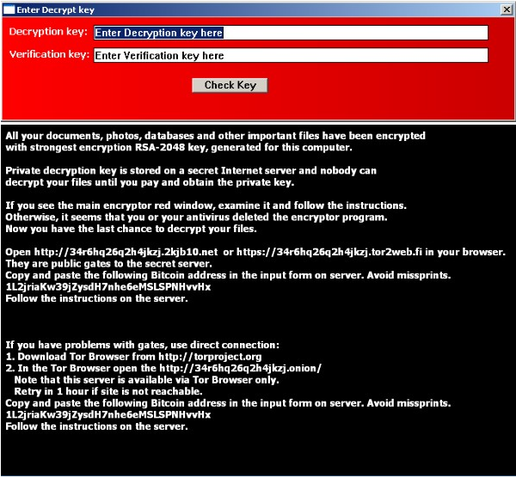

図 TeslaCryptを含む入力ウィンドウインターフェイス。

ESETウイルス対策製品は、 Win32 / Filecoder.TeslaCryptなどのランサムウェアマルウェアを検出します。 ランサムウェアは、暗号化されたファイルに.xxx、.ttt、.micro、.mp3などの拡張子を使用できます。

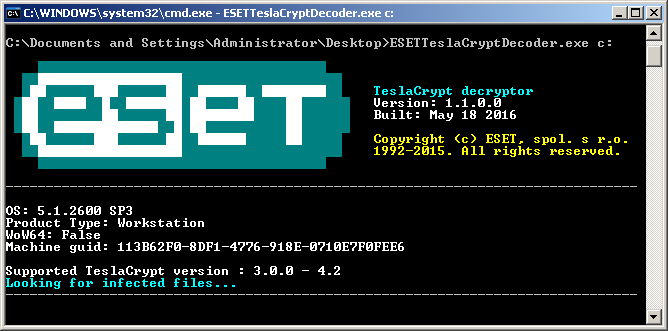

図 ESETTeslaCryptDecryptorツールインターフェイス。

ESETTeslaCryptDecryptorは、ドライブ文字引数を使用して実行するのが最適です。たとえば、「ESETTeslaCryptDecryptor.exe C:」です。 プログラムは、ボリューム上で暗号化されたファイルを自動的に検索し、その後の復号化を行います。

さらに、プログラムは次のコマンドラインスイッチをサポートしています。

- / s-「サイレント」モードで開始します。

- / f-「強制」モードで開始します。

- / d-デバッグモードで開始します。

- / n-ランサムウェアによって暗号化されたファイルのみを一覧表示します(自動復号化なし)。

- / hまたは/? -パラメーターに関するヘルプ。

ランサムウェアは今日でも最も危険なコンピューターの脅威の1つであるため、この種のマルウェアによる感染を防ぐことは非常に重要です。 OSおよび使用するソフトウェアのアップデートを定期的にインストールする必要があります。 さらに、信頼できるセキュリティソリューションを使用し、データバックアップを使用する必要があります。 バックアップは、ランサムウェアの破壊的な活動から保護するための主要なメカニズムの1つです。

また、すべてのユーザーに、電子メールまたはブラウザーでリンクをクリックするとき、または添付ファイルでファイルを開くときに非常に注意することをお勧めします。 これは、不明なソースから送信されたメッセージや疑わしいメッセージに特に当てはまります。