- ユーザーが何を言っても、ユーザーは単純なパスワードを選択します

- そして、彼らはどこでも同じパスワードを使用します。 運がよければ、2つのパスワード

開発者はこれで何ができますか?

- パスワードの要求を停止し、Google、Facebook、Twitter、Yahoo、またはその他のサービスによる承認を許可します。 最適なパスワードは、保存する必要がないものです 。

- 組み込みのパスワードの自動作成および管理システムをサポートするようブラウザを奨励します。 理想的には、OSによってサポートされていますが、ここでは誰もがクラウドテクノロジーへの普遍的なアタッチメントが必要です。 Chromeはこのように動いています。

- ユーザーが入るときにキックする:

- パスワードが短すぎます:UY7dFd

- エントロピーが最小のパスワード:aaaaaaaaaa

- 辞書のパスワード:anteaters1

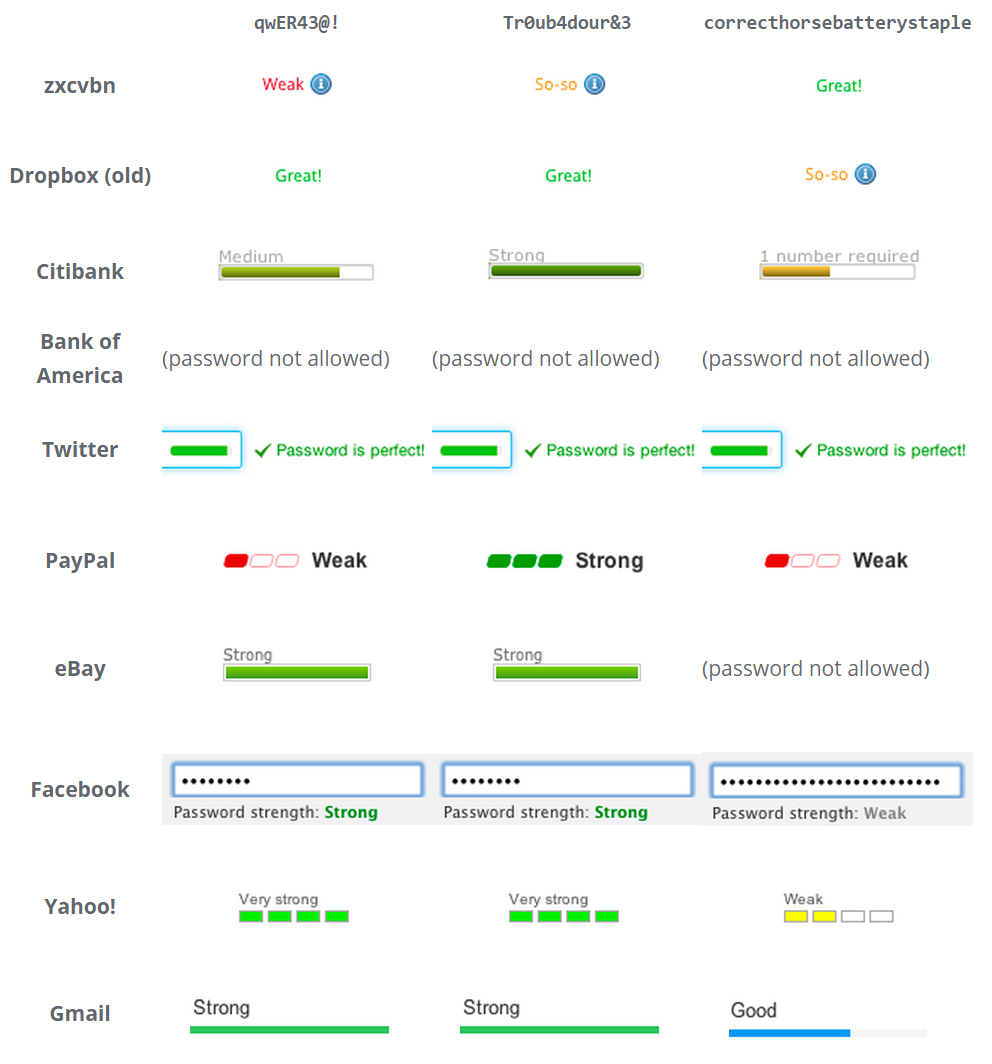

これは通常、対話的に機能するパスワード複雑度インジケータを使用して行われます 。

これは、パスワードの保存が避けられない場合に使用されます。

パスワードを強化して最も信頼性の高いパスワードにする最も簡単な方法。 他のすべてが等しい場合、指数法則は、パスワードが長いほど良いと言います。 秘密のフレーズは大好きですが、モバイルの世界ではタッチスクリーンに入力するのは非常に困難です。 しかし、パスワードの長さはどれくらいですか?

談話を開発する場合、パスワードの最小許容長を選択する必要がありました。 簡単な調査に基づいて、8を選択しました。 これはそれほど多くはありませんが、十分な数の異なる文字を使用すれば、攻撃から保護するのに十分なはずです。

また、ページまたは入力フォームのリロードによってパスワードの選択が行われた場合、これらの攻撃を意味するものではありません。 これは、最も一般的なパスワードで機能する可能性がありますが、通常、サイトやアプリケーションは頻繁なデータの再入力から保護されています。

ハッカーが漏洩したパスワードのデータベースを持っている高速オフラインハッシュを意味します。 このようなリークはありました。

運が悪ければ、アプリケーション、サービス、またはサイトの開発者はパスワードをクリアテキストで保存します。 これは最近のケースではありません-進行状況。 ただし、パスワードをハッシュに保存したとしても、それがbcryptなどの低速で複雑なハッシュアルゴリズムであることを祈ります。 そして、彼らは十分な反復を選択しました。 おっと、それは2010年頃の中世に長い間関連していました。 アルゴリズムとしてscryptを選択する必要があると言いたかった。

そして、すべてがうまくいきます。 え?

- 8文字のランダムセットを取得します。 ジェネレータはデフォルトの長さであることに注意してください。 「U6zruRWL」を取得しました

- パスワードの複雑さをチェックするためのサービスの入力フィールドにそれを書くGRCパスワードクラックチェッカー

- 「ハッキング用の大きな配列」を使用すると、検出の速度は2.22秒になる

- 彼の顔に暖かいタオルで横になりましょう

「ハッキングのための大規模な配列」はエキゾチックだと言うでしょう。 ごめんなさい 迅速なハッシュマッチング用に最適化された24の通常のGPUの配列は、あらゆる代理店および中規模企業で利用できます。 さらに、それらを購入する必要はありませんが、たとえばクラウドでレンタルすることができます。 そして、国家機関ができることを想像してください。 ホラー

このシナリオを破棄しても、「単純なオフライン検索」列には37分しかありません。

パスワードを長くしてみましょう。 どうなるの?

9文字-2分

10文字-2時間

11文字-6日間

12文字-1年

13文字-64歳

たぶん特殊文字を追加しますか?

8文字-1分

9文字-2時間

10文字-1週間

11文字-2年

12文字-2世紀

すでに悪くはありませんが、大文字、小文字、数字、特殊文字を含む12文字のマークのみが安全と思われます。

また、「ハッキング用の大きな配列」が遅くなることはありません。 指数のために達成できないような文字数は常に存在しますが、時間が経つにつれて、プロセッサのパワーは増加します。

残念なことに、私があなたに伝えることは次のとおりです。パスワードが12文字より短い場合、危険にさらされます。 12文字以上のランダムなパスワードを作成します。

もちろん、これらの計算はすべて使用されるハッシュアルゴリズムに依存します。 使用するすべてのパスワードは、最も愚かで最速のアルゴリズムによって暗号化されて保存されることに同意する必要があります。 長く生き続ける古いプログラムとアルゴリズムが多すぎます。

開発者:

- ハッシュアルゴリズムは慎重に選択してください。 システムを更新します。 scryptなど、GPUで拾いにくいハッシュを使用します。

- 適切なハッシュを選択したら、適切な設定を選択して機能させます。 Matsanoはこれらの設定を推奨します:

- 暗号化:N = 2 ^ 14、r = 8、p = 1

- bcrypt:コスト= 11

- SHA256を使用したPBKDF2:反復= 86,000

しかし、これらは単なるヒントです。サーバーシステムの現実に合わせて設定を調整する必要があります。 たとえば、Discourseのバグにより、ユーザーが最大20,000文字のパスワードを入力できるようになり、このパスワードのハッシュの計算に何秒もかかった場合がありました。

次に、パスワードをPayPalに変更します。