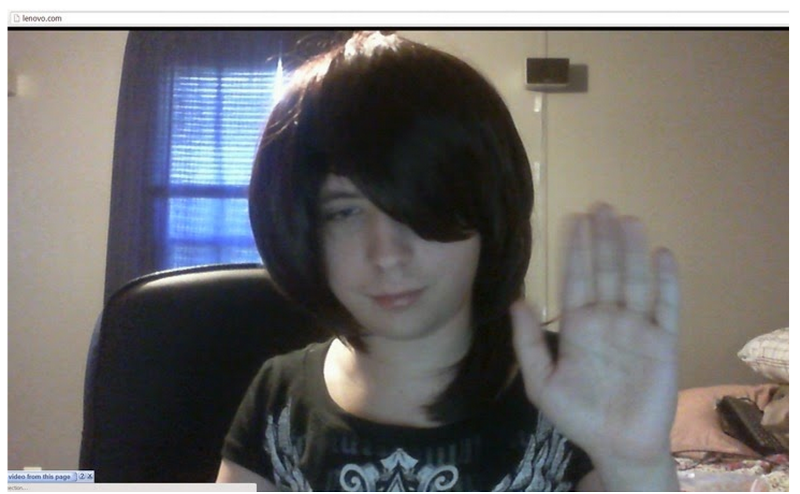

Lenovo.comのメインページの真夜中に、ティーンエイジャーの画像を含むスライドショーが表示されましたが、これは明らかにラップトップやスマートフォンの広告用ではありませんでした。 ページが開かれると、映画「ハイスクールミュージカル」の曲「Breaking Free」が再生され始めました。 午前7時(モスクワ時間)に、スタブがサイトにハングアップし、数時間後に復元されました。

The Hacker Newsによると 、Lizard Squadのハッカーがサイトのハッキングに関与しており、これはグループのTwitterのメッセージに基づいています。 このスライドショーでは、最近のゲームサービスへの攻撃の後に逮捕されたアクティブメンバーのライアンキングとロリーアンドリューゴッドフリーの写真を使用しました。 さらに、Ryan KingとRory Andrew GodfreyによるLenovoのWebサイトの新しいブランド変更に関するフレーズがWebページのコードに追加されました。

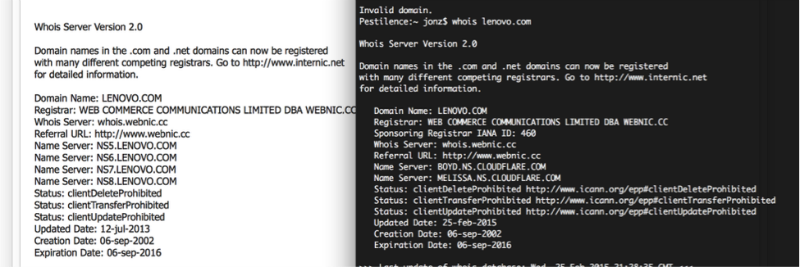

Vergeエディションは 、ドメインスプーフィングにリンクするサイト攻撃メカニズムのジョナサンズジヤルスキーの仮定を引用しています。 彼はWhoisの変更、特にDNSサーバーの変更とCloudflareへの移行を発見しました。

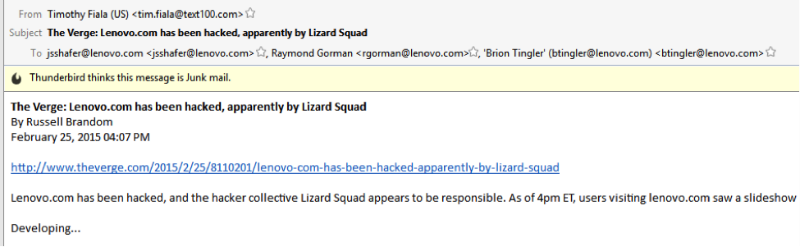

このサイトに加えて、ハッカーはLenovoの従業員の通信にアクセスできました。

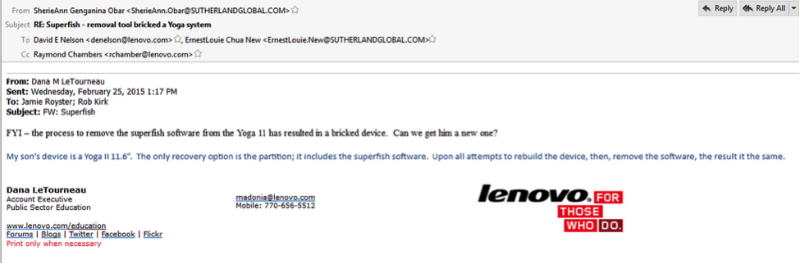

別の手紙によると、ユーザーの1人からSuperfishを削除するとコンピューターがクラッシュしたという。

2014年の夏からG、U、Y、Z、S、Flex、Miix、Yoga、Eシリーズのラップトップが搭載されているSuperfishプログラムについて2月19日に知られるようになったことを思い出してください。サードパーティのサイトの証明書、ユーザーの検索クエリを分析し、サードパーティのリソースのページに広告を挿入します。 スキャンダルの後、LenovoはSuperfishの問題を認め、ユーティリティを削除するさまざまな方法を紹介する公式の手紙を発行しました。

興味深いことに、最大のコンピューターメーカーに対する妨害行為の数日前に、Facebookのセキュリティ部門が独自の調査を実施した結果、スーパーフィッシュと同じKomodiaのライブラリを使用するプログラムがさらに発見されました。

- CartCrunch Israel LTD

- WiredTools LTD

- Say Media Group LTD

- 虹の上

- 技術系アラート

- アーケード巨人

- Objectify Media Inc

- Catalytix Webサービス

- オプティマイザーモニター

KomodiaライブラリはWindowsネットワークスタックを変更し、新しいルート証明機関をインストールします。これにより、このようなアプリケーションはSSLをサポートするサイトになりすますことができます。

Hacker News は 、Komodiaライブラリを含む悪意のあるユーティリティを識別するためのハッシュのリストを提供します。

0cf1ed0e88761ddb001495cd2316e7388a5e396e

473d991245716230f7c45aec8ce8583eab89900b

fe2824a41dc206078754cc3f8b51904b27e7f725

70a56ae19cc61dd0a9f8951490db37f68c71ad66

ede269e495845b824738b21e97e34ed8552b838e

b8b6fc2b942190422c10c0255218e017f039a166

42f98890f3d5171401004f2fd85267f6694200db

1ffebcb1b245c9a65402c382001413d373e657ad

0a9f994a54eaae64aba4dd391cb0efe4abcac227

e89c586019e259a4796c26ff672e3fe5d56870da