電力はより高価になり、世界経済はエネルギー効率を向上させる方法を見つけるのが難しくなっています。 ソーラーおよび風力タービンに加えて、「スマート」配電網、いわゆるスマートグリッドの積極的な建設が世界中で進行中であり、これによりエネルギーを合理的に使用することが可能になります。 通常、これらは自動化され、インターネットに接続されているため、セキュリティレベルに自然な関心が寄せられています。

注意! この記事に記載されているすべての脆弱性はメーカーに転送され、メーカーによって排除されましたが、既存のシステムで発生する可能性があります

彼らは何でできていますか

スマートグリッドテクノロジーは、世界を征服する準備を整えています。 現在では、主に家庭用自動空調システムで使用されており、「スマート」な電力グリッドの最も単純な要素が導入されています。 このようなデバイスを使用すると、エンドユーザーは監視し、風力エネルギーと太陽エネルギーを効率的に使用できます。 進歩的な住宅所有者にとってスマートグリッドは危険ですか? この質問に答えるには、このようなネットワークがどの制御コンポーネントで構成されているかを調べる必要があります。

2013年、中国はスマートグリッドに43億ドルを投資し、グローバル投資は149億ドルに達しました。PikeResearchによると、2015年までにこのテクノロジーへの移行に460億ドル以上が費やされます。そして環境保護主義者。 たとえば、グリーンピースでは、スマートグリッドネットワークが地球を救うと確信しています。

指紋ユーティリティは、特定のファミリに属するかどうかを判断するために、リモートホストに要求を送信します。 要求への応答から、オペレーティングシステムを決定したり、デバイスの変更を確認したりできます。

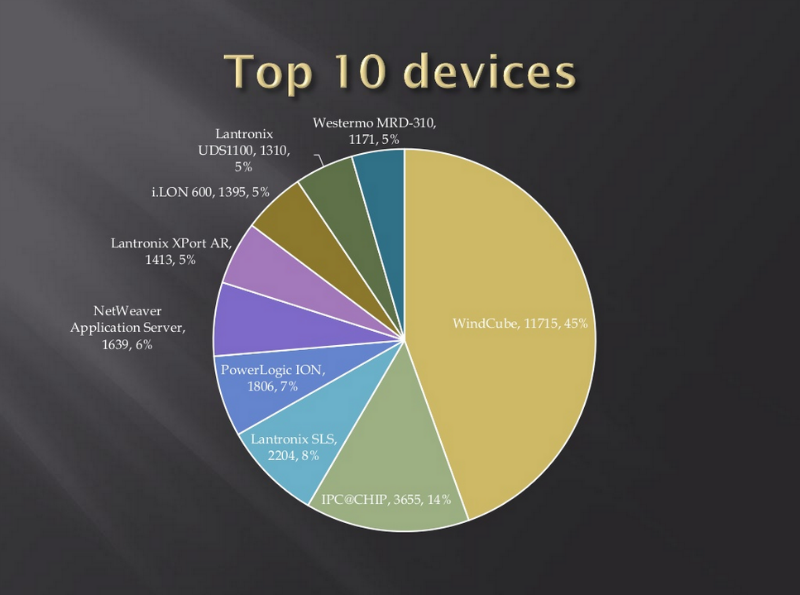

短いフィンガープリントの調査の後、Smart-Gridシステムの構築に基づいて、少なくとも9つの異なるメーカーの組み込みシステムの痕跡をインターネット上で発見しました。

スマートグリッドマイクロコントローラーの統計

最も一般的なファミリはWindCubeでしたが、実験のテスト地として、PowerPCプロセッサ、RTOSリアルタイムオペレーティングシステム、ビルトインWebサーバー、FTPサポートなど、多くの有望な機能を備えたコントローラがあるオンラインカタログで、別のメーカーの「インテリジェント」デバイスを選択しました、Telnet、SSH、TCP / IP、HTTP、PPP。

最も賢いものを探しています

選択したコントローラーに基づいたSmart-Gridシステムのインターネット検索は、それほど困難ではありませんでした。 メーカーの公式ウェブサイトに再び感謝します。メーカーの公式ウェブサイトには、オペレーティングシステムの名前と指示が掲載されており、デバイスの所有者は..... / ZZZでデバイスの構成設定を表示できます。 その後、Googleにアクセスし、inurl修飾子を使用してサイトのサブディレクトリ内の情報を検索し、OSとZZZの名前の組み合わせを入力しました。 その結果、特定のデバイスのIPアドレス、サブネットマスク、シリアル番号が記載されたページがいくつか得られました。 しかし、これらのマイクロコンピューターはどのシステムで機能しますか?

Dorksはキーワード、URL、またはそれらのコンポーネントであり、検索エンジンまたはWebクローラーを使用して、管理パネルまたはエラーページへのパスを見つけることができます。

検出されたページの1つで判明したように、調査中のプラットフォームは、特に、非常に一般的である太陽光ログ太陽光発電設備の監視システムの一部として機能しています。 開発者によると、世界には20万以上の太陽光発電所と、この会社のWebサーバーに接続された100万台近くのインバーターがあります。

Solar-Log Webサーバーに接続されたソーラーパネル

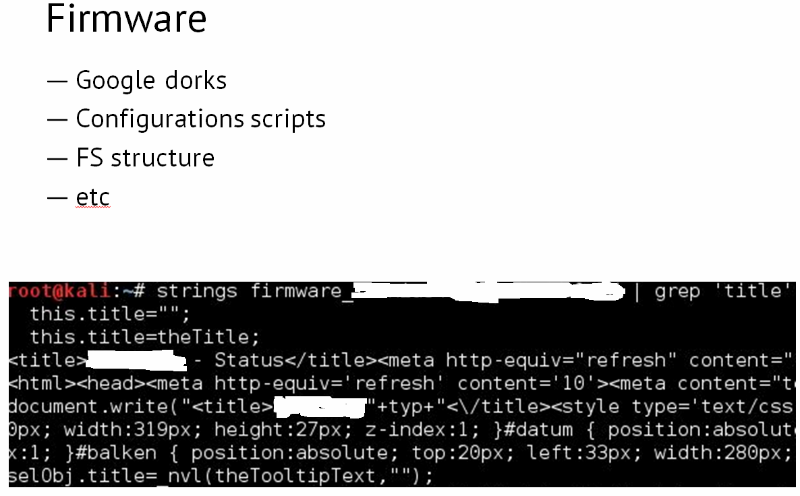

ファームウェアを分解します

「コンテキスト内」のファームウェア

Solar-Logシステム用のファームウェアをダウンロードした後、そのファイル構造がどのように見えるかを調べ、システムを管理できる「ドーク」(Googleドーク)と構成スクリプトを探しました。 文字列とgrepコマンドを使用して、Solar-Log Clientヘッダーがファームウェアに見つかりました。これにより、inurl URLであるSolar-Log-ClientをGoogleで検索するようになりました。 その結果、多くのプライベートユーザーシステムと、Solar-LogのさまざまなSmart-Gridシステムのエネルギー消費に関するデータを含むページが見つかりました。 ただし、この情報は監督当局のみが関心を持ち、攻撃者は関心を持たない可能性があります。

さまざまなソーラーログスマートグリッドシステムの発電データ

パスワードなしでも可能です

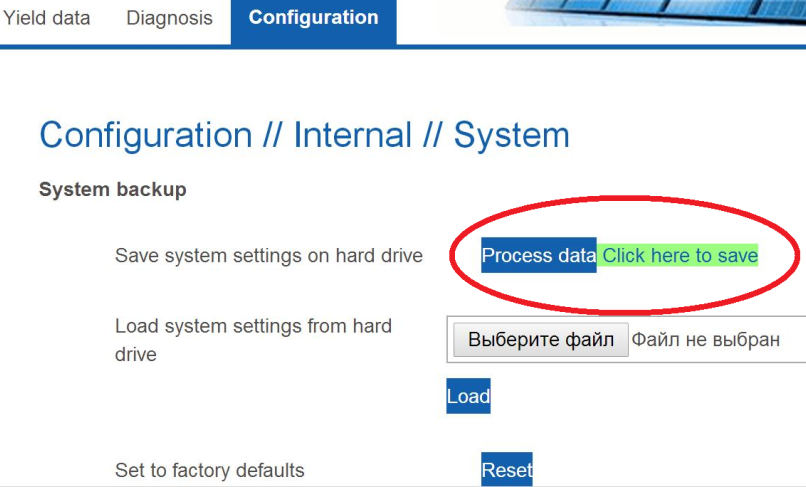

さらに興味深いものは、管理パネルで見つかりました。 Solar-Log Adminsを調べたところ、興味深い事実が見つかりました。システムの約5%が、構成ページに入るためにパスワードを必要としませんでした。 残りの95%のシステムにはパスワードが設定されていましたが、ほとんど役に立ちませんでした。 1つの構成スクリプトに対する簡単な要求を作成したら、Solar-Log管理パネルで構成のバックアップコピーを落ち着いて作成し、ローカルコンピューターにアップロードしてパスワードを抽出できます。

管理パネル

常にインデックス222の下にあったパスワードの復号化には、いくつかの困難がありました。 HEXエディターはいくつかのゴミを出したので、反対の方法で行きました:パスワードのないデバイスを見て、任意のパスワード(1234567890)を入力し、保存してから、構成ファイルをダウンロードし、暗号化された形式でどのように見えるかを調べました。

構成ファイルのバックアップ

同様に、必要なすべてのパスワードと暗号化されたオプションを照合するリストを作成できます。

進む

お気づきかもしれませんが、Solar-Log設定ページにアクセスするのは非常に簡単でした。 デバイスファームウェアのダウンロードは、このページから入手できます。このページでは、興味深い成果物を検索できます。 ところで、公式ドキュメントには、ファームウェアの更新プロセスはパスワードで保護されていると記載されています。 しかし、システムの1つでのみパスワードを入力する必要に直面しました。これは非常に簡単で、ログインと同時に行われ、通常のユーザーが変更することはできませんでした。

なんて明日

実際、代替エネルギー源に接続された「スマートホーム」およびミニオフィスのユーザーは、スマートグリッドシステムのベータテスターです。 そして、開発者はth約家の所有者をあまりnotしまないため、保護メカニズムに重大な間違いを犯します。 私たちの場合、だれでもインターネット上の数十万のSolar-Log Smart Gridインストール所有者の1人を選択し、認証をバイパスし(場合によっては必要ありません)、欠陥のあるファームウェアをリモートでインストールし、システムパラメーターを制御し、他のネットワークセグメントに侵入することができます。 インバーター、火事、その他の不快な出来事の無力化まで、物理的影響も可能です。

重要な施設の電源ネットワークが同じ速さで知能化されている場合、リスクのレベルはSCADAシステムの場合より低くなることはなく、サイバー犯罪者がコンピューターを使用して街全体を主電源から切断するプロットは非常に現実的になります。

著者:アーチョムチャイキン