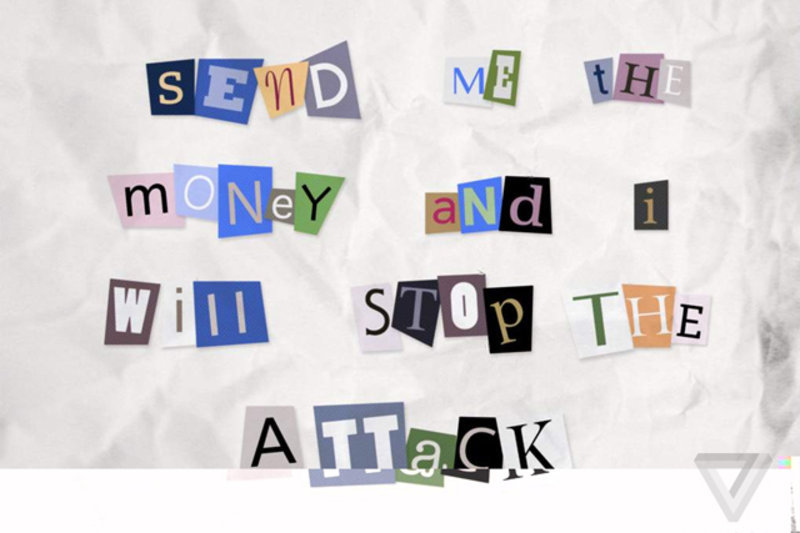

Meetup CEO は木曜日に、「あなたの競合他社があなたのサイトでDDoS攻撃を行うように私に頼んだ。 300ドルで攻撃を止めることができます。 あなたが私の申し出に興味があれば教えてください。」 そして、メッセージが読まれる前に、サービスは実際に8.2 Gb / sで攻撃され始め、それが転倒につながりました。

Meetupを復活させることができましたが、それは24時間後になってからでした。 Meetupは金曜日の朝に仕事を始め、土曜日の午後に再び飛行しました。 彼は土曜日の真夜中に迎えられましたが、日曜日に再びサービスが落ちました。 一般に、これはすべて今日まで続いています。

もちろん、攻撃者が必要とする量が非常に少ないことに誰もが驚いています。サービスの大幅な低下により、大幅に大きな損失が発生し、さらにサイトの機能を復元してDDoSから保護するコストが発生する可能性があります(最も効果的ではありません)。

ただし、DDoS攻撃から保護する企業は、これはすべてニュースとはほど遠いと主張します。 長い間、攻撃者は主に中小規模のサービスやサイト(オンラインカジノの小規模サイトなど)を攻撃しており、そのようなリソースの所有者に攻撃のキャンセルと引き換えにお金を要求しています。 ご覧のとおり、状況は変化しており、大規模なサービスが攻撃の標的になっています。

攻撃自体は非常に単純です-NTPプロトコルの機能は、攻撃者が短いリクエストを送信し、長いレスポンスを受信するときに使用され、大量のトラフィックを生成します。 要求は、たとえば、ボットネットに含まれるコンピューターに送信されます。 そして、答え、大量の情報、攻撃者は攻撃されたサーバーにリダイレクトします。 ボットネットに多数のPCがある場合、「ジャンク」トラフィックの量は単純に膨大です。

現在、脆弱性は徐々に修正されていますが、これは非常に長いプロセスです。

したがって、この攻撃方法は依然として非常に重要であり、攻撃者はこれをすべて使用して、Meetupなどのサービスの所有者から少量のお金を取得します。 前述のように、多くの人が数日間「嘘をつく」よりも300ドルを支払う方が、または保護のために対応するアンチDDoSサービスを支払う方がはるかに有益です。