「私の知る限り、地元の競合他社であるTextSecure for Androidの作成者ほど匿名の名前はありません」とDurovは上記の議論から批判者を特定しようとしています。 -電報は多くのユーザーを集めました、そして、彼らは当然大騒ぎしました。 彼らは「あなたのアルゴリズムは新しすぎる、なぜ実証済みのものがあるのか」という議論と「あなたのアルゴリズムが古すぎる、なぜ新アルゴリズムがあるのにこれだ」という議論の間を急いでいます。

この議論の良い結論は、Telegramトラフィック復号化コンテストの発表になると思います。 テレグラムへの登録の瞬間から私のすべての通信のトラフィックを開き、それを解読してその方法を説明した人に20万ドルを提供する準備ができているとしましょう。 その結果、Telegramは、特別なサービスの抜け穴を検出して閉じるか、プロトコルの不可侵性のさらに別の証拠を受け取る可能性が高くなります。

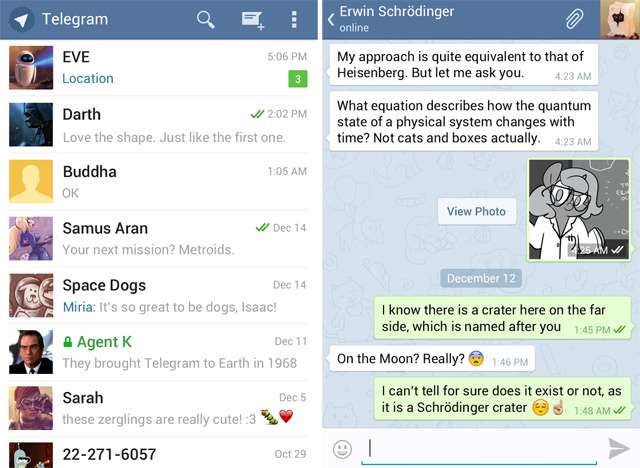

誰も知らない、Telegramは、WhatsAppをモデルにした外国市場向けに作成された新しい無料のIMメッセンジャーです。 主任開発者であり、新しいIMプロトコルMTProtoの作成者の1人は、ニコライデュロフです。 このプロジェクトは、カリフォルニア州を拠点とする新興企業Digital Fortressの傘下にある独立企業として開発されており、そのディレクターはPavel Durovです。 このプログラムは、Telegramサーバーに痕跡を残さない自己破壊メッセージをサポートすることにより、秘密チャットでのメッセージのエンドツーエンド暗号化と同様に、その並外れた速度、ユーザーフレンドリーなインターフェースで注目に値します。

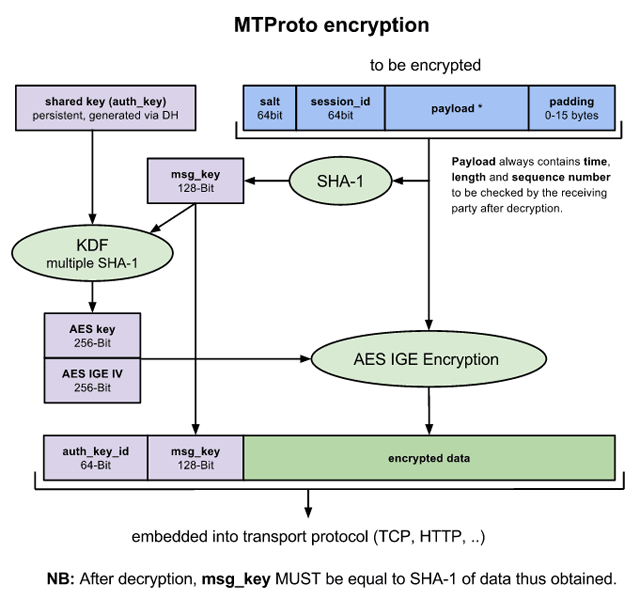

公式FAQでは、Telegramは「WhatsAppのより安全な代替品」であると述べています。 トラフィックは、AES256、RSA 2048、およびDiffie-Hellmanキー交換プロトコルを使用してクラウドホスティングに送信される前に保護されます。

iOS用Telegramの最初のバージョンは2013年8月14日(英語のみ)にリリースされ、Android用のバージョンは2013年10月20日にリリースされました。 現在、Mac OS XおよびWindowsのクライアントは、独立した開発者によって作成されています。 サードパーティのクライアントは、 オープンAPIを使用して作業できます 。

開発者は、プログラムが永久に無料のままであり、広告を表示しないことを約束します。 お金がなくなったら、寄付をユーザーに向けます。

UPD。 「技術的に高度な」ユーザー向けの新しいFAQが Telegram Webサイトに公開されました。

UPD2 19.12。 コンテストの条件を記載した公式プレスリリース 。