2007年に、シニアコンペラ(ドラフトコンペラ、rfc 6624などの著者であるKirietti)は次の会議で次のように語っています。 そして、エンドツーエンドのQoS、TE ...それから5年が経ちましたが、私はMPLSホームルーターにまだ到達していませんが、プロバイダーテクノロジーから企業セクターに自信を持って踏み出しました。 ここでは、MPLSがプロバイダーネットワークとほとんど一緒に登場した大企業については説明しません。 MPLSネットワークが活発に発展している中規模(および場合によっては小規模)の企業セクターを意味します。これは外国企業で特に顕著です。

疑問が生じるかもしれない-なぜこれなのか? なぜ通常のIGPは適切ではなく、L2の「物理学で引き伸ばされる」だけなのでしょうか? 一般的に言って、私の意見では、これは論理的な単純さです。必要に応じて、MPLSベースのソリューションの美しさと効果がわかります。 さまざまなメーカーのエントリーレベルのデバイスでMPLSがサポートされるようになったため、幅広い機能と開発の可能性を同時に備えた、エレガントで費用のかからない決定が可能になりました。 MPLSは、「大」および「選択」のテクノロジーでなくなったため、不明瞭でアクセスできないものから、徐々に商品になりつつあります。

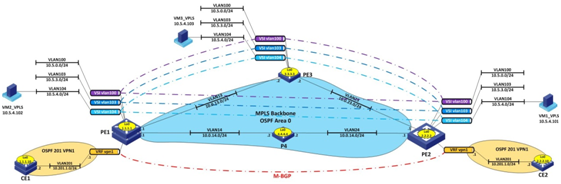

企業部門でMPLSを使用して最も頻繁に行うことは何ですか? 基本的にプロバイダーと同じ、スケール調整済み-L2およびL3 VPN、VPLS、およびTEに基づくQoSの保護とプロビジョニング。 この記事では、HP 5800シリーズデバイスに基づいてTEメカニズムを使用してMPLS VPN、VPLSを構築し、それらを保護する方法の簡単な例を説明します。 ネットワークは次のとおりです。

3つのPE(企業部門に適用されるプロバイダーエッジ、集約レベル)、1つのP(プロバイダー、コア)、および3つのCE(カスタマーエッジ、3つのオフィスネットワーク)があります。

まず、PEで基本的なMPLSおよびLDP(またはMPBGP)シグナリングを上げます。 記事を引き伸ばさないために、バックボーンのIGP / BGP設定などの基本設定をスキップします。 TEの使用を継続するため、次のように、TEサポートでMPLS設定をすぐに行います。

mpls lsr-id 1.1.1.1 # mpls mpls te mpls te timer fast-reroute 5 mpls rsvp-te mpls te cspf # mpls lspv mpls ldp graceful-restart # mpls ldp remote-peer pe2 remote-ip 2.2.2.2 # mpls ldp remote-peer pe3 remote-ip 3.3.3.3 interface Vlan-interface13 description * to PE3 Vlan13 * ip address 10.0.13.1 255.255.255.0 ospf cost 50 mpls mpls te mpls ldp

TEが機能するには、このコマンド「opaque-capability enable」を使用して、OSPFバックボーンにOpaque LSAサポートを含めることを忘れないでください。 MBGPをシグナリングとして使用する場合、PE間のBGPピアリングを上げ、BGPに必要なAF(アドレスファミリ)サポートを含める必要があります。 この例では、VPLSとL3 VPNをそれぞれ使用し、これらのサポートを次のように構成します。

... bgp 100 ... undo synchronization graceful-restart peer 2.2.2.2 as-number 100 peer 3.3.3.3 as-number 100 peer 2.2.2.2 connect-interface LoopBack0 peer 3.3.3.3 connect-interface LoopBack0 ... # ... vpls-family peer 2.2.2.2 enable peer 3.3.3.3 enable # ipv4-family vpn-instance vpn1 import-route direct import-route ospf 201 # ipv4-family vpnv4 peer 2.2.2.2 enable peer 3.3.3.3 enable

次に、PEでサービスを生成し、インターフェイスにバインドします。 私たちの場合、私が言ったように、これらはVPLSとL3 VPNです。 L3 VPNインスタンス(この例ではvpn1)およびVPLS VSI(この例ではvlan103、104)を構成し、L3 VPNをVLANインターフェイスにバインドし、VPLSからBA(BridgeAggregation)インターフェイスにバインドします(集約チャネルはCEからPEに来るため)このように:

... ip vpn-instance vpn1 route-distinguisher 201:1 vpn-target 201:1 export-extcommunity vpn-target 201:1 import-extcommunity ... vsi vlan103 auto pwsignal bgp route-distinguisher 103:1 vpn-target 103:1 import-extcommunity vpn-target 103:1 export-extcommunity site 1 range 20 default-offset 0 # vsi vlan104 static pwsignal ldp vsi-id 104 peer 2.2.2.2 pw-class frr peer 3.3.3.3 ... interface Bridge-Aggregation1 description * to CE1 BAGG1 * port link-type trunk undo port trunk permit vlan 1 port trunk permit vlan 100 to 110 201 to 202 link-aggregation mode dynamic stp disable ... service-instance 103 encapsulation s-vid 103 xconnect vsi vlan103 service-instance 104 encapsulation s-vid 104 xconnect vsi vlan104 ... interface Vlan-interface201 ip binding vpn-instance vpn1 ip address 10.201.1.1 255.255.255.0

L3 VPNでは、「静的」を生成しないために、OSとPEの間でOSPFを上げ、他のサイトでそれらを見るために、BGPでOSPF CE-PE(この例ではospf 201)でルートを「再配布」します。 反対側では、逆の操作を実行して、ルートをBGPから「削除」し、次のようにクライアントOSPFに「入れ」ます。

... bgp 100 ... # ipv4-family vpn-instance vpn1 import-route direct import-route ospf 201 # ... ospf 201 router-id 1.1.1.1 vpn-instance vpn1 import-route bgp silent-interface all undo silent-interface Vlan-interface201 area 0.0.0.0 network 0.0.0.0 255.255.255.255 ...

CEの設定は行いません。CEはMPLSについて何も知らないルーターとして構成されています。

最後に、チャネルの落下を防ぐために、TEを構成します。 例が過負荷にならないように、1つのトンネルを構成してVSI vlan104を保護し、2つの方法で保護します。 次のように、パスを手で処方してから、tunnel-policyおよびpw-classを介してセキュアトンネルをサービスにバインドします。

... # explicit-path by-path next hop 10.0.13.2 next hop 10.0.23.1 next hop 2.2.2.2 # explicit-path pri-path next hop 10.0.14.2 next hop 10.0.24.1 next hop 2.2.2.2 # ... tunnel-policy policy1 tunnel select-seq cr-lsp load-balance-number 1 # pw-class frr pw-tunnel-policy policy1 ... vsi vlan104 static pwsignal ldp vsi-id 104 peer 2.2.2.2 pw-class frr peer 3.3.3.3 ... interface Tunnel10 ip address 10.1.1.1 255.255.255.0 tunnel-protocol mpls te destination 2.2.2.2 mpls te tunnel-id 10 mpls te record-route label mpls te path explicit-path pri-path preference 1 mpls te path explicit-path by-path preference 2 mpls te path dynamic preference 3 mpls te commit # ...

現在、メインパスに障害が発生した場合、VSI vlan104内のすべてのトラフィックは、障害のあるルートをバイパスするように設計された高速ルートに自動的に「移動」します。 結果はこの写真です:

CE L3 VPNに対して透過的に構成され、104個のVLANがカプセル化されたTE VPLS VSIを使用して保護されたサイト間(CEに対して透過的)。 Pルータ(図のP4)の構成については言及しませんでした。TEをサポートする基本的なMPLSのみがあり、その上のサービスはそれぞれ終了せず、特別な設定はありません。