Positive Hack Daysは、やがて再び虐殺を手配し、The Standoffのハッカー、警備員、アナリスト、情報セキュリティの専門家を顔に押し付けます。

今年、Jet CSIRTインシデントモニタリングアンドレスポンスセンターの勇敢で熱心なスタッフは、Jetセキュリティチームを強化します。ディフェンダーが攻撃者に立ち向かうのを支援します。 通常、私たちの日常生活は、保護されたセグメントの情報セキュリティのレベルを継続的に監視、分析、および維持することから成りますが、クールなサイバーバトルという形での挑戦も私たちを傷つけません。

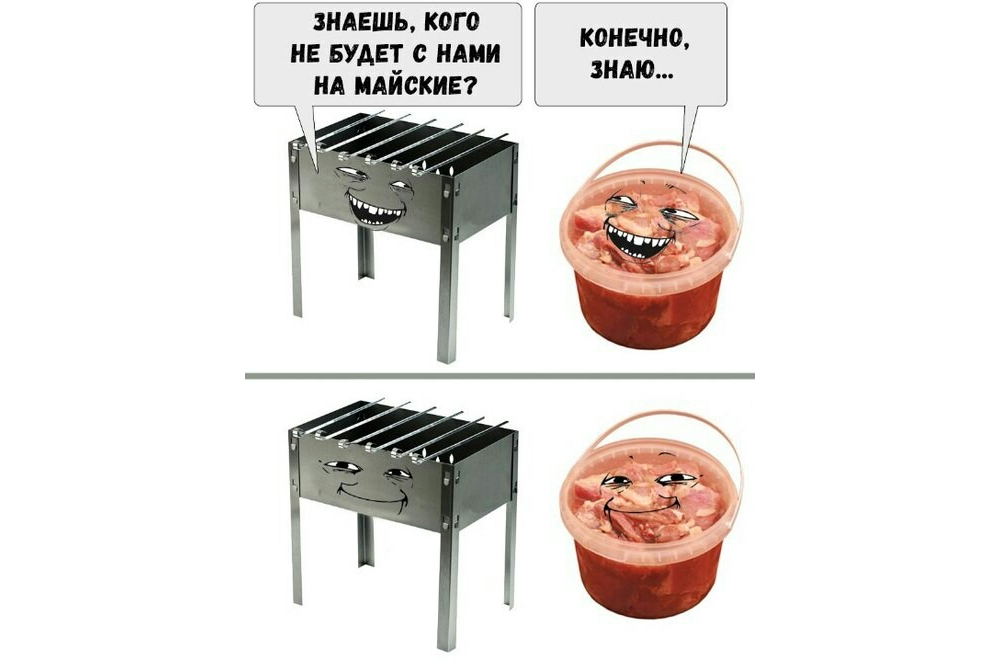

私たちは初めて「対立」に向かいますが、一般的に、競争に割り当てられたタスクは日常業務に近いものです。未知のインフラストラクチャでインシデントを検出、調査し、それに対応するプロセスを構築および確立する必要があります。 インフラストラクチャをセットアップする時間はほとんどありません-わずか1か月です。 そして、これはすべての5月の喜び-バーベキュー、ジャガイモの植え付け、その他の冒険-を延期する必要があることを意味します。 今日は、今後のサイバーバトルの期待を共有したいと思います。

良いことから始めましょう。「対立」のインフラストラクチャでは、ディフェンダーは設定、ポリシーを調整し、オーガナイザーが許可するすべてのものを設定できます。 実際のプロジェクトでは、通常、すべてが顧客の能力、サイトでのさまざまな情報セキュリティ対策の存在に基づいており、顧客の能力と希望の間の中間点を見つけることになります-多くの場合、監視プロセスの構築に関連する必須の側面を損なうことなく。 仮想都市で対応プロセスを確立するには、より微妙なアプローチが必要になります。 サービスポートを閉じて「詐欺師」のすべてのアドレスをブロックすることはできません。主催者はインフラストラクチャリソースの可用性/アクセス不能性をチェックし、一般的に防衛と攻撃のバランスを確保するためにあらゆることを行うからです。 同時に、競争の開始時にインフラストラクチャが侵害されないという明確な考えがあります。 同時に、ゲームのルールに従って、彼らは間違いなくハッカーのための抜け穴の束を隠します。 他のディフェンダーチームと同様に、疑わしい攻撃の正確な開始時刻と終了時刻を知っているため、特定の期間に集中した攻撃の数を反映するために力を入れることができます。

今年、The Standoffはアプリケーション開発者向けの最初のハッカソンを開催します。 これらのアプリケーションが防御側のインフラストラクチャに配置されることを推測することは難しくありません。開発者は、イベント中に膝のすべての穴にパッチを当てます。 これにより、主に追加の攻撃ベクトルが作成されますが、これらの準備は行われません。 しかし、「内部」開発チームとの相互作用を構築し、オンラインモードで脆弱性を特定して修正するという新しい経験を得ることができます。

一般に、スタンドオフはCTF形式の最大のイベントの1つです。 私たちの主な目標は、インフラストラクチャに対する標的型攻撃を感じ、実際のプロジェクトでテストする機会がないインシデントを特定するための新しい方法とシナリオを試すことです。 PHDaysでお会いしましょう!