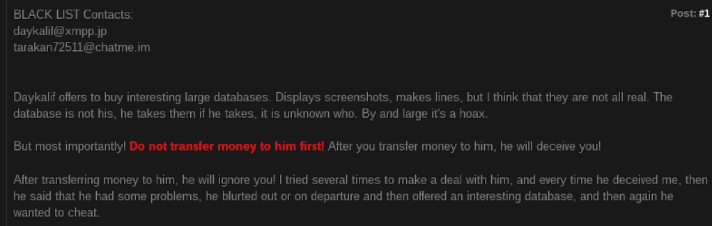

2016年の初め、仮名tessa88の下で行動する攻撃者は、Vkontakte、Mobango、Myspace、Badoo、QIP、Dropbox、Rambler、LinkedIn、Twitterなどの侵害されたユーザーベースの幅広いリストを売りに出しました。最近、攻撃者の情報はInsikt Groupの専門家によって公開されました。 。

注 :Insikt Groupのスペシャリストは、Recorded Futureから提供されたデータを使用し、OSINT調査を実施し、多数のダークネットリソースを分析して、ハッカープロファイルを記述し、代替ニックネームを特定し、tessa88アカウント所有者に属する連絡先情報を取得しました。

短いレビュー

2016年の初めに、仮名tessa88のもとで活動していた未知のハッカーが、有名人データを含む侵害されたデータベースの幅広いリストを売りに出して、最初に公開されました。 これらはVkontakte、Mobango、Myspace、Badoo、QIP、Dropbox、Rambler、LinkedIn、Twitterなどのデータベースでした。数か月間、ハッキングコミュニティの積極的な参加により、ハッカープロファイルはほとんどすべてのダークネットコミュニティでブロックされました。 2016年5月までに、tessa88はインターネットから完全に姿を消しました。 次の数ヶ月で、ハッカーの身元を明らかにするために多くの試みが行われました。 しかし、tessa88を実在の人物とリンクする特定の証拠は提示されていません。

新しいデータは、仮名tessa88の下で、ダークネットでいくつかの異なるプロファイルを使用したPenzaの居住者であるMaxim Donakovが隠れている可能性があることを示唆しています。 OPSECの手順を厳守し、今日も匿名のままで、tessa88アカウントを維持している共犯者がいた可能性があります。 いずれにせよ、Insikt Groupの専門家は、Maxim Donakovが侵害されたデータベースの販売から直接の利益を享受しており、主要なアクターと見なされるべきであると確信しています。

重要な判断

- tessa88の犯罪歴は、おそらく、LinkedIn、Dropbox、Yahooなどの大規模なデータ侵害の前の2012年に始まりました。その責任は、この仮名の下で行動するハッカーに置かれました。 おそらく、tessa88プロファイルは、貴重なデータベースの販売専用に作成されたものです。

- ニックネームtessa88の下に隠れている実在の人物の発見された画像に基づくInsikt Groupの分析、および多数のフォーラムからの議論により、tessa88は女性であり男性ではないという高い確率で結論付けることができます。

- Insikt Groupによると、tessa88のプロファイルは他の多くのアカウントにリンクされています:Paranoy777、Daykalif、およびtarakan72511。 これらのユーザーは、ソーシャルネットワークに同様の写真を投稿しました。これは、ネットワーク上でParanoy777という仮名で知られる青年、マキシムドナコフのパスポートにある写真です。

- Insikt Groupは、Maxim Vladimirovich Donakovがロシア連邦に住んでいると報告しています。

アイデンティティの開示tessa88

背景

Recorded Futureによると、Peace_of_Mind(Peaceとも呼ばれます)は、2016年5月16日にLinkedInを売却し、現在は機能していないTheRealDeal Marketで販売しています。 2016年10月にLinkedInデータベースの盗難を調査した後、FBIの役員はロシア市民のYevgeny Nikulinを逮捕しました。 彼はチェコ共和国で逮捕され、後に米国に引き渡されました。 この記事の執筆時点では、調査はまだ完了しておらず、NikulinとPeace_of_Mindをリンクする客観的な証拠は提供されていません。

マザーボードは、tessa88とのインタビューから調査結果を公開し、犯罪コミュニティの長年のメンバーであると主張し、Peace_of_Mindがtessa88が販売したデータベースを盗んだと非難しました。 一方、Peace_of_Mindは、tessa88自体がインターネットでの販売のためにデータベースを盗んだと主張しました。

InfoArmorのレポートによると、tessa88は、「グループE」と呼ばれるハッカーのグループによって盗まれたアカウントと個人データを販売する仲介者として行動しました。 InfoArmorは、2016年2月にtessa88が販売用データベースを初めてリリースしたと主張しています(Recorded Futureもこれを確認しています)。 2016年5月、InfoArmorは、tessa88とPeace_of_Mindが、大量のデータの収益化を高速化するために、侵害されたデータベースの少なくとも一部を共有することに同意したと主張しました。 tessa88とPeace_of_Mindの関係は、秘密コミュニティの他のメンバーがデータが信頼できないと主張したため、悪化しました。 したがって、InfoArmorからのレポートは、マザーボードの調査結果を確認し、2人のハッカー間の完全な敵意を説明しています。

ダークネット上のstervasgoaとしても知られるtessa88の活動は、2016年2月から5月までです。

分析

ダークネットリソースの分析の結果、tessa88プロファイルをJabber(tessa88 @ exploit [。] Im、tessa88 @ xmpp [。] Jp、mrfreeman777 @ xmpp [。] Jp、darksideglobal @ exploit [。] Im)を含むいくつかのアカウントと比較することができました。 、ICQアカウント740455およびメールアドレスfiretessa @ yahoo [。] com。

Tessa88は、現在閉鎖されているアンダーグラウンドフォーラムでLinkedInおよびMySpace Webサイトデータベースを販売しています。

2016年7月5日に、Twitterユーザー@firetessaは、自分が地下フォーラムで販売するために使用したtessa88 @エクスプロイト[。] Im Jabberアカウントを所有していると発表しました。

@firetessaによるツイート

ハッキングコミュニティのメンバーであるTraXは、tessa88が男性であると述べ、疑惑の写真をフォーラムに投稿しました。 TraXはまた、tessa88がLinkedIn、MySpace、Yahooの最近のハッキングとその後の販売の背後にあると述べ、この情報を記者と共有する意欲さえ表明しました。

tessa88の写真の疑い

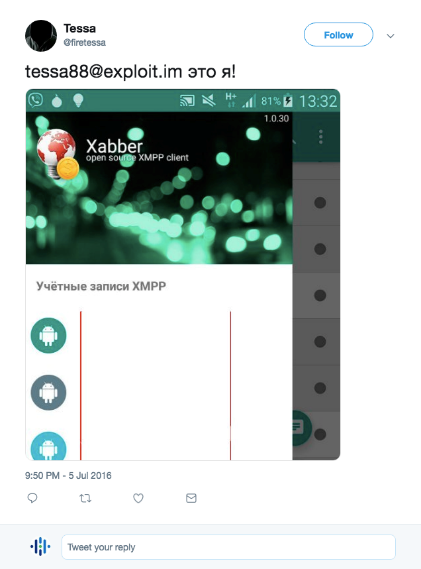

OSINTベースの調査により、HelloWorldおよびIbm33a14ユーザーによって実装されたYahooおよびEquifaxのデータリークに関する議論のスクリーンショットが投稿されたtarakan7251アカウント(Imgur)が特定されました。 Ibm33a14がロシア語を話すハッカーであり、2017年にYahooとEquifaxのデータベースからのダンプのオリジナルを所有していると主張したことは注目に値します。

YahooおよびEquifaxに関するチャットスクリーンショット

2017年の同じImgurアカウントで、「tessa88」というタイトルの写真が公開されました。これは、TraXが投稿した前述の写真に描かれている人物に似た外観の男性を描いています。

ユーザーtessa88の画像

tarakan72511エイリアスは、Jabberアカウントtarakan72511 @ chatme [。] Imを所有するハッカーParanoy777によって使用されます。 Paranoy777とtessa88は両方とも、2016年に大規模なソーシャルネットワークとIT企業の盗まれたデータベースを販売しました。

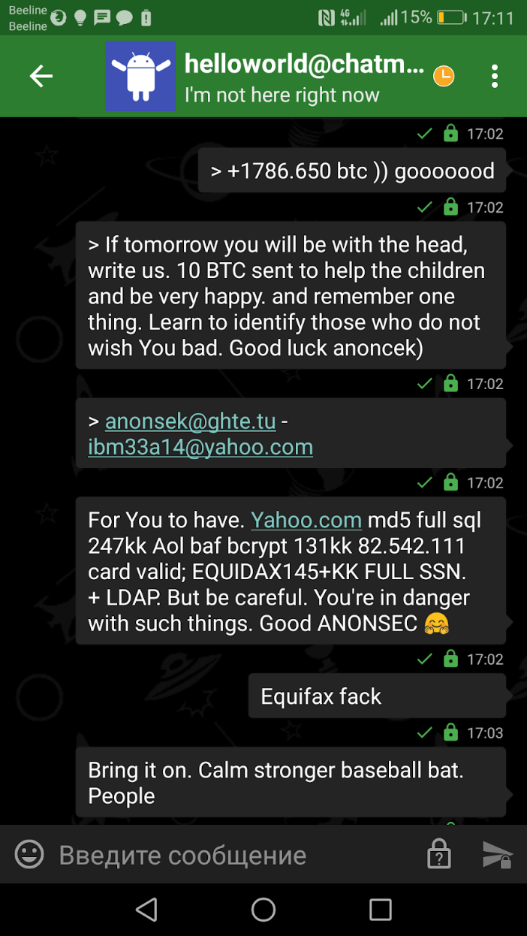

Recorded Futureはtarakan72511に対して提出された苦情を発見しました。Daykalifは有名なデータベースを取引し、Jabber daykalif @ xmpp [。] Jpとtarakan72511 @ chatme [。] Accounts、同じJabberアカウントを使用したロシア語を話す犯罪者であると述べていますユーザーParanoy777が使用し、これはtarakan72511アカウントに関連付けられています。 この文が正しい場合、Paranoy777とDaykalifのユーザーは同じ人物である可能性があります。

地下フォーラムで発見された苦情

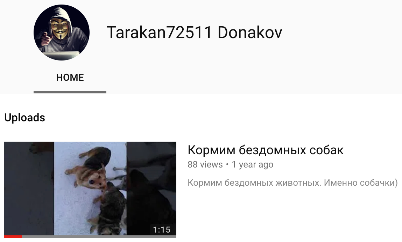

ユーザーtarakan72511(Imgurリソース)は、犬への愛についての情報を共有しました。 YouTubeアカウントTarakan72511 Donakovのユーザーは、2人が野良犬に餌をやるビデオをアップロードしました。これはImgurのプロフィールへの参照です。 ビデオは彼らがペンザにいると言っています。 ビデオの車は、登録番号K652BO 58の三菱ランサーです。

YouTube Tarakan7251 Donakovのユーザープロファイル。

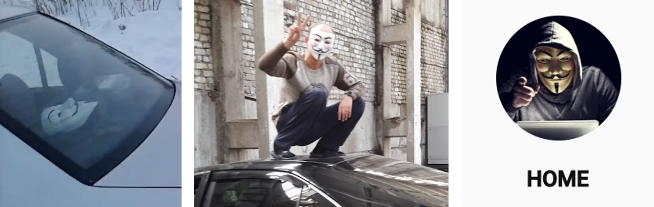

さらに、ビデオの56秒で、Guy Fawkesのマスクが表示されます。 同様のマスクがTarakan72511 DonakovのYouTubeプロフィールでアバターとして使用され、TraXが共有する画像の人物にも着用されました。

Guy Fawkesは、YouTubeビデオ、YouTubeユーザーアバター、Traxユーザーイメージをマスクしています。

ペンザのドナコフ(ドナコフ)に対するOSINTの調査で、ドナコフM.V. 2017年に三菱ランサーが参加して発生した事故を含む、ヤロスラブリとペンザの都市でいくつかの犯罪を犯しました。 ヤロスラヴリで生まれ、ペンザに移住した市民ドナコフ・マキシム・ウラジミロヴィッチは、sudact.ruに関するいくつかの記事で取り上げられ、その後、M。ドナコフが拘留されました。

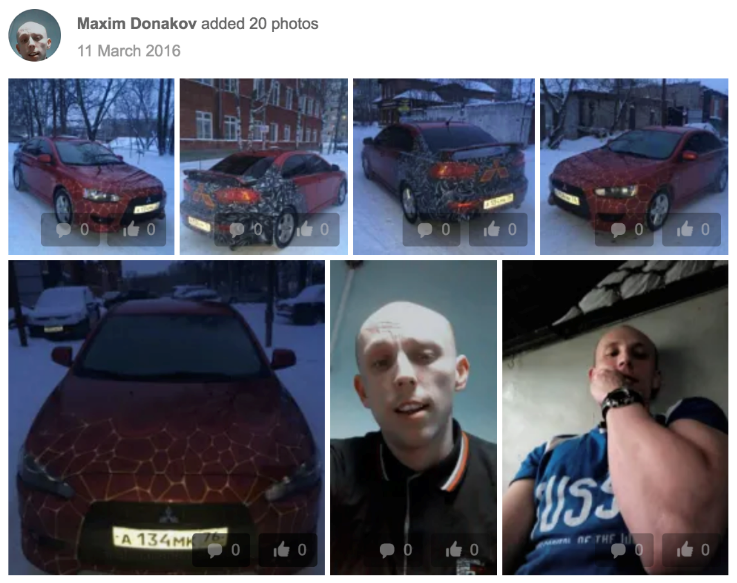

これらの記録に基づいて、3つのプロファイルがOdnoklassnikiリソースで公開されました。すべての名前はMaxim Donakovで、そのうち2つは現在の場所をYaroslavl、1つはPenzaとして示しました。 Odnoklassnikiの最初のプロファイルは、ヤロスラブリに住んでいて1989年7月2日に生まれた男性のものです。 ユーザーが2013年9月9日に最後にサイトにアクセスしたとき。 2番目のOdnoklassnikiプロファイルは、前のプロファイルと同じ名前と生年月日を持っています。 両方のプロファイルの写真は、Imgurのtarakan72511のプロファイルと同じ人物を示しています。 州番号A 134MK 76の三菱ランサーの画像は注目に値します。

オドノクラスニキのマキシムドナコフのプロフィール写真

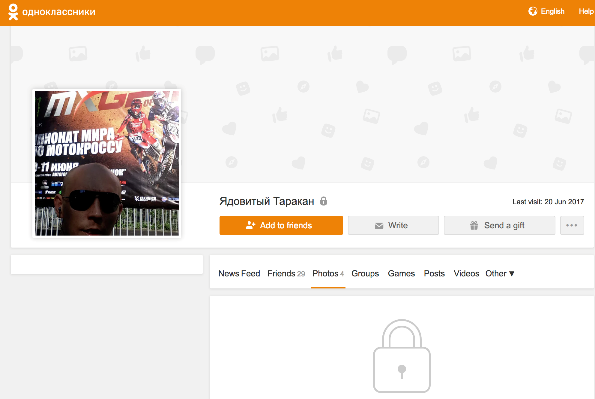

Odnoklassnikiの2番目のプロファイルを分析したところ、ハッカーはウクライナのPervomaiskに住んでいると思われる別のユーザーPoisonous Cockroachに接続されていることがわかりました。 「毒のゴキブリ」という名前はImgurのtarakan72511アカウントと一致しており、その人物のプロフィール写真はMaxim Donakovによく似ています。 ペルボマイスクがマキシムドナコフの本当の発祥地であることは注目に値します。 上記の事実を考えると、高い信頼度で、「毒ゴキブリ」のプロファイルもマキシム・ドナコフに属していると言えます。

オドノクラスニキのマキシムドナコフの別のプロファイルの写真

機密情報筋は、マキシム・ドナコフが1989年7月2日生まれの実在の人物であることを確認しました。 SudActによると、ドナコフは警察の監視下で釈放されたが、2014年に別の犯罪を犯した後に投獄された。 これは、ドナコフが以前のアカウントの資格情報を忘れた場合、刑務所から釈放された後、新しいプロファイルを作成することを余儀なくされた可能性があるため、オドノクラスニキのいくつかのプロファイルの存在を説明するかもしれません

OSINTの調査により、ドナコフ(tessa88)に関連する可能性が高い他のアカウントと連絡先情報の数が明らかになりました。VKontakteプロファイルMaxim Ivanovの電話番号+ 79022222229、VkrugudruzeiおよびValet.ruプロファイル、YouTubeアカウントMaxim Donakovの電話番号+17789981919 。 Maxim DonakovによるオープンWeb検索により、Freelance.ruでGulik01のプロファイルが明らかになりました。これは、おそらくtessa88(Donakov)に属します。 Gulik01アカウントは、彼が情報技術の分野でロシア語を話すフリーランサーであることを示しています。

さらに、リークされたデータベースでの追加検索により、1989年7月2日生まれのペンザ在住のマキシムドナコフは、前述のOdnoklassnikiプロフィールのユーザープロフィール情報と、Imgur tarakan72511ユーザーが投稿した「tessa88」というタイトルの画像と一致することを明らかにしました。人。 繰り返しになりますが、これらはすべて、tessa88が本当にマキシムドナコフであることを示唆しています。

tessa88ユーザーのビットコインウォレットの分析

Crystal Blockchain(Insikt Groupが実施)を使用したtessa88検証ビットコインウォレットに関連するトランザクションの分析により、ハッカーは少なくとも168ビットコインまたは約90,000米ドルを受け取り、ほとんどの資金は最終的に人気のあるLocalBitcoinsを介して洗濯されたことが示されましたピアツーピア交換サービス。 2016年5月にハッカーをブロックしましたが、彼は2017年8月までビットコインウォレットを使い続けました。

分析サマリー

Insikt Groupは、高い信頼性で、テッサ88を、マキシムドナコフが地下フォーラムでデータベースを販売するために作成した多くのニックネームの1つとして評価しています。 さらに、ドナコフは少なくとも2012年からダークネット上でアクティブであり、別名Paranoy777、Daykalif、およびtarakan72511も使用している可能性があります。

マキシムドナコフ、tessa88、Paranoy777、Daykalifとして知られています

ドナコフ・マキシム・ウラジミロヴィッチは1989年7月2日にロシア連邦の居住者として生まれ、以前はヤロスラヴリに住んでいたが、後にペンザに移った。 ソーシャルメディアアカウントおよびその他の記録された将来のリソースの分析は、Insikt Groupの調査結果を裏付けています。

分析によれば、別名tessa88、Paranoy777、およびDaykalifは、ダークネットでの侵害されたデータの販売専用に作成されました。 上記の企業のデータベースの盗難に関する矛盾する情報を考えると、ハッカーが使用する実際の戦略と方法を決定することは困難です。 ただし、LinkedInのデータリークに関連するYevgeny Nikulinのケースに対する今後の調査は、この話を明らかにし、残りのギャップを埋めることができます。

この記事は、2018年11月20日にInsikt Group によって公開されました 。

翻訳:デニスガブリロフ、コンサルタント、情報セキュリティセンター、Jet Infosystems