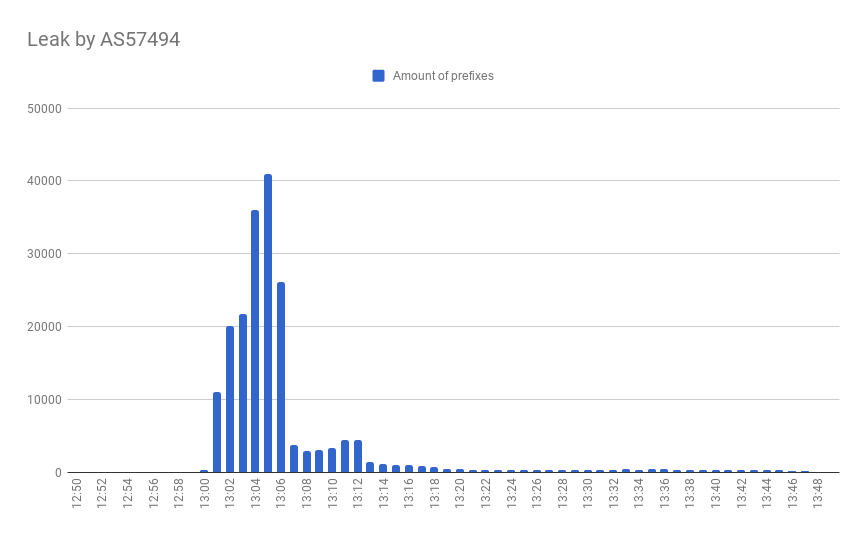

UTC 13.00(モスクワ時間16:00)に、小さなロシアのオペレーターKrek Ltd( AS57494 )は、プロバイダー間のプレフィックスのアナウンスを開始しました。その結果、Rostelecomトラフィックの大部分をネットワークにリダイレクトしました。 この異常は4万件以上のプレフィックスに影響を及ぼしました-もちろん、Krekネットワークはこのような負荷に耐えることができませんでした。 その結果、ロシア連邦のユーザーの10〜20%が、Amazon、Youtube、Vkontakte、IVI.RUオンラインシネマなどの人気サービスを含む数千のサービスへのアクセスを失いました。

5,000以上のプレフィックスが付いたこの事件は、ロシアのインターネットセグメントを超えて広がり、他の地域からのトラフィックをこのブラックホールに引き込みました。

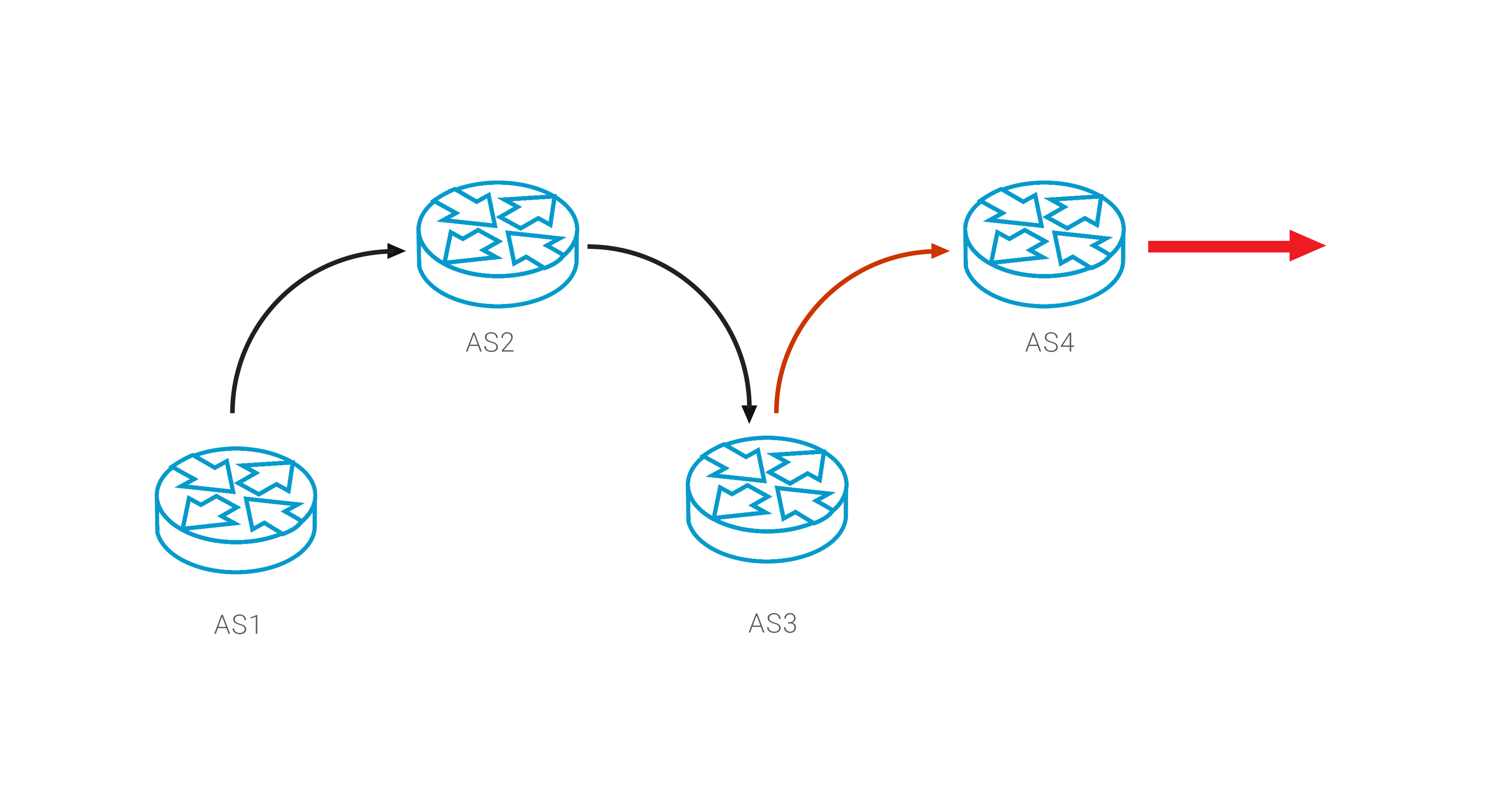

このルートリークは、相互接続された2つのエラーの結果です。KrekネットワークのBGP設定のエラーとRostelecomネットワークのジャンクションでのフィルタリングの欠如です。 どちらの事業者も自分のミスに対して高い代償を払ったが、これはユーザーの大部分を失った他のサービスの所有者を完全に満足させることはありそうにない。

すべてのコストでトラフィックを返す

オペレータには、このような異常からトラフィックを返す方法がないと広く信じられています。他の誰かのルーターがあなたの制御下にありません。 もちろん、「罪を犯した」当事者に手紙を書き始めることができます-これは復旧プロセスをスピードアップできますが、それでもトラフィックを即座にネットワークに戻すことはできません。

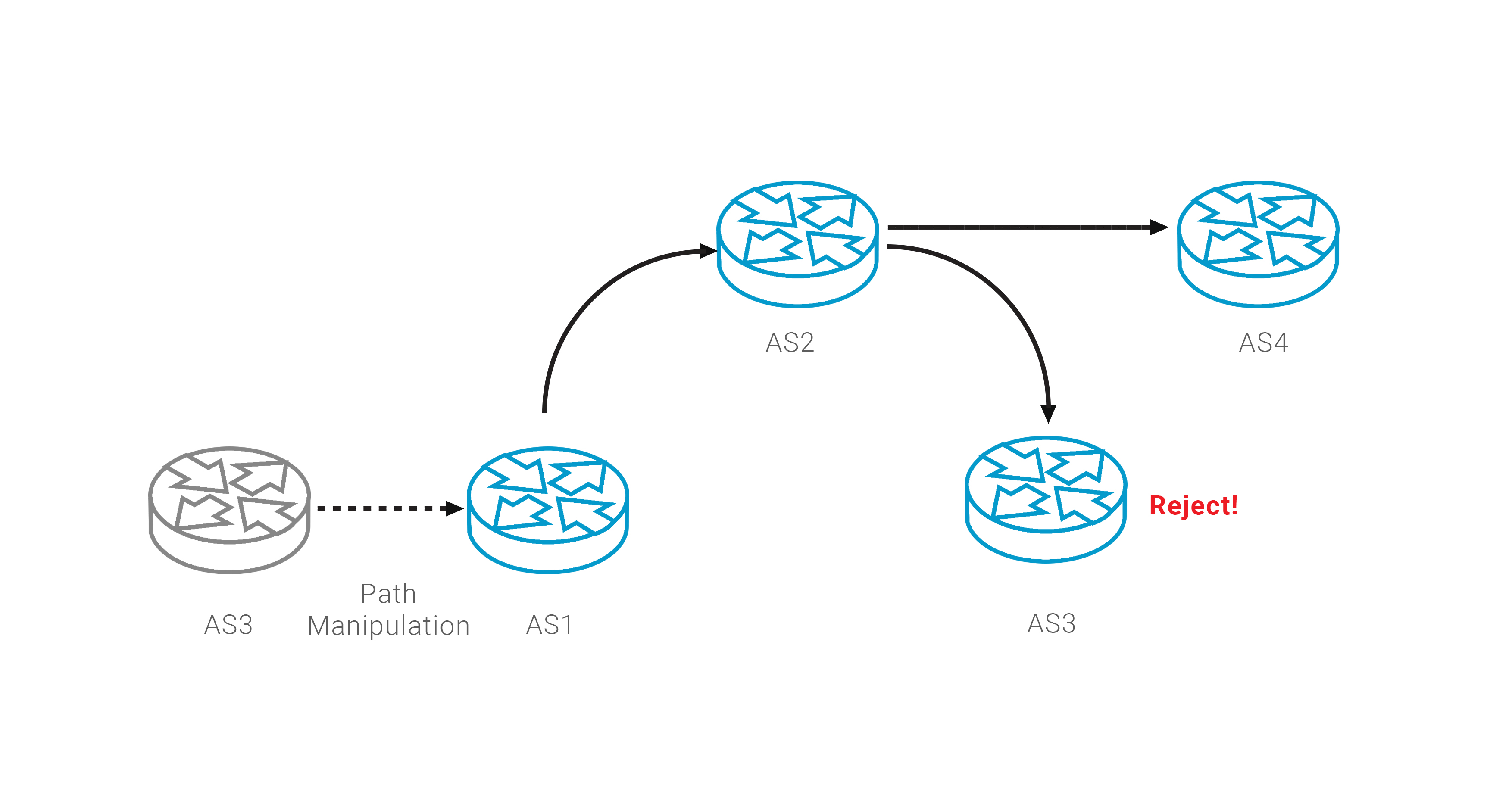

ただし、BGPループ検出メカニズムを使用して正しい接続を返す別の方法があります。ASパスに独自のAS番号が含まれている場合、ネットワークは自動的にルートをリセットする必要があります。 したがって、異常の原因が誰であるかがわかっている場合は、そのASをパスの先頭に追加して、このルートを強制的にリセットすることができます。

このようなASパス操作は、ネットワークアナウンスの監視を補完し、ルートリークなどのインシデントに積極的に対処するための保証された方法を提供します。 ただし、このようなポリシーを使用する場合は、ROA検証手順に関して結果の有効性を常に確認するよう注意する必要があります。