今年8月、Microsoftは、新しいSkypeリリースに「プライベートカンバセーション」と呼ばれるエンドツーエンドのエンドツーエンド暗号化を組み込みました。 暗号化は、通話、テキストメッセージ、およびファイルに対して機能し、非営利組織Open Whisper Systemsによって開発されたSignalプロトコルを使用します。

もちろん、「プライベートな会話」暗号化が登場する前でも、Skypeでは、これは2人のユーザー間のチャネルの暗号化ではなく、エンドデバイス専用に生成されたキーで行われました。 Microsoftがこのメッセンジャーを購入する前は、Skypeは256ビットのセッションキーを使用したAESチャネル暗号化を使用していましたが、完全に破棄しました。 そして今、通常の通信のために、SkypeはTLSプロトコルを使用します。TLSプロトコルは、ユーザーと会社のクラウドの間のチャネルを「カバー」します。

ほとんどすべての最新のデータ漏えい防止システム(DLPシステム)は、かなり標準的な方法(「中間者」攻撃(MitM)として知られる証明書のなりすまし)を介して、Skypeへの通常のメッセージとファイルの転送を追跡(および制御さえ)することを学びました。 ただし、「プライベートな会話」の場合、このトリックは機能しません。

DeviceLockでは、ネットワーク接続制御と、制御されたマシンで直接動作するローカルエージェントの両方を使用することで、この問題を解決しました。 その結果、DeviceLock DLPはSkypeの「プライベートな会話」を完全に制御できます。 本格的とは、システムがデータ転送の事実とその構成さえも監視するだけでなく、そのコンテンツとこのユーザーに設定されたセキュリティポリシーに応じて、ファイルとメッセージを転送するかどうかをリアルタイムで決定することを意味します。

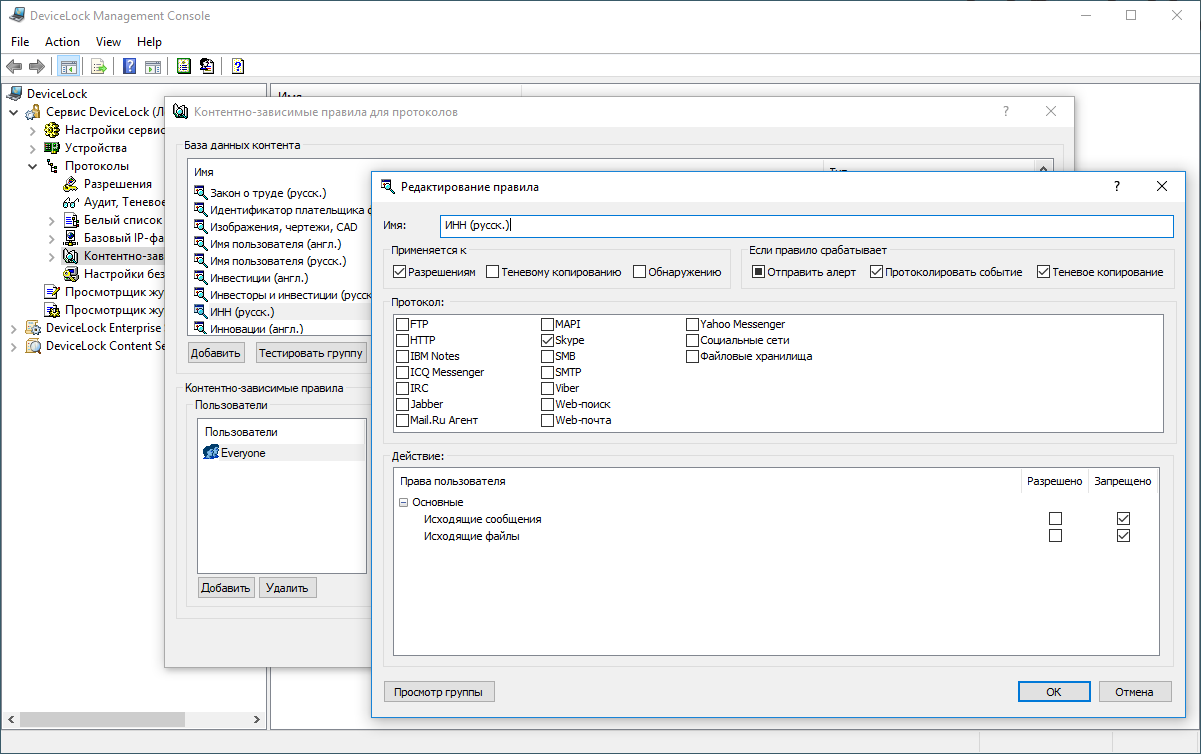

「プライベートな会話」でTINを使用して、電子メールアドレスまたはファイルを含むメッセージを送信することを禁止する実際の例を示します。 発信ファイルおよびメッセージの電子メールアドレスとTINを禁止するSkypeプロトコルの2つのルールを作成します。

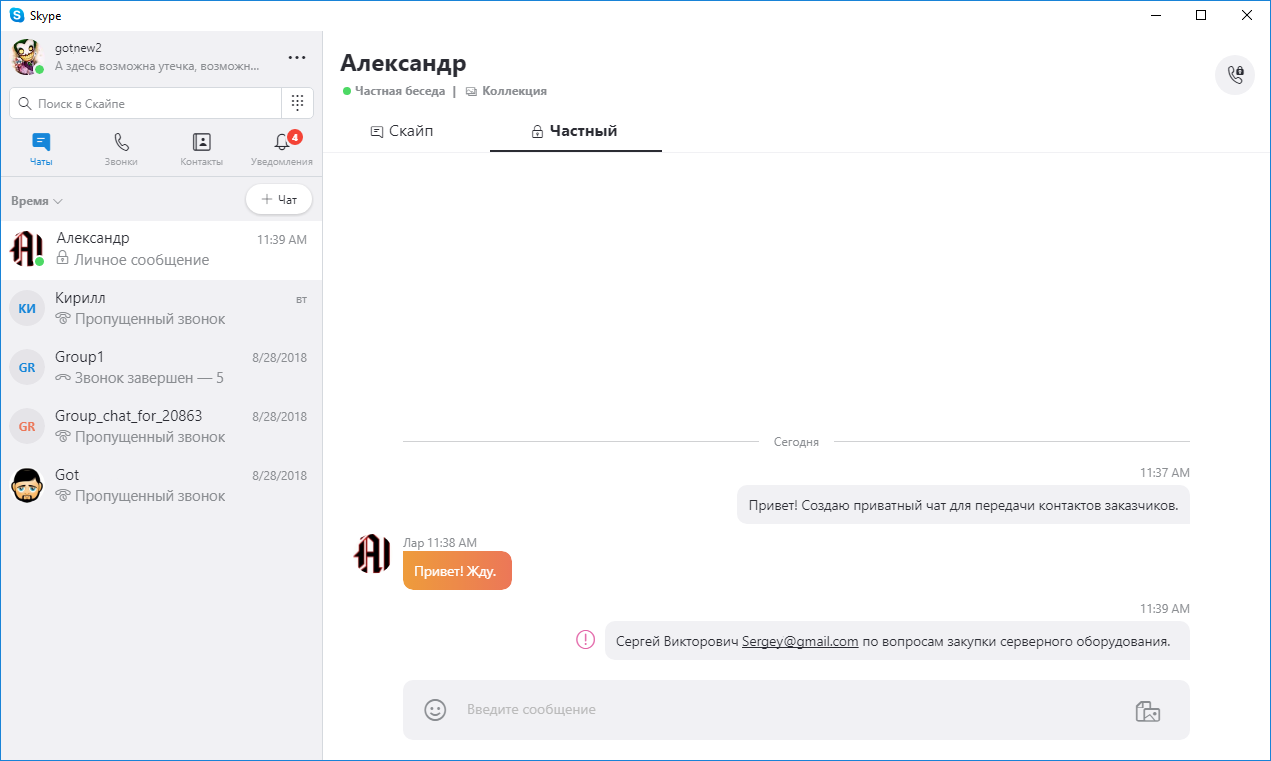

「プライベートな会話」でメッセージでメールアドレスを送信しようとします。

Skypeプライベートチャットでメールアドレスを転送する

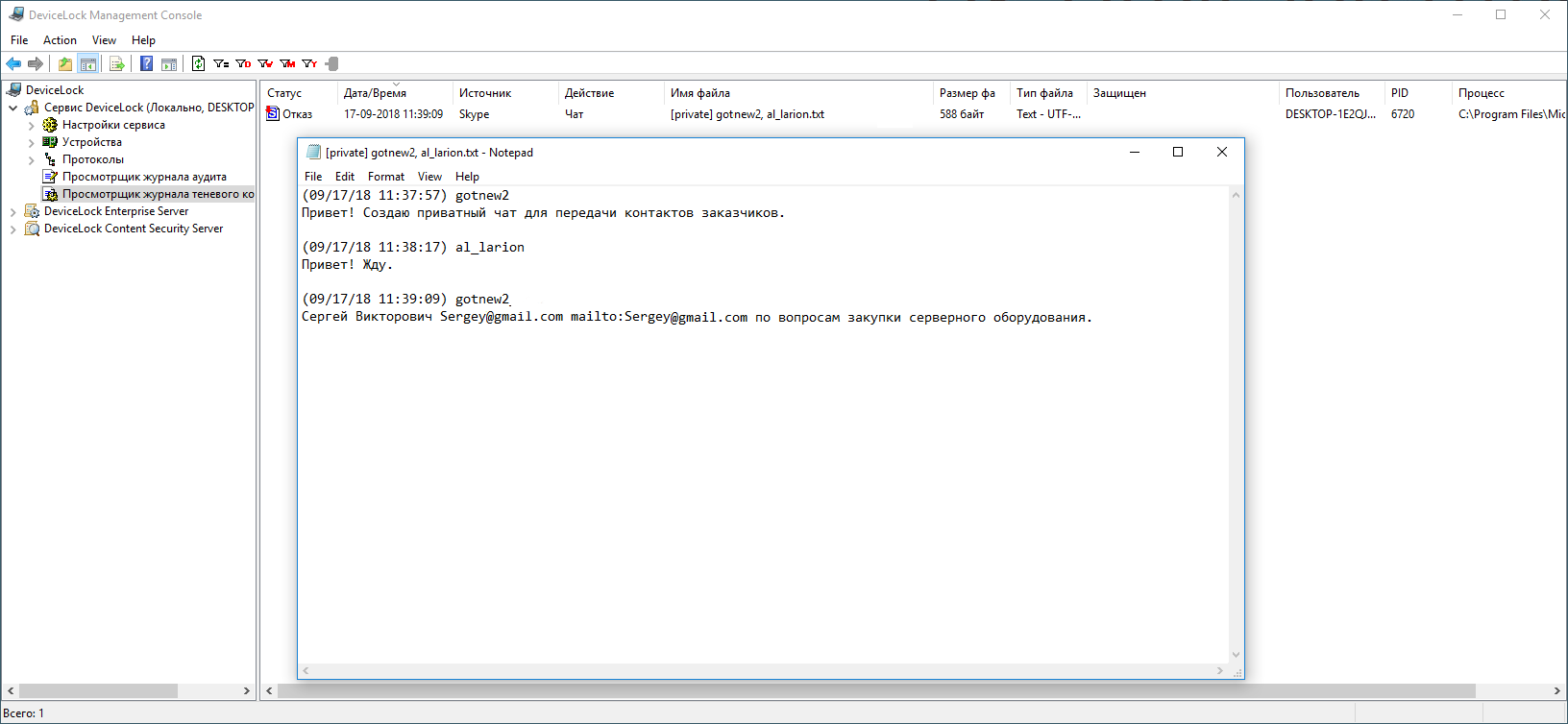

ご覧のとおり、Skypeはメールアドレスを含むメッセージのみを送信できませんでした。 同時に、会話全体がDeviceLock DLPシャドウコピーログに記録されました。

DeviceLock DLPによって作成されたSkypeプライベートチャットメッセージのシャドウコピー

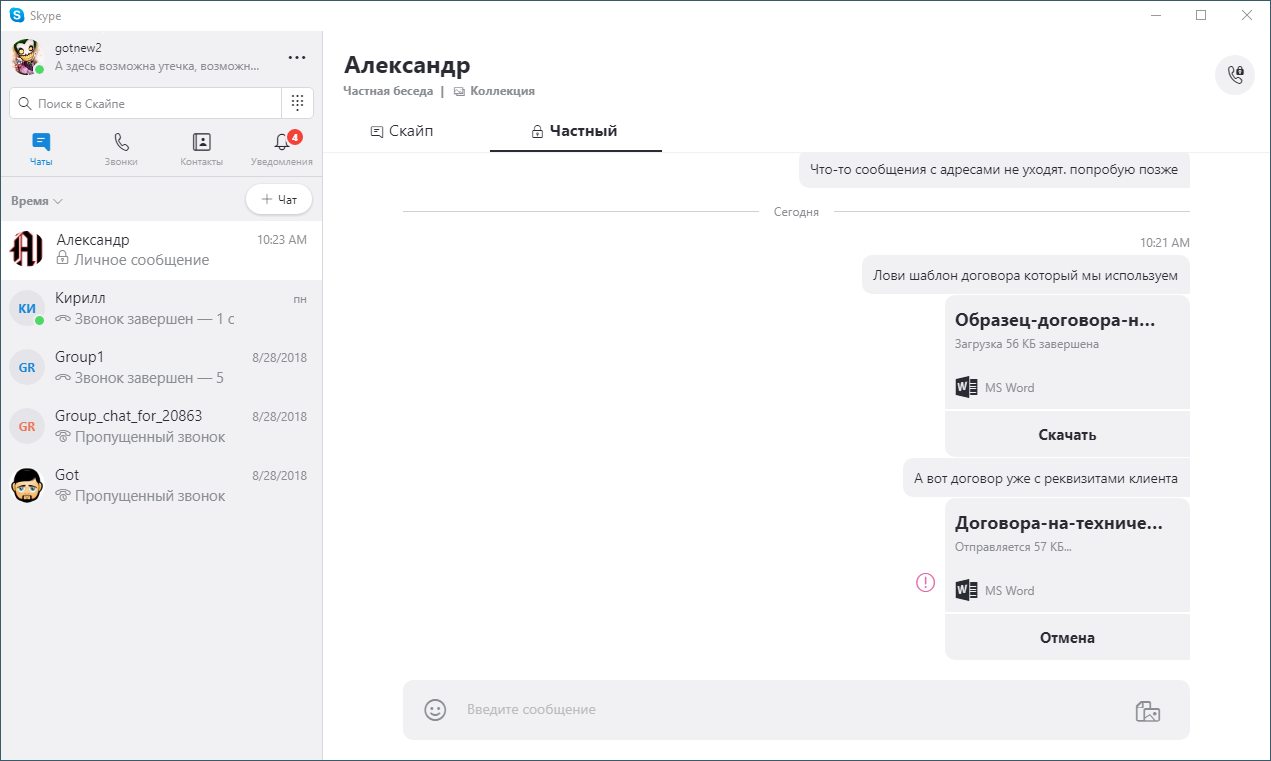

次に、「プライベートな会話」で2つのファイルを転送してみましょう。

イン

Skypeプライベートチャットファイルの転送

2番目のファイルを送信することはできませんでしたが、同時にシャドウコピーログに存在することがわかります。

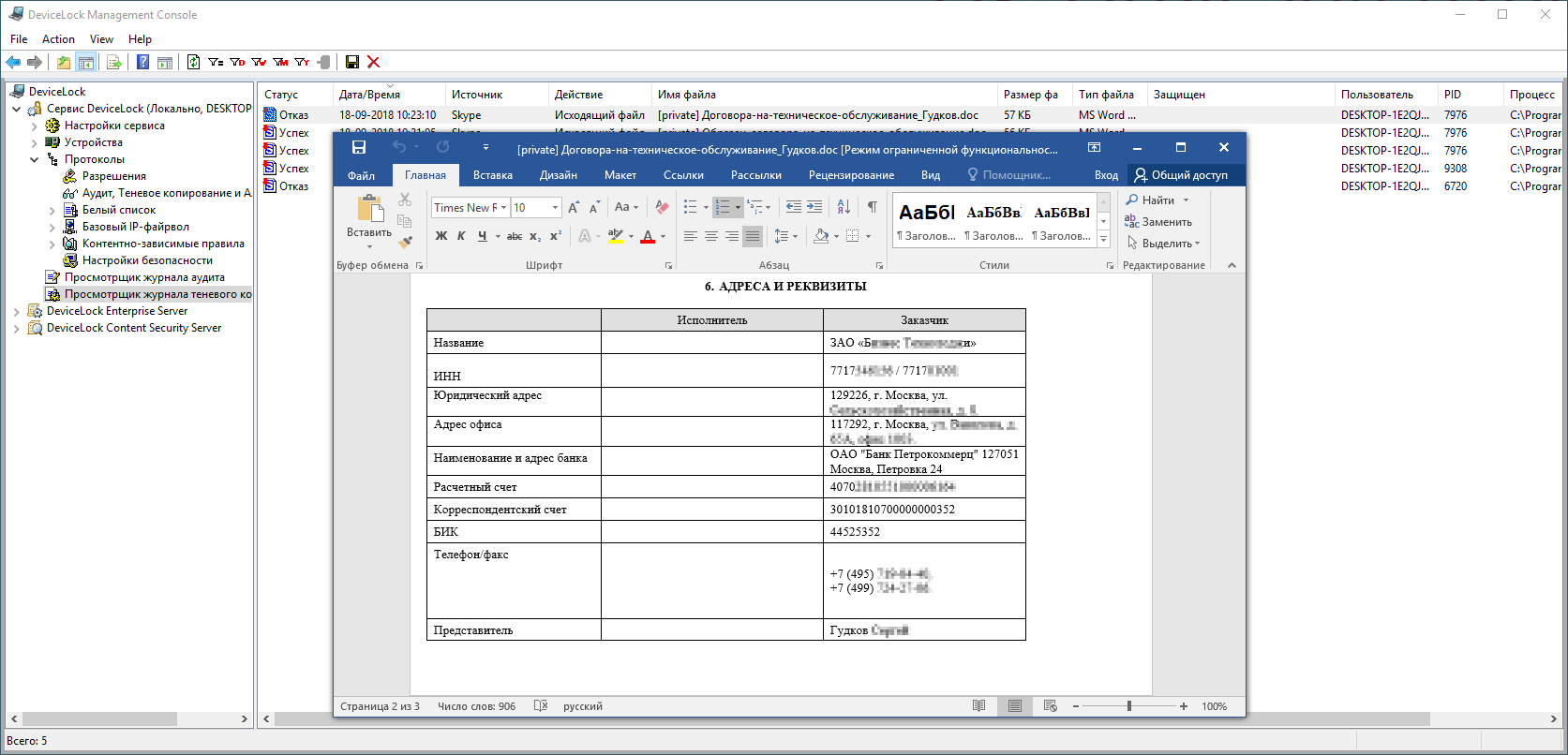

DeviceLock DLPによって作成されたSkype Private Chatファイルのシャドウコピー

これは、リアルタイムのコンテンツフィルタリングを適用する最も簡単な例であり、エンドツーエンドの暗号化を使用している場合でも、DLPがSkypeのデータ転送を完全に制御できることを示しています。