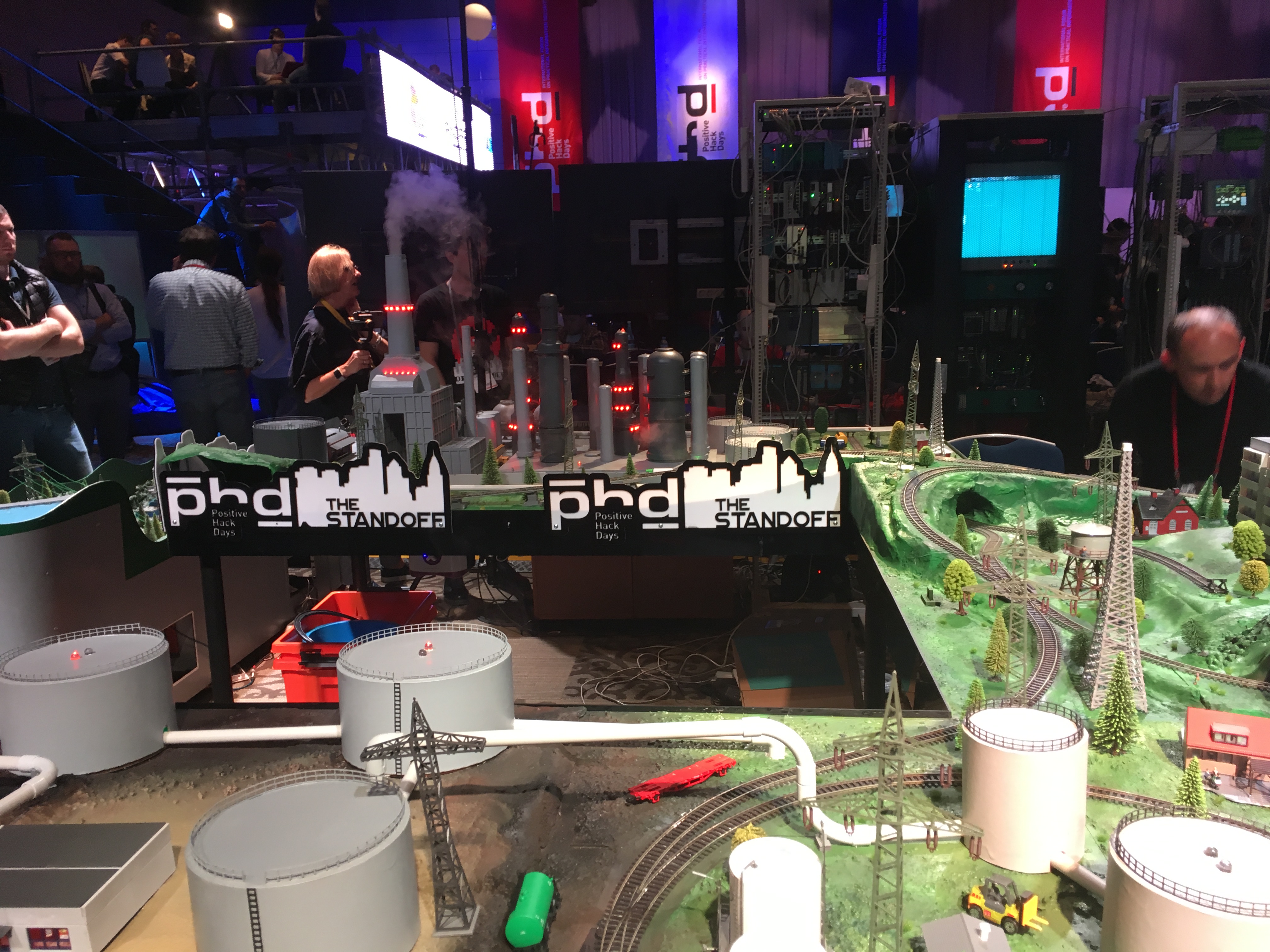

待望のサイバーバトル「対立」が行われ、第8回年次IBフォーラムPositive Hack Daysに基づいて展開されました。 私たちは、ハッカーとディフェンダー間の競争の最も顕著な技術的詳細について、競争の直接参加者であるJet Secuirty TeamとJet Antifraud Teamを代表してお伝えします。 攻撃者の汚いトリック、ハッキングの非標準的な方法、独創的なtrap、そして防御者の驚き-これらすべてがあなたを待っています。

コンテストの参加者は、「対立」における役割に基づいた3つの構造でした。

- 攻撃チーム:彼らの目標は、インフラストラクチャ施設への不正アクセスを取得し、システムの運用を不安定にし、銀行口座を清算することです。

- ディフェンダーチーム:主な目標は、ハッカーが保護された都市インフラを攻撃するのを防ぐことです。

- オブザーバー:疑わしい情報セキュリティイベントの運用監視を実行し、インシデントを防御者に通知します。

Jet Infosystemsは、Jet Security TeamとJet Antifraud Teamの2つの防衛チームによって代表されました。 前者の仕事はSCADA製油所を保護することであり、後者は仮想都市の住民の金融取引における詐欺の特定に関与していました。

攻撃者は、主に複数のCTFチームによって代表されました。

対立、初日

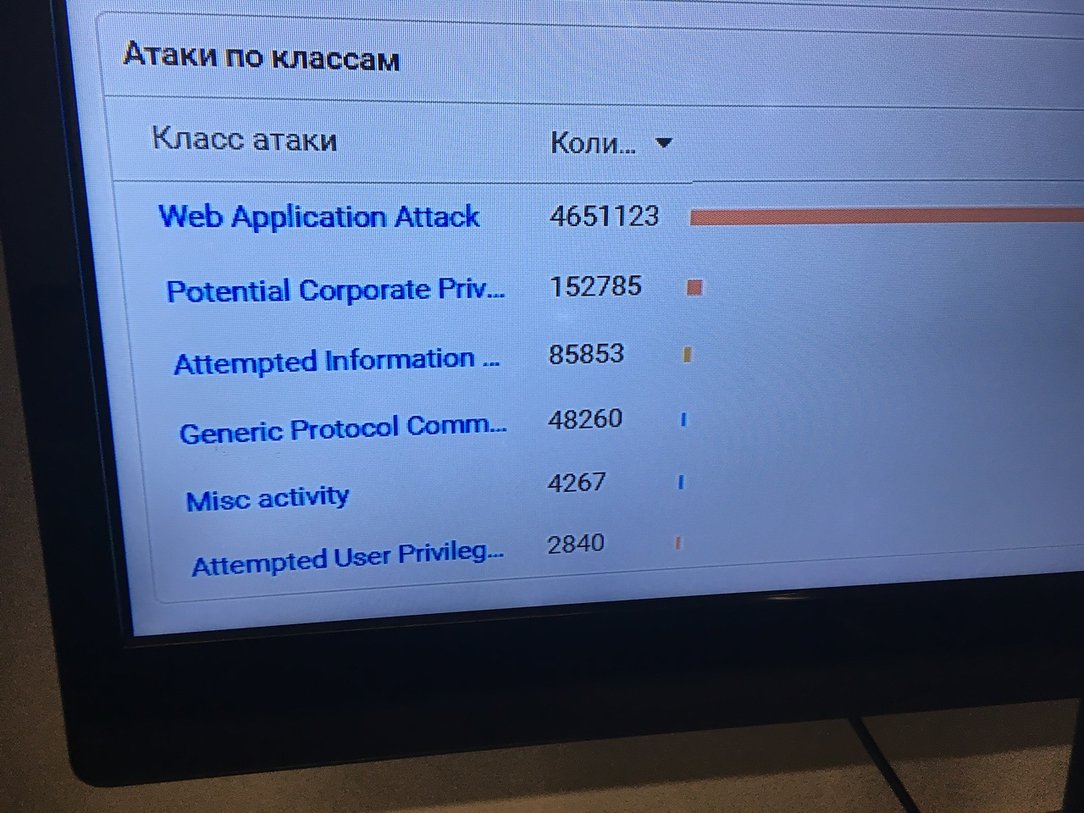

攻撃初日、攻撃者は、ネットワークインフラストラクチャの偵察と、額にある保護されたネットワークインフラストラクチャオブジェクトの攻撃の試みに積極的に関与していました。

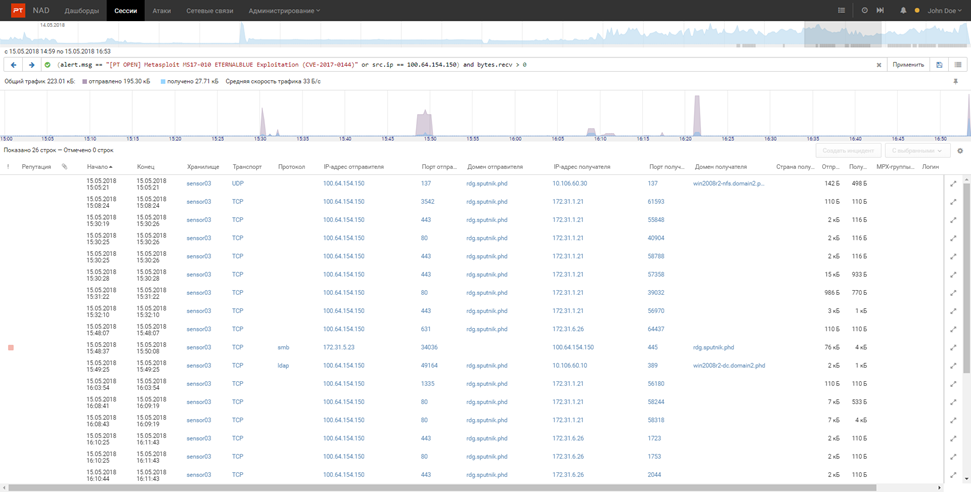

まず、市のオフィスの1つが攻撃されました。これは、伝説によると、保護されていません。 攻撃者は、すでに古典的なエクスプロイトであるSambaCry(CVE-2017-7494)およびEternalBlue / MS17-010(CVE-2017-0144)を介してオフィスのワークステーションにアクセスしました。

また、攻撃者は、サービスの資格情報、管理アカウント、およびユーザーアカウントを積極的に「破壊」しました。 彼らはTeamViewerにアクセスすることができました。

Webアプリケーションもちょっとしたものでした-攻撃者は、dirbuster、エクスプロイトXXE(XML外部エンティティ)脆弱性などのユーティリティを使用して重要なコンテンツを特定しようとしました。

主催者はDrupalgeddon2の新たな脆弱性を回避しませんでした-攻撃者はこの攻撃ベクトルを悪用し、いわゆる攻撃を埋めることができました。 WebサーバーへのWebシェル。

Jet Antifaud Teamは、4つの不正なトランザクションをブロックしました。これらは、翌日の攻撃の前に攻撃者のペンのサンプルでした。

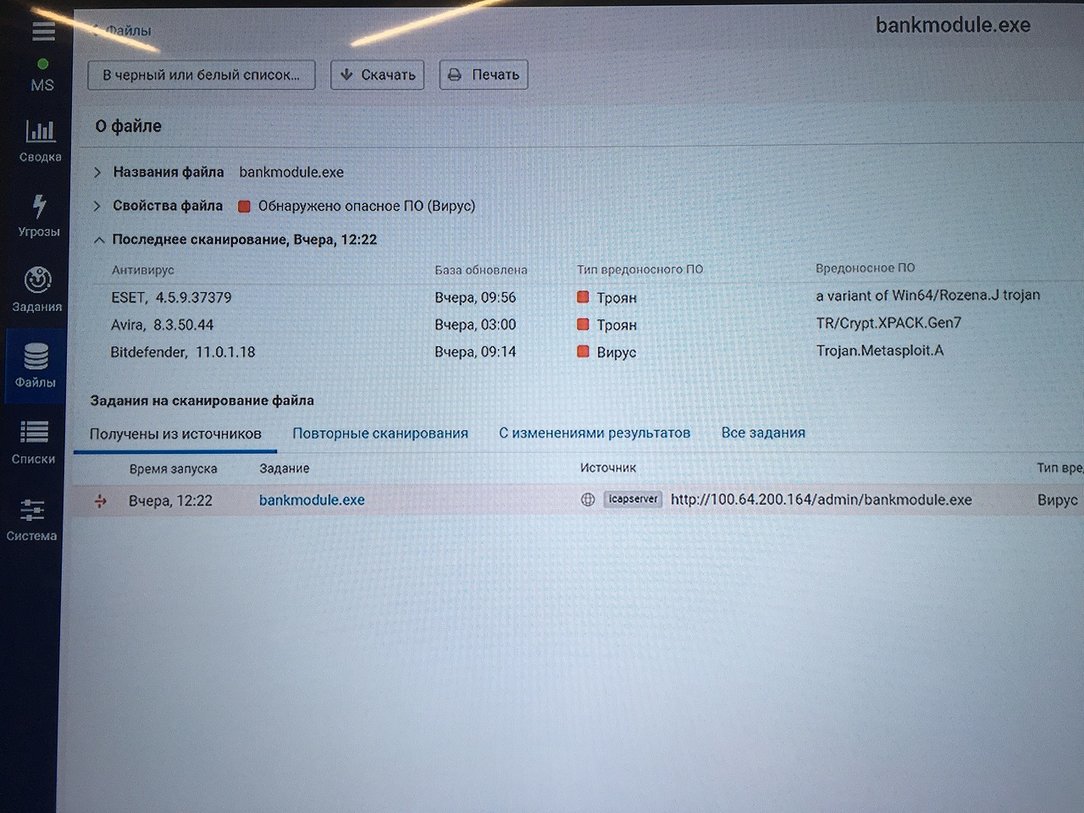

オブザーバーモニタリングシステム(SOC)に加えて、いわゆるいくつかのトリックを使用して、攻撃者のアクティビティを識別して消音することができました。 手動で作成されたもの(zip-bombs、backconnect機能を含むbankmodule.exeモジュール)から自動化されたTrapXシステムへの攻撃的な防御。

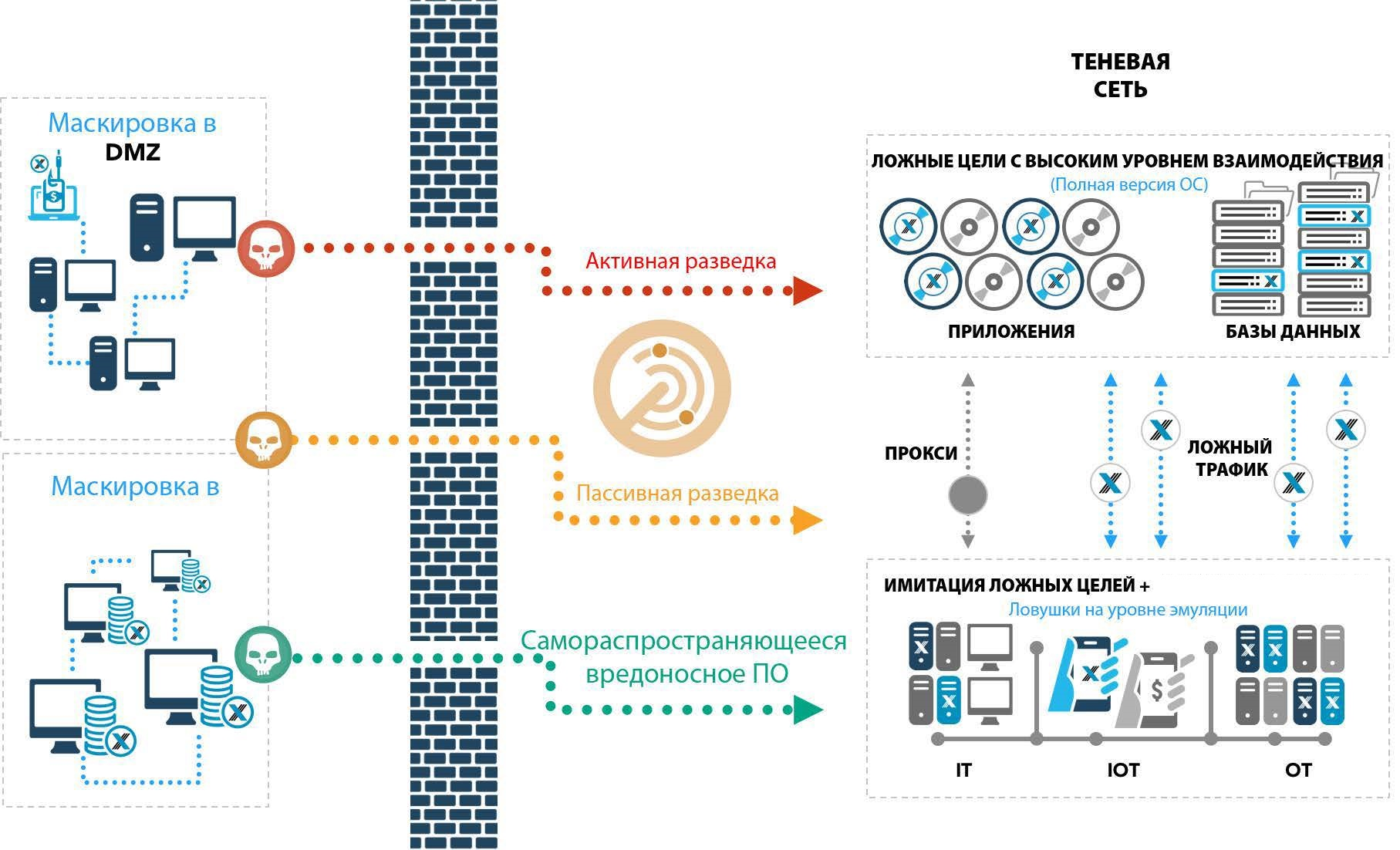

TrapX Deception in Depthアーキテクチャは、洗練された犯罪者の誤認、注意散漫、および検出に使用され、新世代のハニーポットです。 これは、自動フォールスマーカー(ルアー)の作成や、中レベルおよび高レベルの相互作用を伴うトラップ(フォールスターゲット)などのマスキングテクニックを使用して実現されます。 隠されたトラップとマーカーを導入することにより、攻撃者を引き付けます。 トラップはあらゆる意味で、実際に稼働しているIT資産および接続されたloTデバイスと同一に見えます。 これらの要因はすべて、攻撃者を混乱させ、トラップ間の実際のネットワークトラフィックの模倣を作成および維持します。

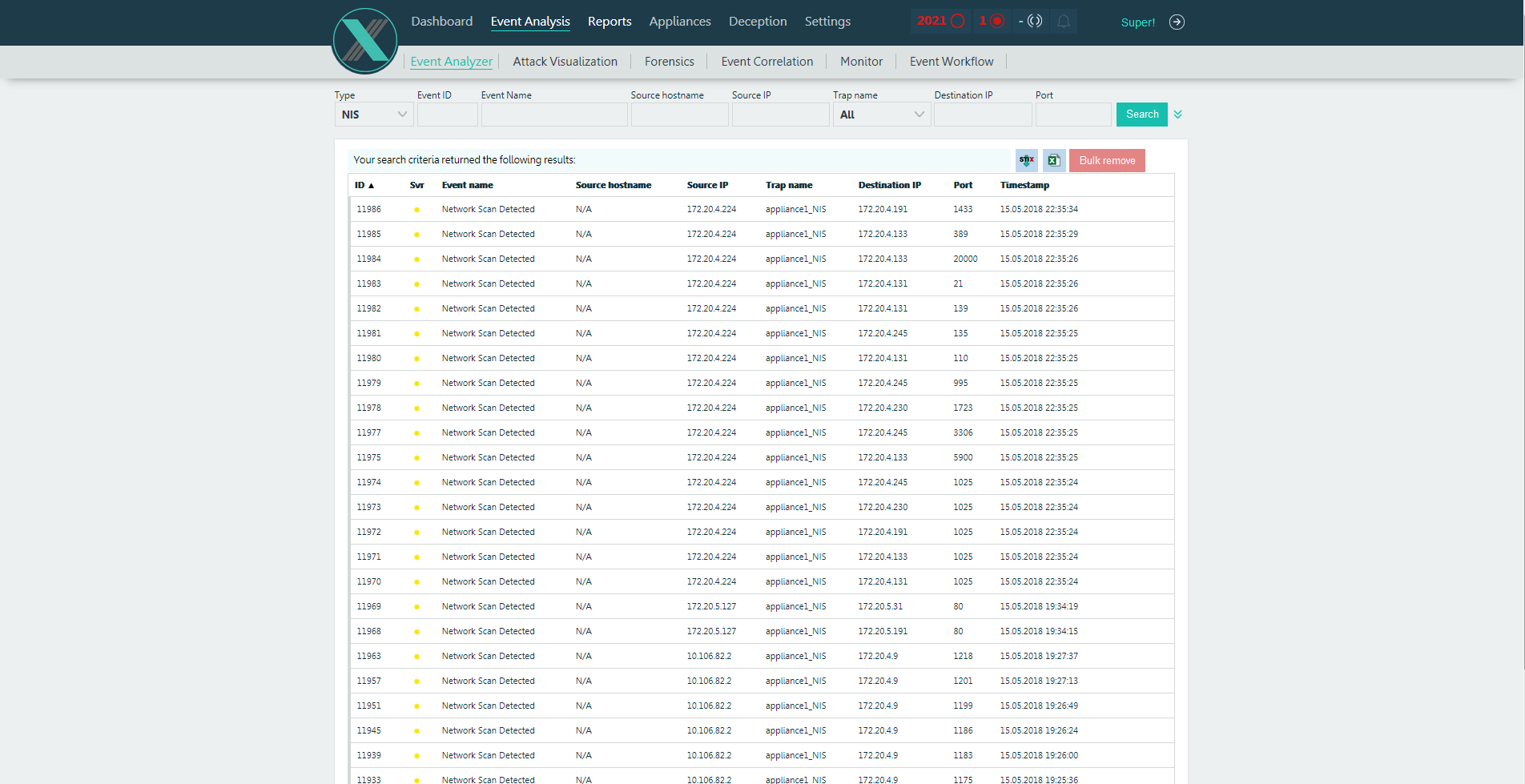

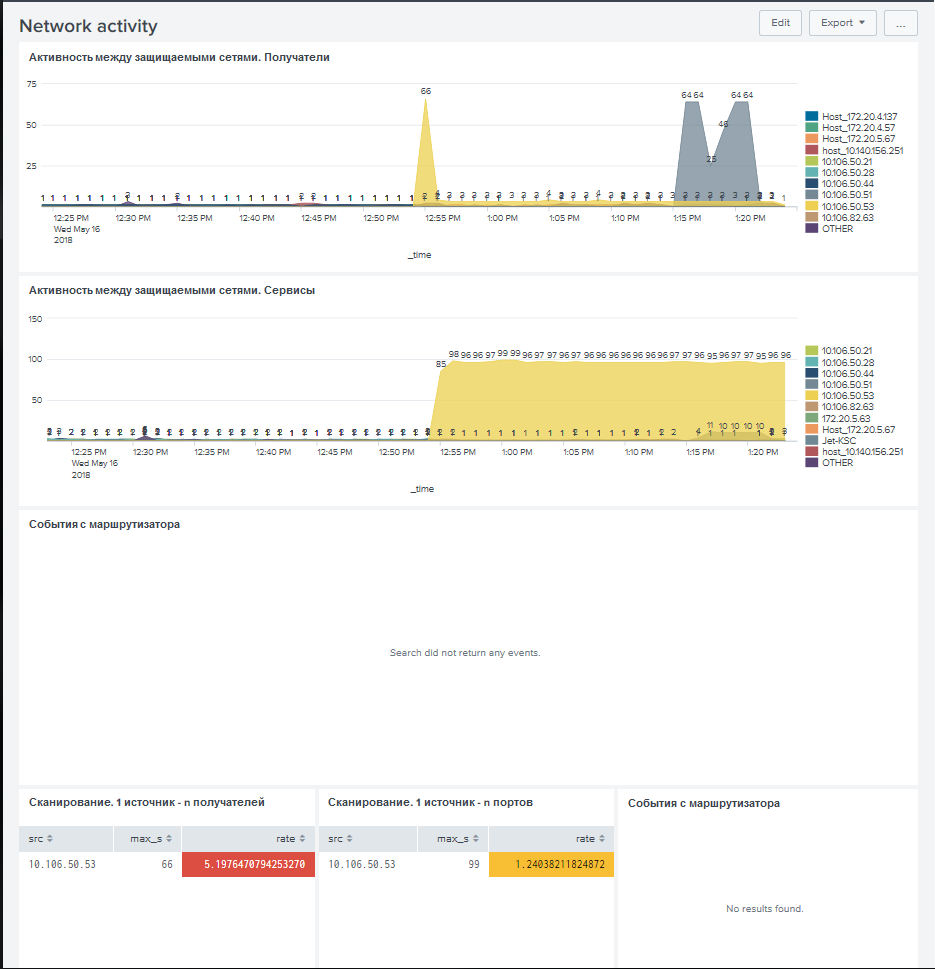

攻撃者は、2つの中間ネットワークデバイスを介して保護されたネットワークに接続されたアクセスポイントを侵害することができました(そのため、ACS TPセグメントにつながるWi-Fiポイントはすぐには検出されませんでした)。 ネットワーク172.20.5.0/24に入ると、攻撃者は注意を引きつけ、注意を引こうとせず、ネットワークを超えてゲートに触れることなくネットワークをスキャンし始めました。

このネットワークセグメントに展開されたトラップのおかげで、そのスキャンは簡単に検出できました。 ただし、ネットワーク上に他のトレースは見つかりませんでした。

また、トラップをスキャンするときに、ネットワークボールが許可なくトラップで開かれたため、EternalBlueの脆弱性を悪用しようとしました。

その後、攻撃者はIPアドレスを変更し、ネットワークを再度スキャンし始めました。 これは3〜4回繰り返され、スキャンがより大規模になるたびに、「攻撃者」はネットワークのこのセグメントに自分の存在を隠そうとしなくなりました。

攻撃者の早期発見は、その接続ポイントを探すために時間内に反応するのに役立ちました。 検出されると、Wi-Fiポイントはすぐにオフになり、パスワードはより複雑なものに変更されました。

夜の間に、ネットワーク内のスキャンも検出されましたが、ネットワークのインベントリを作成する主催者であることが判明しました。 TrapXでスキャナーのアドレスがホワイトリストに登録されました。

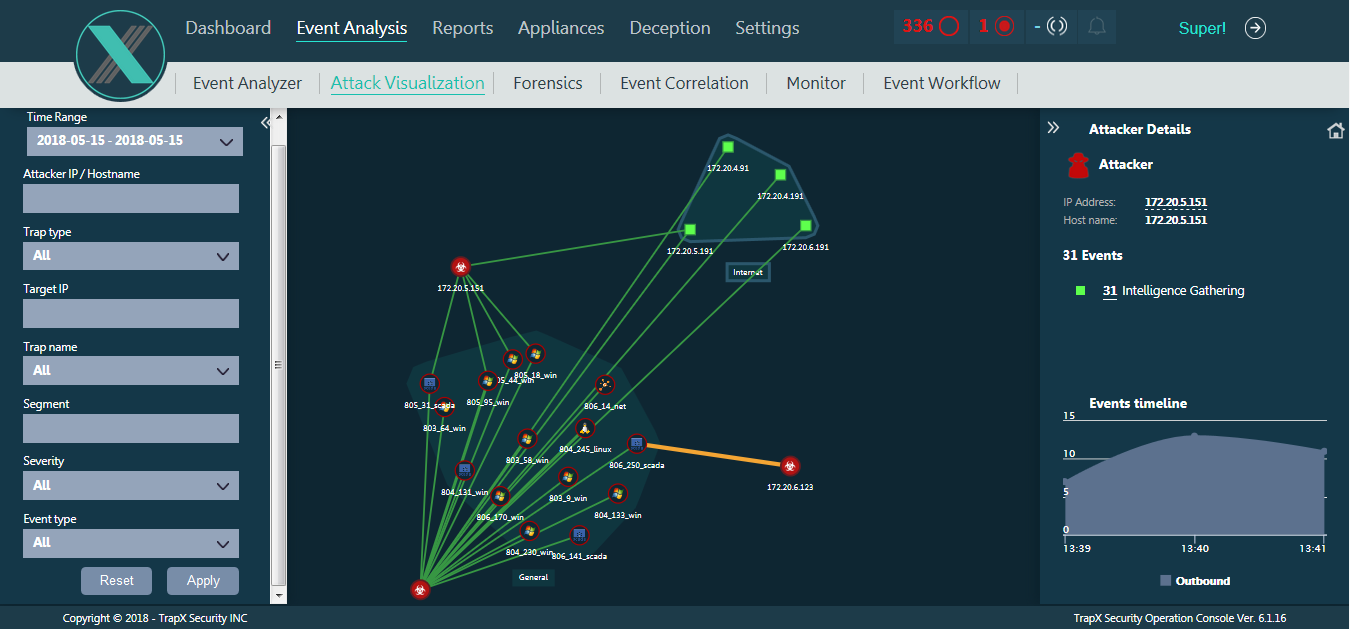

より興味深いケースは昨年でした。 対立の終わりに、オーガナイザーは攻撃者をWi-Fi経由でICSセグメントに入れ、脆弱なホストを攻撃することを許可しました。その中には、パッチが禁止されているWindows XPなどの古いシステムがいっぱいでした。 攻撃者は最後まで約40分残っていました。 ネットワークに入ってスキャンすると、彼らはトラップにつまずき、オープンなネットワークリソースに再び引き付けられました。 TrapXインターフェースで「侵入者」の行動を観察すると、このホストから取得するのに有用なものがないことを理解するために、各トラップに少なくとも5〜7分を費やしていることが明らかになりました。 脆弱性を悪用し、悪意のあるファイルをホストにコピーする試みも確認されました。 ファイルは自動的にTrapXサンドボックスに配置され、分析されました。 攻撃者の詳細な分析と調査のために、それらすべてを後でダウンロードできます。 攻撃者が設定されたトラップに引っかかったという事実のため、彼らは実際のターゲットを攻撃する時間を持っていませんでした。

また、偽のアカウントと他のトラップのアドレスを持つ餌がすべてのトラップに散らばっていました。 餌は、攻撃者を邪魔にならないようにするために、実際のホストにも配置されていました。 ハッカーが投入された資格情報を使用しようとした後、すぐにSIEMシステムに表示されました。

対立、夜

夜は汚いトリックの時間です。 夜、攻撃者は仮想都市の防御者の陣営に出撃し、仮想都市システムに直接接続しました。 巨大な戦闘ヒューマノイドロボットによって追い払われたという事実にもかかわらず、攻撃者はいくつかの攻撃ベクトルを実現することができました。 アクセスポイントからパスワードを受け取ったことを含む。

前に書いたように、 都市は眠りに落ち、ハッカーは目を覚まします -夜には攻撃の強度が著しく増加しました。 攻撃側チームは、防御側が警戒心を失い、システムを危険にさらすことを望んでいました。

対立、2日目

「対立」の最終日に、ハッカーはインフラストラクチャを攻撃するためにあらゆる努力をしました。

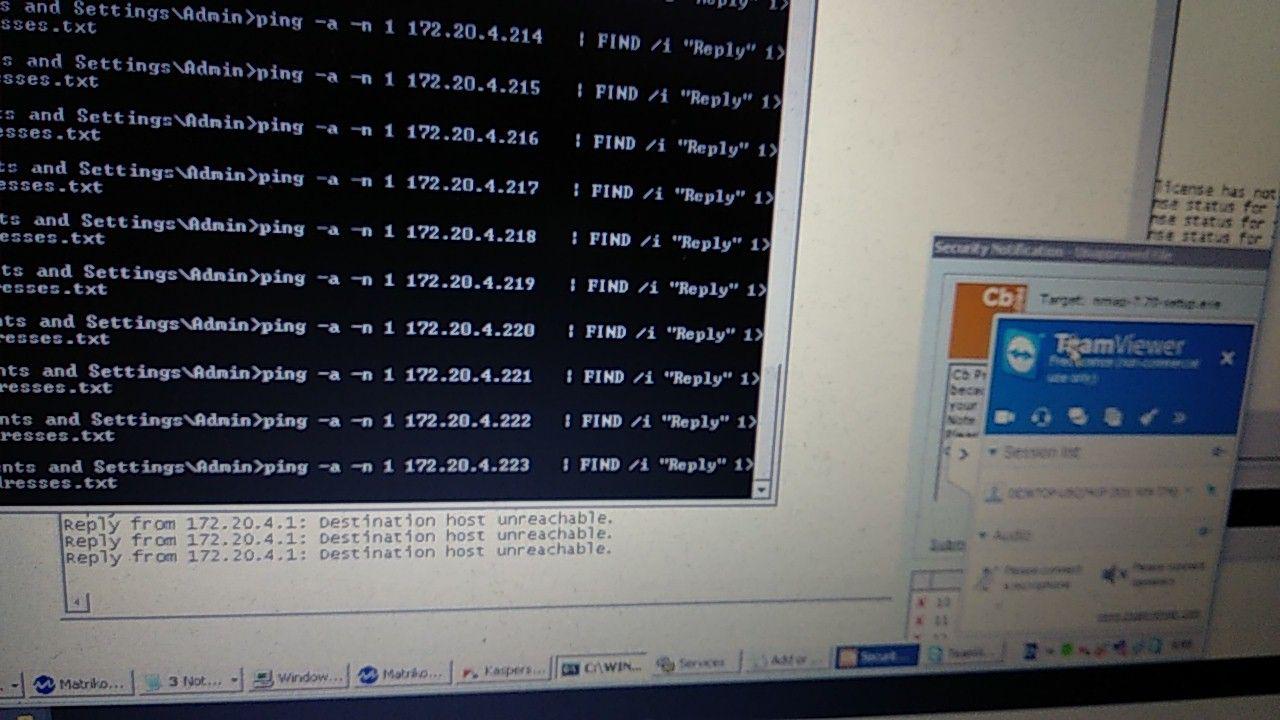

「攻撃者に敬意を払わなければなりません。これらは経験豊富で訓練を受けた人たちでした。 対立の2日目に、攻撃チームは請負業者のTeamViewerセッションを通じてオペレーターのステーションにアクセスできるようになりました。これは、伝説によると、ICSをセットアップしていました。 マルウェアのインストールに失敗した後、メモ帳とpingコマンドを使用して5分でネットワークスキャナーを作成しました。 子どもたちは出発です! そのような競争への参加には、防衛チームのすべての参加者のための知識、努力、経験、および創意工夫の集中が必要です。 この「バトル」では、実際の顧客を保護するためにプロジェクトを実施する際に使用する武器を使用しました」と、ジェットセキュリティシステム設計部の副チーフであるジェットセキュリティシステムのキャプテンであるイリヤサプノフはコメントしました。

攻撃者は、侵害されたSCADA AWPで自身を保護し、新しいターゲットのサブネットを調べました。 注目すべきこと-攻撃者は手元にあるもの(nmap、Metasploitなどがアンチウイルスツールによってブロックされたため)を使用しました。pingコマンドを使用して、「ライブ」ホストを検出しました。

攻撃されたネットワーク内のチームの1人の部隊は、外部のインターネットから接続するためにVPNサーバーを立ち上げました。 その他は、急流から制御システムの制御プログラムと仕様を注ぎました。

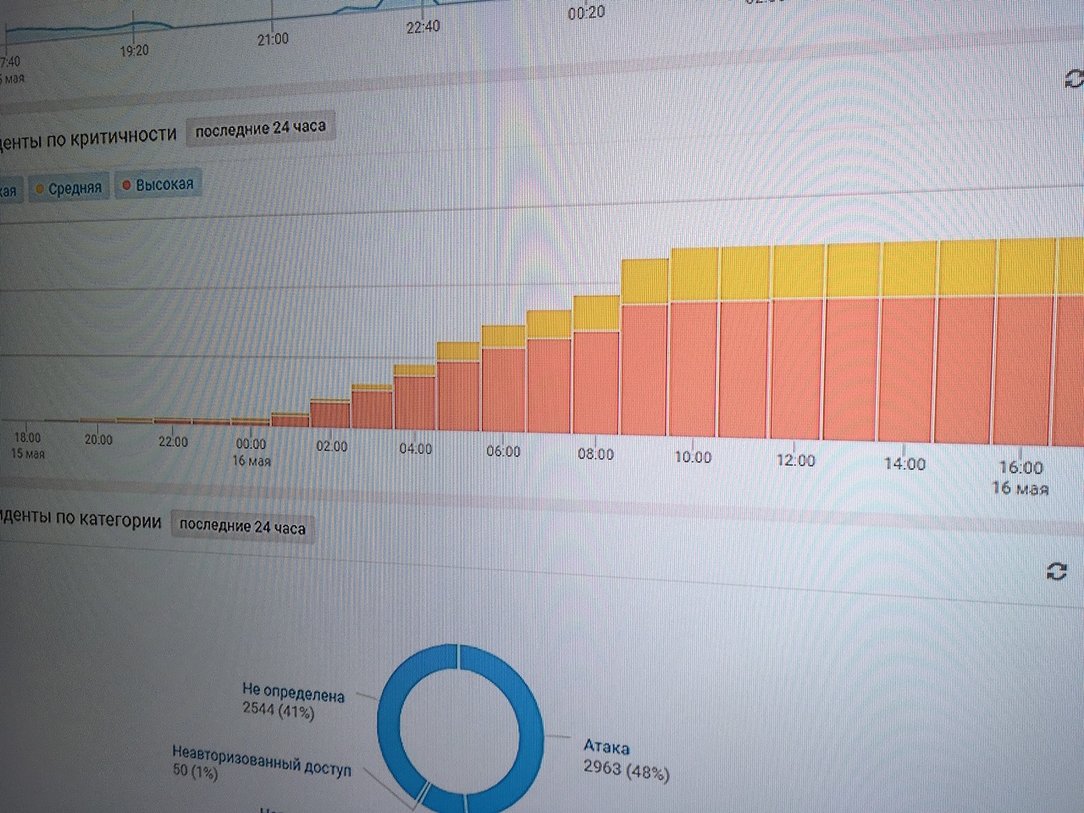

金融システムへの攻撃も強化されています-Jet Antifaud Teamの防御者は、数千件の違法な取引を拒否しました。

不正な取引を防ぐため、Jet Detectiveソフトウェアパッケージが使用されました。このパッケージでは、エキスパートデータとMLモデルの両方を使用して、取引データ全体が分析されました。 Jet Detectiveには、不正防止の専門家の経験に基づいて開発された、違法行為を検出するための一連のアルゴリズムが含まれています。

膨大なデータの流れに対処するため、専門家は数学的モデルに助けられました。 このソリューションでは、3種類のモデルが使用されました。従来の「教師付き」では、以前に特定された不正行為に類似したイベントを特定できます。 訓練生と専門家の両方の、ビジネスオブジェクトの動作とさまざまなプロセスの流れの異常を識別することを目的としたモデル。 技術的およびプロセスのアクションチェーンの異常を識別することを目的としたビジネスプロセスの制御モデル。特定の操作またはそのシーケンスの標準的な実行からの許容可能な逸脱を評価できます。

システムが動作するビジネスオブジェクトは、さまざまなソースから統合されたビジネスエンティティ(たとえば、「クライアント」、「支払い」、「サービスポイント」など)に結合されたデータです。 システムは、オブジェクトの典型的な動作のプロファイルを形成し、オブジェクトからの逸脱を識別します。 このようにして、以前に記録されなかった疑わしいイベントが検出されます。

特に夜間に激化するハッカーによる金融システムへの積極的な攻撃にもかかわらず、Jet Antifraud Teamの防御者は数万件の不正な取引を反映し、それらのいずれも実行することを許可しませんでした。 保護された「銀行」の古典的な情報セキュリティシステムの複数のコンポーネントがインストールされていなかったという事実にもかかわらず。 30時間のノンストップの競争の終わりに、主催者は、詐欺防止システムをオフにして、攻撃者が攻撃の一部を実行して、都市住民の口座からお金を引き出すことを可能にすることにしました。 最後にこの事実を利用して、攻撃者側の「対立」の勝者になりました。

「とてもストレスの多い2日間でした。 また、攻撃試行の初日に、コンポーネントのトレーニングと統計情報の収集に十分な時間的余裕が与えられた数が非常に少なかった場合、昨年のように夜は攻撃で一杯でした。 誰かがかなり直接的なゲームをプレイし、攻撃チームのターゲットアカウントにお金を引き出そうとしました。誰かが明示的に脆弱性のメカニズムを確認し、さまざまなタイプの操作を試み、内部アカウントで痕跡をいじくりました」 Jet Infosystems不正防止ソリューション実装部門の担当者-一般に、不正な操作のブロックがアカウントにすぐに反映された場合、質の高い決定を下すことは非常に困難です-主催者は不正防止に多くのことを行いましたb 戦闘モードと携帯電話事業者のアカウント、ユーティリティの支払いと操作だけ更新について正当な業務のかなりの流れに最も近いリットル「遵法市民は、」アナリストは分間リラックスすることはできませんでした。 しかし、結果はそれを物語っています。29時間で操作が1回失敗することはありません。不正な試行が1000回行われるたびに、わずかな誤検出があります。

Jet Detectiveシステムが実行されていると、攻撃者は不正なトランザクションを実行できませんでした。 システムが完全にシャットダウンした後にのみ、攻撃者はアカウントに資金を移動できました。 Hack.ERSチームは、競争のまさに終わりにこれを達成し、すぐに1位になりました。 すべてが人生のようです-あなたが財政を守らないと、彼らはすぐに連れ去られます。

印象

Jet Antifraud Teamのキャプテンであり、Jet Infosystemsの不正防止ソリューション実装部門の責任者であるAlexey Sizov氏は次のように語っています。 ただし、このセグメントでは、一部の攻撃チームは明らかに、銀行メカニズムに対する攻撃に十分な時間と経験を持っていませんでした。 夜に、攻撃者に試すためのいくつかのオプションを伝えたかった。 ブルートフォースにより、シャットダウン後に結果を得ることができましたが、さらに多くの興味深いオプションがありました。 来年の実装を待ちます)」

ジェットセキュリティチームのキャプテン、イリヤ・サプノフ: 「イベントは多方向でした。 非常に短時間で準備ができました。 敵の真面目な構成により、チームはサスペンスと絶え間ない準備を整えていました。 残念ながら、攻撃者の攻撃開発の時間は大幅に制限されていました。 次のイベントが、より積極的で緊密な対立をもたらすことを願っています。」

おわりに

コンテスト「対決」は、ロシアの情報セキュリティコミュニティで最も印象的なイベントの1つです。これにより、重要なインフラストラクチャに侵入して保護し、選択した決定と戦術の正確性を確認するスキルをリアルタイムでテストできます。

また来年!