写真では、トロイの木馬が生きています(はい、彼らは裸であり、「中傷」される可能性があります)

HackITは単に行動を促す(ハックする)だけでなく、ハリコフで2回開催される情報セキュリティのすべての問題に特化した毎年恒例のイベントです。

この国の誰もがプログラムすることを学ばなければなりません。

-スティーブジョブズ

Appleの作成者の考え方を発展させると、ハッキングは単に考えるだけでなく、ほとんどのプログラマーよりも一桁高いと考えることを教えてくれます。

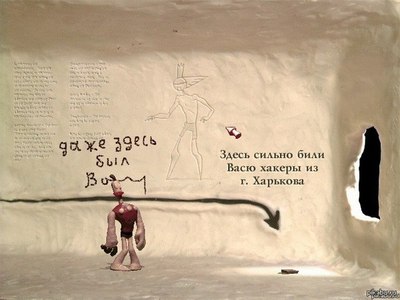

ハリコフはハッカーの歴史的な本拠地であり、ウクライナは、外国のジャーナリストの意見では、一般にサイバー犯罪の天国です。

毛むくじゃらの2000年代にNeverHoodをローカライズしたsavex habrayuzerでさえこれを知っていました。

主催者としての私たちの仕事は、ウクライナの情報セキュリティ産業を発展させ、情報戦争の方法と結果に対する人々の意識を高めることです。

そして最も重要なこと-短時間で経験と理解を移すこと-8時間。 したがって、情報セキュリティなどの複雑で技術的なトピックの側面をシンプルで理解可能な言語で提示し、今日の世界の状況における危険の関連性と近接性の理解を伝えるために、デモショーと視覚効果でスピーチを補完しました。

したがって、この投稿は単なる写真レポートではなく、小さなツアーです。

500人以上の人が集まるホールで、最初にマイクを拾ったのは、偶然に選ばれなかった「Enter愛知」という歌の入った市民エルサレムアーティチョークでした。

男たちが詩を歌っている間:

私たちはプログラムで言われました:

「彼らは言う、変化のために」

こんなターンです

人々の周りの貧困。

そして、私は反対が欲しい

一年中夏に、

白い船に、

そして、javacodeを書きます。

ウクライナのIT企業で時々発生するように、カモフラージュとアサルトライフルの人々のグループがホールに入り、スピーカーとして行動する人々の拘留に対処し始めました。

数人の友人から「すべてがそこにあるのか?」 実際、2016年と2015年に行われたすべての検索のように、これは地元のメディアで小さな共鳴を受けました。 しかし、実際には彼らは地元のペイントボールクラブの男だったので、彼らは危険をもたらさなかった。 しかし、法執行機関については、1つの簡単な考えを伝えたいだけです。

ITビジネスを「殺す」必要はありません。ITビジネスでは、誰もが「参加」したいので、手ではなく頭で作業します。

そして、おそらく、写真に示されているように、政府とビジネスの代表者の間で、開かれたジェスチャー、つまり握手という形で対話が行われるでしょう。

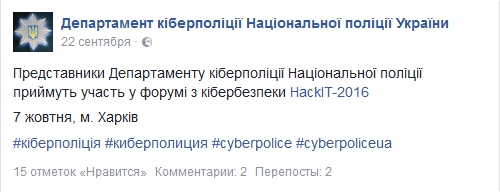

そして、これらは哀れみではありません。私たちはこの方向でいくつかの結果に近づくことができました。写真レポートで見ることができる形の人々、そしてウクライナのサイバー警察からの招待状への肯定的な答えはこれを証言します。

実際、近隣諸国では、民間企業と国営企業との協力が標準であり、米国政府と協力し、新世代のウイルス対策の作成者である会議のヘッドライナーの1人であるニック・ベロゴルスキーは、生きた証拠として役立っています。

特に妄想的な性格、私たちは皮肉を込めて言った:同志少佐も存在します...

会議自体は、3つのストリームの講義と実践的なレポート(ワークショップ)で構成されていました。

招待された外国人スピーカーの中には:

Andrew Auernheimerは、名声と金銭のためにHacktivismレポートでAT&TとAmazonをハッキングしたために12か月間刑務所で過ごした米国のハッカーです。

Alfonso De Gregorioは、ゼロデイ脆弱性を販売することの倫理的ジレンマを明らかにしたEUの情報セキュリティの専門家です。

Andrei AvadaneiはルーマニアのDefcampの創設者であり、システムを保護するだけでなく、ハニーポットの原則に従って攻撃者の匿名化を可能にする興味深い方法を持っています。

IT分野に加えて、ソ連崩壊後の国の冗談と笑でのみ聞かれる専門職の代表者、つまり核物理学者のアンドリュー・ドドソンがいて、「スマートネットワークは愚かなアイデアです」。

HackITのWebサイトで、同様に興味深い他のパーソナリティに不在で会い、プレゼンテーションやビデオの出演を見ることができます。

ウクライナ語話者のトピックは、話題的で実用的でした。 サイバー研究所のディレクターは、ハッカーがTranscarpathian発電所をハッキングする際のすべてのステップを明らかにしました。CERT-UAのエンジニアは、mrRobotシリーズからフラッシュドライブを作成する秘secretについて話しました。 隣の部屋では、誰もがミニチュアカメラがどこに隠されているのか、特殊なサービスがノミのサイズの誘導マイクでどのように「ドリル」されたのかを直接体験していました。

Google Playマーケットのアドウェアシャドーマーケット、自動車盗難ベクトル、バックドアでバックドア方式を使用したWebシェル市場の分析に関する興味深い研究も紹介されました。

議論されたトピックは、ネットワーク、ハードウェア、ウェブサイトから発電所、機械、地政学まで、セキュリティの最も多様で重複しない分野を表明しました。

フォーラムは有益なだけでなく、面白かったです。 彼らが知識を共有したホールの外には、誰もが自分の青春を覚えたり、歴史を学んだり、ダンディやセガのコンソールで遊んだりできるエンターテイメントゾーンがありました。

楽しみのために、マダガスカルのゴキブリを親指ほどの大きさにしました。これは、ストロークしたい人を威hisしましたが、バグハンター、コンピューターシステムのバグを見つける方法を知っているゴキブリ競争の興奮を楽しんだ脆弱性研究者によって飼いならされましたスピードで。 「バグ」が大きいほど遅くなります。

一般的に、出席できなかった人はこれを事実上行うことができます。 ビデオの電源を入れ、座って、見たい方向にマウスを回します。

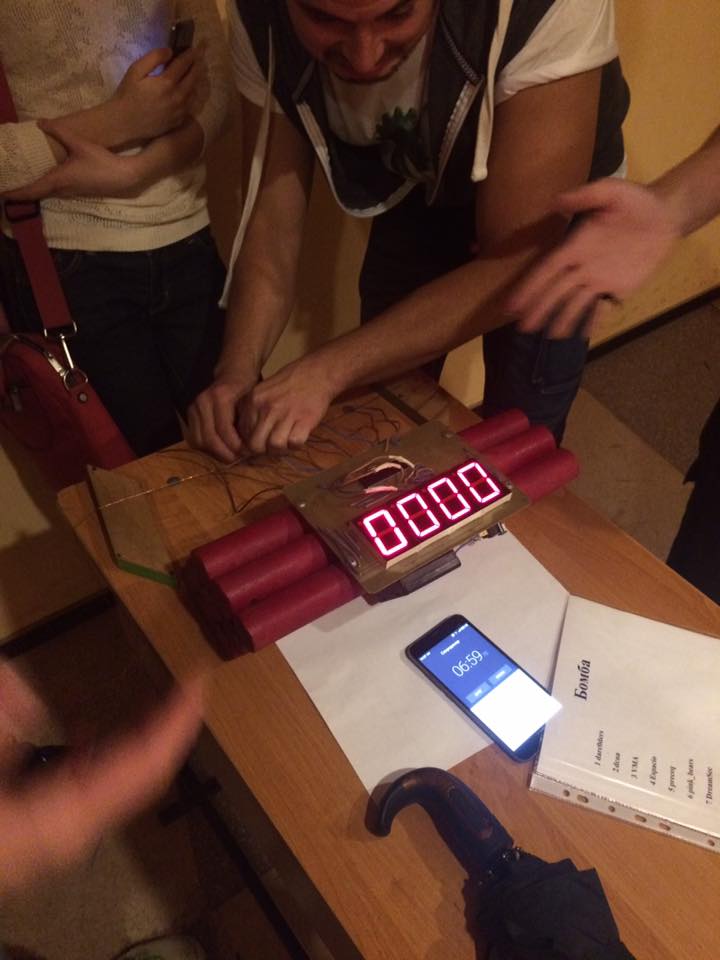

00:00オフラインCTF

26:50イベントのオープニング

40:45アンドリューオーンハイマー

1:02:00アルフォンソデグレゴリオ

1:23:00アレクセイ・ヤシンスキー

フォーラムと優れた講演者に加えて、予選ラウンドで登録された1062チームのハッカーと研究者のトップ10チームを選択しました。各チームには2〜5人が参加しました。

最終スコアボード

合計で、世界93か国から5,000人以上が参加しました。 上位の国:

- アメリカ、886人の参加者

- ウクライナ、695人の参加者

- ロシア、682人の参加者

競技期間中、少なくとも1つの問題を解決できたのは458チームのみでした。 すべてのチームが8096 FLAGSと35,000の誤った降伏試行に成功しました。

最初の夜にスティックと松葉杖でサーバー(64Gb RAM)を上げた方法、CTFなどの詳細のプラットフォームのボトルネックを最適化した方法を別の投稿として説明するのは理にかなっています。 そしてもちろん、CTFのオフライン部分についても少し説明します。

そして、フォーラムの終わりまでに、私たちは皆に貴重な贈り物を授与しました。そして、みんなが彼らのスキルを犠牲に使わないように、私たちは彼らを「白塗り」しました。

PSは、一連のアフターパーティー、アフターアフターパーティーなどなしではできませんでしたが、それは別の話です...