Project Zeroの従業員は、Internet ExplorerとEdgeの未解決のバグに関する情報を公開しました。 このバグにより、ブラウザのクラッシュを通じてリモートでコードが実行される攻撃を実行できます。 ちょうど3か月前-2016年12月25日に初めてマイクロソフトに報告されました。 マイクロソフトはまだパッチをリリースする気になっていないので、Googleはパブリックドメインに情報を投稿しています。

バグの詳細については、Chromiumバグトラッカーページをご覧ください 。

説明から判断すると、バグはクラスの混乱に含まれていますHandleColumnBreak

OnColumnSpanningElement 。 バグ追跡ページには17行の例があり、このプロセスでこのプロセスを停止できます。 ここでは、 rcx 変数とrax変数に焦点を当てる必要があります 。

<!-- saved from url=(0014)about:internet --> <style> .class1 { float: left; column-count: 5; } .class2 { column-span: all; columns: 1px; } table {border-spacing: 0px;} </style> <script> function boom() { document.styleSheets[0].media.mediaText = "aaaaaaaaaaaaaaaaaaaa"; th1.align = "right"; } </script> <body onload="setInterval(boom,100)"> <table cellspacing="0"> <tr class="class1"> <th id="th1" colspan="5" width=0></th> <th class="class2" width=0><div class="class2"></div></th>

「攻撃者は、最初の要素の境界線間隔や幅などのテーブルプロパティを変更することで、raxに影響を与えることができます」とProject Zero氏は述べています。 「したがって、作成されたWebページはメモリ内のraxを指定するだけでよく、すでに制御されています。」

脆弱性に関する情報は、90日間の「沈黙」という標準条件に従って公開されます。これは、Googleおよび脆弱性の検索を専門とする他のほとんどのハッカー組織によって採用されています。 これらの規則に従って、最初に情報が開発者に伝えられるのは、バグを修正することです。 そうでない場合、90日以内(または別の間隔)に、脆弱性の悪用に関する情報がパブリックドメインに配置されます。 これからは、世界中のほぼすべてのWindowsコンピューターで動作するWindows(IE)のバグを誰でも簡単に使用できます。 数分で数十万台のコンピューターにトロイの木馬をインストールし、数百万ドルを稼ぐことができます。

このような強力なインセンティブ-バグの広範な悪用-は、開発者がパッチをより迅速にリリースすることを促進すると想定されています。 このロジックは、バグが実際にすでに使用されている場合に機能します。

前回、 2016年11月に GoogleとMicrosoftの間でこのような矛盾が生じました。 その後、Google Threat Analysis Groupの専門家は、Microsoftに報告してからわずか10日後にWindowsに危険な脆弱性が存在するという事実を発表しました。 レドモンドの会社は、物理的にバグをチェックし、すべての構成でテストし、パッチを準備し、すべての構成でテストし、Windows Updateで更新プログラムを展開する時間がない。 発見された脆弱性はハッカーによってすでに積極的に悪用されていたため、Googleはそのような一歩を踏み出しました。 Google Threat Analysis Groupによると、積極的に悪用された脆弱性に関する情報を公開する期限は7日です。 この場合、マイクロソフトは休憩をとったと言えます。

GoogleがWindowsの未解決の脆弱性に関する情報を公開したのはこれが初めてではありません。 彼女は昨年も同じことを数回行いましたが、Microsoftの同僚から批判されました 。 伝えられるところでは、そのような行動は何百万ものWindowsユーザーを危険にさらします。 状況がさらにおもしろくなったのは、MicrosoftがGoogleに開示でさらに数日待つように具体的に要求したためです。 原則は原則です。

両社は問題について異なる見解を持っているようです。 Googleは、ユーザーに危険を知らせることで全体的なセキュリティが向上するだけで、パッチを早期にリリースすることを強制すると考えています。 マイクロソフトは、汚れた洗濯物を公衆に持ち出す必要はないと考えています。

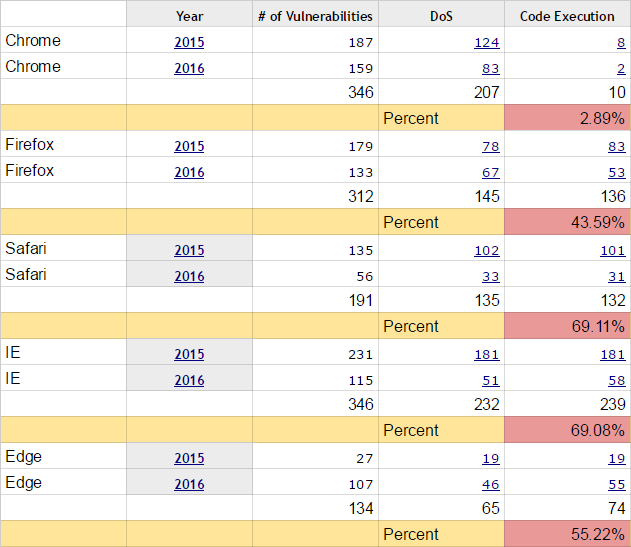

2015〜2016年の統計では 、EdgeとSafariの脆弱性の最小数がそれぞれ134と191であることが示されています。 同時に、IEとChromeは346を発見しました。しかし、これらの脆弱性の深刻度を評価してください。 エッジ実行の脆弱性-74(全体の55.22%)、IE-239(69.08%)、Safari-132(69.11%)。 Chromeには2年で10個しかありませんが、2015年には8個、2016年には2個(合計の2.89%)です。

テーブルのフルバージョン 。 注:この表では、ブラウザーのすべてのバージョンで見つかった脆弱性を考慮しています

現在、バグは識別子CVE-2017-0037で登録されています。